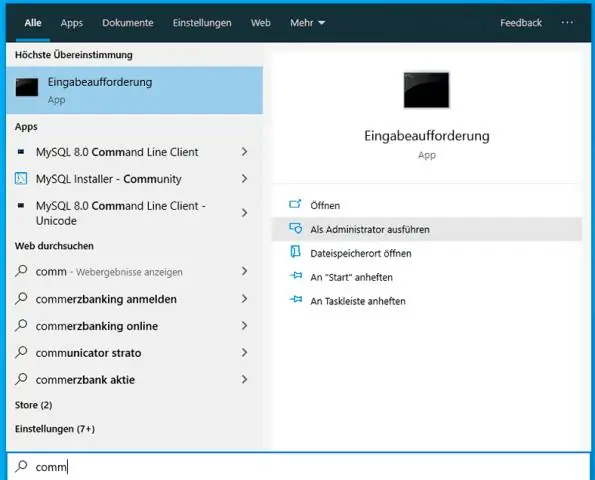

Cómo instalar Kaspersky Free desde la línea de comandos Descargue el instalador desde el sitio web de Kaspersky. Abra la línea de comando como administrador. Introduzca la dirección del instalador y el comando para iniciar la instalación con los parámetros y propiedades que necesite. Siga las instrucciones del asistente de configuración. Última modificación: 2025-01-22 17:01

Comprobación de números y letras Función de Javascript para comprobar si un campo de entrada contiene solo letras y números // Función para comprobar letras y números función alfanumérica (inputtxt) {var letterNumber = / ^ [0-9a-zA-Z] + $ /; if ((inputtxt.value.match (letterNumber)) {return true;} else {alert ('message'); return false;}} Diagrama de flujo: Código HTML. Última modificación: 2025-01-22 17:01

Desplácese hacia abajo hasta que vea Pop-ups y selecciónelo. Enciéndalo y el botón debería volverse azul. La opción Anuncios también está cerca de la opción Ventana emergente, por lo que también puede modificarla. Para desactivar la Personalización de anuncios, vaya a Configuración de su dispositivo -> Google -> Anuncios y desactive la opción. Última modificación: 2025-01-22 17:01

Obtenga una velocidad, seguridad y privacidad inigualables con el navegador Brave El navegador web predeterminado en Windows 10 es Microsoft Edge. Desde su inicio como Project Spartan, Edge no ha sido compatible con el complemento Java de Oracle. Aunque Edge no lo admite, Windows 10 sí (consulte también el soporte de Java en Windows 10). Última modificación: 2025-01-22 17:01

SQL | USANDO Cláusula. Si varias columnas tienen los mismos nombres pero los tipos de datos no coinciden, la cláusula NATURAL JOIN se puede modificar con la cláusula USING para especificar las columnas que deben usarse para un EQUIJOIN. La cláusula USING se usa para hacer coincidir solo una columna cuando coincide más de una columna. Última modificación: 2025-01-22 17:01

El taylorismo y el auge de la oficina diáfana Estas primeras oficinas diáfanas que crecieron en popularidad a principios del siglo XX, siguieron los principios del 'taylorismo', una metodología creada por el ingeniero mecánico Frank Taylor, que buscaba maximizar la eficiencia industrial. Última modificación: 2025-01-22 17:01

Prueba de inteligencia de Binet Si bien la intención original de Binet era utilizar la prueba para identificar a los niños que necesitaban ayuda académica adicional, la prueba pronto se convirtió en un medio para identificar a aquellos considerados 'débiles mentales' por el movimiento eugenésico. Última modificación: 2025-01-22 17:01

Introducción. Es una técnica de minería de datos que se utiliza para colocar los elementos de datos en sus grupos relacionados. La agrupación en clústeres es el proceso de dividir los datos (u objetos) en la misma clase. Los datos de una clase son más similares entre sí que los de otro clúster. Última modificación: 2025-01-22 17:01

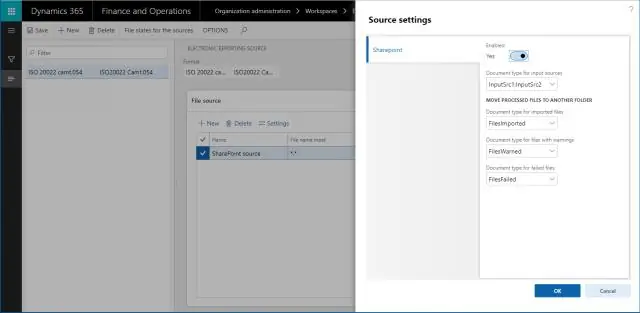

SharePoint Designer 2013 se puede usar para crear y personalizar sitios y soluciones que contienen lógica de aplicación pero que no requieren escritura de código. Puede usarlo para agregar y modificar fuentes de datos, personalizar listas y vistas de datos, crear e implementar flujos de trabajo comerciales, diseñar una marca corporativa y mucho más. Última modificación: 2025-01-22 17:01

Un argumento deductivo es la presentación de enunciados que se asumen o se sabe que son verdaderos como premisas para una conclusión que se sigue necesariamente de esos enunciados. El argumento deductivo clásico, por ejemplo, se remonta a la antigüedad: todos los hombres son mortales y Sócrates es un hombre; por lo tanto, Sócrates es mortal. Última modificación: 2025-01-22 17:01

PG&E cortó la electricidad a medio millón de clientes el miércoles temprano y dice que planea cortar la electricidad al mediodía a otros 234.000, muchos de ellos en el Área de la Bahía de San Francisco. Otros 43.000 clientes podrían perder energía más tarde en el día. Última modificación: 2025-01-22 17:01

El argumento de la analogía es un tipo especial de argumento inductivo, mediante el cual las similitudes percibidas se utilizan como base para inferir alguna similitud adicional que aún no se ha observado. El razonamiento analógico es uno de los métodos más comunes por los que los seres humanos intentan comprender el mundo y tomar decisiones. Última modificación: 2025-01-22 17:01

A continuación se muestra una lista de características importantes de un sistema operativo que se encuentran comúnmente: Modo protegido y supervisor. Permite el acceso al disco y los sistemas de archivos. Controladores de dispositivos Seguridad de red. Ejecución del programa. Gestión de memoria Memoria virtual Multitarea. Manejo de operaciones de E / S. Manipulación del sistema de archivos. Última modificación: 2025-01-22 17:01

Una vez que su navegador esté abierto, seleccione el menú Herramientas, haga clic en Opciones y seleccione la pestaña Privacidad. Haga clic en el botón ShowCookies. Para eliminar todas las cookies, haga clic en el botón Eliminar todas las cookies. Última modificación: 2025-01-22 17:01

Para cambiar los permisos, use una cuenta de administrador en esa máquina para ejecutar CACLS. Si tiene UAC habilitado, es posible que tenga que elevar el símbolo del sistema primero haciendo clic derecho sobre él y seleccionando 'Ejecutar como administrador'. Lea la ayuda completa escribiendo el siguiente comando: cacls /?. Última modificación: 2025-01-22 17:01

Una autoprueba integrada (BIST) o una prueba integrada (BIT) es un mecanismo que permite que una máquina se pruebe a sí misma. Los ingenieros diseñan BIST para cumplir requisitos tales como: alta confiabilidad. tiempos de ciclo de reparación más bajos. Última modificación: 2025-01-22 17:01

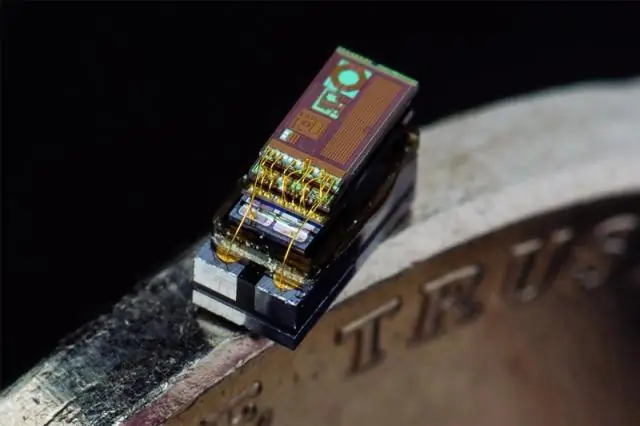

Kinetis También se preguntó, ¿cuál es el chip más pequeño? los chip es uno de pequeñísimo siempre producido, midiendo sólo unos pocos átomos de espesor - alrededor del diámetro de dos hélices de ADN. La investigación permitirá papas fritas con 30 mil millones de transistores:. Última modificación: 2025-01-22 17:01

Detectar, analizar y comparar rostros Ingrese a la consola de Amazon Rekognition. Abra la Consola de administración de AWS para que pueda mantener abierta esta guía paso a paso. Paso 2: analizar caras. Paso 3: Compara caras. Paso 4: Comparar caras (nuevamente). Última modificación: 2025-01-22 17:01

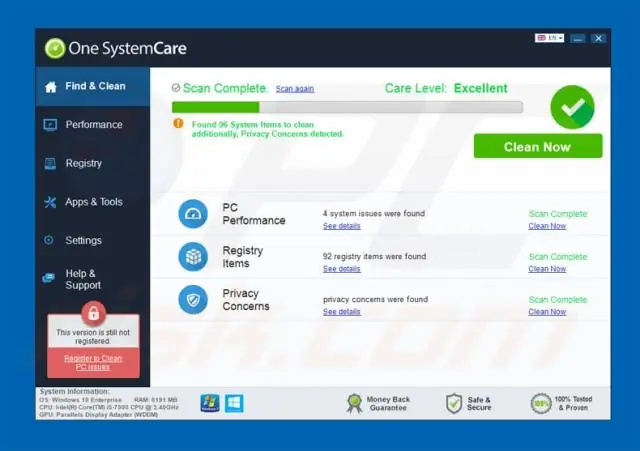

Presione Win + X para abrir el menú de usuario avanzado y luego seleccione Programas y características. Aparecerá una lista de todos los programas instalados en la pantalla. Busque Advanced Systemcare 9 y haga clic en el botón Desinstalar. Siga las instrucciones de la pantalla para completar el proceso de desinstalación. Última modificación: 2025-01-22 17:01

La cobertura de código le permite ver cuánto de su código se está ejecutando durante las pruebas unitarias, para que pueda comprender qué tan efectivas son estas pruebas. Los siguientes corredores de cobertura de código están disponibles en IntelliJ IDEA: Ejecutor de cobertura de código IntelliJ IDEA (recomendado). Última modificación: 2025-01-22 17:01

Escritura de sentencias SQL Las palabras clave no se pueden dividir en líneas ni abreviar. Las cláusulas generalmente se colocan en líneas separadas para facilitar la lectura y la edición. Se pueden usar tabulaciones y sangrías para hacer que el código sea más legible. Última modificación: 2025-01-22 17:01

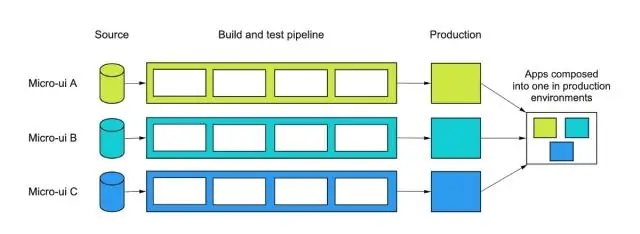

La idea detrás de Micro Frontends es pensar en un sitio web o aplicación web como una composición de características que son propiedad de equipos independientes. Cada equipo tiene un área de negocio o misión distinta que le interesa y en la que se especializa. Última modificación: 2025-01-22 17:01

¿Cómo puedo arreglar el proceso de Windows Shell Experience Host usando demasiada memoria / CPU? Actualice su sistema operativo. Desactive la presentación de diapositivas de fondo del escritorio en su PC. Desactive el cambio de color automático. Ejecute el Comprobador de archivos del sistema. Limite el uso de la CPU. Solucione sus problemas de registro. Revise su PC en busca de malware. Última modificación: 2025-01-22 17:01

Esta hermosa pero resistente planta se desarrolla mejor a pleno sol y se desempeña bien en áreas con calor reflejado. No plante en áreas sombreadas ya que esto hará que crezcan de piernas largas. La malva de globo se auto-siembra, y las plántulas se pueden mover y trasplantar en el otoño si se desea. Última modificación: 2025-01-22 17:01

Representa un elemento de programa, como un paquete, una clase o un método. Cada elemento representa una construcción estática a nivel de lenguaje (y no, por ejemplo, una construcción en tiempo de ejecución de la máquina virtual). Los elementos deben compararse utilizando el método equals (Object). Última modificación: 2025-01-22 17:01

Para activar TensorFlow, abra una instancia de Amazon Elastic Compute Cloud (Amazon EC2) de DLAMI con Conda. Para TensorFlow y Keras 2 en Python 3 con CUDA 9.0 y MKL-DNN, ejecute este comando: $ source active tensorflow_p36. Para TensorFlow y Keras 2 en Python 2 con CUDA 9.0 y MKL-DNN, ejecute este comando:. Última modificación: 2025-01-22 17:01

Configuración táctil de Apple iPhone 4. Toque Bluetooth. Si Bluetooth está apagado, toque APAGADO para encenderlo. Toque el dispositivo Bluetooth requerido. Si se le solicita, ingrese el número PIN del dispositivo Bluetooth. Toque Emparejar. El auricular ahora está emparejado y conectado. Última modificación: 2025-01-22 17:01

Más específicamente, la irracionalidad significa que los sistemas racionales son sistemas irracionales: sirven para negar la humanidad básica, la razón humana, de las personas que trabajan dentro de ellos o son servidos por ellos. En otras palabras, los sistemas racionales son sistemas deshumanizantes. Última modificación: 2025-01-22 17:01

En la pestaña Patrón de diapositivas, en el grupo Diseño patrón, haga clic en Insertar marcador de posición y, a continuación, haga clic en el tipo de marcador de posición que desee. Haga clic en una ubicación en el diseño y luego arrastre para dibujar el marcador de posición. Si agrega un marcador de posición de texto, puede agregar texto personalizado. Última modificación: 2025-01-22 17:01

Los dos tipos principales de razonamiento, deductivo e inductivo, se refieren al proceso mediante el cual alguien crea una conclusión, así como a cómo cree que su conclusión es cierta. El razonamiento deductivo requiere que uno comience con algunas ideas generales, llamadas premisas, y las aplique a una situación específica. Última modificación: 2025-01-22 17:01

Para llamar a Canadá desde EE. UU., Siga estas sencillas instrucciones de marcación: marque 1, el código de país de Canadá, luego el código de área (3 dígitos) y finalmente el número de teléfono (7 dígitos). Última modificación: 2025-01-22 17:01

¿Qué fuentes pueden considerarse creíbles? materiales publicados en los últimos 10 años; artículos de investigación escritos por autores respetados y conocidos; sitios web registrados por instituciones gubernamentales y educativas (.gov ,.edu, bases de datos académicas (es decir, Academic Search Premier o JSTOR); materiales de Google Scholar. Última modificación: 2025-01-22 17:01

Cómo hacer un cuadro de mensaje en el Bloc de notas Paso 1: Paso 1: Escribir el texto. Primero, abra el Bloc de notas y escriba esto: x = msgbox (texto del cuadro, botones, título del cuadro) Paso 2: Paso 2: Guardar el archivo. Cuando haya terminado, guárdelo como un archivo VBS (o VBScript). Para hacer esto, escriba '. Paso 3: el final. ¡Felicidades! Lo has hecho. Última modificación: 2025-01-22 17:01

Para evitar esto, los fontaneros utilizan un acoplamiento especial llamado unión dieléctrica. Es un acoplamiento que actúa como una barrera eléctrica entre los dos metales. Un lado está hecho de cobre; el otro, acero. Entre los dos lados, hay una arandela no conductora, generalmente hecha de goma, que evita que los metales interactúen. Última modificación: 2025-01-22 17:01

¿Cuál es el propósito del bloqueo de caché de DNS? Evita que un atacante reemplace registros en la caché de resolución mientras el Tiempo de vida (TTL) todavía está en vigor. Última modificación: 2025-01-22 17:01

Bar-Code admite una amplia gama de códigos de barras, incluidos EAN, UPC, ISBN, códigos QR, etc. La aplicación está diseñada para compartir la información de un código escaneado en lugar de ver su contenido al instante. Con Bar-Code puede escanear códigos usando la cámara de su dispositivo móvil o descodificar la información de una foto de un código. Última modificación: 2025-01-22 17:01

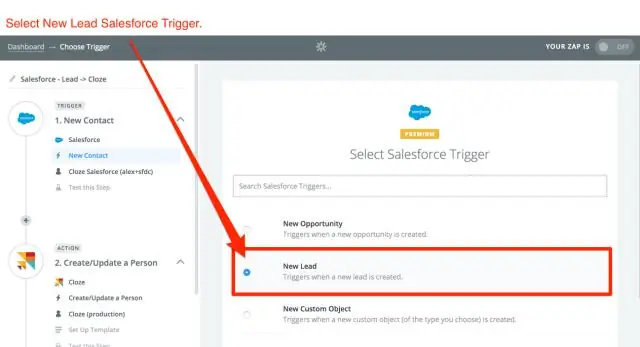

La casilla de verificación Usuario con conocimiento se encuentra en la segunda columna de la sección Detalles del usuario. Para habilitar Salesforce Knowledge, desde Configuración, ingrese Conocimiento en el cuadro Búsqueda rápida, luego seleccione Configuración de conocimiento. Confirme que desea habilitar Salesforce Knowledge y haga clic en Enable Knowledge. Última modificación: 2025-01-22 17:01

Definitivamente vale la pena tener la certificación CompTIA A + cuando se trata de conseguir trabajos de nivel de entrada. Tener la A + puede ayudarlo a conseguir trabajos de TI de nivel de entrada, como soporte de escritorio o tecnología de mesa de ayuda. La nueva CompTIA A + es un buen lugar para comenzar. Proporciona el conocimiento fundamental para roles más grandes y mejores en el futuro. Última modificación: 2025-01-22 17:01

VIDEO De manera similar, puede preguntar, ¿para qué se usa un bloque 66? A 66 cuadra es un tipo de punchdown bloque usado para conecte juegos de cables en un sistema telefónico. Se han fabricado en tres tamaños, A, B y M. A y B tienen seis clips en cada fila mientras que M solo tiene 4.. Última modificación: 2025-01-22 17:01

Con LinkedIn, se dirige a una audiencia de calidad en un contexto profesional. Comercialice a personas influyentes, tomadores de decisiones y ejecutivos que actúan en nuevas oportunidades. Combine criterios de orientación para construir su persona ideal: tomadores de decisiones de TI, ejecutivos de nivel C, posibles estudiantes, propietarios de pequeñas empresas y más. Última modificación: 2025-01-22 17:01