Las ventajas del modelo relacional son la simplicidad, la independencia estructural, la facilidad de uso, la capacidad de consulta, la independencia de los datos y la escalabilidad. Pocas bases de datos relacionales tienen límites en la longitud de los campos que no se pueden exceder. Última modificación: 2025-01-22 17:01

Se ha descrito que Georgia tiene una personalidad atipográfica, incluso se la llama amigable e íntima. Dado que el tipo de letra sigue siendo legible en bajas resoluciones, crea un encanto del viejo mundo con un atractivo moderno para los diseños en línea. Georgia es un poco más formal que algunos de los más. fuentes commonsans serif. Última modificación: 2025-01-22 17:01

Después de iniciar sesión, aparece la vista de inicio de Adobe Document Cloud. Haga clic en Aplicaciones en el panel izquierdo y luego haga clic en Descargar junto a Acrobat Pro DC para iniciar la descarga. Según el navegador que esté utilizando, siga las instrucciones para abrir el archivo de configuración binaria (Windows) o DMG (Mac) e inicie el instalador. Última modificación: 2025-01-22 17:01

Para convertir archivos PDF de gran tamaño, siga estos pasos: 1) Abra el archivo PDF con 'Google Drive' haciendo clic en 'Abrir con> Documentos de Google' 2) Haga clic en 'Herramientas> Traducir documento' 3) Elija el idioma. 4) Descarga el archivo traducido. Última modificación: 2025-01-22 17:01

Para las variables DoubleVar, el valor devuelto es un flotante de Python. Para IntVar, es un número entero. Para StringVar, es una cadena ASCII o una cadena Unicode, según el contenido. El método set actualiza la variable y notifica a todos los observadores de variables. Puede pasar un valor del tipo correcto o una cadena. Última modificación: 2025-01-22 17:01

Monolog es la biblioteca de registro estándar existente para PHP. Es más popular en marcos PHP como Laravel y Symfony, donde implementa una interfaz común para bibliotecas de registro. Última modificación: 2025-01-22 17:01

El sistema fiscal australiano permite a las empresas determinar la proporción de créditos de franqueo que se adjuntarán a los dividendos pagados. Un crédito de franqueo es una unidad nominal de impuesto que pagan las empresas mediante la imputación de dividendos. Los créditos de franqueo se transfieren a los accionistas junto con los dividendos. Última modificación: 2025-01-22 17:01

Hay varias formas de ocultar un elemento en CSS. Puede ocultarlo estableciendo opacidad en 0, visibilidad en oculto, visualización en ninguno o estableciendo valores extremos para el posicionamiento absoluto. Última modificación: 2025-01-22 17:01

Replicación. La replicación de SQL Server es una tecnología para copiar y distribuir datos y objetos de base de datos de una base de datos a otra y luego sincronizar entre bases de datos para mantener la consistencia e integridad de los datos. En la mayoría de los casos, la replicación es un proceso de reproducción de los datos en los objetivos deseados. Última modificación: 2025-01-22 17:01

El Fitbit Ace es básicamente una versión adaptada del Fitbit Alta, con una banda ajustable más pequeña para muñecas más ajustadas y un software revisado para eliminar datos que pueden no ser tan relevantes para los usuarios más jóvenes, como las calorías quemadas. Al igual que el Alta, el Ace es resistente a la ducha y anuncia una vida útil de la batería de hasta cinco días. Última modificación: 2025-01-22 17:01

Cómo funciona. La mano i-LIMB se controla mediante el uso de señales mioeléctricas, que utilizan las señales musculares en el brazo residual del paciente para mover la mano i-LIMB. Los electrodos se colocan en dos sitios musculares predeterminados. Los electrodos captan las señales musculares cuando el paciente contrae sus músculos. Última modificación: 2025-01-22 17:01

¿Qué grado necesitas para ser animador? La educación de un animador generalmente implica títulos de licenciatura en animación por computadora, bellas artes o artes gráficas. Se espera que sean creativos y artísticos, con habilidades de comunicación y administración del tiempo. Última modificación: 2025-01-22 17:01

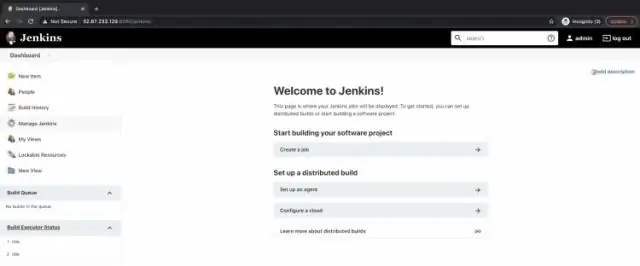

Desde la página de inicio de Jenkins (es decir, el Panel de la interfaz de usuario clásica de Jenkins), haga clic en Credenciales> Sistema a la izquierda. En Sistema, haga clic en el enlace Credenciales globales (sin restricciones) para acceder a este dominio predeterminado. Haga clic en Agregar credenciales a la izquierda. Última modificación: 2025-01-22 17:01

Para activar Control de cambios: En la pestaña Revisar, haga clic en el comando Control de cambios y luego seleccione Resaltar cambios en el menú desplegable. Aparecerá el cuadro de diálogo Resaltar cambios. Si se le solicita, haga clic en Aceptar para permitir que Excel guarde su libro. Se activará el control de cambios. Última modificación: 2025-01-22 17:01

Conocimiento práctico. La afirmación sobre la "complejidad" única o el carácter peculiarmente intrincado de los fenómenos sociales tiene, al menos dentro de la sociología, una larga, venerable y prácticamente indiscutible tradición. Última modificación: 2025-01-22 17:01

Las mejores almohadillas de carga inalámbrica para iPhone XS y iPhone XR en 2019 Aprobado por Apple: cargador inalámbrico con alimentación Logitech. Carga rápida: Anker PowerWave Pad. Respetuoso con el medio ambiente: WoodPuck: Bamboo Edition. Asequible: cargador inalámbrico Yootech. Resistente: Nomad Base Station Hub Edition. Diseño vertical: soporte Anker PowerWave. Última modificación: 2025-01-22 17:01

Un grupo de usuarios es un directorio de usuarios en Amazon Cognito. Con un grupo de usuarios, sus usuarios pueden iniciar sesión en su aplicación web o móvil a través de Amazon Cognito, o federarse a través de un proveedor de identidad externo (IdP). Última modificación: 2025-01-22 17:01

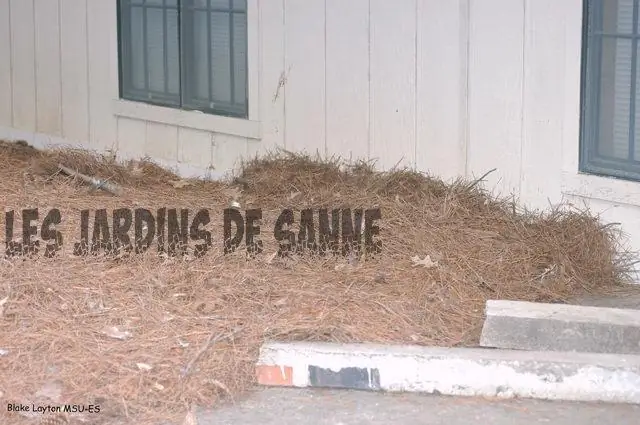

Hágalo usted mismo Control de termitas Hay dos métodos principales para el control de termitas. Puede usar insecticidas líquidos para termitas (termiticidas) para el tratamiento de barrera y del suelo o usar cebos para termitas. Algunas personas eligen ambas opciones. Última modificación: 2025-01-22 17:01

Tape Calculator es para sumar y restar números a alta velocidad y poder verificar los totales. Cómo funciona: la entrada es similar a una máquina sumadora de escritorio. Última modificación: 2025-01-22 17:01

Kivy es una biblioteca Python gratuita y de código abierto para desarrollar aplicaciones móviles y otro software de aplicaciones multitoucha con una interfaz de usuario natural (NUI). Última modificación: 2025-01-22 17:01

Puede comenzar a crear una nueva solicitud de combinación haciendo clic en el botón Nueva solicitud de combinación en la página Solicitudes de combinación en un proyecto. Luego elija el proyecto de origen y la rama que contienen sus cambios, y el proyecto de destino y la rama en la que desea fusionar los cambios en. Última modificación: 2025-01-22 17:01

¿Qué clase puede tener funciones miembro sin su implementación? Explicación: Las clases abstractas pueden tener funciones miembro sin implementación, donde las subclases heredadas deben implementar esas funciones. Última modificación: 2025-01-22 17:01

Ajustar el volumen Presione los botones de Volumen en el lado izquierdo del dispositivo para ajustar el volumen de los medios o las llamadas. También puede ajustar el volumen desde la pantalla Sonidos y hápticos. Seleccione y mantenga presionado el control deslizante y luego ajústelo como desee. Para habilitar o deshabilitar el cambio de volumen con botones, seleccione el interruptor Cambiar con botones. Última modificación: 2025-01-22 17:01

EXtended All Outlet combinado. Última modificación: 2025-01-22 17:01

La teoría sociocultural del aprendizaje humano de Vygotsky describe el aprendizaje como un proceso social y el origen de la inteligencia humana en la sociedad o la cultura. El tema principal del marco teórico de Vygotsky es que la interacción social juega un papel fundamental en el desarrollo de la cognición. Última modificación: 2025-01-22 17:01

Dos tipos de indirectos: CCD y TFT, ambos requieren rayos X convertidos en luz y luego en señal eléctrica con capa de fotodiodo. Última modificación: 2025-01-22 17:01

Active ATP para SharePoint, OneDrive y Microsoft Teams En el Centro de cumplimiento y seguridad de Office 365, en el panel de navegación izquierdo, en Administración de amenazas, elija Política> Archivos adjuntos seguros. Seleccione Activar ATP para SharePoint, OneDrive y Microsoft Teams. Clic en Guardar. Última modificación: 2025-01-22 17:01

Cómo instalar un certificado SSL en un servidor NGINX Paso 1: Combine certificados en un archivo. La autoridad de certificación le enviará por correo electrónico un archivo zip con varios. Paso 2: Edite el archivo de configuración de NGINX. Después de que se cargue el certificado, debe modificar su archivo de configuración NGINX (por defecto se llama nginx. Paso 2: Edite el archivo de configuración NGINX. Última modificación: 2025-01-22 17:01

Cómo modificar una plantilla de Microsoft Word Si sigue los procedimientos normales para guardar documentos (y puede hacerlo aquí), seleccione Archivo> Guardar como> Computadora> Examinar. Recuerde que una vez que haga clic en la flecha hacia abajo junto a Guardar como tipo en el cuadro de entrada y seleccione Plantilla de Word (*. Una vez guardada como plantilla, cierre el archivo. Última modificación: 2025-01-22 17:01

VIDEO La gente también pregunta, ¿dónde está el botón factorial en la TI 30x IIS? Factoriales y el teorema del binomio o hacer factoriales , ingrese el número, luego presione PRB. Mueva el cursor 2 lugares hasta el! símbolo y presione =.. Última modificación: 2025-01-22 17:01

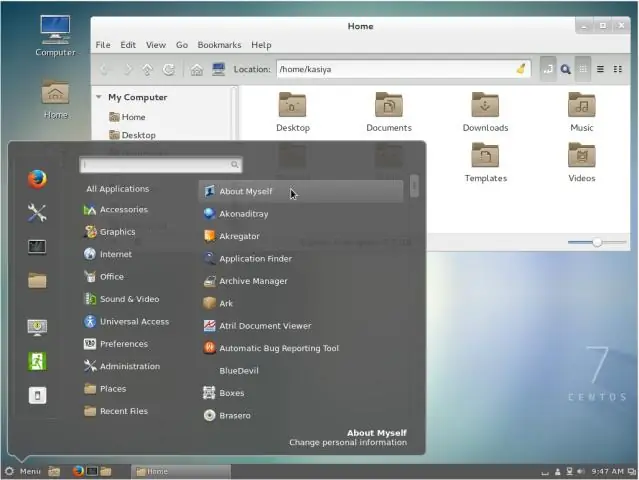

Cómo instalar RabbitMQ en CentOS 7 Paso 1: Actualice el sistema. Utilice los siguientes comandos para actualizar su sistema CentOS 7 al último estado estable: sudo yum install epel-release sudo yum update sudo reboot. Paso 2: instala Erlang. Paso 3: Instale RabbitMQ. Paso 4: Modifique las reglas del firewall. Paso 5: Habilite y use la consola de administración de RabbitMQ. Última modificación: 2025-01-22 17:01

Cómo tomar una panorámica con su iPhone o iPad Inicie la aplicación Cámara en su iPhone o iPad. Desliza el dedo hacia la izquierda dos veces para cambiar de modo a Pano. Toque el botón de flecha para cambiar la dirección de captura, si lo desea. Toque el botón del obturador para comenzar a tomar una foto panorámica. Última modificación: 2025-01-22 17:01

Definición: La función COALESCE de Oracle devuelve la primera expresión no NULL de la lista. Si todas las expresiones de la lista se evalúan como NULL, la función COALESCE devolverá NULL. La función Oracle COALESCE hace uso de la 'evaluación de cortocircuito. Última modificación: 2025-01-22 17:01

Dynamo 2.1 es una versión importante para nuestro equipo, ya que hemos desacoplado el instalador de Dynamo Core de Dynamo para Revit. Esto significa que Revit lanzará nuevas versiones con Dynamo instalado como componente estándar sin un instalador separado y sin afectar las instalaciones anteriores de Revit. Última modificación: 2025-01-22 17:01

La minería de datos busca patrones ocultos, válidos y potencialmente útiles en grandes conjuntos de datos. La minería de datos también se denomina descubrimiento de conocimiento, extracción de conocimiento, análisis de datos / patrones, recolección de información, etc. Última modificación: 2025-01-22 17:01

¡Echemos un vistazo a cada uno de ellos! Paso 1: Prueba de funcionalidad. ¿Qué es una aplicación web? Paso 2: Pruebas de usabilidad. Al pensar en cómo probar un sitio web, el segundo paso debe ser la prueba de usabilidad. Paso 3: Prueba de interfaz. Paso 4: Prueba de compatibilidad. Paso 5: Prueba de rendimiento. Paso 6: prueba de seguridad. Última modificación: 2025-01-22 17:01

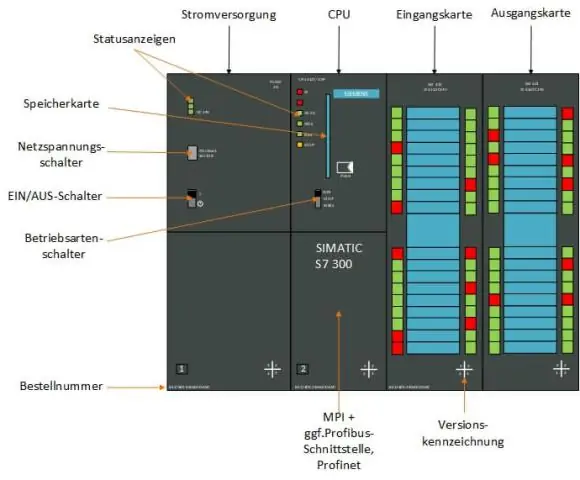

Algunas otras instrucciones del PLC son: Instrucciones de tipo relé (básicas): I, O, OSR, SET, RES, T, C.Instrucciones de manejo de datos: Instrucciones de movimiento de datos: MOV, COP, FLL, TOD, FRD, DEG, RAD ( grados a radianes). Instrucciones de comparación: EQU (igual), NEQ (no igual), GEQ (mayor o igual), GRT (mayor que). Última modificación: 2025-01-22 17:01

Realice una de las siguientes acciones: En Adobe Premiere Pro, elija Archivo> Adobe DynamicLink> Importar composición de After Effects. En Adobe Premiere Pro, elija un archivo de proyecto de After Effects y haga clic en Abrir. Arrastre una o más composiciones del panel Proyecto de After Effects al panel Proyecto de Adobe Premiere Pro. Última modificación: 2025-01-22 17:01

El delito informático es un acto realizado por un usuario informático con conocimiento, a veces denominado pirata informático que navega ilegalmente o roba información privada de una empresa o un individuo. En algunos casos, esta persona o grupo de individuos puede ser malintencionado y destruir o corromper la computadora o los archivos de datos. Última modificación: 2025-01-22 17:01

Miembros de datos (solo C ++) Los miembros de datos incluyen miembros que se declaran con cualquiera de los tipos fundamentales, así como otros tipos, incluidos puntero, referencia, tipos de matriz, campos de bits y tipos definidos por el usuario. Una clase puede tener miembros que sean de un tipo de clase o que sean punteros o referencias a un tipo de clase. Última modificación: 2025-01-22 17:01