# 1) Samsung (Galaxy S y Galaxy NoteRange) Hace teléfonos fantásticos que son más que iguales al iPhone de Apple, con la última tecnología de procesamiento de imágenes y procesamiento. Si quieres lo mejor, pero no quieres un iPhone, Samsung es la siguiente opción obvia. Última modificación: 2025-01-22 17:01

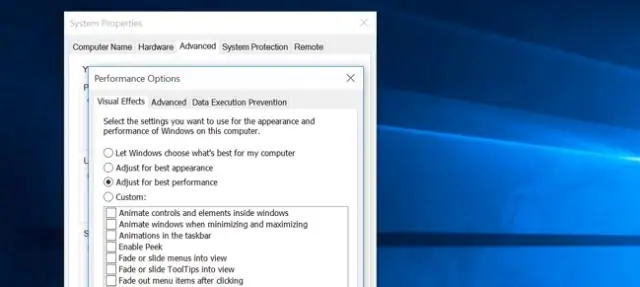

Consejos para ahorrar batería Cambie la configuración de sincronización de aplicaciones. Reducir el brillo de la pantalla y la duración del tiempo de espera. Cambie de 4G a 2G. Desactive los datos en segundo plano. Apague Wi-Fi, Bluetooth, GPS y el punto de acceso móvil para teléfonos inteligentes. Desinstale las aplicaciones que no utilice. Actualice al software más reciente. Última modificación: 2025-01-22 17:01

Control de versiones centralizado El acceso a la base de código y el bloqueo está controlado por el servidor. Probablemente los ejemplos más conocidos de sistemas VCS centralizados son CVS y Subversion, ambos de código abierto, aunque ha habido muchos ejemplos comerciales (incluido Rational ClearCase de IBM). Última modificación: 2025-01-22 17:01

La regla general del 15% para discos duros mecánicos Normalmente verá una recomendación de que debe dejar entre un 15% y un 20% de un disco vacío. Esto se debe a que, tradicionalmente, necesitaba al menos un 15% de espacio libre en una unidad para que Windows pudiera desfragmentarlo. Última modificación: 2025-01-22 17:01

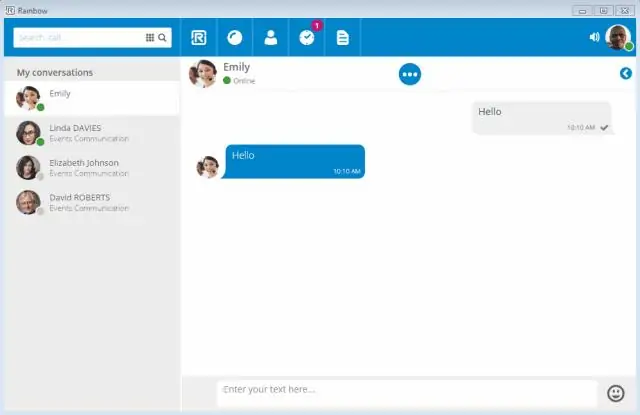

Desde un chat, toque el botón Cámara. Mantenga presionado el botón de foto para grabar un mensaje de video de 20 segundos. Si no puede decirlo todo en 20 segundos, puede grabar un video de hasta 10 minutos directamente en su dispositivo móvil y luego compartirlo en Skype. Toque Enviar para enviarlo a su chat. Última modificación: 2025-01-22 17:01

Actualmente, no hay ninguna opción para cambiar la fuente de la aplicación. En el futuro, nuestro equipo puede agregar la función para ajustar el tamaño de fuente para leer correos electrónicos. Respuesta: Actualmente, no hay opción para cambiar la fuente de la aplicación. Última modificación: 2025-01-22 17:01

¿CÓMO PUEDO VERIFICAR MIS MENSAJES? Marque 133 321 para acceder a su buzón de correo de voz. Cuando se le indique, ingrese su número de teléfono móvil seguido de la tecla # (almohadilla). Ingrese su PIN de 4 a 9 dígitos seguido de la tecla #. Última modificación: 2025-01-22 17:01

Cree una lista de tareas pendientes en OneNote Tome notas escribiendo texto en una página de OneNote. Seleccione el texto que desea marcar como un elemento de tarea, haga clic en la pestaña Inicio y, a continuación, haga clic en Etiqueta de tarea. Para encontrar todas las etiquetas, en la pestaña Inicio, haga clic en Buscar etiquetas. A medida que completa los elementos, haga clic en la casilla junto a cada etiqueta para indicar que ha terminado. Última modificación: 2025-01-22 17:01

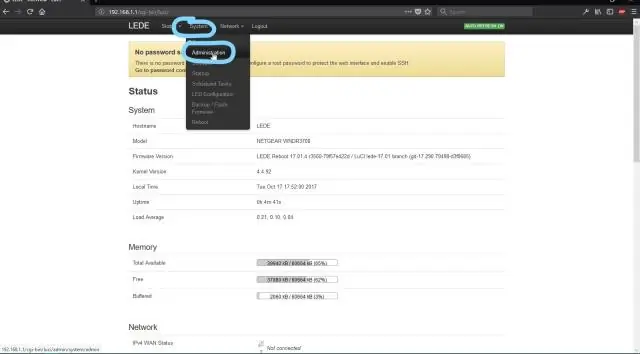

Abra cualquier navegador. Escriba esta IP en la barra de direcciones y presione enter (192.168.1.1) Use el nombre de usuario y las contraseñas predeterminados en la sección de inicio de sesión del enrutador de haz. Escriba el nombre de usuario como administrador y use la contraseña asradinet_admin. Puede ver el panel de control de la viga en la pantalla y hacer clic en Inalámbrico en el menú y pasar por SSID en el menú desplegable. Última modificación: 2025-01-22 17:01

En una declaración SQL, la cláusula WHERE especifica los criterios que deben cumplir los valores de campo para los registros que contienen los valores que se incluirán en los resultados de la consulta. Para obtener una descripción general de Access SQL, consulte el artículo Access SQL: conceptos básicos, vocabulario y sintaxis. Última modificación: 2025-01-22 17:01

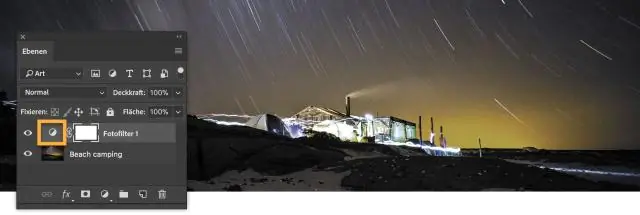

Elija Archivo> Guardar o presione Ctrl + S / Comando-S. O elija Archivo> Guardar como (Ctrl + Shift + S / Comando-Shift-S) para guardar una nueva copia del archivo. En el cuadro de diálogo Guardar que aparece, seleccione una ubicación en su disco duro (si desea moverlo a una nueva ubicación) A. Guarde el archivo para poder editarlo más tarde. Última modificación: 2025-01-22 17:01

Una combinación cartesiana o un producto cartesiano es una combinación de cada fila de una tabla con cada fila de otra tabla. Esto sucede normalmente cuando no se especifican columnas de combinación coincidentes. Por ejemplo, si la tabla A con 100 filas se une con la tabla B con 1000 filas, una combinación cartesiana devolverá 100.000 filas. Última modificación: 2025-01-22 17:01

¿Cómo deshabilitar el servicio? Presione "Windows" + "R" para abrir el indicador Ejecutar. Escriba "Services.msc" y presione "Enter". Haga doble clic en el "Servicio de plataforma de dispositivos conectados" para abrir sus propiedades. Haga clic en "Detener" y luego haga clic en el menú desplegable "Tipo de inicio". Seleccione la opción "Manual" y haga clic en "Aplicar". Última modificación: 2025-01-22 17:01

Transmitir desde su Chromebook Abra Chrome. En la esquina superior derecha, selecciona Más Transmitir. Seleccione Transmitir a. Elija si desea compartir su pestaña actual en Chrome (pestaña Cast) o toda la pantalla (escritorio Cast). Seleccione su Chromecast. Última modificación: 2025-01-22 17:01

Estímulos auditivos (ecoicos) La memoria ecoica es similar a la memoria icónica, en que el estímulo persiste durante más tiempo del que se presenta, y probablemente durante más tiempo (2-3 segundos) que en la memoria icónica, pero con una capacidad menor debido al procesamiento secuencial. Última modificación: 2025-01-22 17:01

Best PMP Books PMBOK Guide Quinta edición. Cualquiera que se esté preparando para el PMPexam definitivamente debería consultar la Guía para el cuerpo de conocimiento de la gestión de proyectos: Guía del PMBOK - Quinta edición del Instituto de Gestión de Proyectos (PMI). Preparación para el examen PMP de Rita Mulcahy, octava edición. El kit de preparación para el examen PMP todo en uno de Velociteach. Última modificación: 2025-01-22 17:01

Detalles del examen CompTIA Ambos exámenes constan de un máximo de 90 preguntas que se presentan en formato de opción múltiple, arrastrar y soltar y basado en el rendimiento. Se le dará 90 minutos para completar cada examen. Última modificación: 2025-01-22 17:01

Voice Recorder viene con cada instalación de Windows 10, pero si no está disponible en su dispositivo, puede instalarlo siguiendo estos pasos: Abra Microsoft Store. Busque Windows Voice Recorder y haga clic en el resultado superior. Haga clic en el botón Obtener. Última modificación: 2025-01-22 17:01

Siga estos pasos: Inicie pgAdmin 4. Vaya a la pestaña "Panel de control". Seleccione la pestaña "Conexión" en la ventana "Crear servidor". Ingrese la dirección IP de su servidor en el campo "Nombre de host / Dirección". Especifique el "Puerto" como "5432". Ingrese el nombre de la base de datos en el campo "Mantenimiento de la base de datos". Última modificación: 2025-01-22 17:01

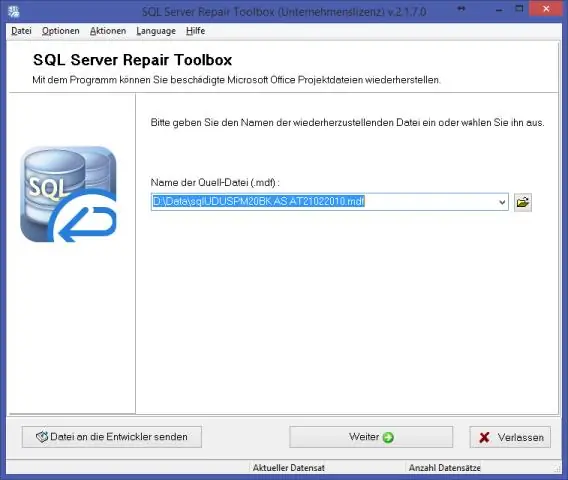

El proceso de crear una copia de seguridad [sustantivo] copiando registros de datos de una base de datos de SQL Server o registros de su registro de transacciones. Una copia de los datos que se puede utilizar para restaurar y recuperar los datos después de una falla. Las copias de seguridad de una base de datos también se pueden utilizar para restaurar una copia de la base de datos en una nueva ubicación. Última modificación: 2025-01-22 17:01

Una guía paso a paso sobre cómo usar Skype Paso 1: Descargue el software. Dependiendo del dispositivo que planee usar, descargará una versión específica de Skype. Paso 2: crea tu nombre de usuario. Paso 3: configura tu lista de contactos. Paso 4: seleccione su tipo de llamada. Paso 5: asegúrate de estar conectado. Paso 6: ¡Habla todo el tiempo que quieras! Paso 7: finaliza la llamada. Última modificación: 2025-01-22 17:01

Tamaños de marco estándar Tamaño del marco Tamaño de la imagen de apertura del tapete 11 'x 14' 7.5 'x 9.5' 8 'x 10' 16 'x 20' 10.5 'x 13.5' 11 'x 14' 20 'x 24' 15.5 'x 19.5' 16 'x 20' 24 'x 36' 19.5 'x 29.5' 20 'x 30. Última modificación: 2025-01-22 17:01

El almacenamiento de datos en cinta magnética es un sistema para almacenar información digital en cinta magnética mediante grabación digital. La cinta magnética moderna se empaqueta más comúnmente en cartuchos y casetes. El dispositivo que realiza la escritura o lectura de datos es una unidad de cinta. Los cargadores automáticos y las bibliotecas de cintas automatizan el manejo de cartuchos. Última modificación: 2025-01-22 17:01

Cuando abre la libreta de direcciones desde el icono en la parte superior de la ventana de Outlook Web App, solo ve la libreta de direcciones. Cuando abre la libreta de direcciones seleccionando Para o CC en un mensaje nuevo, verá la libreta de direcciones y los cuadros Para, CC y CCO. Última modificación: 2025-01-22 17:01

Como creadores de Elastic Stack (Elasticsearch, Kibana, Beats y Logstash), Elastic crea ofertas autogestionadas y SaaS que hacen que los datos se puedan usar en tiempo real y a escala para casos de uso como búsqueda de aplicaciones, búsqueda de sitios, búsqueda empresarial, registro, APM. , métricas, seguridad, análisis de negocios y muchos más. Última modificación: 2025-01-22 17:01

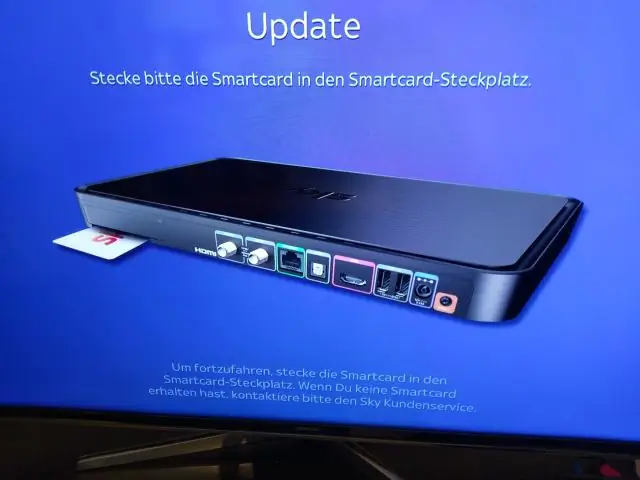

Sky Q Hub. No necesita Sky Broadband para usar Sky Q; aún funcionará si está con otro proveedor, pero si se empaqueta, obtiene el nuevo enrutador SkyHub. La tecnología de línea eléctrica incorporada utiliza los cables de su casa para enviar datos a las cajas Sky Q para ayudar a la calidad de transmisión. Última modificación: 2025-01-22 17:01

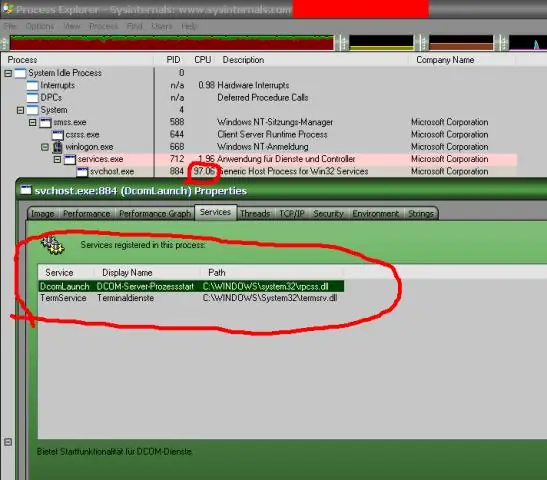

No, no es. El verdadero archivo svchost.exe es un proceso seguro del sistema de Microsoft Windows, llamado 'HostProcess'. Sin embargo, los creadores de programas de malware, como virus, gusanos y troyanos, dan deliberadamente a sus procesos el mismo nombre de archivo para evitar la detección. Última modificación: 2025-01-22 17:01

Un reproductor MP3 es básicamente un dispositivo de almacenamiento que contiene una memoria de estado sólido, como una memoria flash, y un software que le permitirá transferir archivos de audio desde su computadora al reproductor. Última modificación: 2025-01-22 17:01

Si bien el Apple TV está diseñado para usarse con televisores, es posible conectarlo a una PC que tenga un monitor habilitado para HDMI o una tarjeta sintonizadora de TV con HDMI o entradas de video componente. Conecte su Apple TV a los cables HDMI o de video componente. Siga las indicaciones en pantalla una vez que su Apple TV se conecte a su red. Última modificación: 2025-01-22 17:01

Las termitas enjambres a veces se confunden con hormigas aladas. Sin embargo, los enjambres de termitas tienen antenas rectas y sus alas son del mismo tamaño, mientras que las antenas de las hormigas voladoras están dobladas y el par de alas delanteras es más grande que el par trasero. Última modificación: 2025-01-22 17:01

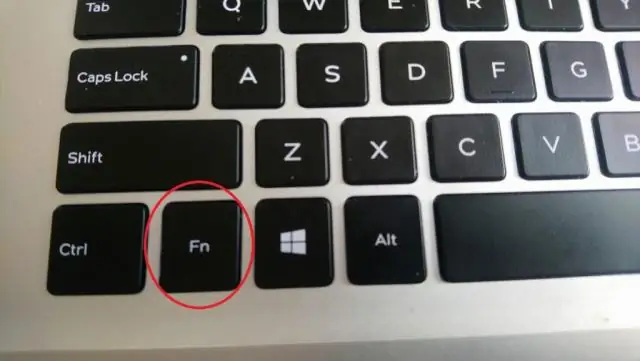

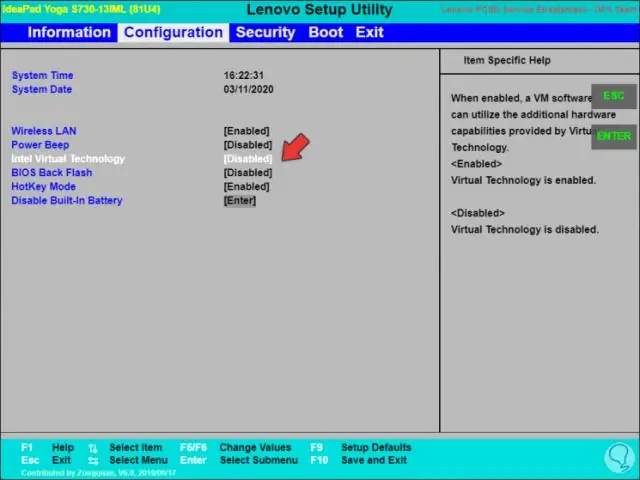

Encienda el sistema. Presione la tecla F2 al iniciar BIOSSetup. Presione la tecla de flecha derecha para ir a la pestaña Avanzado, seleccione Virtualización y luego presione la tecla Intro. Seleccione Habilitado y presione la tecla Intro. Última modificación: 2025-01-22 17:01

NextInt ()”, sc. nextInt () intentará leer Integer desde el símbolo del sistema en el programa Java durante la ejecución. Si se proporciona una entrada diferente a un entero, java. util. nextInt () esperará a que el usuario dé alguna entrada a través del símbolo del sistema y devolverá un valor entero. Última modificación: 2025-01-22 17:01

Vaya a drive.google.com. A la izquierda, haz clic en Copias de seguridad. Haga doble clic en la copia de seguridad que desea eliminar. Haga clic en Eliminar copia de seguridad. Última modificación: 2025-01-22 17:01

Sistema operativo: Windows, Linux y macOS. Última modificación: 2025-01-22 17:01

Configura el proyecto git en el menú 'Recurso' de perspectiva abierta de Eclipse: Ventana / Perspectiva / Perspectiva abierta / Otro y elige 'Recurso' Importa tu rama de GitHub / Bitbucket. Menú: Archivo / Importar, se abre un asistente. Asistente (Seleccionar): en 'Git', elija 'Proyecto desde Git' y presione 'Siguiente. Última modificación: 2025-01-22 17:01

El costo de mantenimiento del software se deriva de los cambios realizados en el software una vez que se ha entregado al usuario final. El software no se “desgasta” pero se volverá menos útil a medida que envejece, además siempre habrá problemas dentro del propio software. Los costos de mantenimiento del software generalmente constituirán el 75% del TCO. Última modificación: 2025-01-22 17:01

Para comprobar si existe un valor en particular en la base de datos, simplemente tiene que ejecutar una consulta SELECT normal, buscar una fila y ver si se ha obtenido algo. Aquí seleccionamos una fila que coincide con nuestros criterios, luego la obtenemos y luego verificamos si se ha seleccionado algo o no. Última modificación: 2025-01-22 17:01

Cómo exportar e importar una tabla HANA Inicie SAP HANA Studio e inicie sesión en la base de datos. Haga clic derecho en el Catálogo y elija Exportar. Escriba la tabla que desea exportar y haga clic en Agregar. En la siguiente pantalla, elija el formato de tabla de columnas, ya sea CSV o BINARIO. La exportación se está ejecutando ahora. Última modificación: 2025-01-22 17:01

Hadoop funciona en el sistema de archivos. Para cambiar el permiso en cualquiera de las carpetas de Hadoop, puede usar: hadoop fs -chmod. Considere que desea otorgar al propietario como todos los permisos, grupos y otros solo lectura y ejecución. Última modificación: 2025-06-01 05:06

Desde Bitbucket, abra el repositorio donde desea agregar el webhook. Haga clic en el enlace Configuración en el lado izquierdo. En los enlaces de la página Configuración, haga clic en el enlace Webhooks. Haga clic en el botón Agregar webhook para crear un webhook para el repositorio. Última modificación: 2025-01-22 17:01