A continuación, le indicamos cómo encontrarlo: en la pantalla de inicio, toque Configuración. Toque Wi-Fi. Aparece la pantalla que se muestra a continuación. Busque la red Wi-Fi conectada y luego toque la flecha azul junto al nombre de la red. La dirección IP actual de su iPad para la red Wi-Fi seleccionada se muestra en la parte superior de la ventana, como se muestra arriba. Última modificación: 2025-01-22 17:01

Cómo habilitar la aplicación persistente en Android Deberá presionar y mantener presionado el ícono que tiene sus iniciales, o su foto de perfil, en este caso donde dice BTS, hasta que vea un mensaje en su pantalla que diga 'Configuración de depuración habilitada '. En esta pantalla, presione el enlace de encendido que mostrará este menú: toque el control deslizante para habilitar la aplicación persistente. Última modificación: 2025-01-22 17:01

La opción Procedimientos de automatización de Ole controla si los objetos de automatización OLE se pueden crear instancias dentro de lotes de Transact-SQL. Estos son procedimientos almacenados extendidos que permiten a los usuarios de SQL Server ejecutar funciones externas a SQL Server en el contexto de seguridad de SQL Server. Última modificación: 2025-01-22 17:01

El módulo pdb define un depurador de código fuente interactivo para programas Python. Admite la configuración (condicional) de puntos de interrupción y el paso único en el nivel de la línea de origen, la inspección de marcos de pila, la lista de código fuente y la evaluación de código Python arbitrario en el contexto de cualquier marco de pila. Última modificación: 2025-01-22 17:01

Comprimir imágenes individuales Para comprimir todas las imágenes de su documento, en la cinta, seleccione Archivo> Comprimir imágenes (o Archivo> Reducir tamaño de archivo). Para comprimir solo las imágenes seleccionadas, mantenga presionada la tecla MAYÚS, haga clic en las imágenes que desea comprimir y luego haga clic en Comprimir imágenes en la pestaña Formato de imagen. Última modificación: 2025-01-22 17:01

La capa física en el modelo OSI es la capa más baja y se utiliza para transmitir datos en su forma básica: nivel de bits. El medio de transmisión puede ser cableado o inalámbrico. Los componentes de la capa física en un modelo cableado incluyen cables y conectores que se implementan para transportar datos de un lugar a otro. Última modificación: 2025-01-22 17:01

A medida que los dispositivos digitales como computadoras, teléfonos celulares y dispositivos GPS se vuelven omnipresentes, el análisis de evidencia digital se vuelve cada vez más importante para la investigación y el enjuiciamiento de muchos tipos de delitos, ya que puede revelar información sobre delitos cometidos, movimiento de sospechosos y asociados criminales. Última modificación: 2025-01-22 17:01

Un diagrama de red es una representación gráfica de todas las tareas, responsabilidades y flujo de trabajo de un proyecto. A menudo parece un gráfico con una serie de cuadros y flechas. Última modificación: 2025-01-22 17:01

Un divisor HDMI toma una salida de video HDMI de un dispositivo, como un Roku, y la divide en dos flujos de audio y video separados. Luego, puede enviar cada transmisión de video a un monitor separado. Desafortunadamente, la mayoría de los splitters apestan. Última modificación: 2025-01-22 17:01

WordPress no se está reescribiendo en Node. WordPress está escrito en PHP, pero la interfaz de administración de Calypso para WordPress está escrita con herramientas populares como React y Lodash. Última modificación: 2025-01-22 17:01

El proceso de evaluación de vulnerabilidades ayuda a reducir las posibilidades de que un atacante pueda violar los sistemas de TI de una organización, lo que proporciona una mejor comprensión de los activos, sus vulnerabilidades y el riesgo general para una organización. Última modificación: 2025-01-22 17:01

¿Cuáles son las mejores aplicaciones de radares de tráfico para iPhone? # 1 Cobra iRadar. Aplicaciones. Android, iOS. Compras gratuitas dentro de la aplicación. instalar ahora. Cobra iRadar es un sistema de detección de radar, láser y cámara basado en la comunidad. # 2 Piloto sabio. Aplicaciones. Android, iOS. Compras gratuitas dentro de la aplicación. instalar ahora. # 3iSpeedCam. Aplicaciones. iOS. $ 3.99- con compras en la aplicación. instalar ahora. Última modificación: 2025-01-22 17:01

El desarrollo basado en troncales (TBD) es donde todos los desarrolladores (para una unidad implementable en particular) se comprometen con una rama compartida bajo control de fuente. Esa rama va a ser conocida coloquialmente como tronco, tal vez incluso llamada "tronco". Solo los ingenieros de lanzamiento se comprometen con esas ramas y, de hecho, crean cada rama de lanzamiento. Última modificación: 2025-01-22 17:01

¿Cuáles son las características de una contraseña segura? 6 caracteres de largo, no se basan en una palabra encontrada en el diccionario, mayúsculas y minúsculas, contienen números, no contienen palabras que están asociadas con usted personalmente, cambian con frecuencia. Última modificación: 2025-01-22 17:01

Una lista doblemente enlazada (DLL) contiene un puntero adicional, normalmente llamado puntero anterior, junto con el siguiente puntero y los datos que se encuentran en la lista enlazada individualmente. A continuación se muestra la representación de un nodo DLL en lenguaje C. Última modificación: 2025-01-22 17:01

Los sistemas multiinquilino colocan los datos de varias empresas (organización en Salesforce) en el mismo servidor, generalmente separándolos entre sí mediante una partición simple que evita que los datos migren de una empresa a otra. Última modificación: 2025-01-22 17:01

La descarga de Linux para RuneScape está lista para descargar en Ubuntu (y distribuciones similares), esto se puede obtener en nuestra página de descargas. Otros reproductores y fuentes han comenzado a hacer que esta opción esté disponible en otras distribuciones, como Gentoo, y ofrecen tanto los pasos como el soporte para esto en nuestro foro de Soporte técnico de la comunidad. Última modificación: 2025-01-22 17:01

Introducción a Ansible para la automatización de redes. Ejecute su primer comando y manual de estrategias. Prerrequisitos. Instala Ansible. Establezca una conexión manual a un nodo administrado. Ejecute su primer comando Ansible de red. Cree y ejecute su primer manual de estrategias de Ansible en red. Guía para desarrolladores de automatización de redes. Última modificación: 2025-01-22 17:01

Hay una opción de aceleración de hardware en las propiedades de sonido de las computadoras con Windows. Se puede utilizar cualquier hardware de propósito específico para acelerar aquello para lo que está diseñado el hardware. El sonido y el video son los dos más comunes.. Última modificación: 2025-01-22 17:01

Relación uno-muchos (relación 1-M) La relación uno-a-muchos se define como una relación entre dos tablas donde una fila de una tabla puede tener múltiples filas coincidentes en otra tabla. Esta relación se puede crear utilizando la relación de clave principal-clave externa. Última modificación: 2025-01-22 17:01

SEO es un acrónimo que significa optimización del motor de búsqueda, que es el proceso de optimizar su sitio web para obtener tráfico orgánico o no pagado desde la página de resultados del motor de búsqueda. Lo hace con la esperanza de que el motor de búsqueda muestre su sitio web como un resultado superior en la página de resultados del motor de búsqueda. Última modificación: 2025-01-22 17:01

Tipos complejos. Pig tiene tres tipos de datos complejos: mapas, tuplas y bolsas. Todos estos tipos pueden contener datos de cualquier tipo, incluidos otros tipos complejos. Entonces es posible tener un mapa donde el campo de valor es una bolsa, que contiene una tupla donde uno de los campos es un mapa. Última modificación: 2025-01-22 17:01

Los servicios de intérpretes profesionales se consideran la mejor opción para los pacientes con LEP; dan como resultado mejores resultados para el paciente y mayores tasas de satisfacción del paciente. Las desventajas para los intérpretes profesionales incluían problemas de confidencialidad para el paciente y la capacidad de interpretar para pacientes con dialectos únicos. Última modificación: 2025-01-22 17:01

En un sistema operativo de biblioteca, los límites de protección se trasladan a las capas de hardware más bajas, lo que da como resultado: un conjunto de bibliotecas que implementan mecanismos como los necesarios para controlar el hardware o hablar sobre protocolos de red; un conjunto de políticas que refuerzan el control de acceso y el aislamiento en la capa de aplicación. Última modificación: 2025-01-22 17:01

Una actividad de Android es una pantalla de la interfaz de usuario de la aplicación de Android. De esa manera, una actividad de Android es muy similar a la de Windows en una aplicación de escritorio. Una aplicación de Android puede contener una o más actividades, es decir, una o más pantallas. Última modificación: 2025-01-22 17:01

Normalmente, no puede utilizar dispositivos USB cuando trabaja en un entorno de modo real (MS-DOS) o modo seguro (en versiones anteriores de Windows). Para hacerlo, primero debe instalar los controladores de emulación USB heredados y la compatibilidad con USB heredado debe estar habilitada en CMOS. Última modificación: 2025-01-22 17:01

Una lista de Array no es una colección fuertemente tipada. Puede almacenar los valores de diferentes tipos de datos o del mismo tipo de datos. ArrayList contiene una lista simple de valores. ArrayList implementa la interfaz IList usando una matriz y muy fácilmente podemos agregar, insertar, eliminar, ver, etc. Última modificación: 2025-01-22 17:01

9 respuestas. En épocas anteriores, los virus podían dañar el hardware de la siguiente manera: Esto no mata permanentemente el hardware, pero resucitarlo puede ser difícil; p.ej. Algunas placas base pueden volver a actualizarse después de que tal basura parpadee solo leyendo el BIOS desde un disquete. Última modificación: 2025-01-22 17:01

Inicie su aplicación de correo electrónico. Abra el mensaje de correo electrónico que desea enviar a Facebook, luego haga clic en la opción 'Reenviar'. Escriba esta dirección en el campo 'Para': username@facebook.com. Reemplace 'nombre de usuario' en la dirección de correo electrónico en el paso tres con el apodo de la URL personalizada del usuario de Facebook al que desea enviar el correo electrónico. Última modificación: 2025-01-22 17:01

Nodo. Los objetos globales de js son de naturaleza global y están disponibles en todos los módulos. No es necesario que incluya estos objetos en su aplicación; más bien se pueden utilizar directamente. Estos objetos son módulos, funciones, cadenas y objetos, etc. Algunos de estos objetos no están realmente en el alcance global sino en el alcance del módulo. Última modificación: 2025-01-22 17:01

El Ultra HDTV de 110 pulgadas de Samsung es el más grande del mundo y sale a la venta el lunes. Última modificación: 2025-01-22 17:01

¿Cuántas veces puedo hacer la prueba? Puede realizar la prueba hasta 6 veces en total antes de que se le acaben los intentos. Lea directamente del sitio web del Registro Nacional para obtener más detalles: Los candidatos tienen seis oportunidades para aprobar el examen cognitivo siempre que se cumplan todos los demás requisitos para la Certificación Nacional de EMS. Última modificación: 2025-01-22 17:01

Arlo ahora tiene un sistema de seguridad. Arlo afirma que su sensor múltiple es un dispositivo 'todo en uno' que detecta movimiento, puertas y ventanas que se abren y cierran, alarmas de humo y monóxido de carbono, cambios de temperatura y fugas de agua. Última modificación: 2025-01-22 17:01

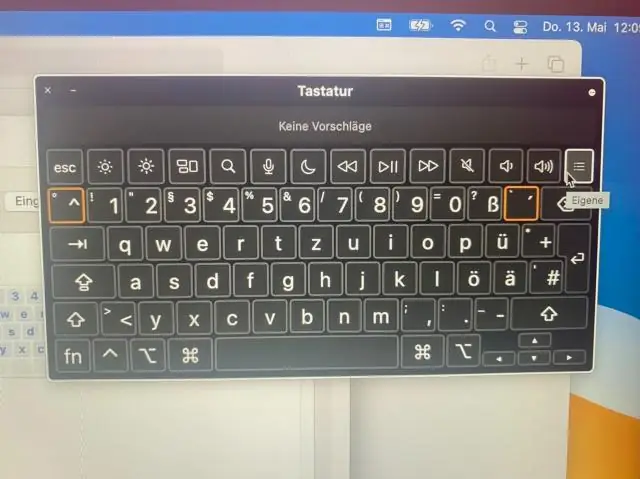

Para corregir que el teclado escriba caracteres incorrectos en Windows 7, vaya al panel de control, abra 'Reloj, región e idioma' - 'Región e idioma' - 'Teclados e idiomas' - Agregue 'Inglés (Estados Unidos)' - Establecer 'Inglés (Estados Unidos)' como idioma de entrada predeterminado - elimine 'Inglés (Reino Unido)' - Haga clic en Aplicar y Aceptar. Última modificación: 2025-01-22 17:01

Dos llaves. Última modificación: 2025-01-22 17:01

Explicación de la relación señal-ruido Por ejemplo, cuando un componente de audio muestra una relación señal-ruido de 100 dB, significa que el nivel de la señal de audio es 100 dB más alto que el nivel del ruido. Una especificación de relación señal / ruido de 100 dB es considerablemente mejor que una de 70 dB (o menos). Última modificación: 2025-01-22 17:01

Un área de almacenamiento temporal de datos (DSA) es un área de almacenamiento temporal entre las fuentes de datos y un almacén de datos. El área de preparación se utiliza principalmente para extraer datos rápidamente de sus fuentes de datos, minimizando el impacto de las fuentes. En TX, el área de almacenamiento temporal de datos se implementa como una base de datos provisional propiedad de un objeto de unidad de negocio. Última modificación: 2025-01-22 17:01

El nuevo Google Docs para dispositivos móviles se lanzará a los usuarios de idioma inglés que utilicen Android Froyo y cualquier iOS 3. Para usarlo, solo tiene que señalar un dispositivo compatible a docs.google.com. Desde allí puede crear un nuevo documento o editar uno existente simplemente presionando el botón Editar. Última modificación: 2025-01-22 17:01

Este artículo explica los conceptos básicos de la validación del lado del servidor de ASP.NET MVC mediante la API de anotación de datos. ASP.NET MVC Framework valida cualquier dato pasado a la acción del controlador que se está ejecutando. Completa un objeto ModelState con cualquier falla de validación que encuentre y pasa ese objeto al controlador. Última modificación: 2025-01-22 17:01

Cifrado de SQL Server: Cifrado transparente de datos (TDE) El cifrado transparente de datos (TDE) cifra los datos dentro de los archivos físicos de la base de datos, los 'datos en reposo'. Sin el certificado de cifrado original y la clave maestra, los datos no se pueden leer cuando se accede a la unidad o se roban los medios físicos. Última modificación: 2025-01-22 17:01