El método de búsqueda de Términos y conectores le permite ingresar una consulta que consta de términos clave de su problema y conectores que especifican la relación entre esos términos. Por ejemplo, puede especificar que sus términos aparezcan en la misma oración (/ s) o en los mismos párrafos (/ p). Última modificación: 2025-01-22 17:01

Presione el botón Built In Self Test (BIST) en la parte posterior de la fuente de alimentación. Compruebe si el LED se enciende durante 3 segundos. Si el LED está apagado, desconecte el cable de alimentación. Desenchufe todos los cables de alimentación internos de la fuente de alimentación a la placa base y los dispositivos internos. Última modificación: 2025-01-22 17:01

Para ayudar a asegurar una alineación adecuada, marque o taladre previamente los orificios con una broca de 1/4 'en la contraventana antes de fijarla a la pared. Con la contraventana colocada contra la pared, perfore a través de la contraventana hacia la superficie de las paredes de 3 1/4 'de profundidad. Asegúrese de perforar agujeros lo suficientemente profundos para que los sujetadores de las contraventanas no toquen fondo. Última modificación: 2025-01-22 17:01

Prefijos médicos: las palabras médicas a menudo se juntan, se improvisan a partir de dos o más bloques de construcción. El prefijo 'a-' proviene del griego que significa 'no. Última modificación: 2025-01-22 17:01

Un variador de frecuencia (VFD) funciona tomando la red de CA (monofásica o trifásica) y primero rectificándola en CC, la CC generalmente se suaviza con condensadores y, a menudo, un estrangulador de CC antes de conectarlo a una red de transistores de potencia para convertirlo en tres fases para el motor. Última modificación: 2025-01-22 17:01

Operadores booleanos. Los operadores booleanos se utilizan para filtrar bases de datos mediante AND, OR o NOT. Pueden buscar en varios campos al mismo tiempo para ayudarnos a recuperar los datos que necesitamos. Se utilizan porque proporcionan resultados que son 'verdaderos' o 'falsos. Última modificación: 2025-01-22 17:01

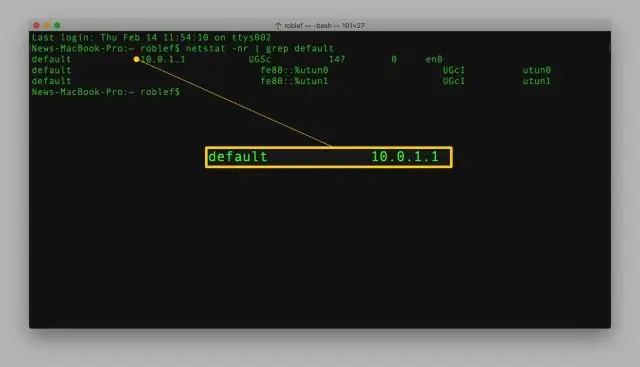

NOTA: En este ejemplo, la dirección IP del enrutador utilizada en el campo Puerta de enlace predeterminada es "192.168.1.1", mientras que la máscara de subred utilizada es "255.255.255.0" y la dirección IP estática para la computadora es "192.168.1". 1,50 ". Última modificación: 2025-06-01 05:06

Romper vidrio (que toma su nombre de romper el vidrio para activar una alarma de incendio) se refiere a un medio rápido para que una persona que no tiene privilegios de acceso a cierta información obtenga acceso cuando sea necesario. Última modificación: 2025-01-22 17:01

Las cámaras inalámbricas funcionan transmitiendo el video de la cámara a través de un transmisor de radio (RF). El video se envía a un receptor que está conectado a un dispositivo de almacenamiento integrado oa través del almacenamiento en la nube. A través de su monitor o receptor, tendrá un enlace fácil para acceder a todas sus imágenes o clips de video. Última modificación: 2025-01-22 17:01

Enviar un mensaje instantáneo Junto al nombre de la persona, haga clic en el indicador de estado en línea. Haga clic en Enviar mensaje instantáneo. Redacte su mensaje y luego haga clic en Enviar. Si tiene un mensaje de correo electrónico abierto, puede responder con un mensaje instantáneo al remitente o al remitente y a todos los destinatarios del mensaje. Última modificación: 2025-01-22 17:01

Absoluto En posición: relativo, el elemento se posiciona en relación a sí mismo. Sin embargo, un elemento posicionado absolutamente es relativo a su padre. Un elemento con posición: absoluta se elimina del flujo de documentos normal. Se coloca automáticamente en el punto de inicio (esquina superior izquierda) de su elemento principal. Última modificación: 2025-01-22 17:01

Anuncios. Puede usar SQL nativo para expresar consultas de base de datos si desea utilizar características específicas de la base de datos, como sugerencias de consulta o la palabra clave CONNECT en Oracle. Hibernate 3. x le permite especificar SQL escrito a mano, incluidos los procedimientos almacenados, para todas las operaciones de creación, actualización, eliminación y carga. Última modificación: 2025-01-22 17:01

Sí, se puede usar un atenuador en cualquier lugar donde solía ser un interruptor siempre que tenga la misma corriente nominal que el cableado. Puede encontrar los controles X10 en esta página de Amazon. Algunos receptores incluso se atornillan en un enchufe de luz. Supongo que sus nuevas luces son regulables según el fabricante. Última modificación: 2025-01-22 17:01

Legalmente, no puedes ganar dinero con el juego de Mojang, pero han proporcionado una excepción para todos los propietarios de servidores. Se le permite aceptar donaciones o dinero siempre que no infrinja las normas anteriores. También puede exigir que los usuarios paguen una tarifa para ingresar al servidor, solo que todos deben ser del mismo nivel. Última modificación: 2025-01-22 17:01

Para instalar Maven en Linux / Unix: Visite el sitio de Apache Maven, descargue el tar binario de Maven. gz de la última versión, y? extraiga el archivo a la carpeta en la que desea usar Maven. Abra la terminal y ejecute los siguientes comandos para configurar las variables de entorno; por ejemplo, si apache-maven-3.3. 9 cubos. alquitrán. Última modificación: 2025-01-22 17:01

La ICO recaudó casi US $ 16 millones, y cada token se vendió por US $ 0,31. El ETH ICO eventualmente se convertiría en uno de los más rentables de la historia. La red principal se puso en marcha en julio de 2015 con 72 millones de monedas minadas previamente, que actualmente representan el 65,7% del suministro circulante. Última modificación: 2025-01-22 17:01

Un restablecimiento completo es un proceso para revertir un dispositivo al estado en el que se encontraba cuando salió de fábrica. Es decir, borra todos los datos, incluidas las aplicaciones, los perfiles de usuario y la configuración. Los restablecimientos completos pueden ser útiles para borrar todos los datos antes de vender una computadora, teléfono inteligente o tableta. Última modificación: 2025-01-22 17:01

Ahora, Twitter ha lanzado una nueva versión de su sitio con pocos datos llamada Twitter Lite que ofrece la experiencia de Twitter pero a velocidades mucho más rápidas. Está diseñado para su uso en navegadores móviles y ahorra un promedio del 40% del uso de datos, con una función adicional que puede reducirlo aún más al 70%. Última modificación: 2025-01-22 17:01

La mayoría de los estudios coinciden en que lo óptimo es una vez al día, con un máximo de dos publicaciones al día. Hubspot descubrió que las páginas con menos de 10,000 fanáticos experimentaron una caída del 50% en la participación por publicación si publicaban más de una vez al día. Como mínimo, debe publicar en sus páginas de Facebook 3 veces por semana. Última modificación: 2025-01-22 17:01

Cómo agregar íconos a la barra superior en Mac Open Finder. Seleccione Ir> Ir a carpeta en la barra de menú. Escriba una ruta: / Sistema / Biblioteca / CoreServices / Menu Extras. Haga doble clic en un elemento y aparecerá instantáneamente en su barra de menú. Última modificación: 2025-01-22 17:01

Y 2GB son 2048MB. Podrías almacenar 2844 minutos de canciones de calidad media de 96 kbit / sw, lo que equivale a unas 812 canciones. Última modificación: 2025-01-22 17:01

Windows 10: cómo evitar que la computadora portátil entre en suspensión cuando se cierre la tapa Abra el menú de inicio de Windows, busque 'Panel de control' y ábralo cuando aparezca. En el cuadro de búsqueda en la parte superior derecha de la ventana, ingrese 'Opciones de energía'. Haga clic en él cuando aparezca. En el lado izquierdo de la ventana, haga clic en el enlace 'Elija lo que hace al cerrar la tapa. Última modificación: 2025-01-22 17:01

¿Existe alguna diferencia con una pizarra? Una pizarra de borrado en seco es una pizarra hecha de material no poroso en la que se puede escribir con tintas especiales de borrado en seco y luego se puede borrar. Se llaman pizarrones de borrado en seco porque se utilizan limpiadores especiales, limpiadores en seco, para borrar la escritura de los pizarrones. Última modificación: 2025-01-22 17:01

El archivo de inventario de Ansible define los hosts y grupos de hosts sobre los que operan los comandos, módulos y tareas en un libro de jugadas. El archivo puede estar en uno de los muchos formatos dependiendo de su entorno y complementos de Ansible. Si es necesario, también puede crear archivos de inventario específicos del proyecto en ubicaciones alternativas. Última modificación: 2025-01-22 17:01

Configurar la aplicación de correo de Windows 10 Inicie la aplicación de correo y haga clic en el icono de engranaje en la esquina inferior izquierda, y vaya a Configuración> Cuentas. A continuación, verá el correo electrónico que utiliza para iniciar sesión en su cuenta de Microsoft; haga clic en Agregar cuenta. Aparecerá una lista de los servicios de correo electrónico más populares. Haga clic en el que desea agregar. Última modificación: 2025-01-22 17:01

Cada 1 o 0 en un número binario se llama bit. A partir de ahí, un grupo de 4 bits se denomina nibble y 8 bits forman un byte. Los bytes son una palabra de moda bastante común cuando se trabaja en binario. Última modificación: 2025-01-22 17:01

Estas tecnologías emergentes de gestión de la información (EIMT) incluyen avances en software, hardware y redes, todos los cuales comparten atributos de impacto comunes en su capacidad para mejorar la rentabilidad de la atención, la calidad de la atención y el acceso a la atención. Última modificación: 2025-01-22 17:01

TestNG @DataProvider - Ejemplo de parámetros de prueba. Le ayuda a escribir pruebas basadas en datos, lo que esencialmente significa que el mismo método de prueba se puede ejecutar varias veces con diferentes conjuntos de datos. Tenga en cuenta que @DataProvider es la segunda forma de pasar parámetros a métodos de prueba, excepto pasar parámetros de testng. xml. Última modificación: 2025-01-22 17:01

El operador PIVOT de SQL Server rota una expresión con valores de tabla. Convierte los valores únicos en una columna en múltiples columnas en la salida y realiza agregaciones en cualquier valor de columna restante. Última modificación: 2025-01-22 17:01

La clasificación de tipos es un sistema que se utiliza para dividir los tipos de letra en categorías. La mayoría de los tipos de letra se dividen en cuatro categorías generales: serif, sans serif, scripts y decorativos. Pero dentro de estos grupos hay muchas subcategorías. Última modificación: 2025-01-22 17:01

El funcionamiento de Genymotion se basa en el uso de Oracle VM VirtualBox en segundo plano. Este software permite virtualizar los sistemas operativos Android. Si ya tiene Oracle VM VirtualBox, asegúrese de haber instalado la versión 6.0. En Windows: el instalador de Oracle VM VirtualBox 6.0. Última modificación: 2025-01-22 17:01

Cuatro categorías de seguridad comunes son (1) almacenamiento protegido, (2) personal protegido, (3) protegido y (4) estándar. Ver también clasificación de seguridad. Última modificación: 2025-01-22 17:01

¿Qué es Firebird SQL Server - Edición MAGIX? Firebird es un sistema de administración de bases de datos relacionales SQL de código abierto. La API nativa de Firebird es utilizada directa o indirectamente por aplicaciones o middleware que se conectan a una base de datos de Firebird. Está implementado en la biblioteca cliente, fbclient. dll, en Windows. Última modificación: 2025-01-22 17:01

Haga clic en Inicio> Herramientas administrativas> Edición ADSI. En la ventana de la consola, haga clic con el botón derecho en ADSI Edit y haga clic en Connect to. Seleccione Seleccionar o escriba un nombre distinguido o un contexto de nomenclatura. Seleccione Seleccionar o escriba un dominio o servidor. Última modificación: 2025-01-22 17:01

La placa Arduino Uno tiene solo un módulo I2C, pero proporciona estas líneas SDA y SCL en dos ubicaciones diferentes. Nota: Mientras se comunica con dispositivos que usan el protocolo de comunicación I2C, se deben usar resistencias pull-up. Última modificación: 2025-01-22 17:01

Una ventana emergente es un área de visualización de la interfaz gráfica de usuario (GUI), generalmente una pequeña ventana, que aparece de repente ('emerge') en el primer plano de la interfaz visual. ¿Dónde puedo generar llamadas emergentes?. Última modificación: 2025-01-22 17:01

El primer byte de la secuencia de 32 bits contiene el equivalente binario del decimal 205, el segundo byte contiene el equivalente de 245, el tercero de 172 y el cuarto de 72. La separación de los cuatro números con puntos facilita la identificación de la dirección. leer. Última modificación: 2025-01-22 17:01

Cambiar las propiedades de la capa de AutoCAD Haga clic en un espacio vacío del diagrama para anular la selección de cualquier elemento que ya esté seleccionado. Coloque el cursor en el borde exterior del dibujo de AutoCAD hasta que el cursor cambie a este icono: haga clic con el botón derecho y luego haga clic en Objeto de dibujo CAD> Propiedades. Haga clic en la pestaña Capa. Última modificación: 2025-01-22 17:01

Aquí están nuestras 10 razones principales para sitios web de carga lenta. Imágenes no optimizadas. Problemas de JavaScript. Demasiado contenido Flash. Solicitudes HTTP excesivas. No hacer uso de técnicas de almacenamiento en caché. Código inmundo. No se utiliza la compresión gZIP. Demasiados anuncios. Última modificación: 2025-01-22 17:01

Un ejecutor que proporciona métodos para administrar la terminación y métodos que pueden producir un futuro para rastrear el progreso de una o más tareas asincrónicas. Última modificación: 2025-01-22 17:01