Para comenzar a dictar, seleccione un campo de texto y presione la tecla del logotipo de Windows + H para abrir la barra de herramientas de dictado. Luego di lo que tengas en mente. Para dejar de dictar en cualquier momento mientras dictas, di "Detener el dictado". Última modificación: 2025-01-22 17:01

En este breve tutorial, le mostraremos cómo solucionar este problema en su Galaxy Note9. He aquí cómo: Abra la aplicación Google Chrome. Toque el icono Más configuraciones en la parte superior derecha (tres puntos). Presiona Configuraciones. Toca Configuración del sitio. Seleccione Pop-ups. Deshabilite las ventanas emergentes moviendo el interruptor hacia la derecha. Última modificación: 2025-01-22 17:01

La principal diferencia entre HSRP y VRRP sería que HSRP es propiedad de Cisco y solo se puede usar en dispositivos Cisco. VRRP es un protocolo basado en estándares y es independiente del proveedor, lo que permite cierta flexibilidad al elegir dispositivos de red. Última modificación: 2025-01-22 17:01

A * (Una estrella) A * es una combinación de Dijkstra y Greedy. Utiliza la distancia desde el nodo raíz más la distancia heurística hasta el objetivo. El algoritmo termina cuando encontramos el nodo objetivo. Última modificación: 2025-01-22 17:01

Con 2.8 libras y 0.2 ~ 0.6 pulgadas de grosor, la MacBook Air de 13 pulgadas es un poco más liviana que la nueva MacBook Pro de 13 pulgadas (3 libras; 0.6 pulgadas). El diseño Air'stapered también se ve más elegante. El MacBook Air cuenta con dos puertos Thunderbolt 3 y un conector para auriculares. Última modificación: 2025-01-22 17:01

Podemos ver un beneficio real de usar Suspense con React. perezoso para dividir el código. El código se siente sincrónico a la vez que asincrónico, y no tenemos que escribir mucho texto estándar para administrar Promise de importación dinámica y el uso de sus componentes. El equipo central de React está trabajando en el uso de Suspense para la obtención de datos. Última modificación: 2025-01-22 17:01

La Administración de Seguridad del Transporte (TSA) establece que puede viajar a los EE. UU. Con una computadora portátil a bordo, pero debe sacarla de las bolsas o maletas y colocarla en una bandeja separada para escanear en el punto de control de seguridad del aeropuerto. Última modificación: 2025-01-22 17:01

6 respuestas. Jenkins almacena la configuración de cada trabajo dentro de un directorio del mismo nombre en jobs /. El archivo de configuración del trabajo es config. xml, las compilaciones se almacenan en compilaciones / y el directorio de trabajo es el espacio de trabajo. Última modificación: 2025-01-22 17:01

La sección de ASME BPVC consta de 4 partes. Esta Parte es un libro complementario al que se hace referencia en otras secciones del Código. Proporciona especificaciones de materiales para materiales ferrosos que son adecuados para su uso en la construcción de recipientes a presión. Última modificación: 2025-01-22 17:01

Para que una memoria se almacene (es decir, memoria a largo plazo), tiene que pasar por tres etapas distintas: memoria sensorial, memoria a corto plazo (es decir, de trabajo) y finalmente memoria a largo plazo. Estas etapas fueron propuestas por primera vez por Richard Atkinson y Richard Shiffrin (1968). Última modificación: 2025-06-01 05:06

Encienda el HDTV Sony Bravia y el decodificador de cable. Presione 'Menú' o 'Configuración' en su control remoto por cable. Desplácese hasta encontrar la opción de configuración de pantalla. Desplácese hasta la configuración de 'OutputResolution' y configure la resolución de salida en 1080P. Última modificación: 2025-01-22 17:01

Enchufes mundiales por ubicación Tipo de enchufe Potencial eléctrico Frecuencia Tipo C 220 V 50 Hz Tipo D 220 V 50 Hz Tipo G 220 V 50 Hz Tipo K 220 V 50 Hz. Última modificación: 2025-01-22 17:01

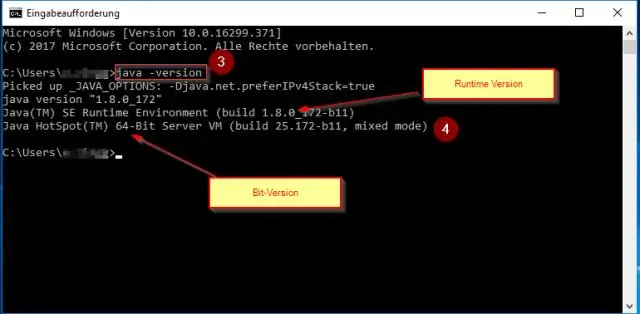

Algunas de las características importantes de Java 8 son; método forEach () en la interfaz Iterable. métodos predeterminados y estáticos en interfaces. Interfaces funcionales y expresiones Lambda. API Java Stream para operaciones de datos masivos en colecciones. API de Java Time. Mejoras en la API de colección. Mejoras en la API de simultaneidad. Mejoras de Java IO. Última modificación: 2025-01-22 17:01

El contraste ayuda a realizar pruebas de forma rápida y precisa mediante el uso de un agente que instrumenta las aplicaciones con sensores. Los sensores observan el flujo de datos en tiempo real y analizan la aplicación desde dentro para ayudar a descubrir vulnerabilidades en: bibliotecas, marcos y código personalizado. Información de configuración. Última modificación: 2025-01-22 17:01

Git reset --hard Este comando revierte el repositorio al estado de la revisión HEAD, que es la última versión confirmada. Git descarta todos los cambios realizados desde ese momento. Use el comando de pago con dos guiones, luego la ruta al archivo para el que desea volver a su estado anterior. Última modificación: 2025-06-01 05:06

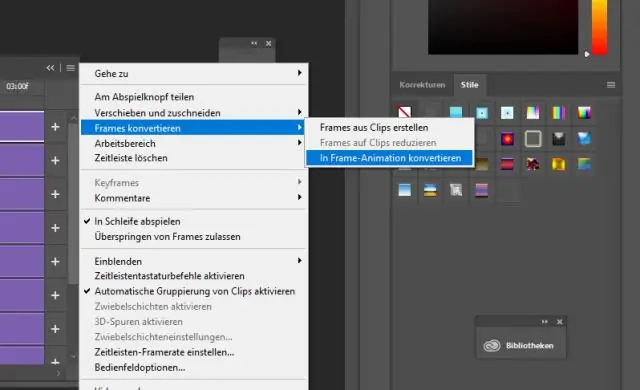

Pasos Abra o cree un archivo de Photoshop. Haga clic en una capa. Haga clic en la herramienta de selección rápida. Seleccione un objeto. Haga clic en Editar. Haga clic en Transformar. Haga clic en Girar 180 ° para dar la vuelta al objeto o la capa. Haga clic en Rotar 90 ° CW para girar la parte inferior del objeto o capa hacia arriba y hacia la izquierda. Última modificación: 2025-01-22 17:01

Para usar la función de presentación de diapositivas, sigue estos pasos: Presiona el ícono de la aplicación Fotos para abrir la aplicación. Presiona la pestaña Fotos. Toque el botón Presentación de diapositivas para ver el menú Opciones de presentación de diapositivas. Si desea reproducir música junto con la presentación de diapositivas, toque el botón Activar / Desactivar en el campo Reproducir música. Última modificación: 2025-01-22 17:01

Si bien Toad y SQL Developer también tienen esta función, es básica y solo funciona para tablas y vistas, mientras que el equivalente de PL / SQL Developer funciona para variables locales, paquetes, procedimientos, parámetros, etc., un gran ahorro de tiempo. Última modificación: 2025-01-22 17:01

Acreditado. No, deberías rondar los 1,25 v-1,5 v. No recomendaría más que eso a menos que realmente sepa lo que está haciendo (1.5+ generalmente sería para overclocking). Actualice su BIOS y verifique sus voltajes en su BIOS, no en un programa de software descargado si aún no lo hizo. Última modificación: 2025-01-22 17:01

Recuento automático mediante una selección Seleccione la herramienta Varita mágica o elija Seleccionar> Gama de colores. Cree una selección que incluya los objetos de la imagen que desea contar. Elija Análisis> Seleccionar puntos de datos> Personalizado. En el área Selecciones, seleccione el punto de datos de recuento y haga clic en Aceptar. Última modificación: 2025-01-22 17:01

Una solución muy popular para la sincronización de procesos es la implementación de la sección crítica, que es un segmento de código al que solo se puede acceder mediante un proceso de señal en una determinada instancia en el tiempo. La sección crítica es una parte del código donde los procesos que comparten datos se controlan mediante semáforos. Última modificación: 2025-01-22 17:01

Más información: los histogramas a veces se denominan gráficos de frecuencia, mientras que los gráficos de caja se denominan gráficos de caja y bigotes. Un histograma se usa normalmente para datos continuos, mientras que un gráfico de barras es un gráfico de datos de recuento. Última modificación: 2025-01-22 17:01

Un número técnico tiene un número par de dígitos. Si el número se divide en dos mitades iguales, entonces el cuadrado de la suma de estas mitades es igual al número en sí. = 3025 es un número técnico. Última modificación: 2025-01-22 17:01

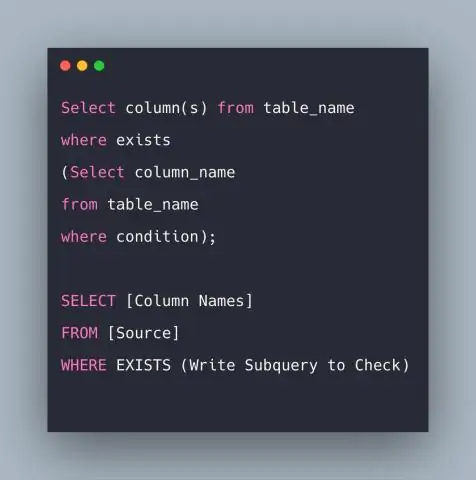

Identidad de SQL Server. La columna de identidad de una tabla es una columna cuyo valor aumenta automáticamente. El valor de una columna de identidad lo crea el servidor. Generalmente, un usuario no puede insertar un valor en una columna de identidad. La columna de identidad se puede utilizar para identificar de forma única las filas de la tabla. Última modificación: 2025-01-22 17:01

El término común es cable de 2 vías, cable de 3 vías, etc. Cable de extensión de 3 vías. Última modificación: 2025-01-22 17:01

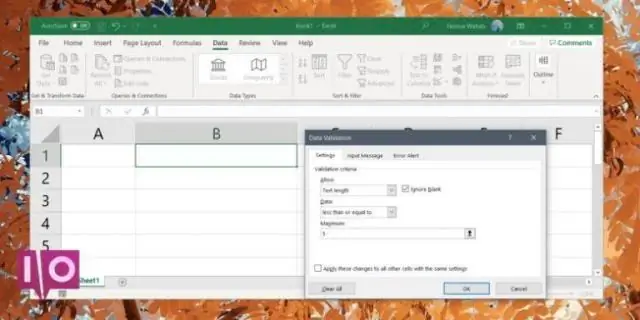

En la pestaña Inicio, en el grupo Fuente, haga clic en el iniciador del cuadro de diálogo Formato de celdas. Método abreviado de teclado También puede presionar CTRL + MAYÚS + F. En el cuadro de diálogo Formato de celdas, en la pestaña Relleno, en Color de fondo, haga clic en el color de fondo que desea usar. Última modificación: 2025-01-22 17:01

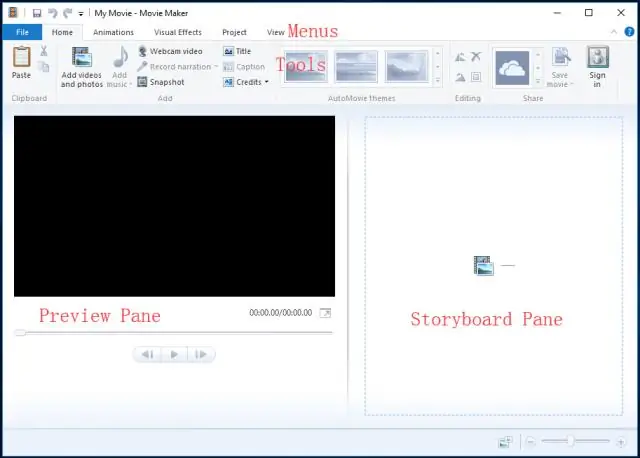

El software oficial de Movie Maker nunca ha tenido una marca de agua y siempre ha sido gratuito. Última modificación: 2025-01-22 17:01

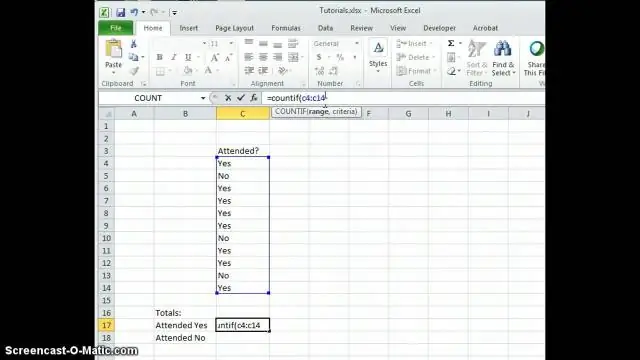

Excel 2013 para principiantes Seleccione el rango de celdas B7: F17. Haga clic en Datos → Análisis Y si … → Tabla de datos en la cinta. Haga clic en la celda B4 para ingresar la dirección de celda absoluta, $ B $ 4, en el cuadro de texto Fila de celda de entrada. Haga clic en el cuadro de texto Celda de entrada de columna y luego haga clic en la celda B3 para ingresar la dirección de celda absoluta, $ B $ 3, en este cuadro de texto. Última modificación: 2025-01-22 17:01

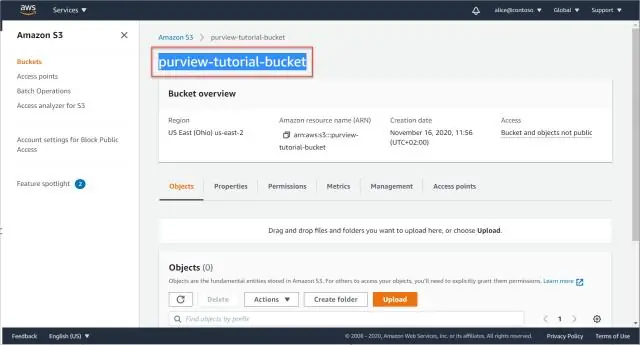

Para copiar objetos de un depósito de S3 a otro, siga estos pasos: Cree un nuevo depósito de S3. Instale y configure la AWS Command Line Interface (AWS CLI). Copie los objetos entre los depósitos de S3. Verifique que los objetos estén copiados. Actualiza las llamadas a la API existentes al nuevo nombre del depósito. Última modificación: 2025-01-22 17:01

Sigue estos pasos: Abre tu administrador de Shopify. Navegue hasta Canales de ventas y seleccione Tienda en línea. Haga clic en Temas. Busque el menú desplegable Acciones en la página y seleccione Editar código. Abra el archivo HTML apropiado. Pegue el código del complemento en la ubicación deseada. Clic en Guardar. Haga clic en Vista previa para ver su complemento en su sitio. Última modificación: 2025-01-22 17:01

$ ne. Sintaxis: {campo: {$ ne: valor}} $ ne selecciona los documentos donde el valor del campo no es igual al valor especificado. Esto incluye documentos que no contienen el campo. Última modificación: 2025-01-22 17:01

Phys-, root. -phys- proviene del griego, donde tiene el significado de 'naturaleza; '' Este significado se encuentra en palabras como: geofísica, metafísica, médico, física, fisonomía, fisiología, físico. Última modificación: 2025-01-22 17:01

1 Leviton GFNT1-W - Salida GFCI de la mejor calidad. Ver más reseñas. 2 BESTTEN GFCI Outlet: el mejor enchufe GFCI para baño. Ver más reseñas. 3 Salida GFCI TOPELE: la mejor salida GFCI para pruebas sencillas. 4 Lutron CAR-15-GFST-WH Claro: el mejor enchufe GFCI para cocina. 5 Tomacorriente GFCI de PROCURU: el mejor tomacorriente GFCI resistente al agua. Última modificación: 2025-01-22 17:01

Hay diferentes etapas que se ocupan de la intrusión de seguridad cibernética que son: Reconocimiento. Intrusión y enumeración. Inserción de malware y movimiento lateral. Última modificación: 2025-01-22 17:01

1. Implicar la comunicación directa o el contacto entre personas: una entrevista de persona a persona. 2. Por lo que respecta a una llamada telefónica de larga distancia realizada a través de un operador en la que los cargos comienzan cuando la parte correspondiente responde. Última modificación: 2025-01-22 17:01

Uso de la herramienta de análisis de la cesta de la compra Abra una tabla de Excel que contenga los datos adecuados. Haga clic en Análisis de la cesta de la compra. En el cuadro de diálogo Análisis de la cesta de la compra, elija la columna que contiene el ID de transacción y luego elija la columna que contiene los artículos o productos que desea analizar. Última modificación: 2025-01-22 17:01

Si el atributo de forma se establece en rect, las coordenadas definen la parte superior izquierda y la parte inferior derecha del rectángulo. Debe haber cuatro valores numéricos, separados por comas. Los dos primeros valores son las coordenadas (x, y) de la primera esquina. Los números tercero y cuarto son las coordenadas (x, y) de la segunda esquina. Última modificación: 2025-01-22 17:01

El principio de valores predeterminados a prueba de fallas establece que, a menos que se le dé a un sujeto acceso explícito a un objeto, se le debe negar el acceso a ese objeto. Siempre que el acceso, los privilegios o algún atributo relacionado con la seguridad no se otorgue explícitamente, se debe denegar. Última modificación: 2025-01-22 17:01

System.Console.WriteLine: - Este método utiliza la función de formato compuesto de. NET Framework para convertir el valor de un objeto en su representación de texto e incrustar esa representación en una cadena. La cadena resultante se escribe en el flujo de salida. Última modificación: 2025-01-22 17:01

Un dispositivo de escritorio es un widget de software, o una pequeña aplicación, que está diseñada para ubicarse en la pantalla del escritorio de un usuario de la misma manera que las aplicaciones residen en teléfonos inteligentes y tabletas. Por lo general, los gadgets de escritorio realizan funciones simples, como mostrar la hora o el clima. Última modificación: 2025-01-22 17:01