Connect es una llamada de bloqueo por defecto, pero puede hacer que no bloquee pasando al socket el indicador SOCK_NONBLOCK. connect () bloques hasta finalizar el protocolo de enlace de 3 vías de TCP. El protocolo de enlace en el lado de escucha se maneja mediante la pila TCP / IP en el kernel y se finaliza sin notificar al proceso del usuario. Última modificación: 2025-01-22 17:01

Al utilizar el patrón DTO, también utilizaría ensambladores DTO. Los ensambladores se utilizan para crear DTO a partir de objetos de dominio y viceversa. La definición de DTO se puede encontrar en el sitio de Martin Fowler. Los DTO se utilizan para transferir parámetros a métodos y como tipos de devolución. Última modificación: 2025-01-22 17:01

¿Qué es un Dongle BT de doble banda? El Dongle Wi-Fi de doble banda 11ac le permite conectar su computadora a la última generación de redes inalámbricas. Última modificación: 2025-01-22 17:01

Introducción al operador IS NULL de Oracle NULL es especial en el sentido de que no es un valor como un número, cadena de caracteres o fecha y hora, por lo tanto, no se puede comparar con ningún otro valor como cero (0) o una cadena vacía (" ). En términos generales, NULL ni siquiera es igual a NULL. Última modificación: 2025-01-22 17:01

Este examen es necesario para convertirse en cartero, gestor de correo, operador de máquina clasificadora y procesador de correo. El examen de USPS evalúa su aptitud para realizar tareas como completar formularios, verificar direcciones, codificación, memoria, velocidad y precisión. Última modificación: 2025-01-22 17:01

Optimice para 1024 × 768, que fue el tamaño de pantalla más utilizado durante mucho tiempo. Por supuesto, la pauta general es optimizar para la resolución más común de su público objetivo, por lo que el tamaño cambiará en el futuro. Última modificación: 2025-01-22 17:01

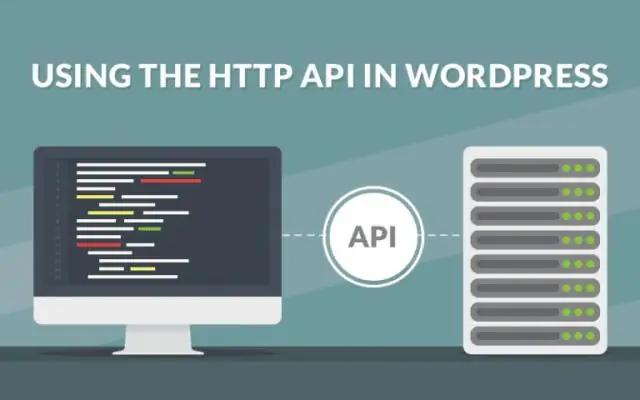

Una solicitud HTTP comienza cuando un cliente HTTP, como un navegador web, envía un mensaje a un servidor web. CSP Gateway es una DLL o biblioteca compartida utilizada por el servidor web (como IIS o Apache) para procesar ciertos tipos de eventos. La ruta del directorio de la URL tiene los privilegios de acceso correctos definidos dentro del servidor web. Última modificación: 2025-01-22 17:01

Los modificadores de acceso en C # Los modificadores de acceso son palabras clave que definen la accesibilidad de un miembro, clase o tipo de datos en un programa. Hay 4 modificadores de acceso (público, protegido, interno, privado) que definen los 6 niveles de accesibilidad de la siguiente manera: público. Última modificación: 2025-01-22 17:01

Entonces, ¿qué es la investigación de código abierto? Es una investigación que agota toda la información disponible públicamente, incluidos Internet, redes sociales, libros, publicaciones periódicas, bases de datos y contenido en idiomas extranjeros. Lo más probable es que no hayas considerado algunos de esos elementos antes. Última modificación: 2025-01-22 17:01

A. Inicie el complemento Sitios y servicios de Active Directory de Microsoft Management Console (MMC). Expanda la rama Sitios para mostrar los sitios. Expanda el sitio que contiene los controladores de dominio. Expanda los servidores. Seleccione el servidor en el que desea replicar y expanda el servidor. Haga doble clic en Configuración NTDS para el servidor. Última modificación: 2025-01-22 17:01

Si bien muchas plagas necesitan encontrar una fuente de alimento dentro de su hogar para permanecer, las termitas no. Las termitas consumen madera para su sustento. Cuando encuentren la forma de entrar a su casa, no se irán solos. Se alimentarán durante años y años si se les permite. Última modificación: 2025-01-22 17:01

Se argumenta que las teorías descriptivas (por ejemplo, la teoría prospectiva) se han separado de las teorías normativas (por ejemplo, la teoría de la utilidad esperada). Sin embargo, las teorías normativas y descriptivas no se excluyen mutuamente. Ambos son necesarios en la toma de decisiones de la vida real. Última modificación: 2025-01-22 17:01

Fue lanzado por primera vez en 1999 como Mac OS XServer1.0, con una versión de escritorio ampliamente lanzada, Mac OSX10.0, en marzo de 2001. Desde entonces, se han lanzado varias ediciones de escritorio y servidor distintas de macOS. Última modificación: 2025-01-22 17:01

Para agregar un servidor vinculado mediante SSMS (SQL Server Management Studio), abra el servidor desde el que desea crear un vínculo en el explorador de objetos. En SSMS, expanda Objetos del servidor -> Servidores vinculados -> (Haga clic con el botón derecho en la carpeta del servidor vinculado y seleccione "Nuevo servidor vinculado"). Aparece el cuadro de diálogo "Nuevo servidor vinculado". Última modificación: 2025-01-22 17:01

La aplicación de límites de velocidad es el esfuerzo que realizan las autoridades debidamente facultadas para mejorar el cumplimiento de los límites de velocidad por parte del conductor. La percepción de que los límites de velocidad en un lugar determinado se están estableciendo y aplicando principalmente para recaudar ingresos en lugar de mejorar la seguridad del tráfico ha generado controversias. Última modificación: 2025-01-22 17:01

La aplicación WiseFax para Mac está disponible en MacApp Store de forma gratuita. Con WiseFax puede enviar faxes rápida y fácilmente desde una Mac. Simplemente visite el sitio web de WiseFax o instale la aplicación y comience a enviar faxes. No necesita suscripción, porque solo paga el servicio de envío a medida que avanza. Última modificación: 2025-01-22 17:01

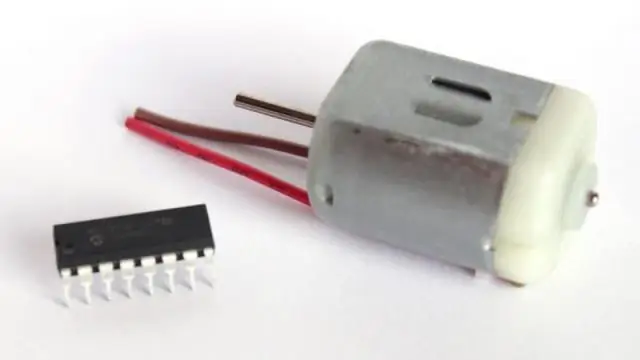

Comience conectando la salida de 5V en Arduino a los pines Vcc2 y Vcc1. Conecte tierra a tierra. También debe conectar los pines ENA y ENB a la salida de 5 V para que el motor esté siempre habilitado. Ahora, conecte los pines de entrada (IN1, IN2, IN3 e IN4) del L293D IC a cuatro pines de salida digital (12, 11, 10 y 9) en Arduino. Última modificación: 2025-01-22 17:01

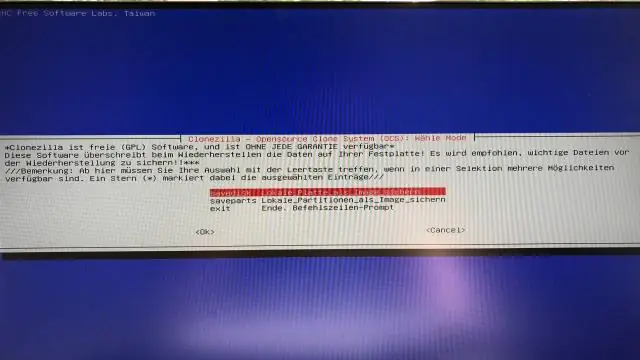

Restaurar la imagen del disco Arranque la máquina a través de Clonezilla live. El menú de arranque de Clonezilla en vivo. Aquí elegimos el modo 800x600, después de presionar Enter, verá el proceso de arranque de Debian Linux. Elige lengua. Elija la distribución del teclado. Elija 'Iniciar Clonezilla' Elija la opción 'imagen de dispositivo'. Elija la opción 'local_dev' para asignar sdb1 como imagehome. Última modificación: 2025-01-22 17:01

Una entidad de servicio es una aplicación dentro de Azure Active Directory, que está autorizada para acceder a recursos o grupos de recursos en Azure. Puede asignar permisos a la entidad de servicio que son diferentes a los permisos de su propia cuenta de Azure. Última modificación: 2025-01-22 17:01

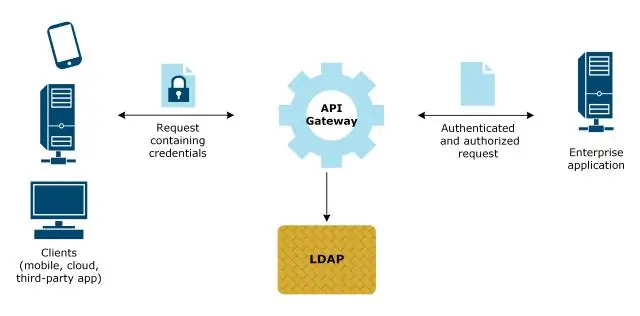

Definiciones de clases de objetos. Se escriben todas las entradas LDAP del directorio. Es decir, cada entrada pertenece a clases de objeto que identifican el tipo de datos representados por la entrada. La clase de objeto especifica los atributos obligatorios y opcionales que se pueden asociar con una entrada de esa clase. Última modificación: 2025-01-22 17:01

El negocio de telefonía fija de Verizon agregó 52,000 nuevas conexiones de banda ancha netas para el hogar durante el primer trimestre de 2019 y perdió 53,000 clientes netos de video Fios. Fios ha perdido clientes de televisión de pago en los últimos dos años como resultado del corte del cable y el crecimiento de los servicios de transmisión como NetflixInc. Última modificación: 2025-01-22 17:01

Fórmula de rendimiento Utilice la siguiente fórmula para calcular la cantidad de unidades de salida que una empresa produce y vende durante un período de tiempo: Rendimiento = Capacidad productiva x Tiempo de procesamiento productivo x Rendimiento del proceso Rendimiento = Unidades totales x Tiempo de procesamiento x Unidades buenas Tiempo de procesamiento Tiempo total Unidades totales. Última modificación: 2025-01-22 17:01

La información médica protegida (PHI) según la ley de los EE. UU. Es cualquier información sobre el estado de salud, la prestación de atención médica o el pago de la atención médica que es creada o recopilada por una entidad cubierta (o un socio comercial de una entidad cubierta), y puede ser vinculado a un individuo específico. Última modificación: 2025-01-22 17:01

Cómo quitar o cambiar el nombre de los dispositivos registrados Inicie sesión en Mi cuenta o en la aplicación Mi cuenta y haga clic o toque la pestaña / icono de Servicios. En la página Servicios, en Internet, haga clic en Administrar Internet. Desplázate hacia abajo hasta Dispositivos conectados a Xfinity WiFi Hotspot y haz clic en Administrar dispositivos. Haga clic en Cambiar nombre para editar el nombre de su dispositivo. Última modificación: 2025-01-22 17:01

Compartir archivos y carpetas en Windows Server Vaya al Administrador del servidor, haga clic en Servicios de archivo y almacenamiento y luego haga clic en recursos compartidos> tareas> Nuevo recurso compartido para crear un recurso compartido de carpetas en el servidor. Seleccione un perfil para compartir para la carpeta que desea compartir y luego haga clic en Siguiente. Ahora seleccione el servidor y seleccione un volumen en el servidor o especifique la ruta de la carpeta que desea compartir. Última modificación: 2025-01-22 17:01

Los quioscos BruinPrint proporcionan impresión en blanco y negro de la mayoría de los archivos estándar, que pueden estar en una unidad USB o cargados en www.bruinprint.com. (También hay aplicaciones para enviar archivos directamente desde su computadora o dispositivo móvil). El pago se puede realizar a través de una cuenta en línea, BruinCard o tarjeta de crédito. Última modificación: 2025-01-22 17:01

Un dispositivo de 1A significa que, para una fuente de alimentación a un cierto voltaje (5V para USB), el dispositivo 'solicitará' 1A de la fuente de alimentación. Para un cargador de 1A, significa que los dispositivos electrónicos en el cargador pueden manejar 1A antes de que se rompan. Última modificación: 2025-01-22 17:01

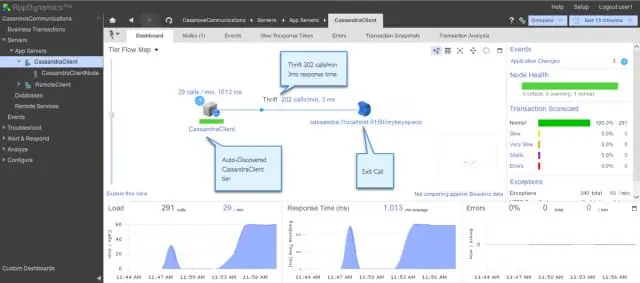

Cassandra - Introducción. Apache Cassandra es una base de datos distribuida altamente escalable y de alto rendimiento diseñada para manejar grandes cantidades de datos en muchos servidores básicos, proporcionando alta disponibilidad sin un solo punto de falla. Es un tipo de base de datos NoSQL. Última modificación: 2025-01-22 17:01

La gestión de la configuración (CM) es un proceso de ingeniería de sistemas para establecer y mantener la coherencia del rendimiento, los atributos funcionales y físicos de un producto con sus requisitos, diseño e información operativa a lo largo de su vida. Última modificación: 2025-01-22 17:01

Busque en su computadora el directorio que contiene la Herramienta de eliminación de software malintencionado de Microsoft, haga clic con el botón derecho en la herramienta y seleccione 'Eliminar'. Es probable que esté en su carpeta de descarga predeterminada si lo descargó de Microsoft. Confirme que desea eliminar el archivo cuando se le solicite. Última modificación: 2025-01-22 17:01

Amazon afirma que su 'Fire 7 Kids Edition está diseñada para niños de 3 a 12 años, y aquí es donde el parachoques es un inconveniente para los niños mayores, porque definitivamente hace que parezca que es para niños. Última modificación: 2025-01-22 17:01

Después de habilitar la sincronización con su cuenta de Google, sus datos de mapas comenzarán a aparecer en su teléfono Droid. Presiona el botón 'Menú' en la parte inferior de tu Droidphone y toca 'Configuración'. Vaya a la sección Cuentas y sincronización del menú principal Configuración. Toque el botón 'Agregar cuenta. Última modificación: 2025-01-22 17:01

Instale Thunderbird Tal como lo hizo en su computadora anterior, vuelva a la aplicación Thunderbird en la nueva computadora y ciérrela. Luego, regrese a la carpeta de su perfil de Thunderbird y busque la carpeta de itinerancia. Una vez dentro de su carpeta de itinerancia, haga clic en cualquier lugar de esa carpeta y seleccione pegar. Última modificación: 2025-01-22 17:01

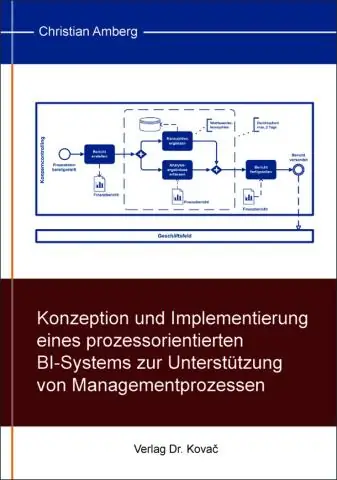

Seis pasos para una implementación exitosa de Business Intelligence (BI) Identifique medidas que reflejen su negocio. Menos es más: no intentes hervir el océano. Fíjese metas y mídelas. Establecer parámetros sobre datos y contenido. Identificar y reconocer la disponibilidad de recursos. Garantice flexibilidad y longevidad en su sistema. Última modificación: 2025-01-22 17:01

EML, abreviatura de correo electrónico o correo electrónico, es una extensión de archivo para un mensaje de correo electrónico guardado en un archivo en el protocolo de formato de mensaje de Internet para mensajes de correo electrónico. Es el formato estándar utilizado por Microsoft Outlook Express, así como por algunos otros programas de correo electrónico. Última modificación: 2025-01-22 17:01

Msvcrt. dll es un módulo que contiene funciones de biblioteca C estándar como printf, memcpy y cos. Es parte de la biblioteca en tiempo de ejecución de Microsoft C. Procesos ajenos al sistema como msvcrt. dll se originan en el software que instaló en su sistema. Última modificación: 2025-01-22 17:01

Lo básico Disminuye el brillo. Una de las formas más fáciles de prolongar la vida útil de la batería es reducir el brillo de la pantalla. Cuide sus aplicaciones. Descargue una aplicación de ahorro de batería. Apague la conexión Wi-Fi. Activa el modo avión. Pierde los servicios de ubicación. Obtenga su propio correo electrónico. Reducir las notificaciones push para aplicaciones. Última modificación: 2025-01-22 17:01

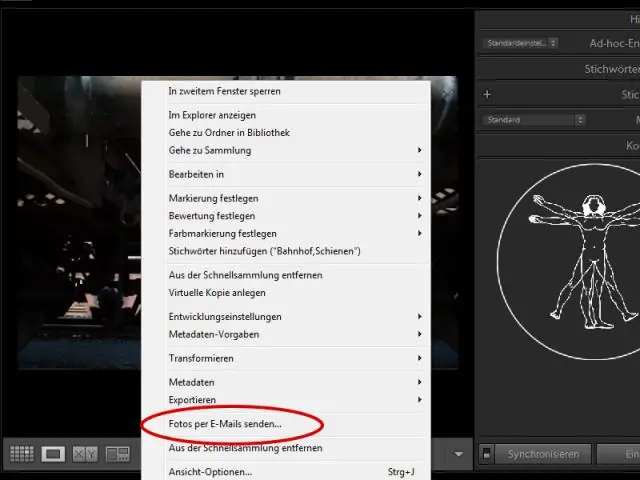

Cómo enviar fotos por correo electrónico directamente desde Adobe Lightroom Abra Lightroom y vaya a cualquier módulo excepto al módulo Libro. Vaya a Archivo> Enviar foto por correo electrónico. Se muestra el cuadro de diálogo de creación de correo electrónico. Aparece la ventana Administrador de cuentas de correo electrónico de Lightroom Classic CC. Haga clic en Validar para permitir que Lightroom Classic CC se conecte con el servidor de correo saliente. Última modificación: 2025-01-22 17:01

Cómo quitarse la funda de un iPhone Prepárese despejando su espacio de trabajo y colocando una superficie suave. Comience quitando la esquina diagonalmente opuesta a los botones de volumen. Retire la esquina directamente adyacente. Coge el teléfono y sácalo de la funda. Última modificación: 2025-01-22 17:01

Algunas plataformas de videoconferencia restringen el tiempo que pueden durar sus conferencias con una suscripción gratuita. Con FreeConference.com, sus llamadas de videoconferencia pueden durar hasta 12 horas y puede tener hasta 5 participantes en total. Última modificación: 2025-01-22 17:01