Si no puede usar su dispositivo temporalmente, puede suspender su servicio para evitar el uso o los cargos no autorizados. Cuando suspende una línea de servicio, no podrá realizar ni recibir llamadas o mensajes de texto ni acceder a la red de datos inalámbrica de Verizon. Última modificación: 2025-01-22 17:01

Un firewall de hardware es un dispositivo al que conecta sus computadoras o red para protegerlas del acceso no autorizado. Consulte la definición de Firewall. Este término ha sido visto 11,409 veces. Última modificación: 2025-01-22 17:01

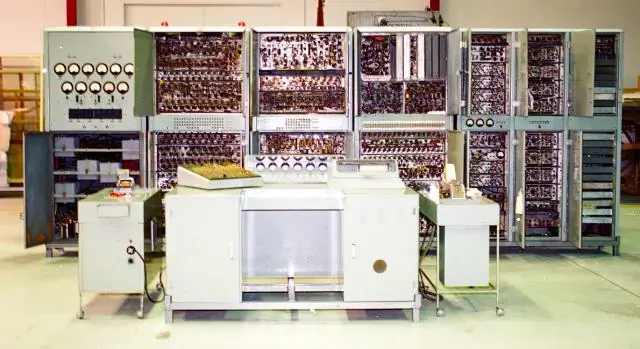

Ejemplos de computadoras de primera generación incluyen ENIAC, EDVAC, UNIVAC, IBM-701 e IBM-650. Estas computadoras eran grandes y poco confiables. Última modificación: 2025-01-22 17:01

El número binario 1010 representa el número decimal 10. El sistema binario, o base dos, se usa en programación de computadoras y es bastante sencillo una vez que se entienden las reglas. En el sistema decimal, hay lugares para 1, 10, 100, 1000, etc. Última modificación: 2025-01-22 17:01

Desafortunadamente, la capacidad de acceder a la red 4G depende de la capacidad de su teléfono. Por lo tanto, si tiene un teléfono 3G, no tendrá acceso a la red 4G. En la red CDMA, un teléfono 3G puede acceder a la red 3G, un teléfono 4G puede acceder a la red 4G regular y un teléfono LTE puede acceder a la red 4G LTE. Última modificación: 2025-01-22 17:01

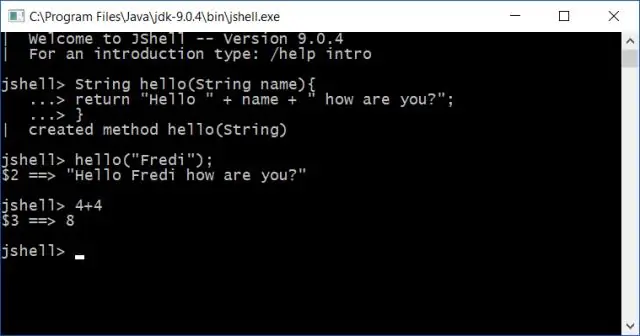

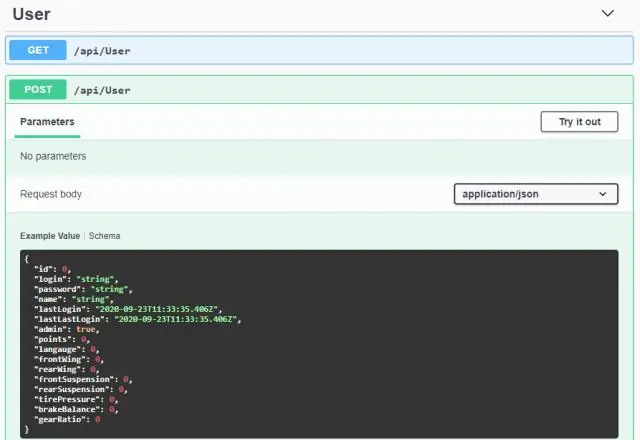

Un parámetro es una variable en la definición de un método. Cuando se llama a un método, los argumentos son los datos que pasa a los parámetros del método. El parámetro es variable en la declaración de función. El argumento es el valor real de esta variable que se pasa a la función. Última modificación: 2025-01-22 17:01

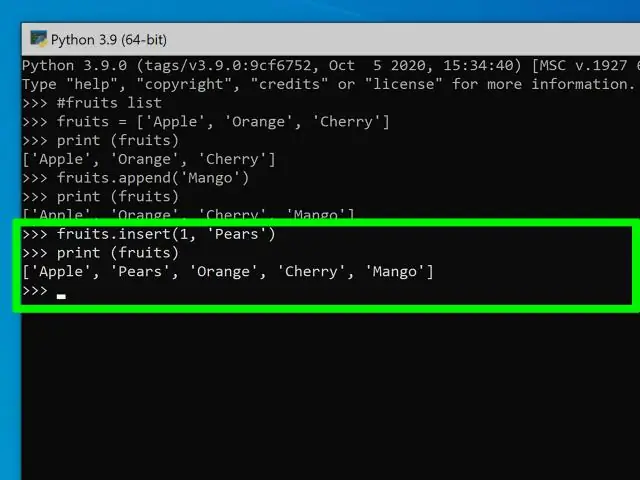

Inicio rápido Diseñe su proyecto. El proyecto de Python más pequeño son dos archivos. Describe tu proyecto. El archivo setup.py está en el corazón de un proyecto de Python. Crea tu primer lanzamiento. Registre su paquete con Python PackageIndex (PyPI) Sube tu versión, luego toma tu toalla y guarda el Universo. Última modificación: 2025-01-22 17:01

Firefox 12 es la versión final para admitir Windows 2000 y Windows XP RTM & SP1. Firefox 13 se lanzó el 5 de junio de 2012. Para sincronizar los números de versión de la versión de escritorio y móvil de Firefox, Mozilla decidió lanzar la versión 14.0. Última modificación: 2025-01-22 17:01

El privilegio de franqueo se refiere al derecho de los miembros del Congreso a enviar correo a sus electores a expensas del gobierno. Su firma (o un facsímil) se coloca en la esquina del sobre, donde normalmente iría el sello. Muchos coleccionistas intentan obtener franquicias de firma reales. Última modificación: 2025-01-22 17:01

Utilizando nuestro impulso programático de cinco puntos: desarrollo económico, desarrollo educativo, conciencia y participación internacional, salud física y mental, y conciencia y participación política, las mujeres de Delta Sigma Theta Sorority, Inc. se esfuerzan por impactar y mejorar nuestras comunidades. Última modificación: 2025-01-22 17:01

Cómo implementar el algoritmo de Dijkstra en Python De cada uno de los vértices no visitados, elija el vértice con menor distancia y visítelo. Actualice la distancia para cada vértice vecino, del vértice visitado, cuya distancia actual es mayor que su suma y el peso del borde entre ellos. Repite los pasos 1 y 2 hasta que se visiten todos los vértices. Última modificación: 2025-01-22 17:01

El voltaje en la India es de 220 voltios, alternando a 50 ciclos (Hertz) por segundo. Esto es igual o similar a la mayoría de los países del mundo, incluidos Australia, Europa y el Reino Unido; sin embargo, es diferente a la electricidad de 110-120 voltios con 60 ciclos por segundo que se usa en los Estados Unidos para electrodomésticos pequeños. Última modificación: 2025-01-22 17:01

Elija un diseño para su motor de búsqueda: Desde el panel de control, seleccione el motor de búsqueda que desea editar. Haga clic en Apariencia en el menú de la izquierda y luego haga clic en la pestaña Diseño. Seleccione el diseño que desea utilizar para su motor de búsqueda. Haga clic en Guardar y obtener código e inserte el nuevo código en su sitio. Última modificación: 2025-01-22 17:01

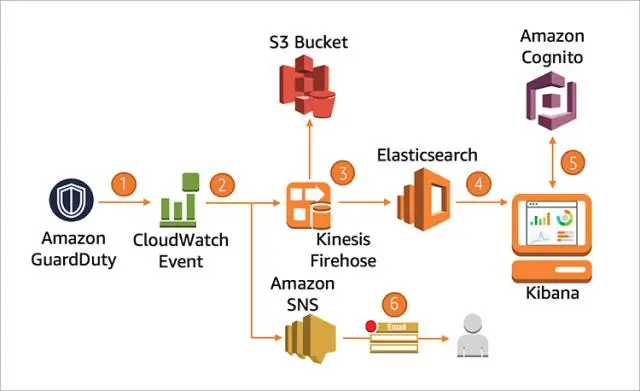

Amazon GuardDuty es un servicio de detección de amenazas administrado que monitorea continuamente el comportamiento malintencionado o no autorizado para ayudar a proteger sus cuentas y cargas de trabajo de AWS. Última modificación: 2025-01-22 17:01

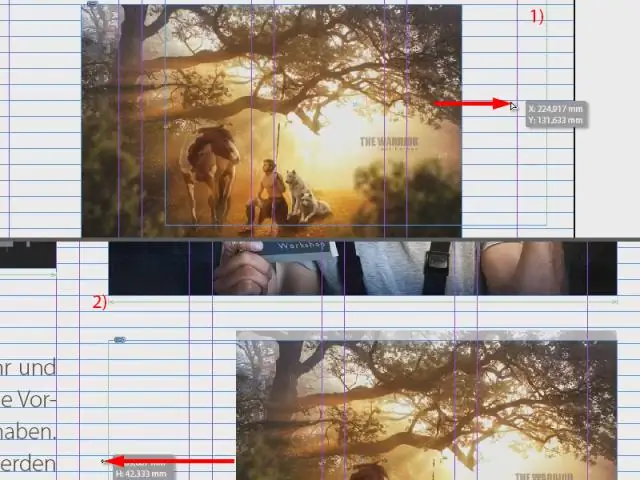

Mantenga presionada la tecla Shift y arrastre en las esquinas de su imagen para cambiar su tamaño según sea necesario. Elija la herramienta Selección en el panel Herramientas. Luego, haga clic en su marco para mostrar las manijas de las esquinas. Haga clic y arrastre en cualquiera de estos controles para hacer su marco más pequeño o más grande. Última modificación: 2025-01-22 17:01

Google está trabajando en el regreso definitivo: ha creado un lenguaje de programación llamado Golang, o Go, que algunas personas dicen que puede reemplazar a Java por completo. Se quejan de que Oracle tarda demasiado en sacar nuevas herramientas de desarrollo de Java. Última modificación: 2025-01-22 17:01

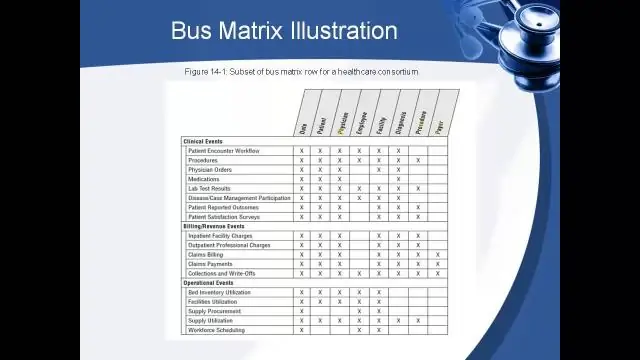

La matriz de bus define parte de la arquitectura de bus de almacenamiento de datos y es un resultado de la fase de requisitos comerciales en el ciclo de vida de Kimball. Se aplica en las siguientes fases de modelado dimensional y desarrollo del Data Warehouse. Última modificación: 2025-01-22 17:01

Métodos de sobrecarga. Un tema importante en OOP es la sobrecarga de métodos, que le permite definir el mismo método varias veces para que pueda llamarlos con diferentes listas de argumentos (la lista de argumentos de un método se llama su firma). Puede llamar al Área con uno o dos argumentos. Última modificación: 2025-01-22 17:01

Por qué ITSM es importante para su negocio. La administración de servicios de TI es el oficio de implementar, administrar y brindar servicios de TI para satisfacer las necesidades de una organización. Garantiza que se cuente con la combinación adecuada de personas, procesos y tecnología para proporcionar valor. Última modificación: 2025-01-22 17:01

Para desbloquear el teléfono de MetroPCS de la manera más segura y sencilla: comuníquese con el servicio al cliente. MetroPCS usa tarjetas SIM que se pueden desbloquear fácilmente, por lo que solo tiene que proporcionar un poco de información para desbloquear su dispositivo. Puede hacerlo por teléfono o en una tienda de MetroPCS. Número de teléfono del teléfono que desea desbloquear. Última modificación: 2025-01-22 17:01

Pálido. Sinónimos: pálido, lívido, espeluznante, oscuro, sin sangre, demacrado. Antónimos: fresco, vivo, brillante, encarnado, sanguíneo, regordete. Última modificación: 2025-01-22 17:01

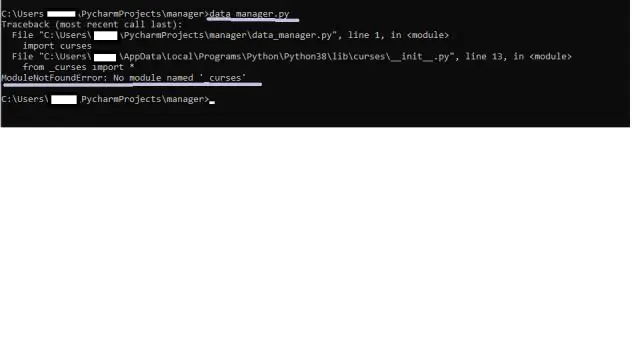

Python es un lenguaje interpretado, por lo que no necesita compilar sus scripts para que se ejecuten. La forma más fácil de ejecutar uno es navegar a su carpeta en una terminal y ejecutar 'python somefile.py. Última modificación: 2025-01-22 17:01

Identificador de tipo uniforme (UTI): com.apple.packa. Última modificación: 2025-01-22 17:01

Harmony Hub convierte su teléfono inteligente o tableta en un control remoto universal, lo que le brinda control sobre el entretenimiento en el hogar y los dispositivos domésticos inteligentes. Puede cambiar canales y volumen, programar favoritos, controlar luces y otros dispositivos inteligentes, y crear experiencias multidispositivo llamadas Actividades. Última modificación: 2025-01-22 17:01

Conveniente para usar en cloradores flotantes, skimmers y alimentadores automáticos. Cada tableta de cloro de 3 'para piscinas envuelta individualmente pesa 7 onzas. Las tabletas de cloro de 3 pulgadas tienen muchas ventajas. En primer lugar, están envueltos individualmente para que nunca manipule el producto directamente. Última modificación: 2025-01-22 17:01

Monit es muy fácil de usar casi listo para usar. De forma predeterminada, está configurado para comprobar que los servicios se ejecutan cada 2 minutos y almacena su archivo de registro en “/ var / log / monit. Iniciar sesión". Estas configuraciones se pueden modificar al comienzo del archivo de configuración en el demonio set y las líneas del archivo de registro set respectivamente. Última modificación: 2025-01-22 17:01

ASP.NET Core es la última versión, es muy similar a la versión anterior de MVC como MVC 5, MVC 4. Para que pueda aprender el CORE rápidamente en 1 mes y comenzar a usarlo en sus proyectos. Le recomiendo encarecidamente que elija CORE porque nunca se sabe cuándo Microsoft puede detener el soporte de versiones anteriores de MVC. Última modificación: 2025-01-22 17:01

Cláusula distinta de MySQL. La cláusula MySQL DISTINCT se usa para eliminar registros duplicados de la tabla y recuperar solo los registros únicos. La cláusula DISTINCT solo se usa con la instrucción SELECT. Última modificación: 2025-01-22 17:01

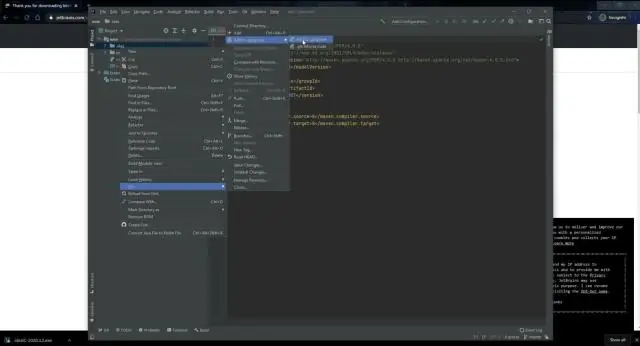

Cómo agregar un proyecto IntelliJ a GitHub Seleccione el menú 'VCS' -> Importar en Control de versiones -> Compartir proyecto en GitHub. Es posible que se le solicite su contraseña de GitHub o IntelliJ Master. Seleccione los archivos para confirmar. Última modificación: 2025-01-22 17:01

Es posible que haya escuchado que los piratas informáticos pueden acceder a su cámara web. Es posible que los piratas informáticos no solo estén mirando a través de la cámara web de su computadora, sino que también pueden estar mirando a través del sistema de seguridad de su hogar o cualquier otra cámara que haya conectado a su red. Última modificación: 2025-01-22 17:01

Siga estos pasos para ejecutar un cuestionario de Snapchat: Cree un cuestionario utilizando el formulario de creación de cuestionarios. Busque la prueba en el panel de control. Haga clic en el botón "Insertar y compartir" y luego en la pestaña "Enlace". Copia el enlace y pégalo en tu canal de Snapchat. Última modificación: 2025-01-22 17:01

Los ocho tipos de datos primitivos admitidos por el lenguaje de programación Java son: byte: el tipo de datos de byte es un entero de complemento a dos con signo de 8 bits. Tiene un valor mínimo de -128 y un valor máximo de 127 (inclusive). breve: el tipo de datos corto es un entero de complemento a dos con signo de 16 bits. Última modificación: 2025-01-22 17:01

La documentación de la API es una referencia rápida y concisa que contiene lo que necesita saber para usar una biblioteca o trabajar con un programa. Detalla funciones, clases, tipos de retorno y más. Última modificación: 2025-01-22 17:01

Semestre de otoño Abierto Cerrado Miércoles 7:00 am 12:00 Medio jueves 7:00 am 12:00 Medio viernes 7:00 am 2:00 am Sábado 8:00 am 2:00 am. Última modificación: 2025-01-22 17:01

Clase java. La clase Exception y sus subclases son una forma de Throwable que indica condiciones que una aplicación razonable podría querer detectar. Ver también: Error. Exception () Construye una excepción sin un mensaje de detalle especificado. Última modificación: 2025-01-22 17:01

Definición: Ranorex es una poderosa herramienta para la automatización de pruebas. Es un marco de automatización de pruebas de GUI que se utiliza para las pruebas de aplicaciones móviles, de escritorio y basadas en la web. Ranorex no tiene su propio lenguaje de programación para automatizar la aplicación. Utiliza lenguajes de programación estándar como VB.NET y C #. Última modificación: 2025-01-22 17:01

Se utiliza un desmagnetizador de cabezal para eliminar el magnetismo acumulado en la ruta de la cinta y los cabezales que pueden causar degradación del sonido Y pueden dañar las grabaciones de la cinta. Última modificación: 2025-01-22 17:01

Sí, podemos declarar el método principal como privado en Java. Se compila con éxito sin errores, pero en el tiempo de ejecución, dice que el método principal no es público. Última modificación: 2025-01-22 17:01

El Samsung Galaxy S8 puede parecer imposible de reparar usted mismo. Sin tornillos visibles y una pantalla y un panel trasero sólidamente pegados, podría pensar que no hay esperanza de entrar en este teléfono. Pero absolutamente puede, y este video lo guiará a través de los pasos para reemplazar la batería en su Samsung GalaxyS8. Última modificación: 2025-01-22 17:01

Qué es la Asociación Semántica. 1. Una relación compleja entre dos recursos en un gráfico RDF. Las asociaciones semánticas pueden ser una ruta que conecta los recursos o dos rutas similares en las que están involucrados los recursos. Última modificación: 2025-01-22 17:01