Capacidades deseadas es una clase que se utiliza para declarar un conjunto de requisitos básicos, como combinaciones de navegadores, sistemas operativos, versiones de navegadores, etc. para realizar pruebas automáticas entre navegadores de una aplicación web. Última modificación: 2025-01-22 17:01

Para encontrar la masa relativa de fórmula (M r) de un compuesto, sume los valores de masa atómica relativa (valores de A r) para todos los átomos en su fórmula. Encuentre la M r del monóxido de carbono, CO. Encuentre la M r del óxido de sodio, Na 2O. La masa relativa de fórmula de una sustancia, que se muestra en gramos, se llama un mol de esa sustancia. Última modificación: 2025-01-22 17:01

¿El iPod de quinta generación también viene con el escaneo de identificación de huellas dactilares? Respuesta: A: Respuesta: A: El único dispositivo que Apple vende a partir de este momento que tiene el escáner de huellas dactilares es el iPhone 5S. Última modificación: 2025-01-22 17:01

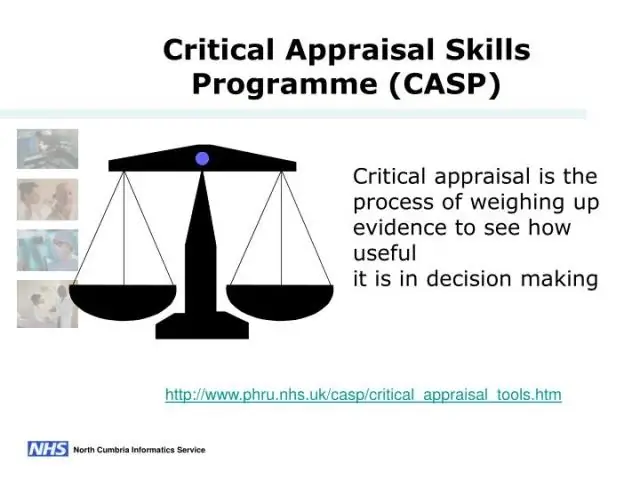

CASP tiene como objetivo ayudar a las personas a desarrollar habilidades para encontrar y dar sentido a la evidencia de la investigación, ayudándoles a aplicar la evidencia en la práctica. Las herramientas del Programa de Habilidades de Evaluación Crítica (CASP) se desarrollaron para enseñar a las personas cómo evaluar críticamente diferentes tipos de evidencia. Última modificación: 2025-01-22 17:01

Es más probable que los siguientes escenarios atraigan termitas a su hogar. Montones de madera. La leña y las pilas de leña pueden atraer termitas y acercarlas a su hogar. Exceso de follaje. A medida que se pudren, los árboles muertos y los tocones atraen a las termitas. Ramas y hojas de árboles. Mantillo. Canalones obstruidos. Alas. Tubos de lodo. Excremento. Última modificación: 2025-01-22 17:01

Cómo: Cómo importar la libreta de direcciones (CSV) en Outlook2003 Paso 1: Abra Microsoft Outlook. Haga clic en "Archivo" y seleccione "importar y exportar …" Seleccione "Importar desde otro programa o archivo" Seleccione "Valores separados por comas (Windows) Busque el archivo Son_Emails_Addresses.csv. Seleccione "Contactos" Asegúrese de que el archivo de importación esté marcado. Última modificación: 2025-01-22 17:01

En realidad, DNS utiliza principalmente el Protocolo de datagramas de usuario (UDP) en el puerto número 53 para atender solicitudes. Última modificación: 2025-01-22 17:01

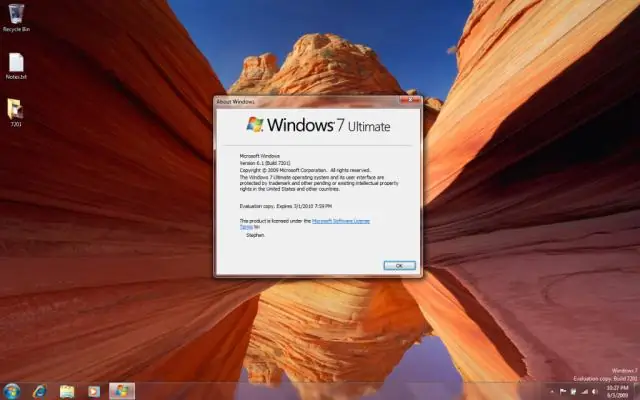

Instalación de Windows 7 SP1 con Windows Update (recomendado) Seleccione el botón Inicio> Todos los programas> WindowsUpdate. En el panel izquierdo, seleccione Buscar actualizaciones. Si se encuentran actualizaciones importantes, seleccione el enlace para ver las actualizaciones disponibles. Seleccione Instalar actualizaciones. Siga las instrucciones para instalar SP1. Última modificación: 2025-01-22 17:01

La eliminación de los anillos de sujeción de cobre y de acero inoxidable de la tubería PEX permite reutilizar los accesorios PEX. Primero, corte el accesorio del sistema lo más cerca posible del final del accesorio. Última modificación: 2025-01-22 17:01

El polimorfismo es una de las funciones de programación orientada a objetos (OOP) de PHP. Si lo decimos en otras palabras, "El polimorfismo describe un patrón en la programación orientada a objetos en el que una clase tiene una funcionalidad variable mientras comparte interfaces comunes". Última modificación: 2025-01-22 17:01

La certificación NASM es más una certificación de ejercicio correctivo, mientras que la certificación ISSA es más una certificación de capacitación general. NASM está acreditada por la NCCA, mientras que ISSA está acreditada por la DEAC. Ambas certificaciones de entrenamiento personal son muy apreciadas en la industria del entrenamiento personal. Última modificación: 2025-01-22 17:01

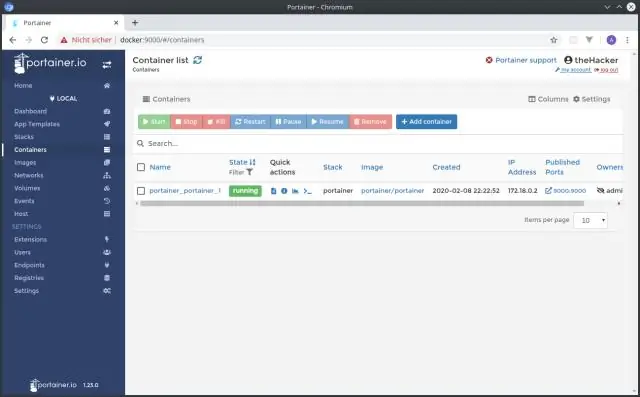

Inicio rápido para el contenido de Container Registry. Antes de que empieces. Cree una imagen de Docker. Agregue la imagen a Container Registry. Configure Docker para usar la herramienta de línea de comandos de gcloud como ayudante de credenciales. Etiquete la imagen con un nombre de registro. Envíe la imagen a Container Registry. Extraiga la imagen de Container Registry. Limpiar. Que sigue. Última modificación: 2025-01-22 17:01

Cómo encontrar la dirección IP de la base de datos y el puerto SQL Mantenga presionada la tecla Windows en su teclado y luego presione la tecla 'R' para abrir el cuadro 'Ejecutar'. Escriba 'cmd' en el cuadro de texto y luego haga clic en 'Aceptar'. En el cuadro negro que aparece, escriba 'ipconfig'. Busque el título 'Adaptador Ethernet' y busque 'Dirección IPV4', esta es su dirección IP local. Última modificación: 2025-01-22 17:01

No, la certificación CCNA no es en absoluto esencial para una carrera en seguridad de la información. CCNA le ayuda a comprender las redes. Los tipos capacitados en seguridad de la información trabajan en empresas de auditoría, monitoreo y seguridad. CISA, CISSP, CIA, CISM es lo que necesita investigar. Última modificación: 2025-01-22 17:01

Vaya a Configuración> Batería y toque 3 puntos verticales en la parte superior derecha de la pantalla. Seleccione Uso de la batería y compruebe qué aplicación consume la mayor cantidad de energía que provoca el sobrecalentamiento. El culpable entre las aplicaciones podría ser una aplicación de Google incorporada o una aplicación de terceros. Última modificación: 2025-01-22 17:01

Inicie el registro RMI de Java Para iniciar el registro, ejecute el comando rmiregistry en el host del servidor. Este comando no produce ningún resultado (cuando tiene éxito) y normalmente se ejecuta en segundo plano. Para obtener más información, consulte la documentación de herramientas para rmiregistry [Solaris, Windows]. Última modificación: 2025-01-22 17:01

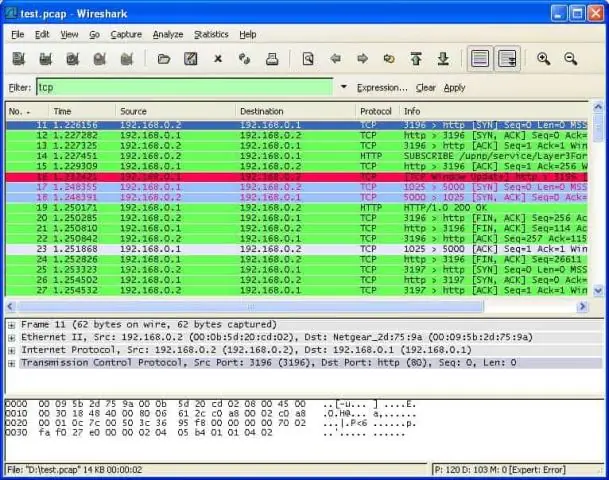

Si subo un archivo, mi computadora será la fuente y el servidor será el destino. La fuente es el sistema que envía los datos; el destino es el sistema que recibe los datos. En un flujo de datos unidireccional, verá paquetes (relativamente) grandes desde un punto final, con tcp. Última modificación: 2025-01-22 17:01

Haga clic en el menú Inicio y use la ruta Inicio> Todos los programas> Windows Virtual PC> Windows XPMode. Escriba una contraseña en el cuadro emergente para utilizarla en su máquina virtual, vuelva a escribir para verificar y haga clic en Siguiente. En la segunda pantalla, seleccione la opción para activar las actualizaciones automáticas y haga clic en Siguiente. Última modificación: 2025-01-22 17:01

Identidad de SQL Server. La columna de identidad de una tabla es una columna cuyo valor aumenta automáticamente. El valor de una columna de identidad lo crea el servidor. Generalmente, un usuario no puede insertar un valor en una columna de identidad. La columna de identidad se puede utilizar para identificar de forma única las filas de la tabla. Última modificación: 2025-01-22 17:01

Las videocámaras recogen su audio a través de un micrófono incorporado, pero no todos los micrófonos se crean por igual. Hay tres tipos básicos: mono, estéreo y multicanal o sonido envolvente. Última modificación: 2025-01-22 17:01

IPX / SPX son las siglas de Internetwork Packet Exchange / Sequenced Packet Exchange. IPX y SPX son protocolos de red utilizados inicialmente en redes que utilizan los sistemas operativos Novell NetWare, pero se utilizaron ampliamente en redes que implementan Microsoft Windows LANS, ya que reemplazaron a NetWare LANS. Última modificación: 2025-01-22 17:01

Al igual que HTTPS, WSS (WebSockets sobre SSL / TLS) está encriptado, protegiendo así contra ataques de intermediarios. Una variedad de ataques contra WebSockets se vuelven imposibles si el transporte está protegido. Última modificación: 2025-01-22 17:01

Del mismo modo, si usa una versión de Android anterior a la 4.0, deberá mantener presionado un espacio en blanco en la pantalla de inicio y esperar a que aparezca un menú. En ese menú, seleccione la opción Carpetas> Nueva carpeta, que colocará una carpeta en su pantalla de inicio. Luego puede arrastrar aplicaciones a esa carpeta. Última modificación: 2025-01-22 17:01

NET Reflector Desktop? (de Red Gate Software Ltd). NET Reflector le permite ver, navegar y buscar fácilmente en las jerarquías de clases de. NET, incluso si no tiene el código para ellos. Con él, puede descompilar y analizar. Última modificación: 2025-01-22 17:01

Una copia de seguridad de solo copia es una copia de seguridad de SQL Server que es independiente de la secuencia de copias de seguridad de SQL Server convencionales. Por lo general, realizar una copia de seguridad cambia la base de datos y afecta la forma en que se restauran las copias de seguridad posteriores. Sin embargo, una copia de seguridad del registro de solo copia a veces puede ser útil para realizar una restauración en línea. Última modificación: 2025-01-22 17:01

Comando REPETIR en Logo. Este comando permite al usuario simplificar el dibujo de formas diciéndole a Logoto REPEAT una dirección un número determinado de veces. Por ejemplo, si está dibujando un cuadrado, en realidad solo está dibujando lo mismo cuatro veces en Logo (fd 100 rt 90 fd 100 rt 90 fd 100rt 90 fd 100 rt 90). Última modificación: 2025-01-22 17:01

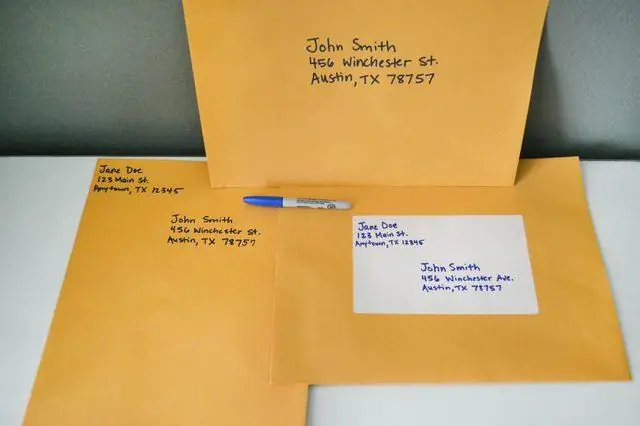

Tiempos de entrega nacionales de USPS Seguimiento de la velocidad de entrega de clases por correo USPS Retail Ground 2 a 8 días hábiles Sí Media Mail 2 a 8 días hábiles Sí Correo de primera clase (cartas) 1 a 3 días hábiles No Correo de primera clase (sobres grandes) 1 a 3 días hábiles No. Última modificación: 2025-01-22 17:01

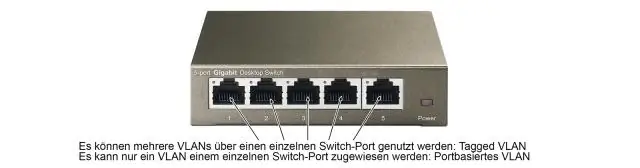

VLAN aumenta el tamaño de los dominios de difusión pero no disminuye el número de dominios de colisión -> D no es correcto. Las VLAN aumentan la cantidad de dominios de transmisión al tiempo que disminuyen el tamaño de los dominios de transmisión, lo que aumenta la utilización de los enlaces. Última modificación: 2025-01-22 17:01

Los tres sistemas operativos más comunes para computadoras personales son Microsoft Windows, macOS y Linux. Última modificación: 2025-01-22 17:01

NUEVA DELHI: Bharti Airtel fue la red de datos más consistente en seis de las 10 ciudades más pobladas, incluidas Mumbai y Nueva Delhi, mientras que Reliance Jio fue la mejor red con la más alta calidad en Calcuta y Jaipur, según el último Informe sobre el estado de las redes móviles de Tutela para India. Última modificación: 2025-01-22 17:01

El camino Event Bus en Vert. x funciona es que puede entregar mensajes a verticles que se ejecutan en diferentes JVM y están escritos en diferentes idiomas, siempre que todos formen parte del mismo Vert. Como puede ver, al comunicarse dentro de la misma JVM, el objeto se pasará como referencia de memoria entre vértices. Última modificación: 2025-01-22 17:01

Término consultaeditar. Devuelve documentos que contienen un término exacto en un campo proporcionado. De forma predeterminada, Elasticsearch cambia los valores de los campos de texto como parte del análisis. Esto puede dificultar la búsqueda de coincidencias exactas para los valores de los campos de texto. Para buscar valores de campo de texto, use la consulta de coincidencia en su lugar. Última modificación: 2025-01-22 17:01

Enchufe de Edison. Por Sweetwater el 30 de enero de 2004 a las 12:00 a. M. Un enchufe eléctrico doméstico común en los Estados Unidos. Caracterizado por tener dos palas planas y un perno de tierra semicircular. Hay varias variaciones diferentes sobre este tema: Un enchufe con una potencia nominal de 20 amperios generalmente tendrá una clavija perpendicular a la otra. Última modificación: 2025-01-22 17:01

Realice una de las siguientes acciones: Presione el botón Detener hasta que el carro esté en la posición de cambio de tinta a la derecha. Mantenga presionado el botón Detener durante tres segundos para moverlo a la posición de reemplazo del cartucho de tinta. Última modificación: 2025-01-22 17:01

Haga clic en el icono Buscar en su sistema operativo, escriba Escanear en la barra de búsqueda, en los resultados que se muestran, haga clic derecho en Escanear a y seleccione Abrir ubicación de archivo. Haga clic con el botón derecho en Scanto.exe y seleccione Enviar a> Escritorio, creará un acceso directo para el software de escaneo en su escritorio. Última modificación: 2025-01-22 17:01

Bloquear un remitente En la lista de mensajes, seleccione un mensaje del remitente al que desea bloquear. En la barra de menú de Outlook, seleccione Mensaje> Correo basura> Bloquear remitente. Outlook agrega la dirección de correo electrónico del remitente a la lista de remitentes bloqueados. Nota: Puede restaurar cualquier correo que esté en la carpeta Junkemail. Última modificación: 2025-01-22 17:01

Afortunadamente para usted, la comunidad de big data básicamente se ha basado en tres formatos de archivo optimizados para su uso en clústeres de Hadoop: Optimized Row Columnar (ORC), Avro y Parquet. Última modificación: 2025-01-22 17:01

Las ventajas de PowerPoint incluyen la facilidad de uso y la capacidad de crear un flujo de presentación fluido, mientras que las desventajas incluyen la incapacidad de representar la complejidad de ciertos temas y la necesidad de un equipo básico para presentar la presentación de diapositivas. Última modificación: 2025-01-22 17:01

La depuración remota brinda a los desarrolladores la capacidad de diagnosticar errores únicos en un servidor u otro proceso. Proporciona los medios para rastrear esos molestos errores en tiempo de ejecución e identificar cuellos de botella de rendimiento y sumideros de recursos. En este tutorial, veremos la depuración remota usando JetBrains IntelliJ IDEA. Última modificación: 2025-01-22 17:01

La respuesta es "Sí", puede utilizar Java como lenguaje de secuencias de comandos dentro de un programa Java. Además, hay varios otros lenguajes que también se pueden usar para este propósito: Javascript, LUA, Groovy, Ruby, la lista es larga. La integración se ha hecho mucho más fácil con la introducción de javax. Última modificación: 2025-01-22 17:01