Las credenciales predeterminadas necesarias para iniciar sesión en su enrutador de Ubee. La mayoría de los enrutadores Ubee tienen un nombre de usuario predeterminado de -, una contraseña predeterminada de - y la dirección IP predeterminada de 192.168.0.1. 100,1. Estas credenciales de Ubee son necesarias al iniciar sesión en la interfaz web de Ubeerouter para cambiar cualquier configuración. Última modificación: 2025-01-22 17:01

Género de software: Base de datos. Última modificación: 2025-01-22 17:01

Siempre vale la pena aprender un lenguaje de programación que sea popular y de uso común. Si considera aprender Python para conseguir un trabajo como desarrollador de software, parece una opción razonable. Muchas empresas conocidas incluyen Python en sus pilas de tecnología, lo que significa que también buscan talentos que puedan codificar en este lenguaje. Última modificación: 2025-01-22 17:01

Conectar un reproductor MP3 o un teléfono al estéreo de un automóvil o camión es simple. Tiene muchas opciones: use una entrada de cable AUX de 1/8 ', use un cable USB, conecte de forma inalámbrica con audio bluetooth o conéctelo mediante una cinta de casete. Compre un adaptador de casete en su Radio Shack local, Best Buy o Amazon.com. Última modificación: 2025-01-22 17:01

¿Cuál es el archivo P12? Archivo que contiene un certificado digital que utiliza cifrado PKCS # 12 (Estándar de criptografía de clave pública # 12); utilizado como formato portátil para transferir claves privadas personales u otra información confidencial; utilizado por varios programas de seguridad y cifrado. Última modificación: 2025-01-22 17:01

Sincroniza varias cuentas de Google Drive. Ahora puede sincronizar varias cuentas de Google Drive en paralelo y puede disfrutar de abrir todas sus cuentas de Google al mismo tiempo. Simplemente siga los sencillos pasos a continuación para tener acceso a sus múltiples cuentas en paralelo. Simplemente vaya a "mydrive" y cree una nueva carpeta y asígnele el nombre que desee. Última modificación: 2025-01-22 17:01

Los filtros comienzan en $ 5, que es el precio aproximado para un evento de viernes de ocho horas en una ciudad importante, pero este dinero solo coloca el filtro en la aplicación; Snapchat no se ofrece a diseñar las imágenes. Los precios cambian según el tiempo y la cantidad de espacio que cubre el filtro. Última modificación: 2025-01-22 17:01

Cricket está en la red móvil de AT&T, por lo que calificaría. Su cuenta aún debe estar activa con Cricket y al día con Cricket; de lo contrario, Cricket no autorizará a MetroPCS a usar su número de teléfono existente (lo que hace que la oferta sea inválida). Última modificación: 2025-01-22 17:01

Haga clic con el botón derecho en cualquier lugar de la pantalla y aparecerá la barra de inicio rápido en la parte inferior de la pantalla. En esta pantalla, podrá configurar la sensibilidad de movimiento y el área de detección de movimiento. en el rango de la cámara para comenzar a grabar (más alto por defecto). Última modificación: 2025-01-22 17:01

No puede simplemente dejar caer una tabla temporal. Primero debe deshabilitar el control de versiones, lo que hará que la tabla del historial se convierta en una tabla normal. Luego puede eliminar tanto la tabla temporal como su tabla de historial correspondiente. Última modificación: 2025-01-22 17:01

Memoria ecoica. Los seres humanos recuerdan los sonidos y las palabras de formas ligeramente diferentes. La memoria del sonido se conoce como memorias ecoicas, que se pueden definir como una memoria sensorial muy breve de algunos estímulos auditivos. Por lo general, los recuerdos ecoicos se almacenan durante períodos de tiempo ligeramente más largos que los recuerdos icónicos (memorias visuales). Última modificación: 2025-01-22 17:01

La principal diferencia entre COALESCE e ISNULL es su diferencia en el manejo de varios tipos de datos. El tipo de datos de una expresión COALESCE es el tipo de datos de la entrada con la mayor precedencia de tipos de datos. El tipo de datos de una expresión ISNULL es el tipo de datos de la primera entrada. Última modificación: 2025-01-22 17:01

Compatibilidad HDMI-DVI. La interfaz HDMI es eléctricamente idéntica y compatible con la interfaz DVI de solo video, que vino antes. Por ejemplo, si un decodificador de cable o PC tiene salida DVI, pero el televisor o monitor solo tiene entrada HDMI, se usa un cable adaptador DVI a HDMI para conectar el video. Última modificación: 2025-01-22 17:01

HTTP es un protocolo sincrónico: el cliente emite una solicitud y espera una respuesta. A diferencia de HTTP, el paso de mensajes (por ejemplo, a través de AMQP o entre actores de Akka) es asincrónico. Como remitente, normalmente no esperas una respuesta. Última modificación: 2025-01-22 17:01

Los solicitantes del programa de paramédicos deben tener certificación EMT - B y CPR, y tener al menos 18 años de edad. El programa de grado requiere la realización de 68,5 horas crédito durante dos años. El programa de grado no requiere la certificación EMT - B porque su plan de estudios incluye cursos en el nivel básico. Última modificación: 2025-01-22 17:01

Estoy siguiendo estos pasos para crear un DataFrame a partir de la lista de tuplas: Cree una lista de tuplas. Cada tupla contiene el nombre de una persona con edad. Cree un RDD de la lista anterior. Convierte cada tupla en una fila. Cree un DataFrame aplicando createDataFrame en RDD con la ayuda de sqlContext. Última modificación: 2025-01-22 17:01

Pasos Haga clic con el botón derecho en el icono de acceso directo de AVGTuneup. Presione la tecla U en su teclado para ubicar e iniciar rápidamente la aplicación de instalación / desinstalación de 'UninstallManager.exe' para Tuneup, para eliminarla automáticamente. Haga clic con el botón derecho en 'AVG PC TuneUp' y luego haga clic en 'Desinstalar' o use la tecla de método abreviado de teclado 'Ctrl + U'. Última modificación: 2025-01-22 17:01

Es difícil creer que AWS re: Invent fue un evento de solo 2,000 asistentes hace solo seis años. Ahora, en 2018, nos unimos a una multitud de más de 50,000 clientes, socios y proveedores en Las Vegas para discutir las últimas innovaciones en la nube de AWS y adoptar otras tecnologías emergentes. Última modificación: 2025-06-01 05:06

Una variable de entorno es un 'objeto' dinámico en una computadora, que contiene un valor editable, que puede ser utilizado por uno o más programas de software en Windows. Las variables de entorno ayudan a los programas a saber en qué directorio instalar archivos, dónde almacenar archivos temporales y dónde encontrar configuraciones de perfiles de usuario. Última modificación: 2025-01-22 17:01

Inicie sesión en Azure Portal. Busque o busque la máquina virtual de la que desea desvincular la dirección IP pública y luego selecciónela. En Disociar dirección IP pública, seleccione Sí. Última modificación: 2025-01-22 17:01

Puede crear uno o más alias para su función de AWS Lambda. Un alias de Lambda es como un puntero a una versión de función de Lambda específica. Los usuarios pueden acceder a la versión de la función utilizando el alias ARN. Para crear un alias. Abra la página Funciones de la consola Lambda. Última modificación: 2025-01-22 17:01

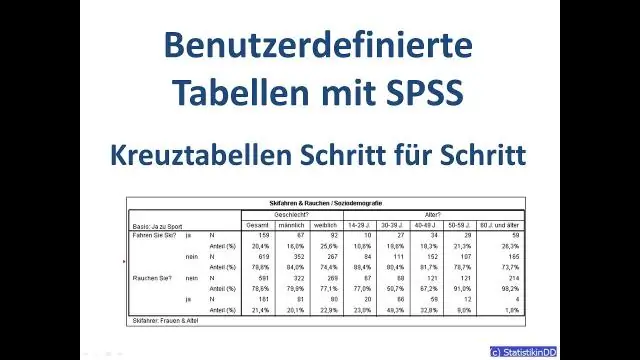

Un gráfico de tabla de referencias cruzadas en Tableau también se denomina tabla de texto, que muestra los datos en forma textual. El gráfico se compone de una o más dimensiones y una o más medidas. Última modificación: 2025-01-22 17:01

Comprensión de los conectores Tomcat. Los elementos del conector son los enlaces de Tomcat al mundo exterior, lo que permite a Catalina recibir solicitudes, pasarlas a la aplicación web correcta y enviar los resultados a través del conector como contenido generado dinámicamente. Última modificación: 2025-01-22 17:01

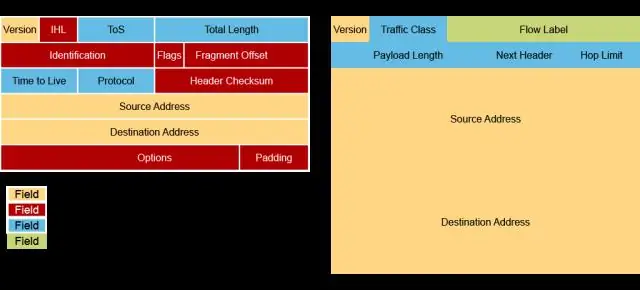

El campo Protocolo en el encabezado de IPv4 contiene un número que indica el tipo de datos que se encuentran en la porción de carga útil del datagrama. Los valores más comunes son 17 (para UDP) y 6 (para TCP). Este campo proporciona una función de demultiplexación para que el protocolo IP se pueda utilizar para transportar cargas útiles de más de un tipo de protocolo. Última modificación: 2025-01-22 17:01

Smart Analytics Cloud para System z es una nube privada en System z que ayuda a consolidar todas las cargas de trabajo de análisis / BI. Última modificación: 2025-01-22 17:01

Ascii solo usa los primeros 7 bits de cada byte, pero cada carácter aún ocupa un byte. 255bytes serían 255 caracteres aquí. Esta nota es una regla empírica. Última modificación: 2025-01-22 17:01

El teléfono de Evan Spiegel. Se encontraron 6 teléfonos: 310-804-XXXX. 310-745-XXXX. Última modificación: 2025-01-22 17:01

Cree una directiva using para usar los tipos en un espacio de nombres sin tener que especificar el espacio de nombres. Una directiva using no le da acceso a ningún espacio de nombres que esté anidado en el espacio de nombres que especifique. Los espacios de nombres definidos por el usuario son espacios de nombres definidos en su código. Para obtener una lista de los espacios de nombres definidos por el sistema, consulte. Última modificación: 2025-01-22 17:01

Hay dos ubicaciones donde se encuentra un archivo settings. El archivo xml puede estar activo: La configuración de instalación de Maven: $ M2_HOME / conf / settings. xml (configuración para todos los usuarios de Maven en una máquina (suponiendo que todos estén usando la misma instalación de Maven). Última modificación: 2025-01-22 17:01

Fácil donación Bolsas grandes con cierre hermético Bolsas grandes con cierre hermético grandes Jumbo Cantidad de bolsas 5 3 Dimensiones 15”x 15” 24”x 32.5”. Última modificación: 2025-01-22 17:01

Tipos de cuentas de correo electrónico Clientes de correo electrónico. Los clientes de correo electrónico son aplicaciones de software que usted instala en la propia computadora para administrar el correo electrónico que envía y recibe. Webmail. Protocolos de correo electrónico. Gmail. AOL. Panorama. Zoho. Mail.com. Última modificación: 2025-01-22 17:01

Un testigo de recurso compartido de archivos de Windows es un recurso compartido de archivos que está disponible para todos los nodos de un clúster de alta disponibilidad (HA). El trabajo del Testigo es proporcionar un voto de quórum adicional cuando sea necesario para garantizar que un clúster continúe funcionando en caso de una interrupción del sitio. Última modificación: 2025-01-22 17:01

El shell integrado de Visual Studio incluye el entorno de desarrollo integrado (IDE), el depurador y la integración de control de código fuente. No se incluye ningún lenguaje de programación. Sin embargo, el shell integrado proporciona un marco que le permite agregar lenguajes de programación. Última modificación: 2025-01-22 17:01

Toque la tecla F8 a un ritmo constante mientras se inicia la computadora, hasta que aparezca el menú Opciones avanzadas de Windows. Use las teclas de flecha para mover la barra resaltada a la opción Modo seguro ubicada en la parte superior del menú. Una vez que esto esté resaltado, presione Entrar. Última modificación: 2025-01-22 17:01

Género de software: Compresión de datos. Última modificación: 2025-01-22 17:01

Sin embargo, si utiliza un CD MP3, puede colocar muchos álbumes en un disco de datos MP3, que ofrece horas de música. Suponiendo que tiene una biblioteca de música digital con pérdidas promedio que contiene canciones con un tiempo de reproducción típico de tres a cinco minutos, puede esperar almacenar entre 100 y 150 canciones por CD de música. Última modificación: 2025-01-22 17:01

Restablecer el SMC en un MacBook Air, MacBook Pro y RetinaMacBook con una batería que no se extrae es fácil y se hace de la siguiente manera: Apague el MacBook yendo a? Menú Apple> Apagar. Conecte el adaptador de corriente MagSafe. Mantenga presionados simultáneamente Mayús + Control + Opción + Encendido durante aproximadamente 4 segundos, luego suelte todos a la vez. Última modificación: 2025-01-22 17:01

La inyección de dependencia es un diseño de software en el que los componentes reciben sus dependencias en lugar de codificarlas dentro del componente. AngularJS proporciona un mecanismo de inyección de dependencia supremo. Proporciona los siguientes componentes centrales que se pueden inyectar entre sí como dependencias. Última modificación: 2025-01-22 17:01

Lista resumida de los mejores teléfonos móviles con menos de 15000 en la India (08 de marzo de 2020) Los mejores teléfonos móviles con menos de 15000 en la India Precios Redmi Note 8 Pro Rs. 13,260 Realme 5 Pro Rs. 12,357 Vivo Z1 Pro Rs. 12,990 Xiaomi Mi A3 Rs. 11,500. Última modificación: 2025-01-22 17:01

Suscríbase para continuar leyendo este artículo La minería de datos es el proceso automatizado de clasificar grandes conjuntos de datos para identificar tendencias y patrones y establecer relaciones, para resolver problemas comerciales o generar nuevas oportunidades a través del análisis de los datos. Última modificación: 2025-01-22 17:01