Un editor de color de HUD es una herramienta personalizada que ayuda a los jugadores a personalizar los colores de su HUD cambiando los valores RGB. Los colores estándar del HUD de Elite se basan en su característico tinte naranja "estrella", con diferentes tonos para discernir entre las diferentes secciones. Última modificación: 2025-01-22 17:01

Un lado de la línea está conectado a la punta de metal del enchufe, y el segundo está conectado a un anillo de metal detrás de la punta, separado y aislado de la punta por un material no conductor. Cuando se inserta en un conector, el conductor de la punta del enchufe se conecta primero, seguido por el conductor de anillo. Última modificación: 2025-01-22 17:01

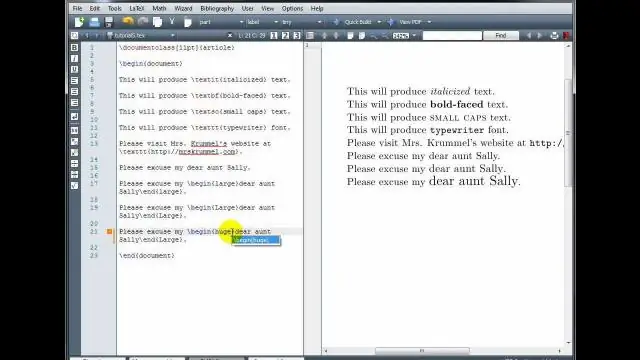

4 respuestas. Puede utilizar el paquete xcolor. Proporciona extcolor {} {} así como color {} para cambiar el color de un texto dado o hasta el final del grupo / entorno. ¡Puedes obtener diferentes tonos de gris usando negro. Última modificación: 2025-01-22 17:01

Si debe utilizar una función definida por el usuario a la que puede pasar parámetros. No, una vista no se consulta de manera diferente a SELECCIONAR desde una tabla. Una vista no es más que una declaración 'SELECT' predefinida. Entonces, la única respuesta real sería: No, no puedes. Última modificación: 2025-01-22 17:01

Otro tipo de letra que se parece bastante a ProximaNova es Gotham, que también es una fuente premium. Otros parecidos a Core Sans. Cera Brush. Milano. Gibbs. Última modificación: 2025-01-22 17:01

Benadryl puede hacer que algunos niños sean hiperactivos. 1? Si bien esto puede ser aceptable si su hijo necesita el medicamento para combatir una reacción alérgica, no es ideal si está intentando usarlo para que su hijo se calme. Última modificación: 2025-01-22 17:01

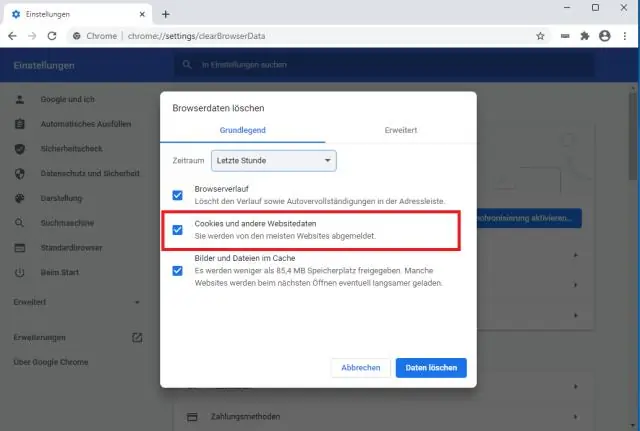

Busque el menú Herramientas en la parte superior del navegador y seleccione Opciones de Internet. Se abrirá una nueva ventana. Haga clic en el botón Eliminar en Historial de exploración. Seleccione Cookies y haga clic en Eliminar cookies o marque la casilla y presione OK en la parte inferior de la ventana. Última modificación: 2025-01-22 17:01

Visión general. Microsoft Azure Storage Explorer es una aplicación independiente que facilita el trabajo con datos de Azure Storage en Windows, macOS y Linux. En este artículo, aprenderá varias formas de conectarse y administrar sus cuentas de almacenamiento de Azure. Última modificación: 2025-01-22 17:01

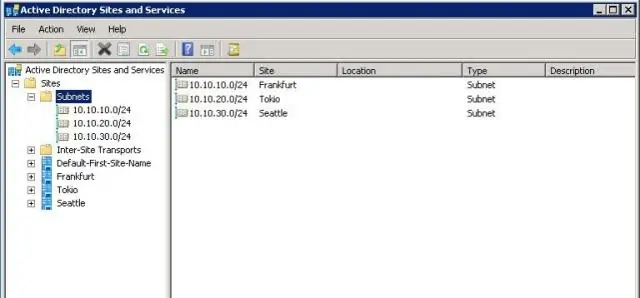

El protocolo TCP / IP utiliza la máscara de subred para determinar si un host está en la subred local o en una red remota. Así que ahora lo sabes, para este ejemplo usando un 255.255. Máscara de subred 255.0, que el ID de red es 192.168.0.1. 123.0 y la dirección de host es 0.0. Última modificación: 2025-01-22 17:01

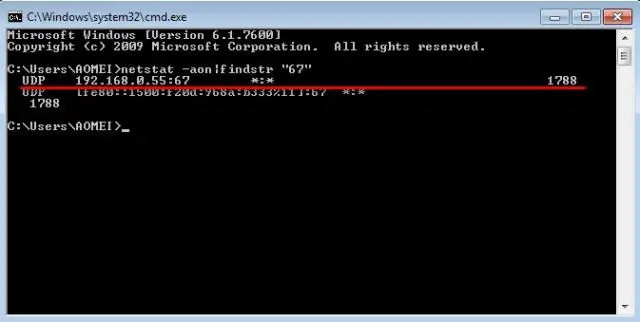

Abra una terminal. Escriba el comando: sudo netstat -ano -p tcp. Obtendrá una salida similar a esta. Busque el puerto TCP en la lista de direcciones locales y anote el número PID correspondiente. Última modificación: 2025-01-22 17:01

En el cuadro de búsqueda del menú de Windows, escriba Opciones de Internet. En Mejor coincidencia, haga clic en Opciones de Internet. En la ventana Propiedades de Internet, en la pestaña Avanzado, desplácese hacia abajo hasta la sección Seguridad. Marque la casilla de verificación Usuario TLS 1.2. Última modificación: 2025-01-22 17:01

Para uso personal, no, no es ilegal descargar videos de YouTube. Pero es inmoral. Tomar medidas para evitar problemas de calidad de transmisión de video y sobrepasar su límite de descarga de datos es de sentido común, y evitar la publicidad no es ilegal (los bloqueadores de anuncios también son la pesadilla de nuestra industria). Última modificación: 2025-01-22 17:01

Definición: Un virus informático es un programa de software malicioso que se carga en la computadora de un usuario sin el conocimiento del usuario y realiza acciones maliciosas. Descripción: El término 'virus informático' fue definido formalmente por primera vez por Fred Cohen en 1983. Los virus informáticos nunca ocurren naturalmente. Última modificación: 2025-01-22 17:01

“Además de cualquier trato que pueda obtener de su proveedor de telefonía celular para intercambiar su teléfono antiguo o comprar un par de teléfonos, Costco le dará bonificaciones adicionales”, dice Clark. ¡Esos bonos pueden incluir kits de accesorios gratuitos, tarifas de activación exentas e incluso tarjetas de regalo de Costco Cash. Última modificación: 2025-01-22 17:01

¿La cinta 3M es resistente al agua? Los dos lados que vienen con la película protectora no deben estar expuestos a los elementos. El centro de eso (depende de qué tan grueso sea) que está expuesto puede mojarse. Así que básicamente es una respuesta no y sí. Última modificación: 2025-01-22 17:01

Hits - Computer Definition El número de veces que se ha accedido a un programa o elemento de datos o coincide con alguna condición. Por ejemplo, cuando descarga una página de la Web, la página en sí y todos los elementos gráficos que contiene cuentan como una visita a ese sitio web. Última modificación: 2025-01-22 17:01

Adquisiciones Fecha Valor de la empresa (USD) 1 de enero de 1984 C&E Software - 8 de julio de 1987 Videotexto vivo - 26 de octubre de 1987 Think Technologies - 4 de septiembre de 1990 Peter Norton Computing $ 70,000,000. Última modificación: 2025-01-22 17:01

Ambos navegadores son muy rápidos, Chrome es un poco más rápido en el escritorio y Firefox un poco más rápido en el móvil. Ambos también necesitan recursos, aunque Firefox se vuelve más eficiente que Chrome cuantas más pestañas tengas abiertas. La historia es similar para el uso de datos, donde ambos navegadores son prácticamente idénticos. Última modificación: 2025-01-22 17:01

Cómo agregar SaveFrom.net Helper a Google Chrome Agregue la extensión MeddleMonkey desde Google WebStore Agregar ahora. Se necesita MeddleMonkey para que SaveFrom.net Helper funcione correctamente. Agregue el script SaveFrom.net Helper Agregar ahora. Presione el botón "AGREGAR AHORA", luego presione el botón "Confirmar instalación". ¡Bingo. Última modificación: 2025-01-22 17:01

Para acceder al navegador web, toque el icono Menú en la pantalla de inicio y luego toque la opción Navegador experimental. La primera vez que inicia el navegador, se muestra una lista predeterminada de marcadores de sitios web, con Amazon en la parte superior. Wikipedia, Google y el New York Times también están en la lista. Última modificación: 2025-01-22 17:01

Instale los archivos de certificado del servidor SSL Inicie sesión en cPanel. Haga clic en Administrador de SSL / TLS> Certificados (CRT)> Generar, ver, cargar o eliminar certificados SSL. En la sección Cargar un nuevo certificado, haga clic en el botón Examinar y busque su archivo de certificado de servidor SSL your_domain_com. Haga clic en el botón Cargar. Última modificación: 2025-01-22 17:01

Descripción del producto. El módulo de relé de control, modelo EST SIGA-CR, es un componente del sistema Signature Series. El SIGA-CR es un dispositivo direccionable que se utiliza para proporcionar un contacto de relé de forma 'C'dry para controlar aparatos externos (cierrapuertas, ventiladores, amortiguadores, etc. .) o apagado del equipo. Última modificación: 2025-01-22 17:01

Un lenguaje de programación fuertemente tipado es aquel en el que cada tipo de datos (como entero, carácter, hexadecimal, decimal empaquetado, etc.) está predefinido como parte del lenguaje de programación y todas las constantes o variables definidas para un programa dado deben ser descrito con uno de los tipos de datos. Última modificación: 2025-01-22 17:01

Una colección de copos de nieve fotografiados automáticamente mientras caían. Las estructuras más redondeadas en estos copos de nieve son causadas por el borde, que es cuando miles de pequeñas gotas en las nubes cubren un copo de nieve para crear una pastilla conocida como graupel. Cada conjunto de tres imágenes es un único copo de nieve visto desde tres ángulos. Última modificación: 2025-01-22 17:01

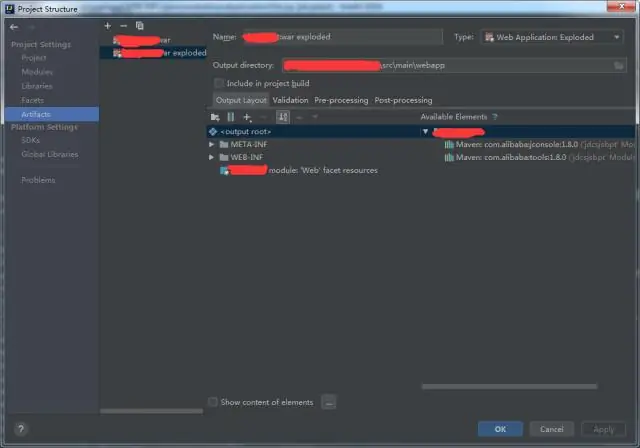

¿Configurar el comportamiento de la cobertura del código? En el cuadro de diálogo Configuración / Preferencias Ctrl + Alt + S, seleccione Compilación, Ejecución, Implementación | Cobertura. Defina cómo se procesarán los datos de cobertura recopilados: seleccione la casilla de verificación Activar vista de cobertura para abrir la ventana de la herramienta Cobertura automáticamente. Última modificación: 2025-01-22 17:01

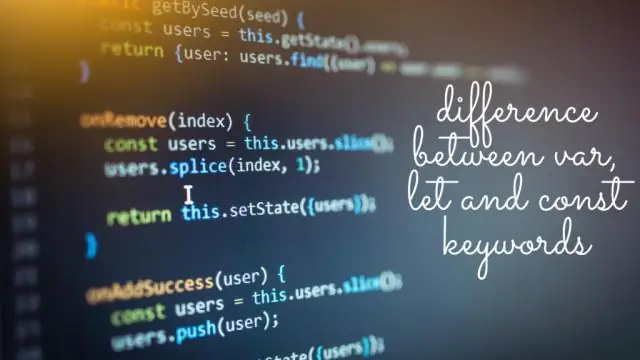

Diferencia entre var y dejar entrar JavaScript. var y let se usan para la declaración de variables en javascript, pero la diferencia entre ellos es que var tiene un alcance de función y let tiene un alcance de bloque. Se puede decir que una variable declarada con var se define en todo el programa en comparación con let. Última modificación: 2025-01-22 17:01

Arquitectura de base de datos distribuida. Un sistema de base de datos distribuida permite que las aplicaciones accedan a datos de bases de datos locales y remotas. En un sistema de base de datos distribuido homogéneo, cada base de datos es una base de datos Oracle. En un sistema de base de datos distribuido heterogéneo, al menos una de las bases de datos es una base de datos que no es de Oracle. Última modificación: 2025-01-22 17:01

Los registros en papel deben almacenarse entre 68 ° F / 20 ° C y 76 ° F / 24,4 ° C y una humedad relativa del 35 al 55 por ciento. Mantener las cajas de almacenamiento alejadas de la humedad es fundamental para la conservación. Última modificación: 2025-01-22 17:01

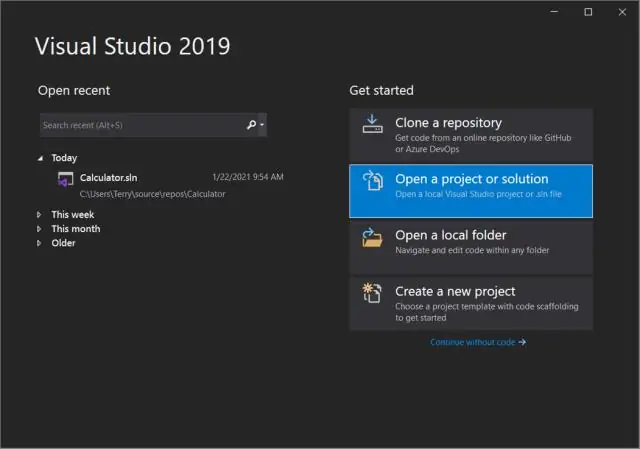

Abra un proyecto desde un repositorio de GitHub Abra Visual Studio 2017. En la barra de menú superior, elija Archivo> Abrir> Abrir desde control de código fuente. En la sección Repositorios de Git locales, elija Clonar. En el cuadro que dice Ingrese la URL de un repositorio de Git para clonar, escriba o pegue la URL de su repositorio y luego presione Entrar. Última modificación: 2025-01-22 17:01

El SNR es un número de serie individual que identifica de manera única a cada dispositivo de equipo móvil dentro del TAC. El dígito de repuesto se utiliza como un dígito de control para validar el IMEI y siempre se establece en el valor 0 cuando se transmite por el equipo móvil. Última modificación: 2025-01-22 17:01

El control de simultaneidad se utiliza para abordar los conflictos que ocurren principalmente con un sistema multiusuario. Le ayuda a asegurarse de que las transacciones de la base de datos se realicen al mismo tiempo sin violar la integridad de los datos de las respectivas bases de datos. Última modificación: 2025-01-22 17:01

Una expresión facial es uno o más movimientos o posiciones de los músculos debajo de la piel de la cara. Las expresiones faciales son una forma de comunicación no verbal. Son un medio principal de transmitir información social entre humanos, pero también ocurren en la mayoría de los otros mamíferos y en algunas otras especies animales. Última modificación: 2025-01-22 17:01

Los métodos cuantitativos enfatizan las mediciones objetivas y el análisis estadístico, matemático o numérico de los datos recopilados a través de encuestas, cuestionarios y encuestas, o mediante la manipulación de datos estadísticos preexistentes mediante técnicas computacionales. Última modificación: 2025-01-22 17:01

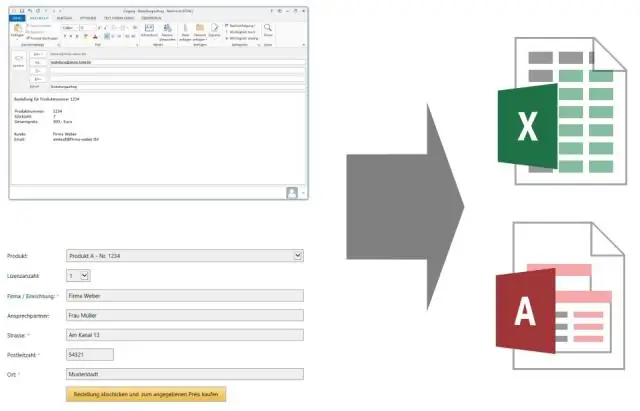

Permita que Access ingrese la fecha de hoy automáticamente Abra la tabla Pedidos en la Vista de diseño. Haga clic en el campo Fecha. En la ventana Propiedades de la tabla, haga clic en el cuadro de texto Predeterminado e ingrese Fecha (). Haga clic en la flecha desplegable del cuadro de texto Formato y seleccione Fecha corta (Figura A). Última modificación: 2025-01-22 17:01

Los pasos básicos para crear un servidor LDAP son los siguientes: Instale los RPM openldap, openldap-servers y openldap-clients. Edite el archivo / etc / openldap / slapd. Inicie slapd con el comando: / sbin / service ldap start. Agregar entradas a un directorio LDAP con ldapadd. Última modificación: 2025-01-22 17:01

Para escribir un programa 'Hello World', siga estos pasos: Inicie Eclipse. Cree un nuevo proyecto Java: cree una nueva clase Java: un editor Java para HelloWorld. Guarde usando ctrl-s. Haga clic en el botón 'Ejecutar' en la barra de herramientas (parece un hombrecito corriendo). Se le pedirá que cree una configuración de lanzamiento. Última modificación: 2025-01-22 17:01

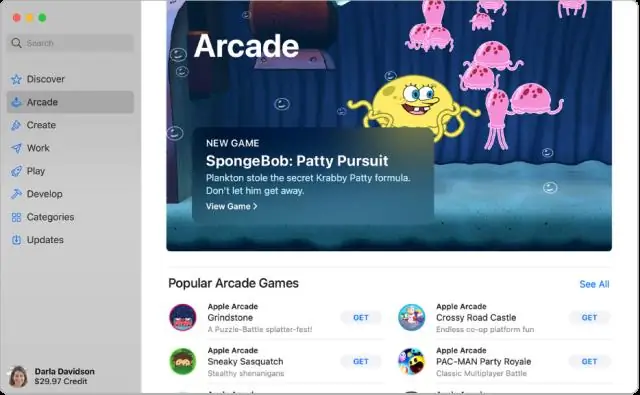

AirPlay llega al Apple TV original. Nos complace anunciar que, gracias a Remote HD, el Apple TV de primera generación ahora puede actuar como un dispositivo compatible con AirPlay. Con Remote HD instalado, todas las increíbles funciones de AirPlay para el nuevo Apple TV negro están ahora disponibles en los modelos plateados originales. Última modificación: 2025-01-22 17:01

La malva es fácil de cultivar y comienza a partir de semillas, siempre que elija una ubicación que proporcione un suelo húmedo, bien drenado, rico en materia orgánica y pleno sol. Este último promueve un crecimiento vigoroso y reduce la necesidad de estacas. Plante las semillas directamente en el jardín y mantenga el área uniformemente húmeda hasta que emerjan las plantas. Última modificación: 2025-01-22 17:01

La actividad de inicio de sesión es una de las cosas más comunes que tiene la mayoría de las aplicaciones: la actividad de inicio de sesión. Tener una actividad de inicio de sesión en su proyecto de estudio de Android es muy simple. Para implementar la actividad de inicio de sesión, debe crear o abrir un proyecto de estudio de Android, darle un nombre y presionar Siguiente en el panel de configuración. Última modificación: 2025-01-22 17:01

¿Cómo instalar GDB? Instale archivos binarios gdb prediseñados a partir de recursos de distribución verificados. Puede instalar gdb en una distribución de Linux basada en Debian (por ejemplo, Ubuntu, Mint, etc.) siguiendo el comando. $ sudo apt-get update. Descargue el código fuente de GDB, compílelo e instálelo. Siga los pasos mencionados a continuación para compilar GDB desde cero e instalarlo. Última modificación: 2025-01-22 17:01