La transformación agregada se utiliza para realizar operaciones / funciones agregadas en grupos en un conjunto de datos. Las funciones agregadas disponibles son: Recuento, Recuento distinto, Suma, Promedio, Mínimo y Máximo. La transformación agregada tiene una entrada y una o más salidas. No admite una salida de error. Última modificación: 2025-01-22 17:01

Avalara, Inc., un proveedor de software de cumplimiento tributario basado en la nube, hizo su debut en el mercado público el pasado viernes 15 de junio. A un precio de $ 19 a $ 21 por acción, la compañía planeaba recaudar hasta $ 181 millones. Una semana después de su estatus como empresa pública, las acciones cotizaban por encima de los $ 51 esta mañana. Última modificación: 2025-01-22 17:01

Por qué nos gusta: Roomba 891 ofrece una forma tan eficaz y eficiente de limpiar su pequeño apartamento. Generando la succión de limpieza hasta 5 veces, asegura sacar la suciedad y el polvo de cualquier rincón. Sin lugar a dudas, es la capacidad de limpieza que le da a iRobot Roomba 891 una buena reputación en la competencia. Última modificación: 2025-01-22 17:01

Una API RESTful es una interfaz de programa de aplicación (API) que utiliza solicitudes HTTP para GET, PUT, POST y DELETE datos. La tecnología REST generalmente se prefiere a la tecnología de Protocolo simple de acceso a objetos (SOAP) más robusta porque REST aprovecha menos ancho de banda, lo que la hace más adecuada para el uso de Internet. Última modificación: 2025-01-22 17:01

Actualización: para Visual Studio 2017 versión 15.8 Preview 2 o posterior, puede instalar manualmente los certificados haciendo clic con el botón derecho en cada uno de los archivos de certificado, seleccionando Instalar certificado y luego haciendo clic en el asistente del Administrador de certificados. Última modificación: 2025-01-22 17:01

Tiny Scanner es una pequeña aplicación de escáner que convierte el dispositivo Android en un escáner de documentos portátil y escanea todo como imágenes o PDF. Con esta aplicación de escáner de documentos pdf puede escanear documentos, fotos, recibos, informes o casi cualquier cosa. Última modificación: 2025-01-22 17:01

Seaborn: visualización de datos estadísticos. Seaborn es una biblioteca de visualización de datos de Python basada en matplotlib. Proporciona una interfaz de alto nivel para dibujar gráficos estadísticos atractivos e informativos. Para una breve introducción a las ideas detrás de la biblioteca, puede leer las notas introductorias. Última modificación: 2025-01-22 17:01

Una cámara de video profesional (a menudo llamada cámara de televisión, aunque su uso se ha extendido más allá de la televisión) es un dispositivo de alta gama para crear imágenes electrónicas en movimiento (a diferencia de una cámara de cine, que antes grababa las imágenes en una película). Última modificación: 2025-01-22 17:01

Lo último. Representar o incorporar los últimos avances. Esta expresión, que data de finales del siglo XIX, nada tiene que ver con la condición de las bellas artes. Más bien, primero aplica el arte a la tecnología, un uso aún actual. Última modificación: 2025-01-22 17:01

VIDEO En consecuencia, ¿cómo elijo AMI? Para encontrar un Linux AMI utilizando el Elija AMI página Desde el panel de la consola, escoger Lanzamiento de instancia. En la pestaña Inicio rápido, Seleccione de uno de los más utilizados AMI en la lista.. Última modificación: 2025-01-22 17:01

Abra el archivo con un visor de fotos con un doble clic o. Haga clic con el botón derecho, seleccione Abrir con … Haga clic en Imprimir en la parte superior de la pantalla, seleccione Imprimir en el menú desplegable que aparece. Seleccione su impresora otras propiedades de la imagen impresa (tamaño de papel, tipo, número de copias, etc.). Última modificación: 2025-01-22 17:01

En resumen, la normalización es una forma de organizar los datos en la base de datos. La normalización implica organizar las columnas y tablas de una base de datos para garantizar que sus dependencias se apliquen correctamente mediante las restricciones de integridad de la base de datos. Por lo general, divide una mesa grande en otras más pequeñas, por lo que es más eficiente. Última modificación: 2025-01-22 17:01

Más de 13 señales de advertencia de que su computadora está infectada con malware [Actualizado en 2019] Su computadora se está ralentizando. Se muestran anuncios molestos. Choques. Mensajes emergentes. El tráfico de Internet aumenta de forma sospechosa. La página de inicio de su navegador cambió sin su entrada. Los mensajes inusuales se muestran inesperadamente. Tu solución de seguridad está deshabilitada. Última modificación: 2025-01-22 17:01

Cursiva en publicaciones normales de Facebook Redacte su publicación como lo hace normalmente, ¡no presione publicar todavía! En una nueva pestaña, abra el generador de texto italiano de YayText. Ingrese el texto que desea poner en cursiva en el cuadro 'Su texto'. Luego haga clic en el botón 'copiar' al lado del estilo en cursiva que desea usar. Última modificación: 2025-01-22 17:01

Para comenzar a recopilar métricas para un proyecto, haga clic derecho en el proyecto y en el menú emergente seleccione 'Métricas-> Habilitar' (o alternativamente, use la página de propiedades). Esto le dirá a Eclipse que calcule métricas cada vez que ocurra una compilación. Última modificación: 2025-01-22 17:01

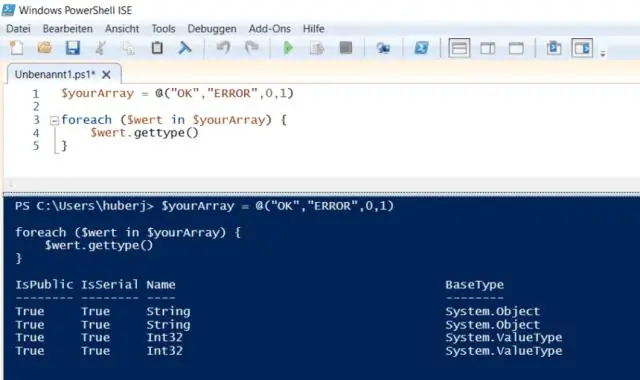

Varios tipos de datos en una matriz. No, no podemos almacenar varios tipos de datos en una matriz, podemos almacenar tipos de datos similares solo en una matriz. Última modificación: 2025-01-22 17:01

'Operaciones y administración de seguridad' es una colección de actividades de seguridad asociadas que ayudan a mantener la postura de seguridad continua de una organización. Consiste en el monitoreo, mantenimiento y administración de los aspectos de seguridad del patrimonio de TI, su gente y sus procesos. Última modificación: 2025-01-22 17:01

Cómo solucionarlo cuando el altavoz no funciona en su dispositivo Android Encienda el altavoz. Sube el volumen de las llamadas entrantes. Ajuste la configuración de sonido de la aplicación. Verifique el volumen de medios. Asegúrese de que No molestar no esté habilitado. Asegúrese de que sus auriculares no estén enchufados. Saque su teléfono de su estuche. Reinicia tu dispositivo. Última modificación: 2025-01-22 17:01

El texto azul con fondo verde indica que otros usuarios pueden escribir en un directorio, además del usuario propietario y el grupo, y no tiene el bit adhesivo establecido (o + w, -t). Última modificación: 2025-01-22 17:01

La primera diferencia es el comando que se utiliza para aplicar una ACL de IPv6 a una interfaz. IPv4 usa el comando ip access-group para aplicar una ACL IPv4 a una interfaz IPv4. IPv6 utiliza el comando ipv6 traffic-filter para realizar la misma función para las interfaces IPv6. A diferencia de las ACL de IPv4, las ACL de IPv6 no utilizan máscaras comodín. Última modificación: 2025-01-22 17:01

La llamada al sistema ejecutivo se utiliza para ejecutar un archivo que reside en un proceso activo. Cuando se ejecuta, se reemplaza el archivo ejecutable anterior y se ejecuta el nuevo archivo. Más precisamente, podemos decir que el uso de execsystemcall reemplazará el archivo o programa antiguo del proceso con un nuevo archivo o programa. Última modificación: 2025-01-22 17:01

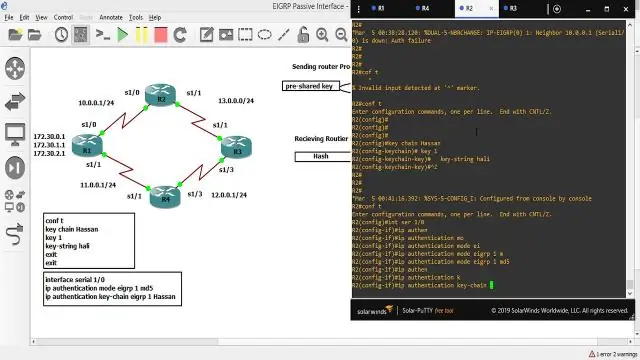

Ancho de banda: El valor de ancho de banda utilizado en el cálculo de la métrica EIGRP se determina dividiendo 10,000,000 por el ancho de banda (en kbps) del enlace más lento a lo largo de la ruta a la red de destino. Retraso: a diferencia del ancho de banda, que representa el "enlace más débil", el valor de retraso es acumulativo. Última modificación: 2025-01-22 17:01

Axios es una biblioteca de Javascript que se utiliza para realizar solicitudes http desde el nodo. js o XMLHttpRequests desde el navegador y es compatible con la API Promise que es nativa de JS ES6. Otra característica que ha terminado. fetch () es que realiza transformaciones automáticas de datos JSON. Última modificación: 2025-01-22 17:01

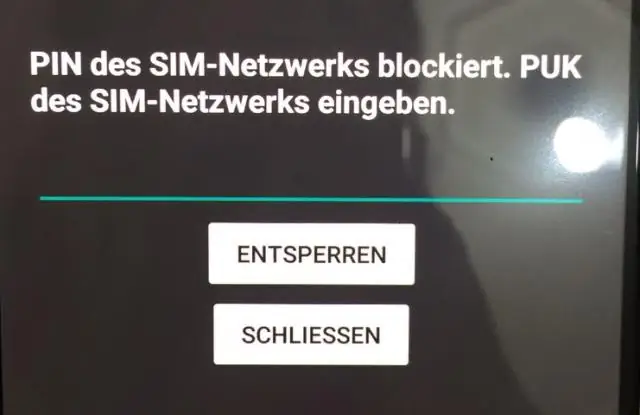

Para dispositivos con doble SIM con un plan de servicio, primero descargue su eSIM. Para activarlo: 1. Vaya a la configuración de su teléfono. Tarjeta SIM Vaya a att.com/activations. Selecciona la opción Activar para AT&T inalámbrico o AT&T PREPAID. Ingrese la información solicitada y seleccione Continuar. Siga las indicaciones para terminar. Última modificación: 2025-01-22 17:01

¡Ha llegado la beta de BitLife para Android! Para unirse a la versión beta, primero debe unirse a nuestro Grupo de Google aquí: groups.google.com/d/forum/bitlif … Aprobaremos a las personas por lotes, ¡así que únase ahora! Una vez que lo aprobemos, ¡obtendrá el enlace a la versión beta. Última modificación: 2025-01-22 17:01

Un Técnico Dietético, Registrado (DTR) debe completar un mínimo de un programa de grado asociado de una escuela acreditada por ACEND. Esto incluye el trabajo de curso como se mencionó anteriormente y una pasantía mínima de 450 horas, generalmente supervisada por un RD. Última modificación: 2025-01-22 17:01

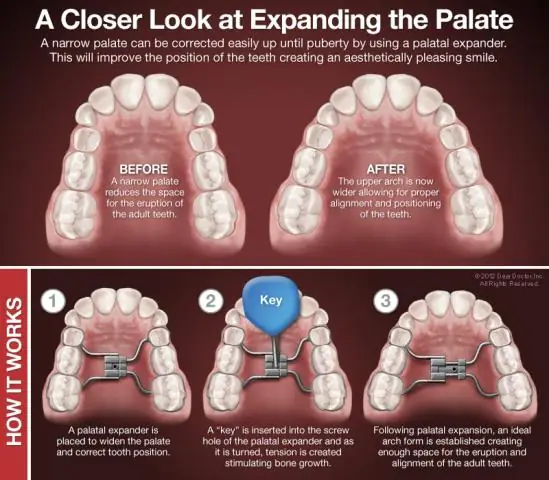

Actúa ensanchando las dos mitades de la mandíbula superior, llamadas paladar. Las dos mitades están unidas por una "sutura" en el medio del paladar. Los expansores palatinos están personalizados para la boca única de cada paciente. Un expansor puede ser fijo (adherido a la boca) o removible. Última modificación: 2025-01-22 17:01

Comportamiento organizacional - Percepción. Anuncios. La percepción es un proceso intelectual de transformar los estímulos sensoriales en información significativa. Es el proceso de interpretar algo que vemos u oímos en nuestra mente y lo usamos más tarde para juzgar y dar un veredicto sobre una situación, persona, grupo, etc. Última modificación: 2025-01-22 17:01

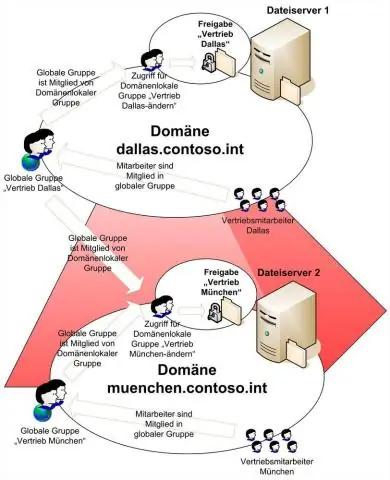

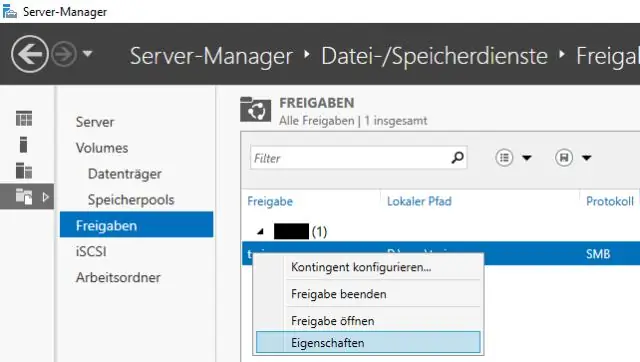

Enumeración basada en acceso. La enumeración basada en acceso (ABE) es una función de Microsoft Windows (protocolo SMB) que permite a los usuarios ver solo los archivos y carpetas a los que tienen acceso de lectura cuando exploran contenido en el servidor de archivos. Última modificación: 2025-01-22 17:01

Edición de archivos PDF Sin embargo, Acrobat Pro DC le permite editar documentos escaneados y agregar texto en la fuente original del documento, y comparar dos versiones de un solo PDF. Acrobat Pro DC también le permite convertir con mayor precisión archivos PDF a archivos de Office, incluidos Word, Excel y PowerPoint. Última modificación: 2025-01-22 17:01

Necesita dos monedas de plata, un clip, un trozo de papel, su cable de carga y, por supuesto, su teléfono. La electricidad de su cuerpo se almacena en el condensador y luego se envía al teléfono para cargarlo. Las monedas actúan como dos placas de un condensador y el espacio de aire y el papel actúan como aislante (dieléctrico). Última modificación: 2025-01-22 17:01

El modelo de objetos de documento (DOM) es una interfaz de programación para documentos HTML y XML. Representa la página para que los programas puedan cambiar la estructura, el estilo y el contenido del documento. El Modelo de Objetos de Documento (DOM) representa ese mismo documento para que pueda ser manipulado. Última modificación: 2025-01-22 17:01

Debido a su diseño, el cable USB tiene una longitud máxima normal de unos 5 metros (16,4 pies), pero puede obtener distancias más largas utilizando un cable de extensión / repetidor USB activo de Monoprice. Última modificación: 2025-01-22 17:01

Después de crear una lista, vaya a Archivo → Lista de correo electrónico (o presione Comando + E). Lanzará su cliente de correo predeterminado con la lista dentro de él. Si los artículos tienen fechas de vencimiento, también se anotarán. Última modificación: 2025-01-22 17:01

Formatos de archivo compatibles con PowerPoint Tipo de archivo Extensión PowerPoint Presentation.pptx PowerPoint Presentación habilitada para macros.pptm PowerPoint 97-2003 Presentation.ppt PDF Document Format.pdf. Última modificación: 2025-01-22 17:01

Pi (π) no se considera un polinomio. Es un valor que se refiere a la circunferencia de un círculo. Por otro lado, polinomio se refiere a una ecuación que contiene cuatro variables o más. Última modificación: 2025-01-22 17:01

SQL es un lenguaje de programación de razón excepcional que se utiliza para interactuar con bases de datos. Funciona entendiendo y analizando bases de datos que incluyen campos de datos en sus tablas. Por ejemplo, podemos tomar una organización grande donde se deben almacenar y administrar una gran cantidad de datos. Última modificación: 2025-01-22 17:01

'Nube siete - completamente feliz, perfectamente satisfecho; en un estado de euforia. Esta preferencia inicial por siete como el número significativo puede haber sido influenciada por la frase existente 'séptimo cielo'. Desde la década de 1980 más o menos, la 'nube nueve' se ha vuelto predominante. Última modificación: 2025-01-22 17:01

La diferencia entre la carga de CA y la carga de CC es la ubicación donde se convierte la energía de CA; dentro o fuera del coche. A diferencia de los cargadores de CA, un cargador de CC tiene el convertidor dentro del propio cargador. Eso significa que puede alimentar energía directamente a la batería del automóvil y no necesita el cargador integrado para convertirla. Última modificación: 2025-01-22 17:01

Para crear pruebas unitarias que usen NUnit: Abra la solución que contiene el código que desea probar. Haga clic con el botón derecho en la solución en el Explorador de soluciones y elija Agregar> Nuevo proyecto. Seleccione la plantilla de proyecto Proyecto de prueba NUnit. Agregue una referencia del proyecto de prueba al proyecto que contiene el código que desea probar. Última modificación: 2025-01-22 17:01