Los estudiantes de cuarto grado deben comprender el significado de las operaciones y ser capaces de explicar las relaciones entre suma, resta, multiplicación y división. Algunos maestros usan problemas de palabras que involucran sumas, restas, multiplicaciones y divisiones usando números enteros, fracciones y decimales. Última modificación: 2025-01-22 17:01

Las tabletas son buenas para viajar. Las tabletas generalmente funcionan con redes Wi-Fi y 3G, y la pantalla grande y el espacio de almacenamiento son excelentes para mapas, guías y diccionarios. Piense en su tableta como una Guía del autoestopista galáctico. Última modificación: 2025-01-22 17:01

Información del sistema. El Sistema de Procesamiento Central (CPS) es el sistema automatizado que procesa todas las solicitudes de Ayuda Federal para Estudiantes (FSA), calcula la elegibilidad de ayuda financiera y notifica a los estudiantes e instituciones educativas los resultados del cálculo de elegibilidad. Última modificación: 2025-01-22 17:01

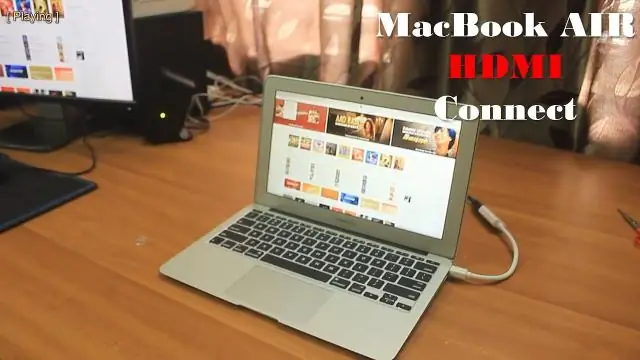

El MacBook Air no tiene CD, DVD ni SuperDrive. El MacBook Air está diseñado para ser lo más delgado y liviano posible, por lo que no incluye una unidad óptica de ningún tipo. Hay un par de soluciones si realmente necesita una unidad de CD o DVD. Primero, puede usar la opción Disco remoto de Apple para instalar programas. Última modificación: 2025-01-22 17:01

Generalmente, la cadena de consulta es una de las técnicas de administración de estado del lado del cliente en ASP.NET en la que la cadena de consulta almacena valores en la URL que son visibles para los usuarios. Usamos principalmente cadenas de consulta para pasar datos de una página a otra página en asp.net mvc. Última modificación: 2025-01-22 17:01

Necesita acceso físico al dispositivo para instalarmSpy. Funciona tanto en teléfonos rooteados como no rooteados, pero la función "Seguimiento de mensajería instantánea" solo funciona en teléfonos rooteados. El monitoreo de Facebook Messenger, WhatsApp, Skype, Viber, Snapchat y Gmail en Android requiere rootear el dispositivo objetivo. Última modificación: 2025-01-22 17:01

Actualizar Adobe Acrobat manualmente Inicie Acrobat y vaya a Ayuda> Buscar actualizaciones. Si hay una actualización disponible, verá el cuadro de diálogo que se muestra a continuación. Haga clic en Descargar. La actualización se descarga en segundo plano. Una vez que se instala la actualización, se muestra el cuadro de diálogo Actualizaciones exitosas. Última modificación: 2025-01-22 17:01

Respuesta corta: No. Esto no quiere decir que todos los cables de alimentación sean iguales, pero nunca he visto un cable de alimentación tan malo que no pueda soportar la corriente máxima típica de 15 A (EE. UU.) De un tomacorriente. Última modificación: 2025-01-22 17:01

Enterprise Mobility + Security E3 incluye Azure Active Directory Premium P1, Microsoft Intune, Azure Information Protection P1, Microsoft Advanced Threat Analytics, Azure Rights Management (parte de Azure Information Protection) y los derechos CAL de Windows Server. Última modificación: 2025-01-22 17:01

Amazon EC2 es el servicio web de Amazon que utiliza para crear y ejecutar máquinas virtuales en la nube (a estas máquinas virtuales las llamamos 'instancias'). Última modificación: 2025-01-22 17:01

Agregue un enlace de lectura más a las publicaciones de Tumblr: coloque el cursor allí y presione la tecla Intro para agregar una nueva línea en blanco. A la izquierda aparecerá un icono de signo más en un círculo. Haga clic en el signo más y aparecerán cuatro iconos. Haga clic en el cuarto ícono, la barra gris con tres puntos blancos, para agregar un vínculo de lectura más. Última modificación: 2025-01-22 17:01

Paso 2: haga clic en los tres pequeños puntos en la esquina superior derecha. Ahora verá la opción para descargar video. Haga clic en esta opción y su video se guardará automáticamente en su teléfono o computadora como MP4. Última modificación: 2025-01-22 17:01

El Token ring cuesta entre $ 249 y $ 299 y está disponible para ordenar ahora. Obtenga más información sobre cómo funciona el anillo en el sitio web de theToken. Última modificación: 2025-01-22 17:01

Los televisores inteligentes de Samsung y LG que aparecieron en 2016 o 2017 ahora pueden obtener la aplicación YouTubeTV, y descargarla es bastante simple. Para LGTelevisions, vaya a LG Content Store, busque 'YouTube TV' y descárguelo una vez que lo haya encontrado. Última modificación: 2025-01-22 17:01

Si necesita más ayuda para corregir información inexacta, comuníquese con Strava en https://support.strava.com. Por lo general, Strava responderá a su solicitud en un plazo de 10 a 14 días hábiles. Última modificación: 2025-01-22 17:01

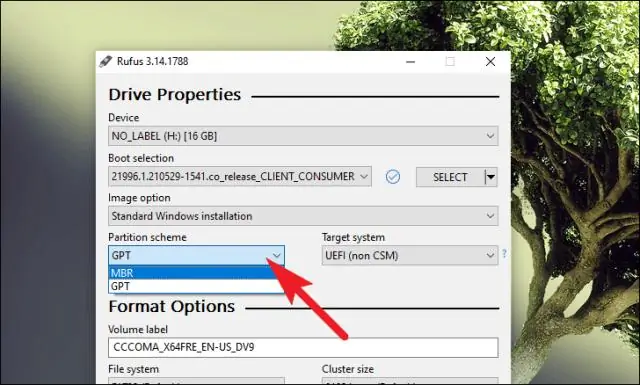

Pasos para crear un USB de arranque de Windows 7 para compatibilidad con UEFI y particiones GPT: Abra una línea de comando en modo administrador. ejecute DISKPART. escriba LIST DISK. Busque el número de disco que representa su unidad USB. escriba SELECT DISK # donde # representa el número de su unidad USB. escriba CLEAN. escriba CREAR PARTICIÓN PRIMARIO. Última modificación: 2025-01-22 17:01

Las diferencias entre ROM (memoria de solo lectura) y RAM (memoria de acceso aleatorio) son: ROM es una forma de almacenamiento permanente, mientras que RAM es una forma de almacenamiento temporal. La ROM es una memoria no volátil mientras que la RAM es una memoria volátil. La ROM puede contener datos incluso sin electricidad, mientras que la RAM necesita electricidad para almacenar datos. Última modificación: 2025-01-22 17:01

Infraestructura, subestructura (sustantivo) la estructura o características básicas de un sistema u organización. Sinónimos: fundamento, subestructura, base, cimentación, base, subestructura, pie. infraestructura, base (sustantivo). Última modificación: 2025-01-22 17:01

La clave es que la extensión conserva ese historial solo mientras la ventana del navegador de incógnito está abierta. Una vez que lo cierra, se borra su historial. También puede borrar manualmente su historial de incógnito a través de la extensión antes de cerrar el navegador. Última modificación: 2025-01-22 17:01

Definición • Un cifrado de bloques moderno de clave simétrica cifra un bloque de n bits de texto plano o descifra un bloque de n bits de texto cifrado. • El algoritmo de cifrado o descifrado utiliza una clave de k-bit. Última modificación: 2025-01-22 17:01

En Wireshark, vaya a Preferencias -> Protocolos -> TLS, y cambie la preferencia de nombre de archivo de registro (Pre) -Master-Secret a la ruta del paso 2. Inicie la captura de Wireshark. Abra un sitio web, por ejemplo https://www.wireshark.org/ Compruebe que los datos descifrados estén visibles. Última modificación: 2025-01-22 17:01

El modo de ráfaga es una configuración de la cámara del iPhone que le permite tomar diez fotos por segundo. Esto maximiza sus posibilidades de capturar un sujeto en movimiento en la posición o propósito perfectos. Última modificación: 2025-01-22 17:01

En el centro de administración, vaya a la página Usuarios> Usuarios activos. Seleccione el usuario que desee, expanda Configuración de correo y luego seleccione Editar junto a Permisos de buzón. Junto a Leer y administrar, seleccione Editar. Seleccione Agregar permisos, luego elija el nombre del usuario o usuarios que desea permitir que lean el correo electrónico de este buzón. Última modificación: 2025-01-22 17:01

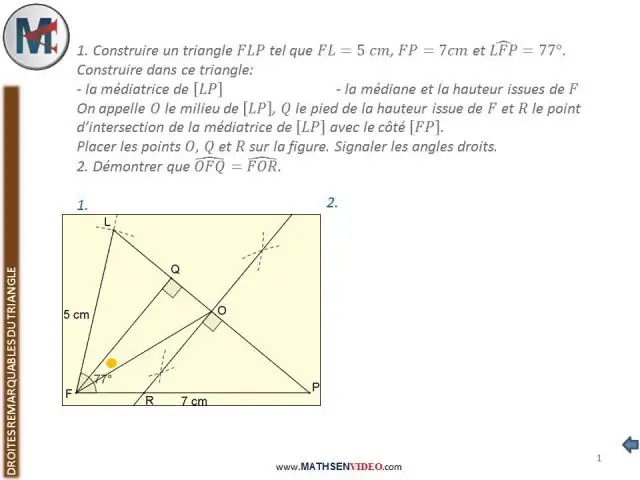

La mediana de un triángulo es un segmento que une cualquier vértice con el punto medio del lado opuesto. Las medianas de un triángulo son concurrentes (se cruzan en un punto común). El punto de concurrencia de las medianas se llama centroide del triángulo. Última modificación: 2025-01-22 17:01

En Windows, presione la tecla de Windows, escriba VPN y haga clic en la opción Configurar una conexión de red privada virtual (VPN). (Si usa Windows8, tendrá que hacer clic en la categoría Configuración después de la búsqueda). Use el asistente para ingresar la dirección y las credenciales de inicio de sesión del servicio VPN que desea usar. Última modificación: 2025-01-22 17:01

Samsung Experience Home comienza de nuevo con una nueva cara y nombre: One UI Home. Viene con un diseño de pantalla simple, íconos cuidadosamente organizados, así como pantallas de inicio y aplicaciones que se adaptan perfectamente a los dispositivos Galaxy. Última modificación: 2025-01-22 17:01

En informática, un almacén de datos (DW o DWH), también conocido como almacén de datos empresariales (EDW), es un sistema que se utiliza para informes y análisis de datos, y se considera un componente central de la inteligencia empresarial. Los DW son repositorios centrales de datos integrados de una o más fuentes dispares. Última modificación: 2025-01-22 17:01

La luz roja es el indicador de batería baja. Cuando reemplace las pilas, utilice únicamente pilas alcalinas nuevas, nuevas y de primera calidad. Última modificación: 2025-01-22 17:01

Un esquema de autenticación es un módulo que implementa una forma para que un usuario se autentique en SimpleID. En particular, un esquema de autenticación verifica las credenciales presentadas por el usuario con algún almacén de datos que contiene información del usuario y determina si las credenciales coinciden con las almacenadas en el almacén de datos. Última modificación: 2025-01-22 17:01

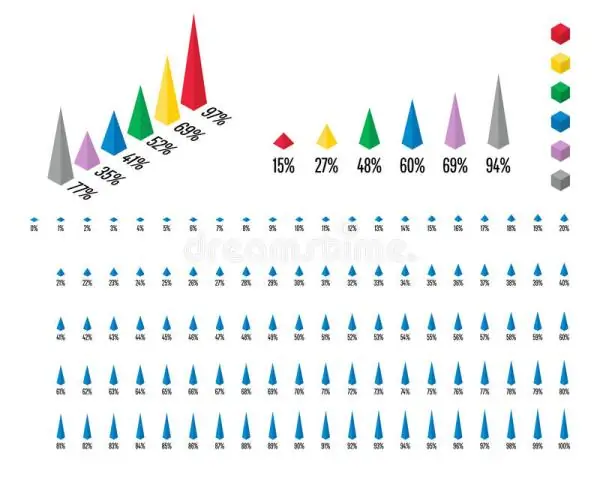

Un gráfico de barras es un gráfico que traza datos usando barras o columnas rectangulares (llamadas bins) que representan la cantidad total de observaciones en los datos para esa categoría. Los gráficos de barras se utilizan comúnmente en el análisis financiero para mostrar datos. Un gráfico de volumen de existencias es un tipo de gráfico de barras verticales de uso común. Última modificación: 2025-01-22 17:01

Ningún error deja mensaje = 'hola'; mensaje = 123456; Los lenguajes de programación que permiten tales cosas se denominan "tipados dinámicamente", lo que significa que hay tipos de datos, pero las variables no están vinculadas a ninguno de ellos. Hay ocho tipos de datos básicos en JavaScript. Última modificación: 2025-01-22 17:01

Se llama Protección de datos. Por lo tanto, el almacenamiento de datos es muy importante, ya que protege y recupera sus datos siempre que los necesite. Dado que los datos ahora se pueden almacenar en la nube, la función de seguridad también aumenta. Última modificación: 2025-01-22 17:01

Instrucciones paso a paso para convertir y reproducir MKV a SonyTV: Paso 1 Inicie Wondershare UniConverter y agregue los archivos MKV necesarios para reproducir en Sony TV. Descargue, instale e inicieWondershare UniConverter en su PC / Mac. Paso 2 Seleccione el formato compatible con Sony TV como salida. Paso 3 Convierta MKV a Sony TV para reproducción. Última modificación: 2025-01-22 17:01

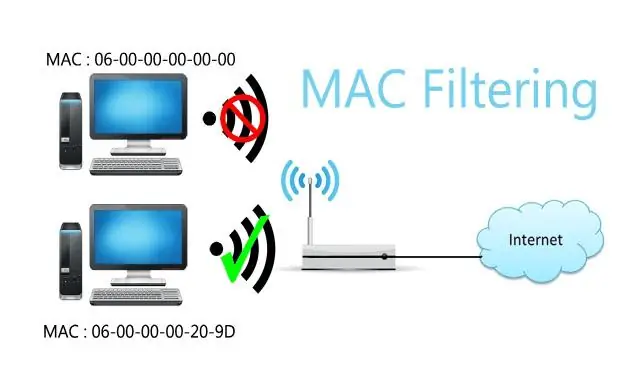

El filtrado MAC es un método de seguridad basado en el control de acceso. El enrutador permite configurar una lista de direcciones MAC permitidas en su interfaz web, lo que le permite elegir qué dispositivos pueden conectarse a su red. El enrutador tiene varias funciones diseñadas para mejorar la seguridad de la red, pero no todas son útiles. Última modificación: 2025-01-22 17:01

Yo asi. Este archivo de imagen se encuentra en el directorio de instalación de Oracle VM VirtualBox. Para instalar Guest Additions para una VM en particular, monte este archivo ISO en su VM como un CD-ROM virtual e instálelo desde allí. Última modificación: 2025-01-22 17:01

Las directivas angulares se utilizan para ampliar el poder del HTML dándole una nueva sintaxis. Cada directiva tiene un nombre, ya sea uno de Angular predefinido como ng-repeat, o uno personalizado que se puede llamar de cualquier manera. Y cada directiva determina dónde se puede usar: en un elemento, atributo, clase o comentario. Última modificación: 2025-01-22 17:01

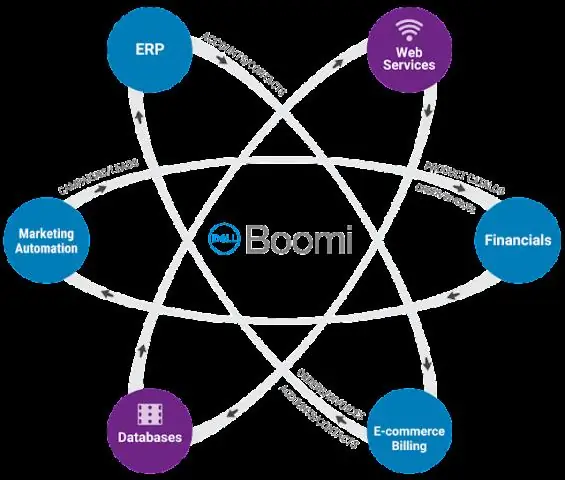

Dell Boomi Molecule es un tiempo de ejecución en clúster de un solo inquilino que se ejecuta por separado de la plataforma, lo que permite que varios procesos se ejecuten simultáneamente. La molécula Boomi se puede implementar en varios servidores para mejorar el equilibrio de carga y garantizar una alta disponibilidad para los procesos de integración de misión crítica. Última modificación: 2025-01-22 17:01

Las etiquetas son etiquetas que se pueden asociar con historias. Puede usarlos para organizar su Icebox y realizar un seguimiento de las historias relacionadas (por ejemplo, todas las historias de una función o un lanzamiento). Pueden ayudar a hacer que los aspectos de su flujo de trabajo sean más visibles y señalar historias que están bloqueadas o necesitan discusión. Última modificación: 2025-01-22 17:01

Cree un volumen Docker dentro del contenedor en / var / jenkins_home (el directorio de inicio de Jenkins) Ejecute Jenkins en el puerto 8080 (según lo establecido por el parámetro -p) Si hubiera hecho todo manualmente, tendría que: Instalar Java. Instale Jenkins. Instale los complementos necesarios. Configure Jenkins. Crea una nueva construcción. Ejecuta la compilación. Última modificación: 2025-01-22 17:01

Enchufado, sin cargar Haga clic con el botón derecho en cada elemento y seleccione Desinstalar dispositivo. Apague su computadora portátil. Desenchufe el cable de alimentación de su computadora portátil. Si su computadora portátil tiene una batería extraíble, retírela. Vuelva a colocar la batería si la quitó. Conecte su computadora portátil. Encienda su computadora portátil. Última modificación: 2025-01-22 17:01