Piénselo de esta manera: la sensibilidad es una medida de la cantidad de cambio en el campo de visión de una cámara que califica como detección de movimiento potencial, y el umbral es cuánto de ese movimiento debe ocurrir para que realmente se active la alarma. Última modificación: 2025-01-22 17:01

Host, puerto, contraseña y base de datos De forma predeterminada, redis-cli se conecta al servidor en 127.0. 0.1 puerto 6379. Como puede adivinar, puede cambiar esto fácilmente usando las opciones de la línea de comandos. Para especificar un nombre de host diferente o una dirección IP, use -h. Última modificación: 2025-01-22 17:01

El SDK de Facebook es lo que permite a los desarrolladores de aplicaciones móviles integrar Facebook dentro de una aplicación móvil. SDK significa kit de desarrollo de software y permite que un sitio web o aplicación se integre con Facebook sin problemas. Algunos ejemplos de lo que puede hacer con el SDK de Facebook son: compartir contenido de Facebook. Última modificación: 2025-01-22 17:01

Comando de manejo de errores. Utilice el comando Manejo de errores para ayudar en la depuración cuando se ejecuta TaskBot / MetaBot Logic. Especifica si continuar o detenerse si ocurre un error en la Tarea y establece el Estado de la Tarea, dependiendo de la acción de manejo de errores. Última modificación: 2025-01-22 17:01

Ting Unlimited Talk, Text and Data - $ 45 por línea / mes Los planes son parte de un nuevo programa piloto que estamos probando. Última modificación: 2025-01-22 17:01

¿Cuál es el número para desactivar el buzón de voz de O2? Marque 1760 para apagarlo. También 1750 para volver a encenderlo si cambia de opinión en el futuro. Última modificación: 2025-01-22 17:01

A continuación, se indican algunos pasos a seguir para comprobar el rendimiento de Internet en el punto de acceso WiFi de un hotel: Obtenga la contraseña de WiFi. Abra la conexión WiFi en su computadora portátil, tableta o teléfono e inicie sesión. Una vez que tenga una conexión, abra una ventana del navegador en su dispositivo. Vaya a www.bandwidthplace.com. Realice una prueba de velocidad. Usa el Internet. Última modificación: 2025-01-22 17:01

Afortunadamente, existe una forma de utilizar el cliente de correo electrónico de Gmail con su dirección de correo electrónico personalizada. Para crear un correo electrónico de dominio personalizado gratuito con Gmail, simplemente registre un dominio personalizado, regístrese con Gmail, reenvíe los correos electrónicos a Gmail y habilite Gmail para enviar como su dirección de correo electrónico de dominio. Última modificación: 2025-01-22 17:01

En los lenguajes basados en clases, estos se distinguen en dos tipos: si solo hay una copia de la variable compartida con todas las instancias de la clase, se denomina variable de clase o variable miembro estática; mientras que si cada instancia de la clase tiene su propia copia de la variable, la variable se llama variable de instancia. Última modificación: 2025-01-22 17:01

2 Respuestas Abra Spark shell Terminal e ingrese el comando. sc.version O spark-submit --version. La forma más sencilla es simplemente ejecutar "spark-shell" en la línea de comandos. Mostrará el. versión activa actual de Spark. Última modificación: 2025-01-22 17:01

Simplemente inserte su tarjeta de memoria en el lector y luego conecte el lector a un puerto USB estándar para transferir los datos. El lector de microSD USB MobileMate funciona con tarjetas microSD, incluidas las tarjetas UHS-II y UHS-I. Última modificación: 2025-01-22 17:01

Cómo duplicar iPhone a Vizio TV de forma inalámbrica Descargue la aplicación SmartCast yendo a su tienda de aplicaciones en su teléfono. Inicie la aplicación en su dispositivo y luego conecte el iPhone aVizio TV. Para comenzar la configuración, elija las tres barras laterales de la esquina superior izquierda de la pantalla. Última modificación: 2025-01-22 17:01

Azure Application Gateway es un equilibrador de carga de tráfico web que le permite administrar el tráfico a sus aplicaciones web. Azure Application Gateway puede realizar enrutamiento basado en URL y más. Azure proporciona un conjunto de soluciones de equilibrio de carga totalmente administradas para sus escenarios. Última modificación: 2025-01-22 17:01

Instalar transferencia de archivos por Bluetooth La transferencia de archivos por Bluetooth le permite transferir muchos tipos de archivos a través de Bluetooth entre teléfonos emparejados. Inicie la aplicación y toque el botón de menú (que puede encontrar en la parte inferior derecha del menú de desbordamiento de acciones). A continuación, toque Enviar aplicaciones y seleccione las que le gustaría enviar. Última modificación: 2025-01-22 17:01

Un clúster fragmentado de MongoDB consta de los siguientes componentes: fragmento: cada fragmento contiene un subconjunto de los datos fragmentados. A partir de MongoDB 3.6, los fragmentos deben implementarse como un conjunto de réplicas. mongos: los mongos actúan como un enrutador de consultas, proporcionando una interfaz entre las aplicaciones cliente y el clúster fragmentado. Última modificación: 2025-01-22 17:01

Una vez que su iPhone esté desbloqueado, tire hacia abajo desde la parte superior de la pantalla para revelar los widgets. Verá la hora en la parte superior de la pantalla y la fecha justo debajo de ella en letras muy grandes. Última modificación: 2025-01-22 17:01

Normalmente, un experimentador es una entidad que recibe una impresión sensorial, o de alguna otra manera es el lugar de algún evento o actividad que no implica ni volición ni cambio de estado. Él estaba asustado. Lucretia vio la bicicleta. Fue Bill quien olió el tocino primero. La explosión fue escuchada por todos. Última modificación: 2025-01-22 17:01

No, las ventanas panorámicas no se abren. A menudo verá otros estilos de ventana descritos como ventanas panorámicas, como ventanas panorámicas abatibles o ventanas panorámicas deslizantes. Última modificación: 2025-01-22 17:01

Controle un Arduino con su teléfono Paso 1: Materiales. Necesitará: Paso 2: Descargue la aplicación. Vaya a la tienda de aplicaciones / google play store en su teléfono y descargue blynk, luego cree una cuenta de blynk. Paso 3: configura la aplicación. Una vez que haya instalado la aplicación. Paso 4: Cargue el código. Paso 5: ¡Mira la acción! 23 Discusiones. Última modificación: 2025-01-22 17:01

En la programación de C ++, puede proporcionar valores predeterminados para los parámetros de función. La idea detrás del argumento predeterminado es simple. Si se llama a una función pasando argumento / s, la función utiliza esos argumentos. Pero si los argumentos no se pasan al invocar una función, se utilizan los valores predeterminados. Última modificación: 2025-01-22 17:01

Java se diseñó inicialmente teniendo en cuenta la seguridad, por lo que, en teoría, es muy seguro. Los programas Java descargados de la web no pueden acceder a los archivos; solo los subprogramas que residen en la máquina host pueden hacerlo, y están restringidos a un conjunto de directorios y archivos definido por el usuario, con diversos grados de accesibilidad. Última modificación: 2025-01-22 17:01

La autenticación basada en certificados es el uso de un certificado digital para identificar a un usuario, máquina o dispositivo antes de otorgar acceso a un recurso, red, aplicación, etc. En el caso de la autenticación de usuario, a menudo se implementa en coordinación con métodos tradicionales como como nombre de usuario y contraseña. Última modificación: 2025-01-22 17:01

Si instaló Windows en un disco que tiene una sola partición, inicie su Mac en OS X. Abra la Utilidad de Discos, ubicada en la carpeta Otros en Launchpad. Seleccione el disco de Windows, haga clic en Borrar, elija el formato Mac OS Extended (con registro)>, luego haga clic en el botón Borrar. Última modificación: 2025-01-22 17:01

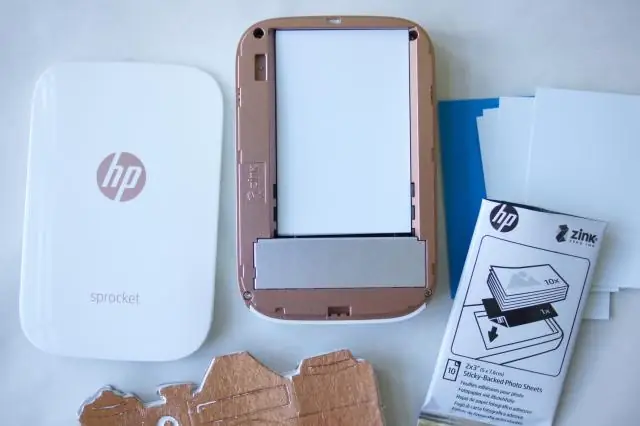

HP Deskjet 2548 Wifi Password Pruebe la contraseña predeterminada para wirelessdirect, que es 12345678. Para ver la contraseña de su impresora, debe imprimir la página de configuración de red. Para obtener la página de configuración de la red y el informe de prueba de la red inalámbrica, el botón de información () y el botón inalámbrico () deben presionarse al mismo tiempo. Última modificación: 2025-01-22 17:01

Ejecute su script R e importe datos En Power BI Desktop, seleccione Obtener datos, elija Otro> Script R y luego seleccione Conectar: si R está instalado en su máquina local, simplemente copie su script en la ventana del script y seleccione Aceptar. La última versión instalada se muestra como su motor R. Seleccione Aceptar para ejecutar el script R. Última modificación: 2025-01-22 17:01

Al escribir ctrl + py ctrl + q uno después del otro, cambia el modo interactivo al modo demonio, que mantiene el contenedor en ejecución pero libera su terminal. Puede adjuntarlo más tarde usando Docker Attach, si necesita interactuar más con el contenedor. Última modificación: 2025-01-22 17:01

El software antivirus, o software antivirus (abreviado como software AV), también conocido como anti-malware, es un programa informático que se utiliza para prevenir, detectar y eliminar el malware. El software antivirus se desarrolló originalmente para detectar y eliminar virus informáticos, de ahí el nombre. Última modificación: 2025-01-22 17:01

Pasos Abra Viber en su Android. La aplicación Viber tiene el aspecto de un icono de teléfono blanco en una burbuja de diálogo púrpura en el menú de aplicaciones. Toque el icono de las tres líneas horizontales. Toque el botón EDITAR. Toque el icono de lápiz blanco junto a su nombre. Edite su nombre en la ventana emergente. Toque GUARDAR en la ventana emergente. Última modificación: 2025-01-22 17:01

Deshacer cambios locales Descarte todos los cambios locales, pero guárdelos para una posible reutilización más tarde: git stash. Descartar cambios locales (permanentemente) en un archivo: git checkout - Descartar todos los cambios locales en todos los archivos de forma permanente: git reset --hard. Última modificación: 2025-01-22 17:01

Java es un lenguaje de programación y una plataforma informática lanzada por primera vez por Sun Microsystems en 1995. Hay muchas aplicaciones y sitios web que no funcionarán a menos que tenga Java instalado, y cada día se crean más. Java es rápido, seguro y confiable. Última modificación: 2025-01-22 17:01

Nueva Delhi: Reliance Industries Ltd (RIL) ha incorporado tres subsidiarias de propiedad total, que poseían al menos media docena de aplicaciones Reliance Jio, en la empresa matriz a partir del 1 de abril con el objetivo de construir un único equipo de medios interno, dos personas conscientes de la desarrollo dijo. Última modificación: 2025-01-22 17:01

Salesforce1 Lightning Connect tiene un precio por fuente de datos y el precio de suscripción mensual comienza en $ 4,000 por mes. Última modificación: 2025-01-22 17:01

El IASSC Certified Lean Six Sigma Yellow Belt ™ (ICYB ™) es un profesional que está bien versado en los elementos fundamentales de la metodología Lean Six Sigma, que lidera proyectos de mejora limitados y / o se desempeña como miembro del equipo como parte de proyectos más complejos. proyectos de mejora liderados por un cinturón verde certificado o certificado. Última modificación: 2025-01-22 17:01

Actualización del 29 de junio de 2015: Tumblr modificó el atajo del teclado para texto pequeño. Es Comando + Mayús + Guión para Mac o Control + Mayús + Guión para Windows. Además, Tumblr agregó insertar GIF (Comando + Mayús + G para Mac o Control + Mayús + G para Windows) en su guía de accesos directos del Panel de escritorio. Última modificación: 2025-01-22 17:01

La entrega de paquetes DX es uno de los servicios de mensajería más confiables del Reino Unido. DX ofrece una amplia gama de servicios de entrega que incluyen transporte de paquetes, seguridad, mensajería y logística a direcciones comerciales y residenciales en el Reino Unido e Irlanda. Última modificación: 2025-01-22 17:01

Puede encontrar el Panel de enlaces en el menú Ver; > Ver> Enlaces. Para actualizar los cambios deseados en Indesign, use el Panel de enlaces. También puede desvincular (incrustar) archivos aquí. Puede utilizar el Panel de vínculos para actualizar, volver a vincular o eliminar los archivos vinculados. Última modificación: 2025-01-22 17:01

Abra sus aplicaciones recientes (mantenga presionado el botón de inicio / retroceso) y luego deslice FB Lite. Abre FB Lite de nuevo y ahora puedes ver fotos mientras estás en modo libre. Última modificación: 2025-01-22 17:01

Método 2 para encontrar BAPI en SAP SD También puede encontrar un BAPI utilizado en una transacción en particular. Inicie su transacción (VA02 por ejemplo), vaya a "Barra de menú" -> Entorno -> Estado y vaya a Programa. Última modificación: 2025-01-22 17:01

Vayamos a Configuración -> General -> Uso -> Uso de la batería. Si una aplicación muestra Actividad en segundo plano, significa que la aplicación ha estado usando la batería de su iPhone incluso cuando no está abierta. Esto puede ser algo bueno, pero a menudo, permitir que una aplicación se ejecute en segundo plano provoca un agotamiento innecesario de la batería. Última modificación: 2025-01-22 17:01

No hay ningún tipo de datos de función en JSON. JSON admite objetos, matrices, cadenas, números, valores booleanos y nulos. Es un formato de datos, no un lenguaje de programación. No tiene mucho sentido que admita funciones. Última modificación: 2025-01-22 17:01