9 respuestas. Puede lanzar excepciones no comprobadas sin tener que declararlas si realmente lo desea. Las excepciones no comprobadas amplían RuntimeException. Los Throwables que extienden Error también están desmarcados, pero solo deben usarse para problemas realmente serios (como un código de byte no válido). Última modificación: 2025-01-22 17:01

Para crear un nuevo usuario: En el panel izquierdo de la Consola de administración de WebLogic Server, expanda Seguridad -> Reinos. Expanda el ámbito de seguridad para el que está creando un usuario (por ejemplo, myrealm). Haz clic en Usuarios. Haga clic en Configurar un nuevo usuario. En la pestaña General, ingrese el nombre del usuario en el campo Nombre. Última modificación: 2025-01-22 17:01

Algunos de estos dilemas son nuevos (como copiar software), mientras que otros son una nueva versión de problemas antiguos relacionados con el bien y el mal, la honestidad, la lealtad, la responsabilidad, la confidencialidad, la confianza, la rendición de cuentas y la justicia. Los usuarios se enfrentan a algunos de estos problemas, mientras que los profesionales de la informática se enfrentan a todos. Última modificación: 2025-01-22 17:01

La videoconferencia es tan simple y fluida como una reunión en persona. Con la aplicación móvil de Webex, puede reunirse desde cualquier lugar. Hospedar es fácil y unirse es más fácil: simplemente haga clic en su enlace para unirse. Última modificación: 2025-01-22 17:01

NAT (Network Address Translation) es un método que permite la traducción (modificación) de direcciones IP mientras los paquetes / datagramas atraviesan la red. Los siguientes pasos explican la configuración básica de sobrecarga de NAT del router Cisco. Última modificación: 2025-01-22 17:01

Para centrar un elemento usando posicionamiento absoluto, simplemente siga estos pasos: Agregue a la izquierda: 50% al elemento que desea centrar. Agregue un margen izquierdo negativo que sea igual a la mitad del ancho del elemento. A continuación, haremos un proceso similar para el eje vertical. Y luego agregue un margen superior negativo igual a la mitad de su altura. Última modificación: 2025-01-22 17:01

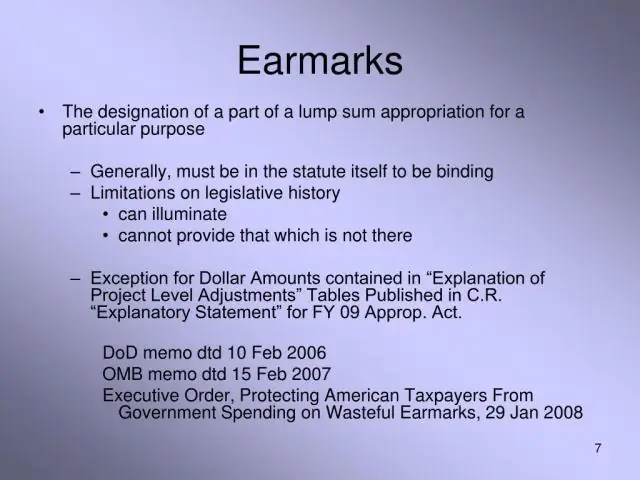

Su propósito es ayudar en el desarrollo de la guía de clasificación de seguridad requerida en el párrafo 2-500 del DoD 5200. 1-R, para cada sistema, plan, programa o proyecto en el que esté involucrada información clasificada. Última modificación: 2025-01-22 17:01

Sistema operativo: Microsoft Windows. Última modificación: 2025-01-22 17:01

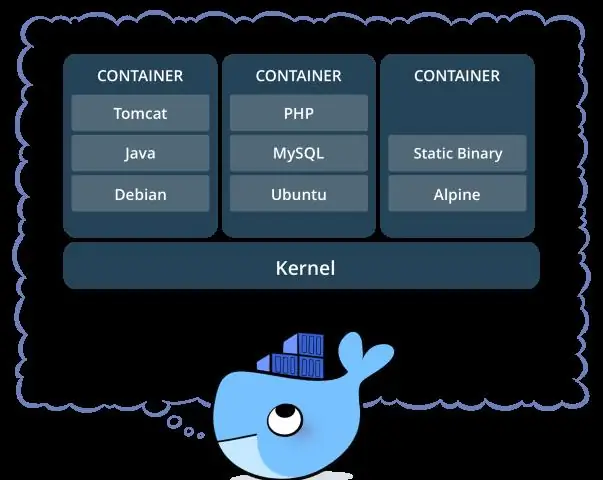

Comience con los requisitos previos de Docker Compose. Paso 1: configuración. Paso 2: crea un Dockerfile. Paso 3: Defina los servicios en un archivo de composición. Paso 4: compile y ejecute su aplicación con Compose. Paso 5: Edite el archivo Compose para agregar un montaje de enlace. Paso 6: reconstruya y ejecute la aplicación con Compose. Paso 7: actualiza la aplicación. Última modificación: 2025-01-22 17:01

Pasos para que su computadora le dé la bienvenida: Paso 1: Abra el Bloc de notas: Haga clic en el menú Inicio y navegue a Todos los programas => Accesorios => Bloc de notas. Paso 2: Copie y pegue: Paso 3: Reemplace el nombre de usuario: Paso 4: Guarde el archivo: Paso 5: Copie el archivo guardado. Paso 6: pegue el archivo:. Última modificación: 2025-01-22 17:01

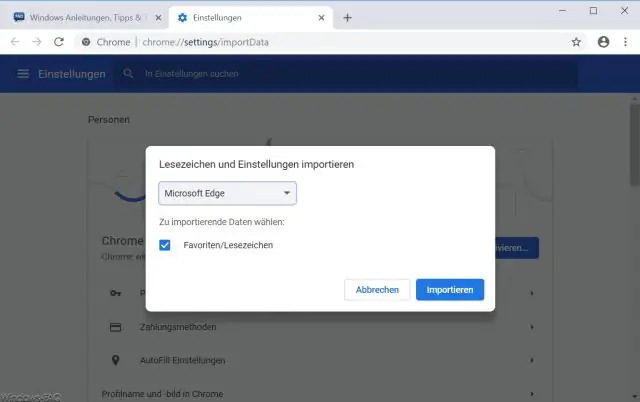

Para importar marcadores desde la mayoría de los navegadores, como Firefox, Internet Explorer y Safari: En su computadora, abra Chrome. Arriba a la derecha, haz clic en Más. Seleccione Marcadores Importar marcadores y configuración. Seleccione el programa que contiene los marcadores que le gustaría importar. Haga clic en Importar. Haga clic en Listo. Última modificación: 2025-01-22 17:01

Prácticamente, los LED no se pueden utilizar como diodos. La clasificación de voltaje inverso (clasificación PIV) de los LED es inferior a 5-10 voltios, lo que no es suficiente para la mayoría de las aplicaciones. 2. La corriente de fuga inversa incluso para voltajes inversos bajos (menos de 5-10 voltios) es demasiado grande para los LED. Última modificación: 2025-01-22 17:01

Ipconfig (a veces escrito como IPCONFIG) es una herramienta de línea de comandos que se utiliza para controlar las conexiones de red en Windows a través del símbolo del sistema. ifconfig significa configuración de la interfaz y su función es configurar los parámetros de la interfaz de red para Unix como el sistema operativo. Última modificación: 2025-01-22 17:01

Definir la lista de distribución En la página de inicio, haga clic en Libreta de direcciones para abrir su Libreta de direcciones. Haga clic en la lista debajo de la Libreta de direcciones y luego seleccione Contactos. En el menú Archivo, haga clic en Nueva entrada. En Seleccione el tipo de entrada, haga clic en Nuevo grupo de contactos. En Poner esta entrada, haga clic en En los contactos. Haga clic en Aceptar. Última modificación: 2025-01-22 17:01

Cómo eliminar la página predeterminada 'En construcción' Inicie sesión en su sitio utilizando un cliente FTP como FileZilla o el Administrador de archivos que se encuentra en sucPanel. Abra la carpeta public_html. Busque y elimine el índice. archivo html en esa carpeta. Última modificación: 2025-01-22 17:01

Hay dos tipos de ensayo de memoria: ensayo elaborado y ensayo de mantenimiento. El ensayo de mantenimiento es simplemente mantener temporalmente la nueva información en la memoria a corto plazo. Suele funcionar por repetición. Última modificación: 2025-01-22 17:01

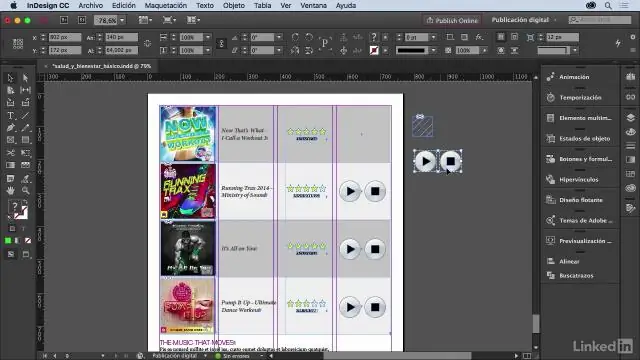

Agregar una película o un archivo de sonido Elija Archivo> Colocar y luego haga doble clic en la película o el archivo de sonido. Haga clic en el lugar donde desea que aparezca la película. Utilice el panel Medios (elija Ventana> Interactivo> Medios) para obtener una vista previa de un archivo multimedia y cambiar la configuración. Exportar el documento a Adobe PDF. Última modificación: 2025-01-22 17:01

Tomar capturas de pantalla en Windows Mientras estás en el juego, presiona la tecla Imprimir pantalla en tu teclado. Debería ver un mensaje de 'Pantalla capturada'. La captura de pantalla aparecerá como un archivo .JPG en la carpeta Capturas de pantalla, en su directorio principal de World of Warcraft. Última modificación: 2025-01-22 17:01

¡La respuesta es sí! Todavía pueden usar la WhatsApp en sus BlackBerry Z10, Z3, Z30, Q5 y Q10, pero ahora la pregunta es ¿Cómo? Dado que WhatsApp dejará de ser compatible con los dispositivos de la serie BlackBerry OS10. Última modificación: 2025-01-22 17:01

La instancia de la base de datos Db2 en Windows todavía se puede ejecutar como un proceso especificando el parámetro / D en el mandato db2start. La instancia de la base de datos DB2 también se puede iniciar como un servicio utilizando el Panel de control o el comando NET START. Última modificación: 2025-01-22 17:01

El correo no deseado, también conocido como correo no deseado, son mensajes no solicitados que se envían de forma masiva por correo electrónico (spam). Última modificación: 2025-01-22 17:01

Puede crear una regla horizontal () colocando 3 o más guiones, asteriscos o guiones bajos en una sola línea por sí mismos. Última modificación: 2025-01-22 17:01

Un algoritmo de programación es un procedimiento de computadora que se parece mucho a una receta (llamado procedimiento) y le dice a su computadora con precisión qué pasos tomar para resolver un problema o alcanzar una meta. Los ingredientes se denominan entradas, mientras que los resultados se denominan salidas. Última modificación: 2025-01-22 17:01

VIDEO Además, ¿cómo uso Groovy en discordia? Para comenzar usando Groovy , primero únase a un canal de voz. Luego, usar el comando -play para contar Groovy tocar una canción. El bot se unirá automáticamente a su canal de voz y luego reproducirá la canción solicitada.. Última modificación: 2025-01-22 17:01

La fragmentación de archivos es un término que describe un grupo de archivos que se encuentran dispersos en un disco duro en lugar de una ubicación continua. La fragmentación se produce cuando se elimina información de un disco duro y quedan pequeños huecos para ser rellenados con nuevos datos. Última modificación: 2025-01-22 17:01

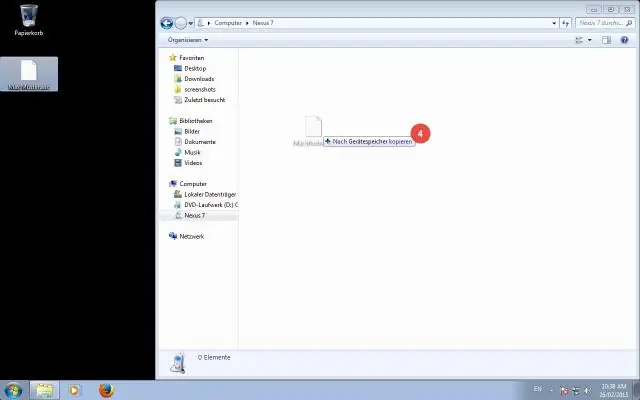

Mueva archivos por USB Desbloquee su dispositivo Android. Con un cable USB, conecte su dispositivo a su computadora. En su dispositivo, toque la notificación 'Cargando este dispositivo a través de USB'. En "Usar USB para", seleccione Transferencia de archivos. Se abrirá una ventana de transferencia de archivos en su computadora. Cuando haya terminado, expulse su dispositivo de Windows. Última modificación: 2025-01-22 17:01

Administrador de modelos SAS®. SAS Model Manager le permite almacenar modelos dentro de carpetas o proyectos, desarrollar y validar modelos candidatos y evaluar modelos candidatos para la selección de modelos campeones, luego publicar y monitorear modelos campeones. Última modificación: 2025-01-22 17:01

Si desea recibir una notificación cada vez que tenga un nuevo correo electrónico o mensaje de chat, le sugerimos que habilite las notificaciones de escritorio para Gmail. Cuando está habilitado, aparecerá una ventana emergente en su escritorio, por lo que incluso si no está mirando Gmail, siempre puede saber si alguien está tratando de comunicarse con usted. Última modificación: 2025-01-22 17:01

La diferencia básica entre la dirección lógica y la dirección física es que la dirección lógica la genera la CPU en la perspectiva de un programa. Por otro lado, la dirección física es una ubicación que existe en la unidad de memoria. El conjunto de todas las direcciones lógicas generadas por un programa de la CPU se denomina espacio de direcciones lógicas. Última modificación: 2025-01-22 17:01

Para agregar su primer comentario donde está el cabezal de reproducción, haga clic en el cronómetro a la izquierda de la palabra "Comentarios" y Photoshop mostrará el cuadro de diálogo Editar comentario de la línea de tiempo para que pueda ingresar algo de texto (Figura 20-15, arriba). Una vez que haga clic en Aceptar, aparecerá un cuadrado amarillo en ese punto de la pista de comentarios (Figura 20-15, parte inferior). Última modificación: 2025-01-22 17:01

El enrutador de inmersión es ideal para trabajos de incrustaciones delicadas y de encordado, a menudo llamado incrustación capturada, porque el mecanismo de inmersión permite una entrada y salida suaves del corte. No hay mejor manera de fresar ranuras y flautas detenidas que utilizando un enrutador de inmersión. Última modificación: 2025-01-22 17:01

Actualmente, la protección por contraseña no es compatible con Google Docs. Sus documentos están protegidos por la contraseña de su cuenta. Siempre que no comparta un documento con nadie y no dé la contraseña de su cuenta, no hay forma de que otra persona pueda acceder a su documento. Última modificación: 2025-01-22 17:01

CORTE DE LAS PERSIANAS Mida con cuidado y corte completamente a través de la persiana. Bobby usó su sierra de mesa. Si puede medir las contraventanas desde la parte superior, no tendrá que desarmar el riel superior de las contraventanas y volver a unirlas. Use el riel superior como está. Última modificación: 2025-01-22 17:01

Afortunadamente, las placas base mATX son perfectas para las PC de juego económicas, ya que todavía tienen todas las características principales que tienen las placas base ATX estándar. La única diferencia real es que las placas base ATX estándar ofrecen una mejor estética, más ranuras PCIe y VRM más resistentes para el overclocking. Última modificación: 2025-01-22 17:01

Licencia: Licencia MIT. Última modificación: 2025-01-22 17:01

Para habilitar la revisión ortográfica: En el panel del editor, debajo del título de la nota, haga clic en Menú. En la sección Visualización global, haga clic en Corrector ortográfico para activarlo o desactivarlo. Última modificación: 2025-01-22 17:01

Haga clic en Agregar al botón de color azul cromado en la esquina superior derecha. En la ventana emergente de confirmación, simplemente haga clic en el botón Agregar aplicación. Ahora se ha instalado la extensión de Chrome Salesforce1. Haga clic en la imagen del simulador de salesforce1 para iniciar el simulador. Última modificación: 2025-01-22 17:01

Detecte la causa raíz en volcados de pila en Java Las causas son cualquier cosa que esté usando memoria (que es mucha) Lo que está buscando son objetos que estén usando más memoria de la que cree que deberían. Si la aplicación se comporta correctamente, la causa podría ser que el tamaño máximo del montón es demasiado bajo.. Última modificación: 2025-01-22 17:01

Descripción general de la función SUBSTRING () de SQL Server SUBSTRING () extrae una subcadena con una longitud especificada a partir de una ubicación en una cadena de entrada. SUBSTRING (input_string, start, length); En esta sintaxis: input_string puede ser un carácter, binario, texto, ntext o expresión de imagen. Última modificación: 2025-01-22 17:01

La sección de antecedentes debe analizar sus hallazgos de manera cronológica para acentuar el progreso en el campo y los puntos faltantes que deben abordarse. Los antecedentes deben escribirse como un resumen de su interpretación de investigaciones anteriores y lo que su estudio propone lograr. Última modificación: 2025-01-22 17:01