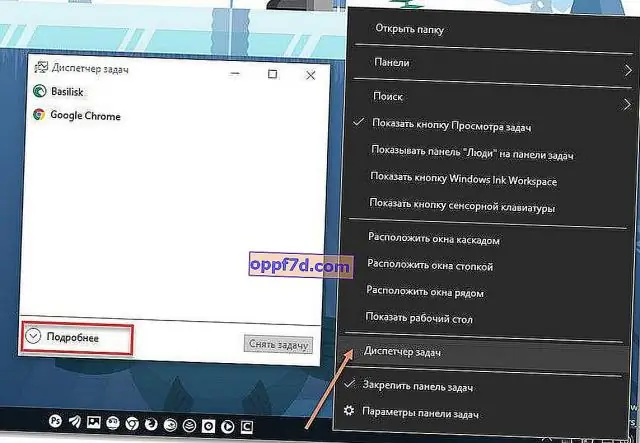

El Administrador de tareas de Chrome enumera cada pestaña como un proceso separado (porque se tratan como tales). Seleccione la pestaña que no responde y haga clic en el botón Finalizar proceso para cerrarla, tal como lo haría en el Administrador de tareas de Windows. Última modificación: 2025-01-22 17:01

Los desarrolladores de VLC han estado trabajando en el soporte de Chromecast durante algún tiempo, y finalmente está disponible en la versión 3.0. Eso significa que ahora, puede transmitir archivos de video y audio desde el reproductor multimedia VLC en su PC a su Chromecast conectado a su televisor. Última modificación: 2025-01-22 17:01

Inserte un disco limpio y sin rayones en el reproductor de DVD para ver qué sucede. A veces, lo que parece una lente defectuosa es en realidad un DVD sucio y rayado que la lente ya no puede leer. Si un DVD nuevo o limpio no se reproduce en el reproductor de DVD, obviamente es un problema del reproductor. Última modificación: 2025-01-22 17:01

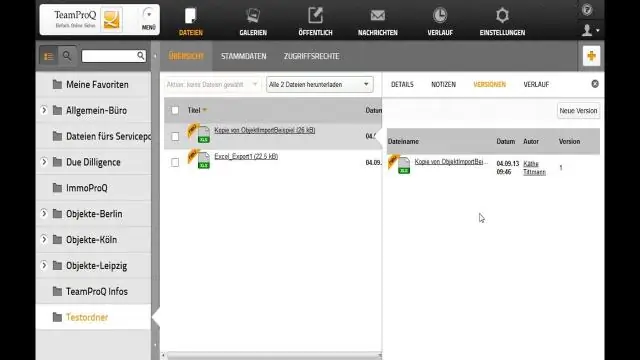

Desactivar la autenticación de dos factores Haga clic en el nombre de su perfil y seleccione Cuenta. Haga clic en el menú desplegable Configuración y elija Seguridad. Desmarque las casillas de las secciones Habilitar autenticación de dos factores para estas cuentas y Hacer necesaria la autenticación de dos factores para los siguientes tipos de usuarios y haga clic en Guardar. Última modificación: 2025-01-22 17:01

Cómo importar un proyecto de Android en eclipse Paso 1: Elija y descargue el proyecto desde aquí. Paso 2: descomprime el proyecto. Paso 3: Importe el proyecto descomprimido a Eclipse: seleccione Archivo >> Importar. Paso 4: Importe el proyecto descomprimido a Eclipse: seleccione Proyectos existentes en el lugar de trabajo y haga clic en Siguiente. Última modificación: 2025-01-22 17:01

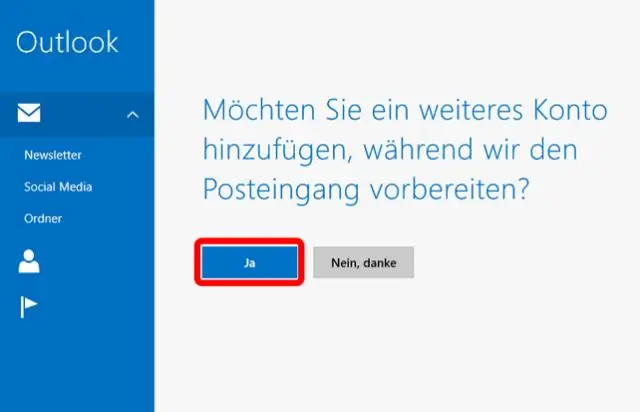

Windows Live Mail 2012 no dejará de funcionar y aún puede usarlo para descargar correos electrónicos desde cualquier servicio de correo electrónico estándar. Sin embargo, Microsoft está moviendo todos sus propios servicios de correo electrónico (Office 365, Hotmail, Live Mail, MSN Mail, Outlook.com, etc.) a una única base de código en Outlook.com. Última modificación: 2025-01-22 17:01

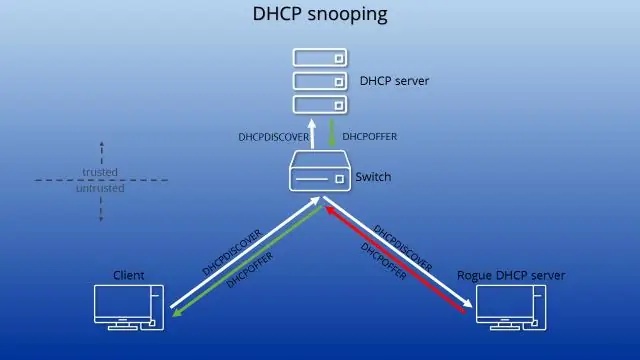

¿Cuál es el orden correcto para el proceso DHCP? 1- Oferta, Descubrimiento, Reconocimiento, Solicitud (ODAR). 2- Descubrir, Ofrecer, Solicitar, Reconocer (DORA). 3- Solicitar, ofrecer, descubrir, reconocer (RODA). Última modificación: 2025-01-22 17:01

456 Además, ¿cómo puedo restablecer mi contraseña de administrador de Polycom? Cómo restablecer la contraseña de administrador de Polycom a la predeterminada Busque y anote la dirección MAC (número de serie) del teléfono que desea restablecer.. Última modificación: 2025-01-22 17:01

HTTP Status 201 (Creado) HTTP Status 201 indica que como resultado de la solicitud HTTP POST, uno o más recursos nuevos se han creado con éxito en el servidor. Última modificación: 2025-01-22 17:01

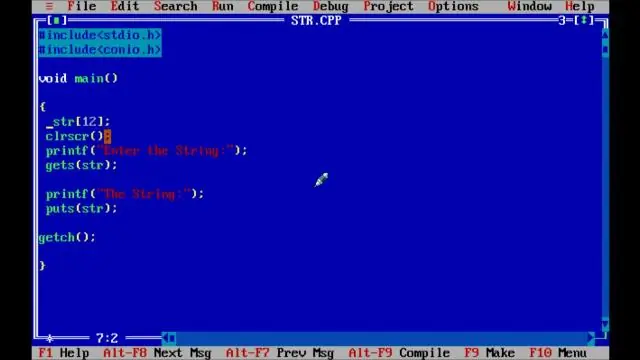

Función de biblioteca, get (s) lee una cadena de la entrada estándar en una matriz apuntada por s; y, put (s) escribe una cadena apuntada por s en la salida estándar. Última modificación: 2025-01-22 17:01

Para activar el filtro de suplantación de identidad (phishing) Abra Internet Explorer haciendo clic en el botón Inicio y luego en Internet Explorer. Haga clic en el botón Herramientas, haga clic en Filtro de suplantación de identidad y luego haga clic en Activar la comprobación automática de sitios web. Haga clic en Activar filtro automático de suplantación de identidad (phishing) y luego haga clic en Aceptar. Última modificación: 2025-01-22 17:01

Cambiar la vista Cambiar entre la vista de arriba hacia abajo y la vista en 3D en órbita: Amplíe el mapa. En el lado izquierdo de la pantalla, toque 3D. Orientación norte: en la parte inferior, toca la brújula. Inclinar el mapa: use dos dedos para tocar y arrastrar la pantalla. Girar el mapa: toque y mueva dos dedos uno alrededor del otro en la pantalla. Última modificación: 2025-01-22 17:01

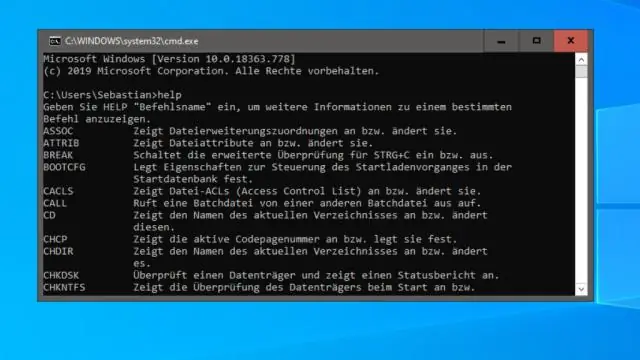

Cuando se hace referencia a la variable% ~ dp0 (que es cero) dentro de un archivo por lotes de Windows, se expandirá a la letra de la unidad y la ruta de ese archivo por lotes. Las variables% 0-% 9 se refieren a los parámetros de la línea de comandos del archivo por lotes. % 1-% 9 se refieren a los argumentos de la línea de comandos después del nombre del archivo por lotes. % 0 se refiere al archivo por lotes en sí. Última modificación: 2025-01-22 17:01

La invención de Pascal de la calculadora mecánica en 1641 nació del deseo de ayudar a su padre a cobrar impuestos. Fue la segunda persona conocida por haber creado un dispositivo de este tipo. Una empresa llamada Schickard había fabricado un tipo de calculadora mecánica en 1624. Última modificación: 2025-01-22 17:01

S / PDIF (Sony / Philips Digital Interface) es un tipo de interconexión de audio digital que se utiliza en equipos de audio de consumo para emitir audio a distancias razonablemente cortas. La señal se transmite a través de un cable coaxial con conectores RCA o un cable de fibra óptica con conectores TOSLINK. Última modificación: 2025-01-22 17:01

Riot.im es un cliente de mensajería instantánea de software gratuito basado en el protocolo Matrix y se distribuye bajo la licencia Apache 2.0. Debido a que utiliza el protocolo Matrix federado, Riot.im permite al usuario elegir un servidor al que conectarse. Última modificación: 2025-01-22 17:01

El rendimiento de las aplicaciones, en el contexto de la computación en la nube, es la medida del rendimiento y la disponibilidad de las aplicaciones en el mundo real. El rendimiento de la aplicación es un buen indicador del nivel de servicio que ofrece un proveedor y es una de las principales métricas de TI supervisadas. Última modificación: 2025-01-22 17:01

Lista de software de diseño de juegos | Las mejores herramientas de desarrollo de juegos Unity. La plataforma de creación en tiempo real líder en el mundo. GDevelop. Un creador de juegos de código abierto. Creador de juegos indie. Empiece a crear su juego hoy mismo. Fabricante de juegos. HACER JUEGOS ES PARA TODOS. Construye 2. ¡Haz juegos en todas partes! GameSalad. Buildbox. MOTOR GRITO. Última modificación: 2025-01-22 17:01

Java es un lenguaje de tipo estático. En un lenguaje con tipado débil, las variables se pueden coaccionar implícitamente a tipos no relacionados, mientras que en un lenguaje con tipado fuerte no pueden, y se requiere una conversión explícita. Tanto Java como Python son lenguajes fuertemente tipados. Ejemplos de lenguajes de tipado débil son Perl y Rexx. Última modificación: 2025-01-22 17:01

El proceso de registro SIP se parece a esto. El registro es el proceso en el que el punto final envía un REGISTRO SIP al (SERVIDOR SIP) o proveedor VoIP para indicarle dónde se encuentra. SIP configura y administra sesiones de medios (generalmente RTP para voz) sobre IP, operando en un modelo de solicitud-respuesta. Última modificación: 2025-01-22 17:01

Para acceder al correo de voz de su iPhone, abra iExplore y conecte su iPhone a su computadora. Debería ver aparecer la pantalla Descripción general del dispositivo. Desde esta pantalla, vaya a Datos -> Correo de voz o desde la columna de la izquierda, debajo del nombre de su dispositivo, vaya a Copias de seguridad -> Correo de voz. Última modificación: 2025-01-22 17:01

Cómo realizar el análisis de contenido Seleccione el contenido que analizará. Según su pregunta de investigación, elija los textos que analizará. Definir las unidades y categorías de análisis. Desarrolle un conjunto de reglas para la codificación. Codifique el texto de acuerdo con las reglas. Analizar los resultados y sacar conclusiones. Última modificación: 2025-01-22 17:01

A partir de 2017, Spinks vive en Las Vegas, Nevada. Le dijo a un periodista que su vida es "cómoda" y que mantiene un perfil bajo. En agosto de 2017, Leon fue incluido en el Salón de la Fama del Boxeo de Nevada junto con su hermano, Michael. Última modificación: 2025-01-22 17:01

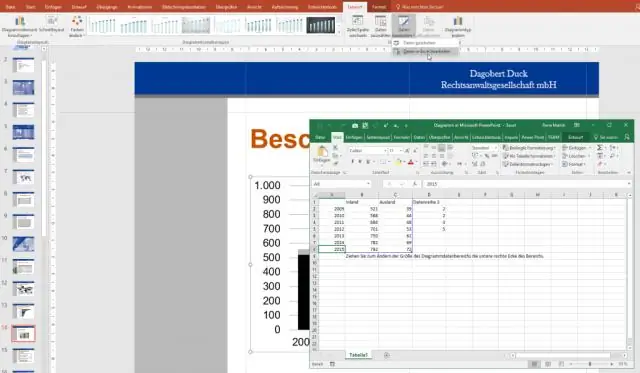

Cuando las fórmulas de Excel no se actualizan automáticamente, lo más probable es que se deba a que la configuración de Cálculo se ha cambiado a Manual en lugar de Automático. Para solucionar este problema, vuelva a configurar la opción Cálculo en Automático. En Excel 2007, haga clic en el botón de Office> Opciones de Excel> Fórmulas> Cálculo del libro de trabajo> Automático. Última modificación: 2025-01-22 17:01

Realice copias de seguridad en la nube. Google Drive, iCloud, Microsoft OneDrive, Dropbox y Box son formas en las que puede guardar de forma segura sus fotos y otros documentos valiosos para el futuro. Hacer copias de seguridad en la nube liberará espacio en sus dispositivos. Pero más allá de eso, es imprescindible para la seguridad. Última modificación: 2025-01-22 17:01

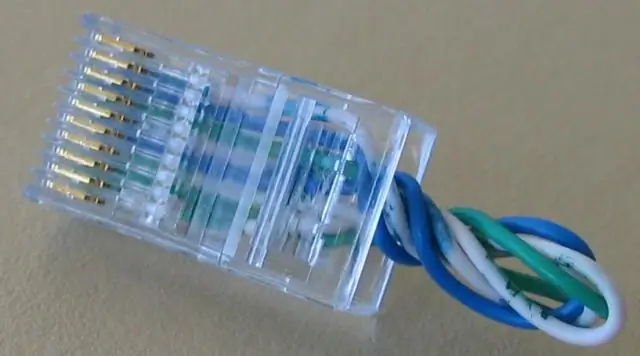

Haga su propio conector Ethernet Loopback Corte 4 o 5 pulgadas del extremo de un cable de red, manteniendo el conector intacto. Corte dos pulgadas de la funda principal que cubre los ocho cables. Cortar la vaina en Naranja-Blanco (1) y Verde (6) y enrollarlos juntos. Cortar la funda en Verde-Blanco (3) y Naranja (2) y girarlos juntos. Última modificación: 2025-01-22 17:01

El Grupo Hogar no aparecerá en el Panel de control, lo que significa que no puede crear, unirse o dejar un grupo en el hogar. El Grupo Hogar no aparecerá en la pantalla Solucionar problemas cuando vaya a Configuración> Actualización y seguridad> Solucionar problemas. No podrás compartir nuevos archivos e impresoras usando HomeGroup. Última modificación: 2025-01-22 17:01

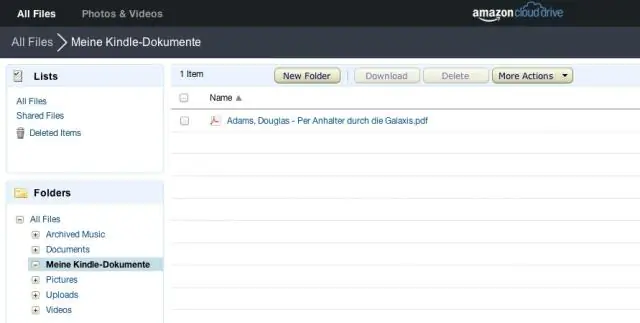

Leer documentos personales Visite el Servicio de documentos personales de Kindle. Envíe documentos personales que ya están en su KindleLibrary: visite Administre su contenido y dispositivos, haga clic en la pestaña Su contenido y luego seleccione su documento personal. Leer documentos personales en su aplicación de lectura Kindle: toque el logotipo de Kindle y seleccione Documentos. Última modificación: 2025-01-22 17:01

Lista de software de productividad Google Apps for Business. Suite de productividad de LibreOffice. Oficina abierta. Microsoft Office. WordPerfect Office X5. Zoho. Quickoffice y OfficeSuite Pro5. PlusOffice Free 3.0. Última modificación: 2025-01-22 17:01

Los ámbitos proporcionan API ($ apply) para propagar cualquier cambio de modelo a través del sistema en la vista desde fuera del 'reino de AngularJS' (controladores, servicios, controladores de eventos de AngularJS). Los ámbitos se pueden anidar para limitar el acceso a las propiedades de los componentes de la aplicación y, al mismo tiempo, proporcionar acceso a las propiedades compartidas del modelo. Última modificación: 2025-01-22 17:01

Phoenix es un marco de desarrollo web escrito en el lenguaje de programación funcional Elixir. Basado en la biblioteca Plug y, en última instancia, en el marco Cowboy Erlang, se desarrolló para proporcionar aplicaciones web escalables y de alto rendimiento. Última modificación: 2025-01-22 17:01

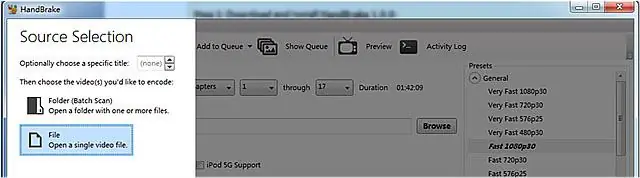

Cómo copiar DVD con HandBrake Open HandBrake. Elija el archivo que desea copiar presionando el ícono de archivo a la izquierda al iniciar. Presione el botón Examinar y elija el destino para guardar el archivo almacenado. Haga clic en Guardar después de realizar la selección. Presione Iniciar codificación en la parte superior para comenzar a copiar el DVD. Última modificación: 2025-01-22 17:01

Vea el resultado Video: Cómo comparar Google Sheets en busca de duplicados. Antes de que empieces. Cómo utilizar Comparar columnas u hojas. Inicie la herramienta. Paso 1: selecciona tu mesa principal. Paso 2: Elija la tabla para comparar. Paso 3: Decide qué buscar. Paso 4: Elija las columnas para comparar. Paso 5: Qué hacer con los resultados. Ver el resultado. Última modificación: 2025-01-22 17:01

La instrucción SUB resta el valor de Operand2 o imm12 del valor en Rn. En determinadas circunstancias, el ensamblador puede sustituir una instrucción por otra. Última modificación: 2025-01-22 17:01

Un sistema de entrada de puerta es un componente crítico de la infraestructura de seguridad de sus instalaciones comerciales. Sirve como timbre e intercomunicador para darle control sobre quién ingresa al sitio y, al mismo tiempo, actúa como un sistema seguro para controlar el acceso del personal en todo el edificio. Última modificación: 2025-01-22 17:01

Es posible que su software antivirus o un malware no deseado esté impidiendo que Chrome se abra. Para solucionarlo, compruebe si Chrome fue bloqueado por antivirus u otro software en su computadora. Puede reiniciar su computadora para ver si eso soluciona el problema. Última modificación: 2025-01-22 17:01

El editor XML también está asociado con cualquier otro tipo de archivo que no tenga un editor específico registrado y que contenga contenido XML o DTD. Los documentos XHTML son manejados por el Editor HTML. Para editar un archivo XML, haga doble clic en el archivo que desea editar. Última modificación: 2025-01-22 17:01

En informática, una pila de soluciones o pila de software es un conjunto de subsistemas o componentes de software necesarios para crear una plataforma completa, de modo que no se necesita software adicional para admitir aplicaciones. Se dice que las aplicaciones 'se ejecutan en' o 'se ejecutan en la parte superior' de la plataforma resultante. Última modificación: 2025-01-22 17:01

Escribe. Mando. El comando ln es una utilidad de comando estándar de Unix que se utiliza para crear un enlace físico o un enlace simbólico (enlace simbólico) a un archivo existente. El uso de un vínculo físico permite asociar varios nombres de archivo con el mismo archivo, ya que un vínculo físico apunta al inodo de un archivo determinado, cuyos datos se almacenan en el disco. Última modificación: 2025-01-22 17:01

"Compatible con clústeres" significa que la base de datos se puede distribuir fácilmente en muchas máquinas. Es posible distribuir la carga de una base de datos en varios servidores con algunas bases de datos relacionales, pero normalmente no se escala de forma lineal. Sin embargo, muchas bases de datos NoSQL están diseñadas teniendo en cuenta la escalabilidad. Última modificación: 2025-01-22 17:01