Las primeras baterías de iones de litio no eran compatibles con las herramientas de batería nicad, pero eso ha cambiado con el tiempo. Tres de las principales empresas de herramientas, DeWalt, Hitachi y Ridgid, ahora fabrican baterías de 18 voltios que son compatibles tanto con versiones anteriores como con versiones anteriores. Última modificación: 2025-01-22 17:01

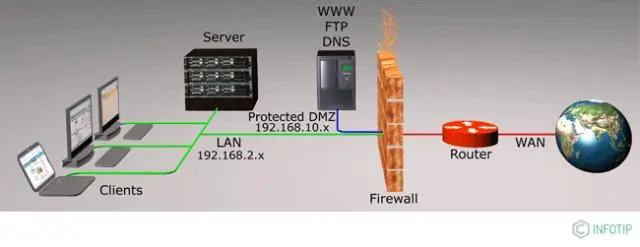

De las tres áreas de seguridad del enrutador, seguridad física, fortalecimiento del enrutador y seguridad del sistema operativo, la seguridad física implica ubicar el enrutador en una habitación segura accesible solo para el personal autorizado que puede realizar la recuperación de la contraseña. Última modificación: 2025-01-22 17:01

Haga clic en Dibujar> Rotar y haga clic en una rotación. Girar a la derecha 90 ° para girar la imagen seleccionada en el sentido de las agujas del reloj 90 grados. Rotar a la izquierda 90 ° para rotar la imagen seleccionada en el sentido contrario a las agujas del reloj 90 grados. Voltear horizontalmente para crear una imagen de espejo horizontal de la imagen seleccionada. Última modificación: 2025-01-22 17:01

Todos los objetos incorporados inmutables de Python son hash, mientras que ningún contenedor mutable (como listas o diccionarios) lo es. Los objetos que son instancias de clases definidas por el usuario son hash de forma predeterminada; todos comparan desiguales, y su valor hash es su id (). Última modificación: 2025-01-22 17:01

USUARIO NETO Comando para comprobar los detalles de caducidad de la contraseña Vaya al menú Inicio oa la barra de búsqueda. Escriba "CMD" o "Símbolo del sistema" y presione Entrar para abrir la ventana del símbolo del sistema. En la ventana del símbolo del sistema, escriba el comando que se muestra a continuación y presione Entrar para mostrar los detalles de la cuenta de usuario. Última modificación: 2025-01-22 17:01

Puede grabar aproximadamente 90 minutos de video “Full HD” de 1080p (1,080 x 1,920) en una tarjeta de memoria de 32GBSD. Si reduce la resolución a 720p (720 x 1.280) "HD Ready", se acercará a los 200 minutos de tiempo de grabación en una tarjeta de 32 GB. Última modificación: 2025-01-22 17:01

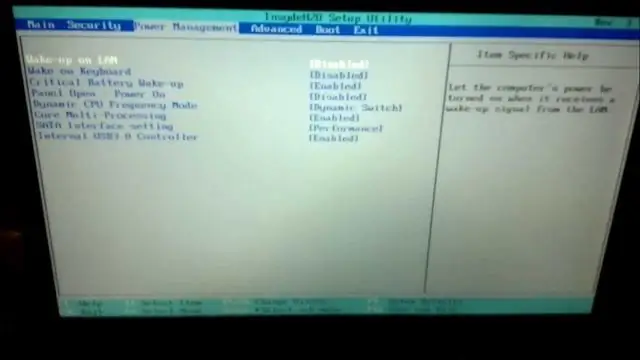

Presione la tecla F2 repetidamente tan pronto como la computadora portátil Toshiba comience a arrancar hasta que aparezca la pantalla del menú BIOS. Apague su portátil Toshiba. Encienda la computadora. Presione inmediatamente la tecla Esc al arrancar. Presione la tecla F1 para ingresar al BIOS. Última modificación: 2025-01-22 17:01

Cloudera DataFlow (Ambari), anteriormente Hortonworks DataFlow (HDF), es una plataforma de análisis de transmisión en tiempo real escalable que ingiere, selecciona y analiza datos para obtener información clave e inteligencia procesable inmediata. Última modificación: 2025-01-22 17:01

¿Cómo eliminar la protección contra escritura de la unidad flash USB Lexar? Escriba regedit en la ventana Ejecutar. Navegue hasta la siguiente subclave y busque la tecla WriteProtect en el panel derecho. Haga doble clic en la clave WriteProtect y cambie el valor a 0. Intente agregar nuevos elementos a la unidad flash o eliminar algunos elementos de esta unidad. Última modificación: 2025-01-22 17:01

PrimeNG es una colección de componentes de interfaz de usuario enriquecidos para Angular. Plantillas de aplicación CLI de Angular nativas altamente personalizables diseñadas profesionalmente para que pueda comenzar en poco tiempo. Última modificación: 2025-01-22 17:01

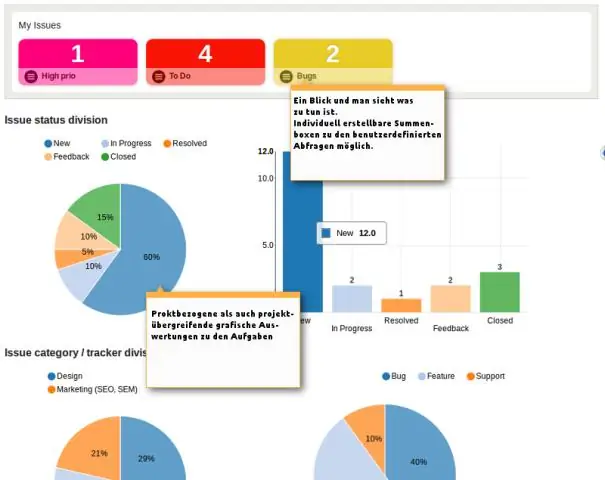

Algunas de las ventajas de la representación gráfica son: Facilita la comprensión de los datos. Ahorra tiempo. Hace que la comparación de datos sea más eficiente. Última modificación: 2025-01-22 17:01

La 'selección' es la declaración 'si entonces, si no', y la iteración se satisface mediante una serie de declaraciones, como 'while', 'do' y 'for', mientras que la declaración de tipo case se satisface mediante la declaración de 'cambio'. El pseudocódigo es un lenguaje artificial e informal que ayuda a los programadores a desarrollar algoritmos. Última modificación: 2025-01-22 17:01

¿Qué es el paquete ATK? Este paquete instala el software ATK Hotkey Driver y otros controladores y software ASUS con varios modelos de portátiles. Está preinstalado con computadoras portátiles nuevas y es necesario para ejecutar varias funciones opcionales. Es un conjunto de utilidades que habilitarán las funciones del botón Fn en su teclado. Última modificación: 2025-01-22 17:01

Para desactivar la desviación de su correo de voz: envíe un mensaje de texto con VM OFF al 150. Última modificación: 2025-01-22 17:01

Elimínelos. El archivo mdmp son volcados de memoria, desde que SQL tiene violaciones de acceso u otros errores similares. Si los está recibiendo actualmente, llame al servicio de atención al cliente de MS. Última modificación: 2025-01-22 17:01

Por $ 20,000 al año, los planificadores de transporte y otros pueden acceder a Strava Metro, que brinda una perspectiva sin precedentes de dónde y cómo la gente va en bicicleta. Puede decirles dónde aceleran y desaceleran, por ejemplo, o dónde pueden permanecer en la calle o viajar en un cruce de peatones. Última modificación: 2025-01-22 17:01

Un carrito de compras es un software que se utiliza en el comercio electrónico para ayudar a los visitantes a realizar compras en línea. El área del sitio web a la que accede el comerciante para administrar la tienda en línea. Última modificación: 2025-01-22 17:01

DB SL. Nivel de sensación en decibelios. El número de decibelios por encima de otro umbral. Ver tutorial entendiendo el reflejo acústico. Última modificación: 2025-01-22 17:01

Tabla de contenido Paso 1: Mida su ventana. Paso 2: use tiras de filtro para determinar el diseño. Paso 3: Mida las contraventanas. Paso 4: coloque las tiras de relleno. Paso 5: Monte las contraventanas. Paso 6: Verifique la alineación y ajuste. Paso 7: Marque la ubicación del hardware. Paso 8: Mida y taladre previamente los orificios. Última modificación: 2025-01-22 17:01

RGB de 16 bits Utiliza una paleta de colores de 32 × 64 × 32 = 65.536 colores. Por lo general, hay 5 bits asignados para los componentes de color rojo y azul (32 niveles cada uno) y 6 bits para el componente verde (64 niveles), debido a la mayor sensibilidad del ojo humano común a este color. Última modificación: 2025-01-22 17:01

El Gemfile es donde especifica qué gemas desea usar y le permite especificar qué versiones. El Gemfile. El archivo de bloqueo es donde Bundler registra las versiones exactas que se instalaron. De esta manera, cuando se carga la misma biblioteca / proyecto en otra máquina, al ejecutar la instalación del paquete se verá el Gemfile. Última modificación: 2025-01-22 17:01

Una notificación de inserción es un mensaje que aparece en un dispositivo móvil. Los editores de aplicaciones pueden enviarlos en cualquier momento; los usuarios no tienen que estar en la aplicación o usar sus dispositivos para recibirlos. Las notificaciones push se parecen a los mensajes de texto SMS y las alertas móviles, pero solo llegan a los usuarios que han instalado su aplicación. Última modificación: 2025-01-22 17:01

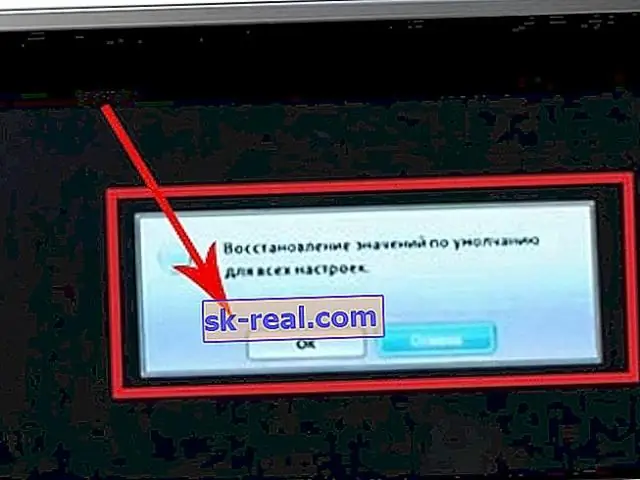

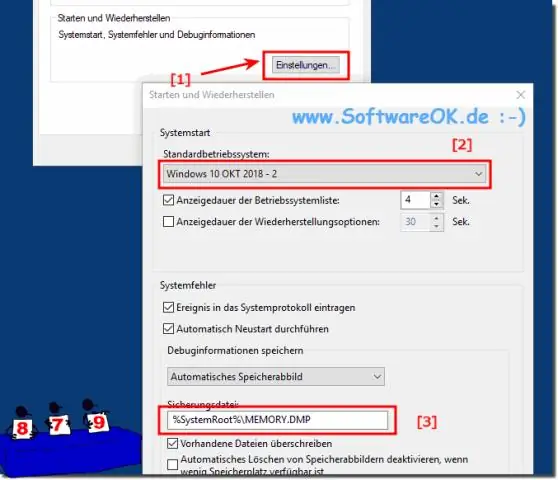

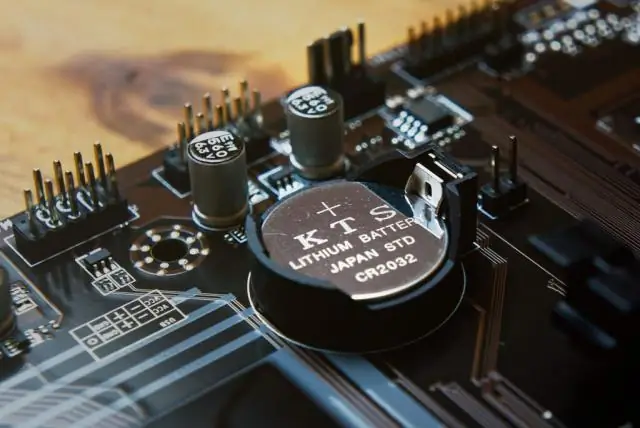

CMOS (abreviatura de semiconductor de óxido de metal complementario) es el término que generalmente se usa para describir la pequeña cantidad de memoria en una placa base de computadora que almacena la configuración del BIOS. Algunas de estas configuraciones de BIOS incluyen la fecha y hora del sistema, así como configuraciones de hardware. Última modificación: 2025-01-22 17:01

En cambio, los recuerdos se reconstruyen de muchas maneras diferentes después de que ocurren los eventos, lo que significa que pueden ser distorsionados por varios factores. Estos factores incluyen esquemas, amnesia de origen, efecto de desinformación, sesgo retrospectivo, efecto de exceso de confianza y confabulación. Última modificación: 2025-01-22 17:01

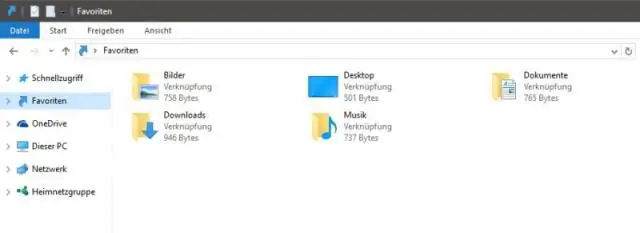

Los favoritos son una serie de atajos que se muestran en el panel de navegación del lado izquierdo de Windows / FileExplorer, en la sección llamada Favoritos. Siempre se encuentran en la parte superior izquierda de la ventana y se puede acceder a ellos fácilmente cuando se trabaja con Windows / FileExplorer. Última modificación: 2025-01-22 17:01

Una base de datos web es una aplicación de base de datos diseñada para ser administrada y accesible a través de Internet. Los operadores del sitio web pueden administrar esta recopilación de datos y presentar resultados analíticos basados en los datos de la aplicación de base de datos web. Las bases de datos web pueden organizar datos personales o comerciales. Última modificación: 2025-01-22 17:01

La forma en que funciona un cohete de agua es llenándolo parcialmente con agua y luego presurizando el interior con aire. Cuando se abre la boquilla inferior, la presión de aire interna obliga al agua a salir de esta boquilla a alta velocidad, lo que hace que el cohete se dispare directamente hacia arriba a alta velocidad. Última modificación: 2025-01-22 17:01

Interactividad. Multimedia es contenido que utiliza una combinación de diferentes formas de contenido, como texto, audio, imágenes, animaciones, video y contenido interactivo. Multimedia contrasta con los medios que usan solo pantallas de computadora rudimentarias, como solo texto o formas tradicionales de material impreso o producido a mano. Última modificación: 2025-01-22 17:01

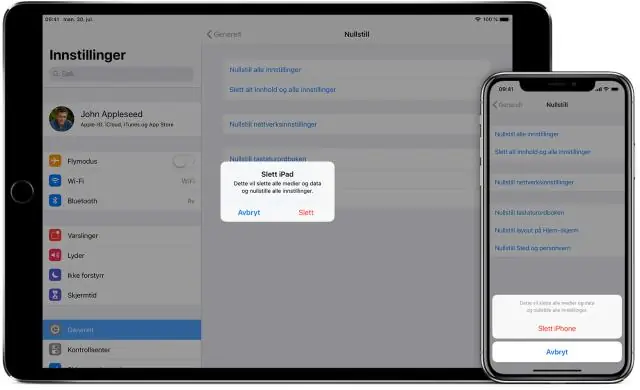

¿Cómo conectar un teléfono inteligente a la TV de forma inalámbrica? Vaya a Configuración> Buscar la opción de duplicación de pantalla / Castscreen / Pantalla inalámbrica en su teléfono. Al hacer clic en la opción anterior, su móvil identifica el televisor o dongle habilitado para Miracast y lo muestra en la pantalla. Toque el nombre para iniciar la conexión. Para dejar de duplicar, toque Desconectar. Última modificación: 2025-01-22 17:01

Hay tres tipos principales de estudios de caso: casos clave, casos atípicos y casos de conocimiento local. Los casos clave son aquellos que se eligen porque el investigador tiene un interés particular en él o las circunstancias que lo rodean. Última modificación: 2025-01-22 17:01

Para desinstalar MongoDB en Mac OS X, debe ejecutar los siguientes comandos para eliminar mongodb del inicio / inicio y desinstalarlo usando Homebrew: launchctl list | grep mongo. launchctl eliminar homebrew.mxcl.mongodb. pkill -f mongod. brew desinstalar mongodb. Última modificación: 2025-06-01 05:06

Los servicios proporcionados por Internet se utilizan para interacción, negocios, marketing, descarga de archivos, envío de datos, etc. y NewsGroups. Última modificación: 2025-01-22 17:01

Copiar y pegar hojas entre libros de trabajo Abra un libro de trabajo y haga clic en el botón Tira de diapositivas en la barra de estado. Seleccione las miniaturas de las hojas que desea copiar, luego haga clic con el botón derecho (Control-clic en Mac) y seleccione Copiar. Abra el libro de destino o cree uno nuevo. Guardar los cambios. Última modificación: 2025-01-22 17:01

Android (Jellybean) - Borrado de contraseñas guardadas y FormData Inicie su navegador, generalmente Chrome. Abra el menú y seleccione Configuración. Seleccione Privacidad. Seleccione Borrar datos de navegación. Marque Borrar contraseñas guardadas y Borrar datos de autocompletar, y luego elija Borrar. Última modificación: 2025-01-22 17:01

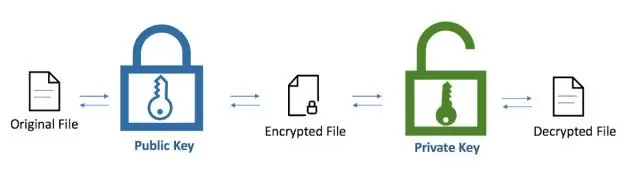

Cuando alguien le envía criptomonedas a través de Blockchain, en realidad las está enviando a una versión hash de lo que se conoce como "Clave pública". Hay otra clave que está oculta para ellos, que se conoce como la "clave privada". Esta clave privada se utiliza para derivar la clave pública. Última modificación: 2025-01-22 17:01

¿Cuánto tiempo pueden durar los accesorios SharkBite? Los accesorios SharkBite y la tubería PEX tienen una garantía de 25 años contra cualquier defecto del fabricante, siempre que el artículo se haya instalado de acuerdo con las instrucciones de instalación y cumpla con el código local. Última modificación: 2025-01-22 17:01

Los datos de la tarea son los datos que la tarea requiere para completarse. Puede agregar datos a una tarea directamente, o pueden proporcionarse en los datos del pedido o heredarse de una tarea diferente. Puede modelar los datos de la tarea de varias formas utilizando la pestaña Datos de la tarea del editor de tareas. Última modificación: 2025-01-22 17:01

Los fiscales de la Oficina del Fiscal del Estado de Florida dicen, en pocas palabras, leer el correo electrónico de otra persona sin su consentimiento es, de hecho, ilegal. Pero, según las leyes federales y de Florida, el simple hecho de acceder al correo electrónico almacenado sin permiso solo se considera un delito menor, punible con un año o menos de prisión. Última modificación: 2025-01-22 17:01

Para conectar su instancia de base de datos y su instancia EC2 a través de la Internet pública, haga lo siguiente: Asegúrese de que la instancia EC2 esté en una subred pública en la VPC. Asegúrese de que la instancia de base de datos RDS esté marcada como de acceso público. Una nota sobre las ACL de red aquí. Última modificación: 2025-01-22 17:01

Hay varios esmaltes crujientes que puede comprar con precios que oscilan entre $ 10 y $ 25 + dólares, pero todo lo que realmente necesita es una botella de pegamento. El pegamento normal de Elmer o Wood Glue funcionará. Esta es la única técnica que utilizo para hacer pintura crujiente, funciona siempre sin falta. Mi forma favorita de hacerlo es con pintura de tiza. Última modificación: 2025-01-22 17:01