Resumen: las aplicaciones nativas e híbridas se instalan en una tienda de aplicaciones, mientras que las aplicaciones web son páginas web optimizadas para dispositivos móviles que parecen una aplicación. Tanto las aplicaciones híbridas como las web renderizan páginas web HTML, pero las aplicaciones híbridas utilizan navegadores integrados en la aplicación para hacerlo. Última modificación: 2025-01-22 17:01

Los bloques de terminales son conectores que terminan un solo cable y lo conectan a un circuito u otro sistema. Otro tipo de terminal son los bloques de terminales con tornillos para sujetar un cable insertado en un extremo y un enchufe en el otro extremo para que el bloque se pueda insertar en un conector hembra (esto permite el intercambio en caliente). Última modificación: 2025-01-22 17:01

ESN. Un número permanente de 32 bits integrado por el fabricante que identifica de forma única un dispositivo de comunicaciones inalámbricas. Los ESN se utilizan con mayor frecuencia en teléfonos y dispositivos que utilizan tecnología CDMA. Los teléfonos GSM utilizan un tipo de código similar llamado IMEI en su lugar. Última modificación: 2025-01-22 17:01

Azure Cognitive Search devuelve los resultados de la búsqueda, según uno o más términos que ingrese, junto con actualizaciones de la estructura de navegación por facetas. En Azure Cognitive Search, la navegación por facetas es una construcción de un solo nivel, con valores de faceta y recuentos de cuántos resultados se encuentran para cada uno. Última modificación: 2025-01-22 17:01

Los cachés son útiles cuando dos o más componentes necesitan intercambiar datos y los componentes realizan transferencias a diferentes velocidades. Los cachés resuelven el problema de transferencia proporcionando un búfer de velocidad intermedia entre los componentes. Última modificación: 2025-01-22 17:01

Snaptube es seguro y limpio, no virus ni malware. Última modificación: 2025-01-22 17:01

Birmingham City F.C. # 20 / Mediocampista. Última modificación: 2025-01-22 17:01

La supervisión pasiva es una técnica que se utiliza para capturar el tráfico de una red copiando el tráfico, a menudo desde un puerto span o un puerto espejo o mediante una toma de red. Se puede utilizar en la gestión del rendimiento de aplicaciones para análisis predictivo y de tendencias de rendimiento. Última modificación: 2025-01-22 17:01

El prefijo uni- que significa "uno" es un prefijo importante en el idioma inglés. Por ejemplo, el prefijo uni- dio lugar a las palabras monociclo, uniforme y unísono. Quizás la forma más fácil de recordar que uni- significa "uno" es a través de la palabra unicornio, o caballo mitológico que tenía "un" cuerno. Última modificación: 2025-01-22 17:01

En informática, la compilación justo a tiempo (JIT) (también traducción dinámica o compilaciones en tiempo de ejecución) es una forma de ejecutar código informático que implica la compilación durante la ejecución de un programa, en tiempo de ejecución, en lugar de antes de la ejecución. Última modificación: 2025-01-22 17:01

Bueno, puedes rootear tu teléfono Android e instalar Android de serie. Pero eso anula la garantía. Además, es complicado y no es algo que todo el mundo pueda hacer. Si desea la experiencia de "Android estándar" sin rootear, hay una manera de acercarse: instale las propias aplicaciones de Google. Última modificación: 2025-01-22 17:01

La entrada de línea es el conector de audio que se encuentra en un dispositivo de audio que se puede usar para conectarse a otro dispositivo de salida de audio o micrófono. La funcionalidad principal del conector de entrada de línea es ayudar en la grabación de audio o manipular el audio entrante. La entrada de línea también se conoce como entrada de sonido, entrada de audio o entrada de micrófono. Última modificación: 2025-01-22 17:01

Estos archivos de registro generalmente se guardan en una carpeta comprimida llamada Panther. (La ubicación exacta de la carpeta Panther cuando falla una actualización depende de la etapa en la que se encontraba la instalación cuando ocurrió la falla). Si la instalación falla y se revierte a la versión anterior de Windows, los archivos de registro se almacenan en una carpeta llamada $ windows. Última modificación: 2025-01-22 17:01

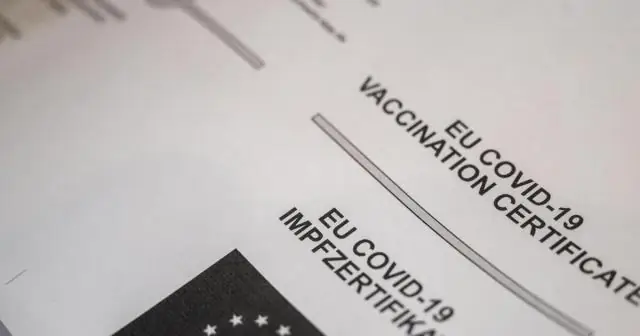

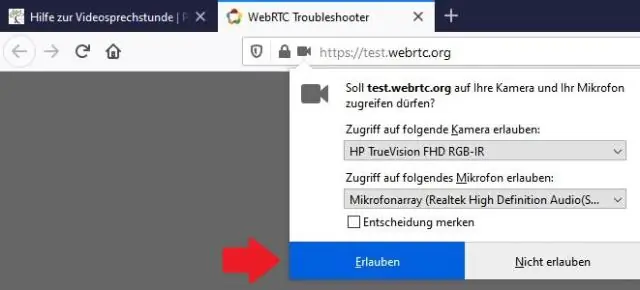

Instalación en el navegador Chrome para el sistema operativo Windows Se inicia un asistente de importación de certificados. Seleccione el archivo de certificado y finalice el asistente. El certificado instalado se mostrará en la pestaña 'Autoridades de certificación raíz de confianza'. Última modificación: 2025-01-22 17:01

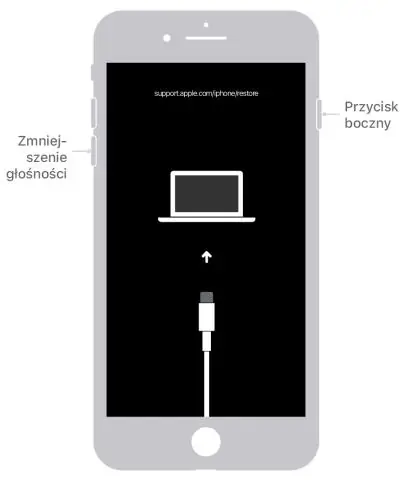

Solución Mantenga presionado el botón para bajar el volumen al inicio. El modo seguro se ingresa con éxito si el modo seguro aparece en la parte inferior izquierda. Reinicie el dispositivo para salir del modo seguro. Última modificación: 2025-01-22 17:01

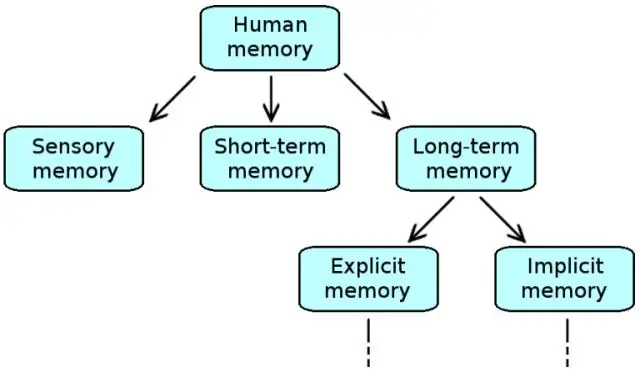

La memoria implícita a veces se denomina memoria inconsciente o memoria automática. La memoria implícita utiliza experiencias pasadas para recordar cosas sin pensar en ellas. Los ejemplos incluyen el uso de verde para recordar la hierba y rojo para recordar la manzana. Última modificación: 2025-01-22 17:01

De Wikipedia, la enciclopedia libre. Las teorías del desarrollo del aprendizaje del dominio general sugieren que los seres humanos nacen con mecanismos en el cerebro que existen para apoyar y guiar el aprendizaje en un nivel amplio, independientemente del tipo de información que se aprende. Última modificación: 2025-01-22 17:01

El jurado otorgó a Apple $ 533,3 millones por la violación de Samsung de las llamadas patentes de diseño y $ 5,3 millones por la violación de las llamadas patentes de utilidad. Última modificación: 2025-01-22 17:01

R) Sí, el Redmi 5A admite tarjetas SIM 4G en ambas ranuras SIM. Sin embargo, solo puede tener una SIM conectada a una red 4G en un momento dado. Última modificación: 2025-01-22 17:01

Incorporemos la llave y la cerradura La cerradura en este contexto se refiere al corazón de la persona que se está enamorando y la llave se refiere a la persona que está en posesión de la característica cumbre del amor de esa persona. Última modificación: 2025-01-22 17:01

Google Takeout (Google Takeaway en algunos idiomas, en el sitio mismo llamado 'Descargue sus datos') es un proyecto del Frente de Liberación de Datos de Google que permite a los usuarios de productos de Google, como YouTube y Gmail, exportar sus datos a un archivo descargable. Última modificación: 2025-01-22 17:01

La sugerencia APPEND le dice al optimizador que realice una inserción de ruta directa, lo que mejora el rendimiento de las operaciones INSERT .. SELECT por varias razones: Los datos se agregan al final de la tabla, en lugar de intentar usar el espacio libre existente dentro de la tabla. mesa. Última modificación: 2025-01-22 17:01

Instalación de GitLab Instale y configure las dependencias necesarias. Agregue el repositorio de paquetes de GitLab e instale el paquete. Busque el nombre de host e inicie sesión. Configure sus preferencias de comunicación. Instale y configure las dependencias necesarias. Agregue el repositorio de paquetes de GitLab e instale el paquete. Última modificación: 2025-01-22 17:01

Para ejecutar el shell cbq: Abra una ventana de comando en un nodo de Couchbase Server que tenga habilitado el servicio de consulta. Ingrese el comando para iniciar el shell de consulta interactivo: En sistemas Linux: $ / opt / couchbase / bin / cbq. En sistemas OS X: $ / Applications / Couchbase Server. app / Contenidos / Recursos / couchbase-core / bin / cbq. Última modificación: 2025-01-22 17:01

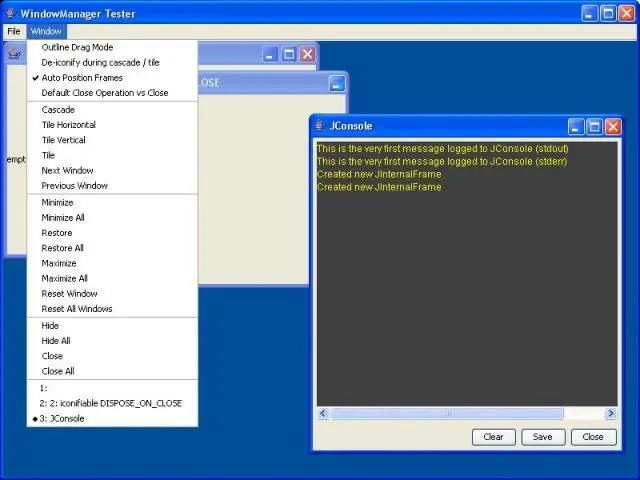

Swing es un conjunto de componentes de programa para programadores de Java que brindan la capacidad de crear componentes de interfaz gráfica de usuario (GUI), como botones y barras de desplazamiento, que son independientes del sistema de ventanas para un sistema operativo específico. Los componentes Swing se utilizan con Java Foundation Classes (JFC). Última modificación: 2025-01-22 17:01

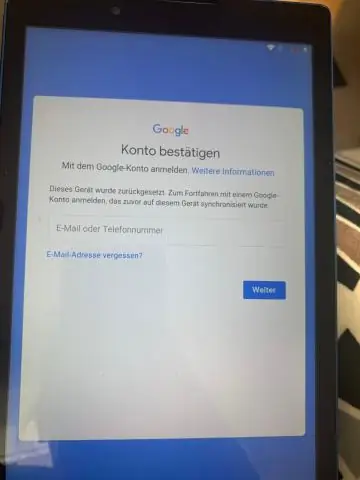

Navegue por 'Configuración' → luego 'Aplicaciones' y desplácese hacia abajo en la lista hasta Google Play Store. Ábrelo y selecciona 'ClearCache'. Regrese y compruebe si Play Store comienza a funcionar. Si el error 910 sigue ahí, vuelva a la configuración de la aplicación y siga los mismos pasos con Datos ('Borrar datos', 'Borrar todos'). Última modificación: 2025-01-22 17:01

El comando SED en UNIX es sinónimo de editor de flujo y puede realizar muchas funciones en archivos como buscar, encontrar y reemplazar, insertar o eliminar. Aunque el uso más común del comando SED en UNIX es para sustitución o para buscar y reemplazar. Última modificación: 2025-01-22 17:01

¿Qué es un archivo IDMS? Fragmento creado por InDesign, un programa de autoedición utilizado para crear diseños de página profesionales; contiene un subconjunto de un documento, que incluye uno o más objetos y su ubicación relativa entre sí; utilizado para exportar y reutilizar partes de una página. Última modificación: 2025-01-22 17:01

Una (aplicación híbrida) es una aplicación de software que combina elementos tanto de aplicaciones nativas como de aplicaciones web. Debido a que las aplicaciones híbridas agregan una capa adicional entre el código fuente y la plataforma de destino, pueden funcionar un poco más lento que las versiones nativas o web de la misma aplicación. Última modificación: 2025-01-22 17:01

El diagrama de secuencia es un buen diagrama para documentar los requisitos de un sistema y eliminar el diseño de un sistema. La razón por la que el diagrama de secuencia es tan útil es porque muestra la lógica de interacción entre los objetos en el sistema en el orden de tiempo en que ocurren las interacciones. Última modificación: 2025-01-22 17:01

Busque la URL que desea eliminar. Haga clic con el botón derecho en el título de la página que desea eliminar; es el texto azul que se encuentra justo encima de la URL en el resultado de la búsqueda. Haga clic en Copiar dirección de enlace para copiar la URL en su portapapeles. Pegue la URL copiada en la herramienta de eliminación. Última modificación: 2025-01-22 17:01

ñ = Alt + 0241. Ñ = Alt + 0209. ü = Alt + 0252. Ü = Alt + 0220. Última modificación: 2025-01-22 17:01

# 2) SOAP es más seguro que REST ya que utiliza WS-Security para la transmisión junto con Secure Socket Layer. # 3) SOAP solo usa XML para solicitudes y respuestas. # 4) SOAP tiene estado completo (no sin estado) ya que toma la solicitud completa como un todo, a diferencia de REST, que proporciona procesamiento independiente de diferentes métodos. Última modificación: 2025-01-22 17:01

Tor no es a prueba de virus; Solo se necesitan medidas adicionales para evitar que su identificación y / o su máquina se vean comprometidas. Última modificación: 2025-01-22 17:01

Emparejamiento de un accesorio Bluetooth Ponga su accesorio Bluetooth en modo de emparejamiento siguiendo las instrucciones que lo acompañan. En su Apple TV, vaya a Configuración> Controles remotos y dispositivos> Bluetooth. Su Apple TV buscará accesorios Bluetooth cercanos. Elija su accesorio Bluetooth. Si se le solicita, ingrese un código de cuatro dígitos o PIN. Última modificación: 2025-01-22 17:01

Las mejores ofertas actuales de la Nikon Coolpix P900 Pero las grandes especificaciones no son todo lo que hace que la P900 valga la pena comprar. Esta cámara tiene una estabilización de imagen excepcionalmente buena, que actúa para mantener en línea esa lente de aumento de fluctuación. Si bien cuesta tanto como algunas DSLR de nivel de entrada, la P900 te acerca mucho a la acción. Última modificación: 2025-01-22 17:01

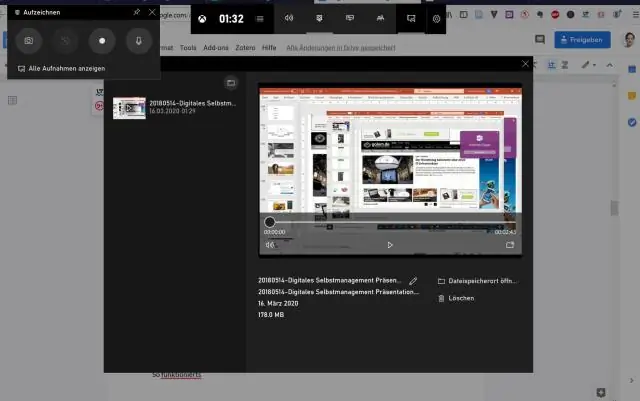

Es posible grabar un webcast desde Internet en su computadora utilizando software de terceros. Tiene dos opciones, según el tipo de webcast. Algunos webcasts utilizan sistemas que no proporcionan una dirección directa al webcast, sino que dependen de un lector propietario que se carga en su navegador web. Última modificación: 2025-01-22 17:01

TargetNamespace = '' - Como el documento XML actual es un esquema, este atributo define el espacio de nombres al que este esquema pretende apuntar o validar. xmlns = '': define el espacio de nombres predeterminado dentro del documento actual para todos los elementos sin prefijo (es decir, no yada: in). Última modificación: 2025-01-22 17:01

Utilice el botón Inicio en Windows para acceder a un menú. Luego, haga clic en Panel de control para abrir la aplicación Configuración de la computadora. Haga clic en el icono Pantalla y verifique en Configuración avanzada una opción de ajuste de brillo. Última modificación: 2025-01-22 17:01

4. Restablezca el código de acceso del iPhone sin restricciones con iCloud En una computadora, vaya a icloud.com/find. Inicie sesión con su ID y contraseña de Apple. Busque y haga clic en 'Buscar iPhone'. Haga clic en "Todos los dispositivos". Haga clic en el iPhone que desea restablecer y haga clic en "Borrar iPhone". Última modificación: 2025-01-22 17:01