DbSet en Entity Framework 6. La clase DbSet representa un conjunto de entidades que se puede usar para crear, leer, actualizar y eliminar operaciones. La clase de contexto (derivada de DbContext) debe incluir las propiedades de tipo DbSet para las entidades que se asignan a las tablas y vistas de la base de datos. Última modificación: 2025-01-22 17:01

Según Google, la búsqueda personalizada les brinda la capacidad de personalizar los resultados de búsqueda en función de los 180 días anteriores del historial de búsqueda del usuario, que está vinculado a una cookie anónima en su navegador. Cuando inicias sesión, Google almacena tu historial web de Google y la búsqueda se personaliza aún más. Última modificación: 2025-01-22 17:01

Delegación: focusin / focusout El enfoque y el desenfoque de eventos no forman burbujas. El ejemplo anterior no funciona, porque cuando el usuario se enfoca en un, el evento de enfoque se activa solo en esa entrada. No burbujea. Última modificación: 2025-01-22 17:01

Significa que el lanzador "Stock Android" de su teléfono se ha detenido por algún tipo de error / problema de optimización. Para solucionar este problema, debe instalar otro lanzador de Play Store y configurar ese lanzador como predeterminado. Última modificación: 2025-01-22 17:01

Internet de las cosas (IoT) se refiere a una red de dispositivos que están conectados entre sí y a Internet y pueden interactuar entre sí e intercambiar datos. Cuando Internet de las cosas se integra con tecnologías emergentes, IoT puede volverse más inteligente y productivo. Última modificación: 2025-01-22 17:01

El césped artificial ha ido ganando terreno y se ha ganado la reputación de ser ecológico porque no necesita agua, fertilizantes ni ser cortado. Además, la última generación de césped artificial a menudo se ve lo suficientemente bien como para engañarnos y hacernos creer que es real. Otro lector señaló: “El césped artificial hace mucho calor. Última modificación: 2025-01-22 17:01

Para restablecer la contraseña de su enrutador: En el campo de dirección de su navegador escriba, www.routerlogin.net. Haga clic en Cancelar. Ingrese el número de serie del enrutador. Haga clic en Continuar. Ingrese las respuestas guardadas a sus preguntas de seguridad. Haga clic en Continuar. Ingrese la nueva contraseña y confirme. Última modificación: 2025-01-22 17:01

Costco ofrece planes de telefonía celular de Verizon, AT&T, T-Mobile y Sprint en los más de 500 quioscos dentro de sus clubes de almacén, que son operados por una compañía llamada Wireless Advocates. Los planes son idénticos a los que ofrecen los transportistas, pero el representante de ventas trabajará con usted para encontrar el mejor. Última modificación: 2025-01-22 17:01

La Canon T5 no es de fotograma completo. Donde un sensor de marco completo es de 36x24 mm. Sin embargo, la T5 sigue siendo una cámara adecuada y, de hecho, hay ocasiones en las que se prefiere un sensor recortado sobre un fotograma completo. Última modificación: 2025-01-22 17:01

Desarrollador: Red Hat; Oracle Corporation. Última modificación: 2025-01-22 17:01

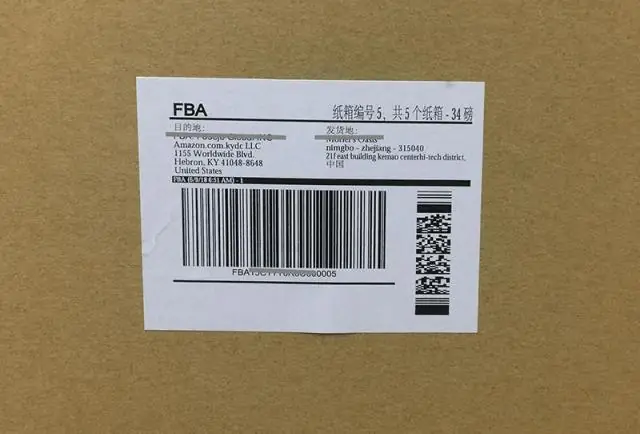

Requisitos de papel de etiquetas. Todos los códigos de barras de Amazon deben imprimirse con tinta negra sobre etiquetas blancas no reflectantes con adhesivo removible. Las dimensiones deben ser entre 1 pulgada x 2 pulgadas y 2 pulgadas x 3 pulgadas (1 pulgada x 3 pulgadas o 2 pulgadas x 2 pulgadas, por ejemplo). Última modificación: 2025-01-22 17:01

Para crear una cadena f, anteponga la cadena con la letra "f". La cadena en sí puede formatearse de la misma manera que lo haría con str. formato(). Las cadenas F proporcionan una forma concisa y conveniente de incrustar expresiones de Python dentro de literales de cadena para formatear. Última modificación: 2025-01-22 17:01

Un dispositivo NAT reenvía el tráfico de las instancias en la subred privada a Internet u otros servicios de AWS, y luego envía la respuesta a las instancias mientras se usa Internet Gateway para permitir que los recursos de su VPC accedan a Internet. Última modificación: 2025-01-22 17:01

La forma más fácil de atrapar arañas en su casa es colocando una trampa pegajosa. Todo lo que necesita hacer es poner algo pegajoso encima de un objeto plano, como cinta adhesiva de doble cara en una cartulina. Alternativamente, puede comprar trampas adhesivas listas para usar en una ferretería. Última modificación: 2025-01-22 17:01

Un mensaje o trama consta principalmente del ID (identificador), que representa la prioridad del mensaje, y hasta ocho bytes de datos. El mensaje se transmite en serie al bus utilizando un formato sin retorno a cero (NRZ) y puede ser recibido por todos los nodos. Última modificación: 2025-01-22 17:01

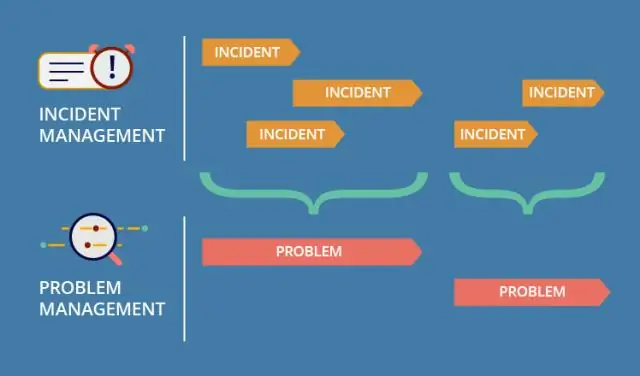

Por lo tanto, un IM se trata del reconocimiento de que la gestión normal de incidentes y problemas no va a ser suficiente. Un incidente mayor es una declaración de estado de emergencia. Un incidente importante se encuentra a medio camino entre un incidente normal y un desastre (donde se activa el proceso de gestión de la continuidad del servicio de TI). Última modificación: 2025-01-22 17:01

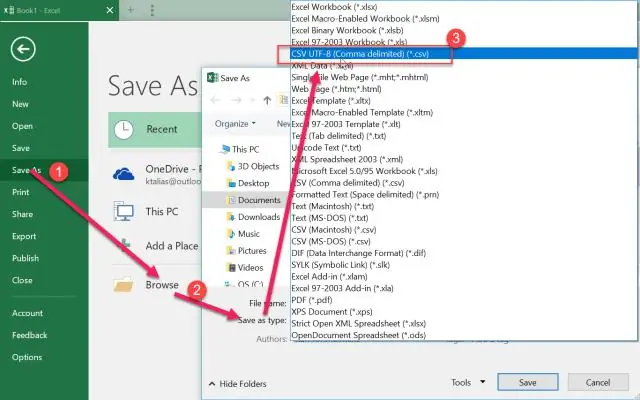

¿Qué es la codificación UTF-8? Un carácter en UTF-8 puede tener entre 1 y 4 bytes de longitud. UTF-8 puede representar cualquier carácter en el estándar Unicode y también es compatible con ASCII. Es la codificación más preferida para correo electrónico y páginas web. Última modificación: 2025-01-22 17:01

Comando + Opción + Espacio para abrir Spotlight en una ventana del buscador. Escape para borrar el cuadro de búsqueda o cerrar el menú Spotlight. Comando + Retorno para abrir la ubicación del primer elemento de búsqueda. Comando + I para obtener información sobre un elemento de búsqueda. Última modificación: 2025-01-22 17:01

Beatrice y Dante. Beatrice era el verdadero amor de Dante. En su Vita Nova, Dante revela que vio a Beatrice por primera vez cuando su padre lo llevó a la casa de Portinari para una fiesta del Primero de Mayo. Al hacerlo, se quedó dormido y tuvo un sueño que se convertiría en el tema del primer soneto de La Vita Nuova. Última modificación: 2025-01-22 17:01

B. 1 Creación de gráficos Cree un objeto JFrame, que es la ventana que contendrá el lienzo. Cree un objeto de dibujo (que es el lienzo), establezca su ancho y alto y agréguelo al marco. Empaque el marco (cambie su tamaño) para que se ajuste al lienzo y muéstrelo en la pantalla. Última modificación: 2025-01-22 17:01

People Media (Alfabetización mediática e informacional para el grado 11) 1. Medios impresos: medios que utilizan cualquier material impreso (periódicos, revistas, etc.) para transmitir información. Tiene un rango de audiencia medio y utiliza texto o imágenes visuales. -Sigue como la principal ayuda / herramienta de profesores y alumnos en el aprendizaje en el aula (libros). Última modificación: 2025-01-22 17:01

¿Cómo verifico el estado de un informe de ticket de problema? Llame al 1800-288-2747. Siga las indicaciones para verificar su información hasta que escuche "Este es el menú principal". Una vez que haya llegado al menú principal, presione 3 para "Problemas sin tono de marcación u otros problemas de reparación y mantenimiento locales". Última modificación: 2025-01-22 17:01

Definición y uso La etiqueta se usa para describir un término / nombre en una lista de descripción. La etiqueta se usa junto con (define una lista de descripción) y (define términos / nombres). Dentro de una etiqueta puede poner párrafos, saltos de línea, imágenes, enlaces, listas, etc. Última modificación: 2025-01-22 17:01

Tamaño de TV a distancia Calculadora y tamaño de ciencia Ancho Alto 65 '56,7' 144,0 cm 31,9 '81,0 cm 70' 61,0 '154,9 cm 34,3' 87,1 cm 75 '65,4' 166,1 cm 36,8 '93,5 cm 80' 69,7 '177,0 cm 39,2' 99,6 cm. Última modificación: 2025-01-22 17:01

Si simplemente desea concatenar una cadena 'n' veces, puede hacerlo fácilmente usando s = 'Hola' * 10. Otra forma de realizar la operación de adición de cadena es creando una lista y agregando cadenas a la lista. Luego use la función string join () para fusionarlos y obtener la cadena de resultados. Última modificación: 2025-01-22 17:01

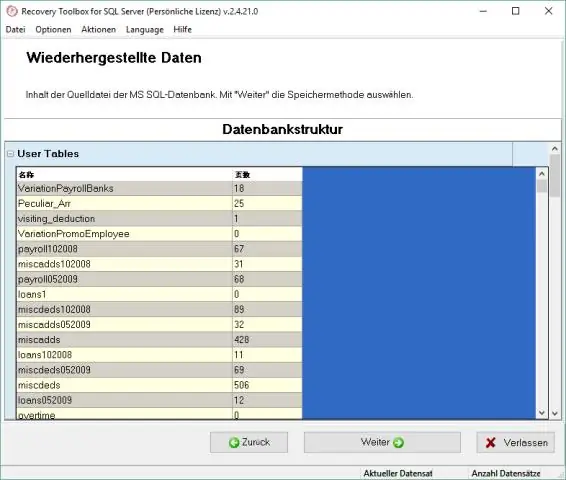

Esta es la mejor manera de averiguar la relación de clave externa en toda la base de datos. En SQL Server Management Studio, puede simplemente hacer clic con el botón derecho en la tabla en el explorador de objetos y seleccionar 'Ver dependencias'. Esto le daría un buen punto de partida. Muestra tablas, vistas y procedimientos que hacen referencia a la tabla. Última modificación: 2025-01-22 17:01

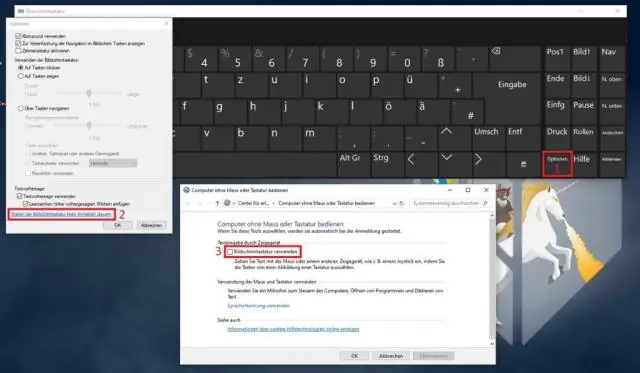

Escriba la palabra clave "netplwiz" en su pantalla de inicio. C. En la página de cuentas de usuario, desmarque la opción "Los usuarios deben ingresar un nombre de usuario y contraseña para usar esta computadora" y haga clic en Aceptar. Última modificación: 2025-01-22 17:01

Para verificar la fecha de vencimiento del certificado, ejecute el siguiente comando: Linux. # echo | openssl s_client -connect example.com:443 -servername example.com 2> / dev / null | openssl x509 -noout -dates. notBefore = 14 de febrero 00:00:00 2017 GMT. Windows. Abra el símbolo del sistema como administrador y ejecute el siguiente comando:. Última modificación: 2025-01-22 17:01

¿Cómo reprogramo una entrega con USPS? Tu dirección actual. El número de artículo del aviso de entrega dejado por el personal de entrega. Seleccione "Paquete" en el menú desplegable de "¿Cuál es el tipo de correo?" Ingrese la fecha de intento de entrega. Solicite la entrega en una fecha futura. Seleccione 'Enviar'. Última modificación: 2025-01-22 17:01

Pasos Abra su folleto en Microsoft Word. Haga doble clic en el documento Word que sirve como plantilla de folleto. Haga clic en Archivo. Haga clic en Imprimir. Seleccione una impresora. Configure la impresión a doble cara. Cambie la orientación del papel. Haga clic en Imprimir. Última modificación: 2025-01-22 17:01

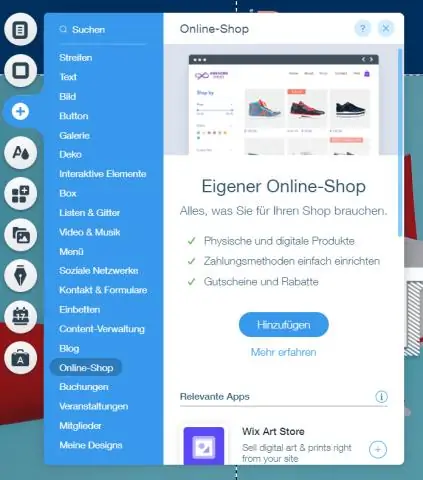

Configurar HTTPS en su sitio web es muy fácil, solo siga estos 5 sencillos pasos: Host con una dirección IP dedicada. Compra un certificado. Activa el certificado. Instale el certificado. Actualice su sitio para usar HTTPS. Última modificación: 2025-01-22 17:01

Un servidor web como Apache Http Server puede realizar muchas tareas. Estos incluyen reglas de reescritura, alojamiento virtual, controles de seguridad mod, proxy inverso, verificación SSL, autenticación y autorización y muchos más, según sus necesidades y deseos. Última modificación: 2025-01-22 17:01

Apple ha introducido discretamente la instalación de garantía internacional para sus teléfonos en India, lo que significa que las personas que hayan comprado iPhones en los EE. UU. O en cualquier otro país fuera de la India recibirán privilegios de garantía aquí también. Pero hay una trampa. La garantía es solo para iPhone desbloqueados de fábrica. Última modificación: 2025-01-22 17:01

Precio de Huawei P20 y P20 Pro Este teléfono de gama alta costará 1.695 euros para el modelo con 6GB de RAM y 256GB de almacenamiento, mientras que el modelo de 6GB / 512GB costará la friolera de 2.095 euros. Última modificación: 2025-01-22 17:01

Cambiar una contraseña existente Inicie sesión en GitHub. En la esquina superior derecha de cualquier página, haz clic en tu foto de perfil y luego en Configuración. En la barra lateral de configuración de usuario, haga clic en Seguridad. En "Cambiar contraseña", escriba su contraseña anterior, una nueva contraseña segura y confirme su nueva contraseña. Haga clic en Actualizar contraseña. Última modificación: 2025-01-22 17:01

4 formas de hacer una copia de seguridad de todo su disco duro en la utilidad de disco Gnome de Linux. Quizás la forma más sencilla de hacer una copia de seguridad de un disco duro en Linux es utilizar la Utilidad de disco de Gnome. Clonezilla. Una forma popular de realizar copias de seguridad de los discos duros en Linux es mediante Clonezilla. DD. Lo más probable es que si alguna vez usó Linux, se haya encontrado con el comando dd en un momento u otro. ALQUITRÁN. Última modificación: 2025-01-22 17:01

Cómo encontrar sus imágenes en su iPad 1Toque la aplicación Fotos en la pantalla de inicio. 2Pulse o pellizque la foto que desea mostrar. 3Para navegar a través de colecciones de imágenes, toque Álbumes, Eventos, Caras o Lugares en la parte superior de la pantalla de su iPad. 4 Con una foto individual en la pantalla, toque la imagen para abrir los controles de imagen en la parte superior e inferior de la pantalla. Última modificación: 2025-01-22 17:01

DNS utiliza una jerarquía para administrar su sistema de base de datos distribuida. El árbol DNS tiene un solo dominio en la parte superior de la estructura llamado dominio raíz. Un punto o punto (.) Es la designación del dominio raíz. Debajo del dominio raíz se encuentran los dominios de nivel superior que dividen la jerarquía de DNS en segmentos. Última modificación: 2025-01-22 17:01

La tecnología de la información por computadora (CIT) es el uso y estudio de computadoras, redes, lenguajes de computadora y bases de datos dentro de una organización para resolver problemas reales. La especialidad prepara a los estudiantes para programación de aplicaciones, redes, administración de sistemas y desarrollo de Internet. Última modificación: 2025-01-22 17:01

En la cultura de la programación y la piratería, un scriptkiddie, skiddie o skid es un individuo no calificado que usa scripts o programas desarrollados por otros para atacar sistemas informáticos y redes y desfigurar sitios web, como un webshell. Última modificación: 2025-01-22 17:01