Tabla de contenido:

- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:45.

- Última modificación 2025-01-22 17:22.

Impacto de seguridad El análisis es el análisis realizado por un funcionario de la organización para determinar en qué medida los cambios en el sistema de información han afectado seguridad estado del sistema.

Con respecto a esto, ¿cuál es el propósito de una evaluación de seguridad?

A Evaluacion de seguridad se realiza para identificar la corriente seguridad postura de un sistema de información u organización. los evaluación proporciona recomendaciones de mejora, lo que permite a la organización alcanzar un objetivo de seguridad que mitiga el riesgo y también habilita a la organización.

También se puede preguntar, ¿qué es la evaluación de la seguridad cibernética? Evaluación de la seguridad cibernética es un servicio que implica enfoques basados en el riesgo para examinar y mejorar los mecanismos de defensa contra cibernético -ataques. La estrategia ayuda a identificar amenazas que podrían afectar la disponibilidad y confiabilidad de un sistema.

De manera similar, uno puede preguntarse, ¿cómo se realiza una evaluación de seguridad?

Estos son los siete pasos para prepararse y realizar una revisión de seguridad interna:

- Cree un equipo de evaluación central.

- Revise las políticas de seguridad existentes.

- Cree una base de datos de activos de TI.

- Comprenda las amenazas y vulnerabilidades.

- Estime el impacto.

- Determina la probabilidad.

- Planifica los controles.

¿Qué es el análisis de riesgos de seguridad en ciberseguridad?

Análisis de riesgos de seguridad cibernética . Análisis de riesgo se refiere a la revisión de riesgos asociado con la acción o evento particular. los análisis de riesgo se aplica a tecnologías de la información, proyectos, seguridad problemas y cualquier otro evento donde riesgos puede analizarse sobre una base cuantitativa y cualitativa.

Recomendado:

¿Qué impacto tiene la virtualización en la seguridad?

BENEFICIOS DE SEGURIDAD DEBIDOS A LA VIRTUALIZACIÓN El almacenamiento centralizado utilizado en entornos virtualizados evita la pérdida de datos importantes si un dispositivo se pierde, es robado o comprometido. Cuando las máquinas virtuales y las aplicaciones están correctamente aisladas, solo una aplicación en un sistema operativo se ve afectada por un ataque

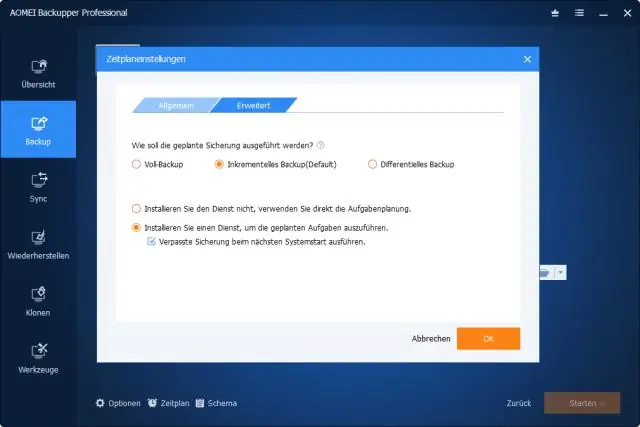

¿Puede restaurar una copia de seguridad diferencial sin una copia de seguridad completa?

1 respuesta. No es posible realizar una copia de seguridad diferencial de una base de datos si no se realizó una copia de seguridad previa. Una copia de seguridad diferencial se basa en la copia de seguridad completa de datos anterior más reciente. Una copia de seguridad diferencial captura solo los datos que han cambiado desde esa copia de seguridad completa

¿Qué es una herramienta de evaluación cuantitativa?

Un tipo de diseño de investigación tradicionalmente favorecido que ha influido en la metodología de evaluación basada en resultados es la evaluación cuantitativa. La evaluación cuantitativa ofrece una gran variedad de herramientas de recopilación de datos que incluyen entrevistas estructuradas, cuestionarios y pruebas

¿Es una impresora de inyección de tinta una impresora de impacto?

Los ejemplos comunes de impresoras de impacto incluyen impresoras de matriz de puntos, impresoras de rueda de margarita e impresoras de bolas. Las impresoras matriciales funcionan golpeando una cuadrícula de pines contra una cinta. Estas impresoras, como las impresoras láser y de inyección de tinta, son mucho más silenciosas que las impresoras de impacto y pueden imprimir imágenes más detalladas

¿Por qué es importante una evaluación de la vulnerabilidad?

El proceso de evaluación de vulnerabilidades ayuda a reducir las posibilidades de que un atacante pueda violar los sistemas de TI de una organización, lo que proporciona una mejor comprensión de los activos, sus vulnerabilidades y el riesgo general para una organización