- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:45.

- Última modificación 2025-01-22 17:22.

Cuando convierte un volumen lineal en un reflejado volumen, básicamente estás creando un extra espejo copiar de un volumen existente. Si pierde una copia de un espejo , LVM convierte el volumen en un volumen lineal para que aún tenga acceso al volumen.

Teniendo esto en cuenta, ¿qué es la duplicación en Linux?

A espejo , en términos de computación en red, es una fuente o copia diferente de algo. En Linux , a espejo es una copia de los programas disponibles para descargar.

Además, ¿LVM es una incursión? LVM es una forma de particionar el disco duro de forma lógica y tiene sus propias ventajas. A REDADA dispositivo es una agrupación física de dispositivos de disco para crear una presentación lógica de un dispositivo en un sistema operativo para obtener redundancia o rendimiento o una combinación de los dos. Fallo del DISCO.

También se preguntó, ¿qué es la creación de bandas LVM?

Franjas LVM es una de las funciones que escribirá los datos en varios discos, en lugar de escribir constantemente en un solo volumen físico.

¿Cómo migro a LVM?

- Paso 1: Verifique el nuevo dispositivo que se utilizará después de la migración.

- Paso 2: Verifique el dispositivo LVM que necesita migrar.

- Paso 3: Cree PV con un nuevo dispositivo LUN agregado.

- Paso 4: Extienda VG con un nuevo PV agregado.

- Paso 5: agregue un nuevo dispositivo espejo a LVM.

- Paso 6: Retire el disco antiguo de LVM.

- Paso 7: elimine el pv antiguo del grupo de volumen (vg).

- Paso 8: Elimina el antiguo pv.

Recomendado:

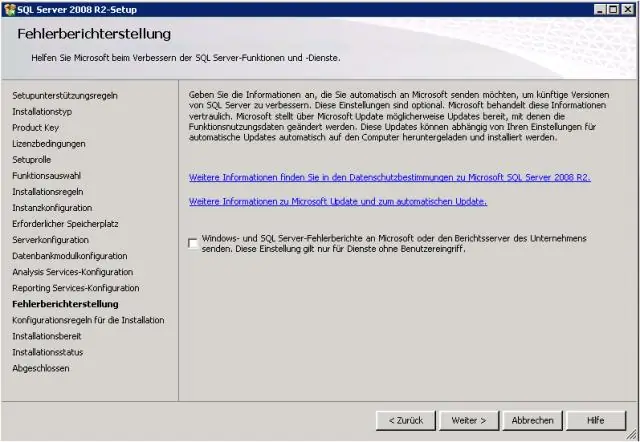

¿Cómo puedo comprobar el estado de la duplicación de SQL Server?

Para ver el estado de una sesión de creación de reflejo de la base de datos Expanda Bases de datos y seleccione la base de datos que desee reflejar. Haga clic con el botón derecho en la base de datos, seleccione Tareas y luego haga clic en Reflejar. Esto abre la página Duplicación del cuadro de diálogo Propiedades de la base de datos

¿Qué tipo de algoritmos requieren que el remitente y el receptor intercambien una clave secreta que se utiliza para garantizar la confidencialidad de los mensajes?

¿Qué tipo de algoritmos requieren que el remitente y el receptor intercambien una clave secreta que se utiliza para garantizar la confidencialidad de los mensajes? Explicación: Los algoritmos simétricos utilizan la misma clave, una clave secreta, para cifrar y descifrar datos. Esta clave debe compartirse previamente antes de que se pueda producir la comunicación

¿Cómo activo la duplicación de pantalla en mi iPad air?

Refleje su iPhone, iPad o iPod touch Conecte su dispositivo iOS a la misma red Wi-Fi que su Apple TV o Smart TV compatible con AirPlay 2. Abrir el Centro de control: toca Screen Mirroring. Seleccione su televisor inteligente compatible con Apple TV o AirPlay 2 de la lista

¿La duplicación está disponible en SQL 2016?

A partir de febrero de 2016, Microsoft afirma: “[Database Mirroring] se eliminará en una versión futura de Microsoft SQL Server. Evite el uso de esta función en nuevos trabajos de desarrollo y planee modificar las aplicaciones que actualmente utilizan esta función. En su lugar, utilice los grupos de disponibilidad AlwaysOn "

¿Qué se configura LVM?

La administración de volumen lógico (LVM) es una opción de administración de disco que incluyen todas las principales distribuciones de Linux. Ya sea que necesite configurar grupos de almacenamiento o simplemente crear particiones dinámicamente, LVM es probablemente lo que está buscando