El proceso de comunicación son los pasos que damos para comunicarnos con éxito. Los componentes del proceso de comunicación incluyen un remitente, la codificación de un mensaje, la selección de un canal de comunicación, la recepción del mensaje por parte del receptor y la decodificación del mensaje. Última modificación: 2025-01-22 17:01

Primero, debe exportar sus cuadros de mando, búsquedas y visualizaciones actuales desde su instancia de Kibana. Ve a Kibana. Haga clic en Gestión. Haga clic en Objetos guardados. Una vez dentro de 'Editar objetos guardados' puede: Hacer clic en Exportar todo. O seleccione todos los paneles, búsquedas y visualizaciones que necesite y haga clic en Exportar. Última modificación: 2025-01-22 17:01

El bastidor o estantería, una de las herramientas fundamentales en la industria del manejo de materiales, es una estructura de acero compuesta por dos o más marcos verticales, vigas y conectores con el propósito de soportar materiales en almacenamiento. Por lo general, se ensamblan mediante soldadura, atornillado o recorte. Última modificación: 2025-01-22 17:01

Azure Pipelines es una herramienta de entrega continua que compite con herramientas como Jenkins de código abierto. Al igual que otros sistemas CI / CD, también es extensible, con una biblioteca de tareas y extensiones para agregar soporte para la herramienta de prueba y para la integración con su cadena de herramientas devops. Última modificación: 2025-01-22 17:01

Cuando define una columna en MySQL, puede especificar un parámetro llamado AUTO_INCREMENT. Entonces, cada vez que se inserta un nuevo valor en esta tabla, el valor colocado en esta columna es 1 más alto que el último valor. Pero, Oracle no tiene una función AUTO_INCREMENT. Última modificación: 2025-01-22 17:01

Se cree comúnmente que el cedro es una madera que repele las termitas, pero la verdad es que estas plagas se lo comerán si es necesario. Dicho esto, las termitas se sienten menos atraídas por el cedro que otros tipos de madera. Son sustancias producidas naturalmente por las plantas que actúan como repelentes contra algunos insectos. Última modificación: 2025-01-22 17:01

NextInt (int n): nextInt (int n) se usa para obtener un número aleatorio entre 0 (inclusive) y el número pasado en este argumento (n), exclusivo. Declaración: public int nextInt (int n) Parámetros: n: Este es el límite del número aleatorio que se devolverá. Debe ser positivo. Valor devuelto: devuelve un número aleatorio. Última modificación: 2025-01-22 17:01

Restablece la batería del Roomba series 500 y 600 Enciende tu Roomba presionando el botón 'Limpiar' Mantén presionados durante 10 segundos los botones 'Spot' y 'Dock' que se colocan encima y debajo del botón 'Limpiar' Suelte los botones al mismo tiempo y escucharás el típico sonido de inicio del Roomba. Última modificación: 2025-01-22 17:01

El tamaño. En pocas palabras, la mayoría de las pantallas de televisión son demasiado grandes para usarlas como monitor de computadora. Dado que el trabajo con la computadora tiende a ser un trabajo muy cercano, el uso de una pantalla de TV enorme probablemente interferirá con su capacidad para sentarse a una distancia segura, además de que será difícil ver todo en la pantalla. Última modificación: 2025-01-22 17:01

Presione la tecla de Windows y 'R' para abrir el menú Ejecutar. Escriba 'inetmgr' y presione 'Enter' para abrir el Administrador de IIS. Haga clic con el botón derecho en el 'Servidor virtual SMTP predeterminado' y seleccione 'Nuevo', luego 'Servidor virtual'. Ingrese su configuración SMTP dentro del Asistente para nuevo servidor virtual para configurar el servidor. Última modificación: 2025-01-22 17:01

La afirmación principal era que una pantalla curva es una forma más natural para aprovechar la visión periférica de nuestros ojos redondos, lo que debería significar que los televisores curvos permiten una experiencia más inmersiva, ya que la curva debería hacer que llenen más de nuestro campo de visión. También se supone que brindan un ángulo de visión más amplio. Última modificación: 2025-01-22 17:01

Tabla de conversión de llave estándar / métrica Diámetro del perno Métrica estándar 1/8 '5/16' 8 mm 3/16 '3/8' 10 mm 1/4 '7/16' 11 mm 5/16 '1/2' 13 mm. Última modificación: 2025-01-22 17:01

La principal ventaja de Node. js load balancer es fácil de ampliar y acceder a todo el ecosistema de npm. No es necesario escribir C o Lua o aprender nginScript. Dado que su equilibrador de carga es solo una aplicación Express, puede conectar el middleware Express para ampliar su equilibrador de carga. Última modificación: 2025-01-22 17:01

Un polinomio se puede clasificar de dos formas: por el número de términos y por su grado. Un monomio es una expresión de 1 término. Un polinomio de dos términos se llama binomio, mientras que un polinomio de tres términos se llama trinomio, etc. El grado de un polinomio es el mayor exponente de su variable. Última modificación: 2025-01-22 17:01

Una pila de conmutadores es un conjunto de hasta 8 conmutadores conectados a través de sus puertos de apilamiento. El conmutador que controla el funcionamiento de la pila es el maestro de la pila. Los miembros de la pila utilizan tecnología de apilamiento para comportarse y trabajar juntos como un sistema unificado. Última modificación: 2025-01-22 17:01

Lectura de cebado. La primera operación de entrada, justo antes del bucle. Su propósito es obtener el valor de entrada que será probado por el ciclo de validación. Trampa de errores / Manejador de errores. Un ciclo de validación de entrada a veces se llama así. Última modificación: 2025-01-22 17:01

1 respuesta. Por lo tanto, diría que no, no debe instalar nginx como un proxy inverso directamente en su host de docker directamente y sí, debe instalar nginx dentro de sus contenedores si desea las funciones que proporciona nginx. Última modificación: 2025-01-22 17:01

¿Cómo convertir jpeg a avi? Sube el archivo jpeg. Seleccione «a avi» Seleccione avi o cualquier otro formato que desee convertir (más de 200 formatos compatibles) Descargue su archivo avi. Espere a que su archivo se convierta y podrá descargarlo inmediatamente avi -file. Última modificación: 2025-01-22 17:01

1 grupo = significa 1 interruptor / enchufe en una placa. 2 pandillas = significa 2 interruptores / enchufes en una placa, etc., 1 vía = significa que una luz solo se puede controlar desde ese interruptor. 2 vías = significa que una luz se puede controlar desde dos fuentes, generalmente utilizadas para el control de una luz de aterrizaje. Última modificación: 2025-01-22 17:01

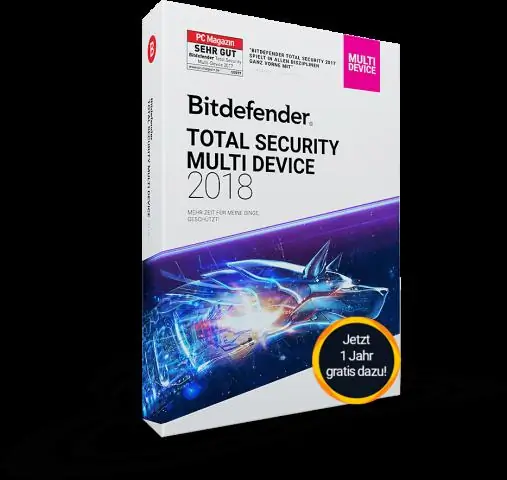

Cómo deshabilitar todos los módulos en Bitdefender 2018 Acceda a la ventana Protección, luego haga clic en VER CARACTERÍSTICAS. NOTA: Se le preguntará por cuánto tiempo desea deshabilitar la protección. Haga clic en el icono Configuración en el módulo Protección web. En el módulo ARCHIVOS SEGUROS, coloque el interruptor en APAGADO. Seleccione VER CARACTERÍSTICAS. Última modificación: 2025-01-22 17:01

Acerca de la unidad dúplex automática. El AutoDuplexer opcional le permite imprimir ambas caras de una hoja automáticamente. Hay dos tipos de áreas de impresión dúplex disponibles: folleto estándar y doblado. Última modificación: 2025-01-22 17:01

Usos alimentarios. La malva común produce semillas en forma de disco, o "nueces", que son comestibles y se comen como "quesos". Las hojas se pueden cocinar y comer como espinacas, agregarlas para espesar sopas, 2 o freírlas como barquillos verdes. Las flores y los capullos se pueden encurtir. Última modificación: 2025-01-22 17:01

Una lente de zoom es un conjunto mecánico de elementos de lente para los cuales se puede variar la distancia focal (y por lo tanto el ángulo de visión), en contraposición a una lente de distancia focal fija (FFL) (ver lente principal). Una verdadera lente con zoom, también llamada lente parafocal, es aquella que mantiene el enfoque cuando cambia su longitud focal. Última modificación: 2025-01-22 17:01

En resumen: la criptografía de clave pública permite que alguien envíe su clave pública en un canal abierto e inseguro. Tener la clave pública de un amigo le permite cifrar los mensajes que le envíen. Su clave privada se utiliza para descifrar los mensajes cifrados para usted. Última modificación: 2025-01-22 17:01

Las estructuras de datos y los algoritmos juegan un gran papel en la programación, pero solo si sabe realmente cómo escribir un programa. Es importante estudiar estas estructuras porque en problemas informáticos complejos como la búsqueda, clasificación, hash, etc., se utilizan muchas de estas estructuras. Los algoritmos son una forma de procesar los datos. Última modificación: 2025-01-22 17:01

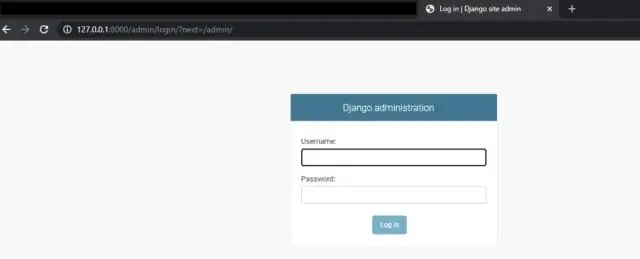

Por lo general, se proporciona como un objeto llamado aplicación en un módulo de Python accesible al servidor. El comando startproject crea un archivo /wsgi.py que contiene dicha aplicación invocable. Es utilizado tanto por el servidor de desarrollo de Django como en las implementaciones de WSGI de producción. Última modificación: 2025-01-22 17:01

Excepción de JDBC Comprender con ejemplo. Conductor. getConnection (): se utiliza para crear una conexión entre la URL y la base de datos. estafa. create Statement (): se utiliza para crear un objeto Sql. executeQuery (): se utiliza para devolver el conjunto de resultados obtenido del conjunto de registros de la base de datos. rs. Producción. Última modificación: 2025-01-22 17:01

Descargue y complete el AP ScoreCancellationForm. Complete el formulario con su información, incluidas las puntuaciones de examen que desea cancelar, y fírmelo. Formulario para solicitar la cancelación de las puntuaciones de los exámenes AP. Última modificación: 2025-01-22 17:01

Afortunadamente, CSS Grid Layout introduce una nueva unidad de longitud llamada fr, que es la abreviatura de "fracción". MDN define la unidad fr como una unidad que representa una fracción del espacio disponible en el contenedor de la cuadrícula. Última modificación: 2025-01-22 17:01

Instrumentos típicos: editor de audio digital; muestra. Última modificación: 2025-01-22 17:01

Pasos Use una herramienta de expulsión de SIM para empujar el pequeño orificio ubicado a la derecha de la bandeja de la tarjeta SIM. Extraiga completamente la bandeja de la tarjeta SIM de su teléfono y déjela a un lado. Coloque su miniatura en la ranura de la bandeja SIM vacía y use una herramienta de palanca para quitar suavemente la cubierta posterior de su LGG2. Última modificación: 2025-01-22 17:01

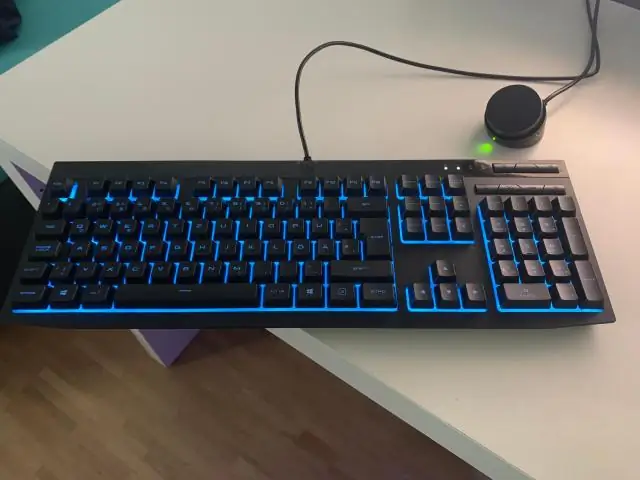

Keyup (): Evento que se activa cuando se suelta una tecla del teclado. keydown (): Evento que se activa cuando se presiona una tecla en el teclado. pulsación de tecla :() Evento que se activa cuando se pulsa una tecla en el teclado. Última modificación: 2025-01-22 17:01

Además, Firefox de 64 bits para Windows solo admite el complemento Flash. A partir de Firefox 52 en marzo de 2017, los complementos distintos de Adobe Flash ya no son compatibles con Firefox. Firefox Extended SupportRelease 52 seguirá admitiendo complementos que no sean Flash hasta principios de 2018. Última modificación: 2025-01-22 17:01

La seguridad biométrica es un mecanismo de seguridad que se utiliza para autenticar y proporcionar acceso a una instalación o sistema basado en la verificación automática e instantánea de las características físicas de un individuo. Última modificación: 2025-01-22 17:01

El bucle while de Java es similar al bucle for. El ciclo while permite que su programa Java repita un conjunto de operaciones mientras se cumplen ciertas condiciones. El bucle while de Java existe en dos variaciones. El bucle while de uso común y el menos frecuente versión while. Última modificación: 2025-01-22 17:01

Aquí se explica cómo eliminar nombres de usuario y contraseñas guardados en Safari móvil. Primero, abra la aplicación Configuración en su dispositivo iOS, luego toque la pestaña 'Safari'. Ahora toque el botón 'Autocompletar' en la parte superior de la página, luego el botón 'Borrar todo. Última modificación: 2025-01-22 17:01

Los procesadores ARM (o microcontroladores) son una familia de CPU potentes que se basan en la arquitectura de equipo de conjunto de instrucciones reducido (RISC). Los procesadores ARM están disponibles desde pequeños microcontroladores como la serie ARM7 hasta potentes procesadores como Cortex, una serie que se utiliza en los teléfonos inteligentes de hoy en día. Última modificación: 2025-01-22 17:01

Creación de una aplicación de GitHub En la esquina superior derecha de cualquier página, haz clic en tu foto de perfil y luego en Configuración. En la barra lateral izquierda, haz clic en Configuración del desarrollador. En la barra lateral izquierda, haz clic en Aplicaciones de GitHub. Haga clic en Nueva aplicación de GitHub. En 'Nombre de la aplicación GitHub', escriba el nombre de su aplicación. Última modificación: 2025-01-22 17:01

Jkamdjou comentó el 21 de noviembre de 2019 Navegue a una visualización rota y tome nota de la identificación del patrón de índice roto. Cree un nuevo patrón de índice desde Gestión-> Kibana-> Patrones de índice. Modifique este archivo y cambie el ID de nivel superior a su antiguo ID de patrón de índice. Elimina el nuevo patrón de índice que acabas de crear en Kibana. Última modificación: 2025-01-22 17:01

1 Respuesta Abre la ventana de datos de tu tabla. La celda BLOB se denominará (BLOB). Haz clic derecho en la celda. Verá un icono de lápiz. Se abrirá una ventana del editor de blobs. Encontrará dos casillas de verificación junto a la opción Ver como: Imagen o Texto. Seleccione la casilla de verificación adecuada. Última modificación: 2025-01-22 17:01