ModelAndView es un objeto que contiene tanto el modelo como la vista. El controlador devuelve el objeto ModelAndView y DispatcherServlet resuelve la vista usando View Resolvers y View. La Vista es un objeto que contiene el nombre de la vista en forma de Cadena y el modelo es un mapa para agregar múltiples objetos. Última modificación: 2025-01-22 17:01

También puede importar archivos MIDI en un proyecto de GarageBand. MIDI es un formato de archivo estándar para sintetizadores y otros instrumentos musicales electrónicos. Los archivos MIDI no contienen sonido grabado, pero contienen datos que los instrumentos electrónicos pueden usar para producir música. Última modificación: 2025-01-22 17:01

El almacén de claves se almacena en el archivo cacerts o jssecacerts. Para cambiar la contraseña que protege la lista de certificados de confianza del servidor administrativo: Abra un símbolo del sistema. Ingrese el siguiente comando: Cuando se le solicite ingresar la contraseña del almacén de claves, ingrese la contraseña actual, que por defecto es changeit, y presione Enter. Última modificación: 2025-01-22 17:01

Los servidores Memcached permiten que las aplicaciones que necesitan acceder a una gran cantidad de datos de una base de datos externa almacenen en caché algunos de los datos en la memoria, a los que la aplicación puede acceder mucho más rápidamente que tener que viajar a la base de datos para buscar algo importante. Última modificación: 2025-01-22 17:01

Busque el tweet y haga clic en la zanahoria invertida (^) para ver las opciones del menú. Haga clic en "Copiar enlace a Tweet". Tenga en cuenta que este enlace lo llevará a una página dedicada a su retweet específico, y no al tweet original que está volviendo a publicar. Última modificación: 2025-01-22 17:01

7 problemas importantes que puede descubrir una auditoría de seguridad física. Una de las mejores formas de descubrir si su instalación está en riesgo es realizar una auditoría de seguridad física. Las auditorías de seguridad consisten en inspecciones visuales que determinan qué tan bien (o no tan bien) están funcionando las medidas de seguridad actuales. Última modificación: 2025-01-22 17:01

El enmascaramiento de imágenes es un proceso de software de gráficos como Photoshop para ocultar algunas partes de una imagen y revelar algunas partes. Es un proceso no destructivo de edición de imágenes. La mayoría de las veces, le permite ajustar y modificar la máscara más tarde si es necesario. Última modificación: 2025-01-22 17:01

Para los líderes que ascienden a la administración Six Sigma, desarrollar y perfeccionar estas características podría ayudar a aprovechar la ventaja competitiva. Vista de aguila. Escucha activa. Compromiso con el crecimiento continuo. Responsabilidad. Comprensión de la dinámica de equipo. Habilidades analíticas de resolución de problemas. Paciencia. Última modificación: 2025-01-22 17:01

VIDEO También la pregunta es, ¿puede usar una barredora de césped mientras corta el césped? La única forma podrías usar eso mientras se corta es si usted tener una plataforma de descarga trasera. Eso voluntad Recoge muy bien las hojas.. Última modificación: 2025-01-22 17:01

AURICULARES DE CONEXIÓN AUTOMÁTICA Mantenga pulsados durante más de 3 segundos en ambos botones. Las luces blancas parpadearán para indicar que los auriculares se emparejan automáticamente entre sí. CONEXIÓN TOBLUETOOTH Una vez que los auriculares se emparejan, el auricular derecho parpadeará en azul y blanco, lo que indica que los auriculares están listos para emparejarse con su dispositivo Bluetooth. Última modificación: 2025-01-22 17:01

En tecnología de la información, una copia de seguridad o copia de seguridad de datos es una copia de los datos de la computadora que se toman y almacenan en otro lugar para que se pueda usar para restaurar el original después de un evento de pérdida de datos. Existen diferentes tipos de dispositivos de almacenamiento de datos que se utilizan para copiar copias de seguridad de los datos que ya se encuentran en el almacenamiento secundario en archivos de almacenamiento. Última modificación: 2025-01-22 17:01

Haga clic en 'Programas' y luego en 'Programas predeterminados' para abrir la ventana Programas predeterminados. Haga clic en 'Establecer sus programas predeterminados'. Haga clic en 'Microsoft Office 2007' en la barra lateral de la ventana y haga clic en 'Aceptar' para restablecer Office 2007 como el programa predeterminado para todos los archivos aplicables. Última modificación: 2025-01-22 17:01

El problema de que Yahoo no reciba correos electrónicos puede deberse a una conexión a Internet deficiente o nula. Verifique si el dispositivo está conectado a Internet e intente actualizar el navegador a la última versión. A continuación, toque la opción "Forzar detención" y reinicie el navegador. Última modificación: 2025-01-22 17:01

La capa de aplicación es la capa más alta de la jerarquía de protocolos. Es la capa donde se inicia la comunicación real. Utiliza los servicios de la capa de transporte, la capa de red, la capa de enlace de datos y la capa física para transferir datos a un host remoto. Última modificación: 2025-01-22 17:01

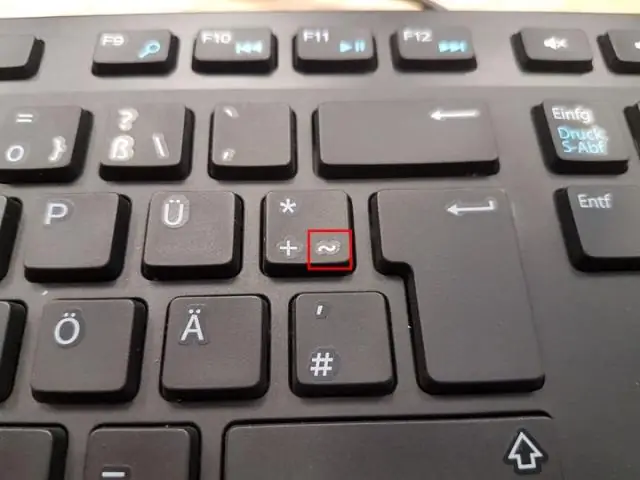

Lista de códigos alternativos para español / castellano / español / castellano. Vocales mayúsculas con acentos Código Alt Símbolo Descripción Alt 0225 á a con acento Alt 0233 é e e con acento Alt 0237 í i con acento. Última modificación: 2025-01-22 17:01

Xactimate es una solución de estimación residencial de reclamaciones diseñada para ajustadores de seguros que se puede utilizar en múltiples plataformas. Xactimate permite a los usuarios recibir y enviar asignaciones para estimaciones y valoraciones a ajustadores, contratistas y personal. Última modificación: 2025-01-22 17:01

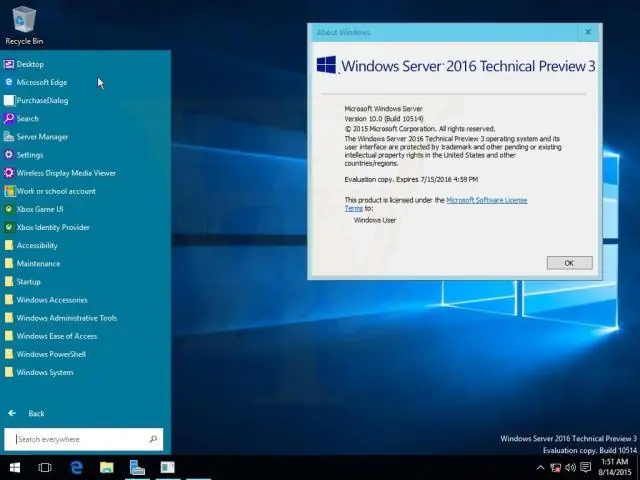

Windows Server 2016 R2. SWindows Server 2016 R2 es la versión sucesora de Windows Server 2016. Fue lanzado el 18 de marzo de 2017. Está basado en Windows 10 Creators Update (versión 1703). Última modificación: 2025-01-22 17:01

Como el sistema reserva algo de espacio, es posible que pueda almacenar alrededor de 2000 MB de memoria en una tarjeta SD de 2 GB. Si cada imagen tiene un tamaño de 1 MB, puede almacenar hasta 2000 imágenes en una tarjeta SD de 2 GB. Última modificación: 2025-01-22 17:01

Todas las PC tienen un circuito electrónico llamado "reloj de tiempo real" que realiza un seguimiento de la fecha y la hora. El circuito se alimenta de una batería, por lo que cuando apaga la computadora, el reloj sigue manteniendo la hora exacta. El sistema operativo Windows lee los datos del reloj siempre que necesita la fecha o hora actual. Última modificación: 2025-01-22 17:01

Un archivo con. La extensión de archivo ODT es un archivo de documento de texto OpenDocument. Estos archivos suelen ser creados por el programa de procesador de texto gratuito OpenOffice Writer. Los archivos ODT son similares al popular formato de archivo DOCX que se usa con Microsoft Word. Última modificación: 2025-01-22 17:01

¿Cómo ver los encabezados HTTP en Google Chrome? En Chrome, visite una URL, haga clic con el botón derecho, seleccione Inspeccionar para abrir las herramientas para desarrolladores. Seleccione la pestaña Red. Vuelva a cargar la página, seleccione cualquier solicitud HTTP en el panel izquierdo y los encabezados HTTP se mostrarán en el panel derecho. Última modificación: 2025-01-22 17:01

Aplique una lechada lijada en secciones pequeñas a la vez hasta que se cubra toda el área. Empaque bien la lechada en todos los huecos. Tire del flotador de goma por la parte superior del guijarro para eliminar la mayor parte de la lechada. Esponja la lechada, exponiendo el guijarro, hasta que se alcance el aspecto deseado. Última modificación: 2025-01-22 17:01

CSC es la forma abreviada de "Personalización del software de consumo" o "Código específico del país". CSC es un componente esencial de los archivos binarios de firmware de Samsung y contiene configuraciones personalizadas, configuraciones del sistema, localizaciones y cosas específicas geográficas como el idioma del sistema, la configuración de APN y la marca del operador. Última modificación: 2025-01-22 17:01

Python es un lenguaje de programación dinámico de alto nivel, interpretado y de propósito general que se enfoca en la legibilidad del código. La sintaxis en Python ayuda a los programadores a codificar en menos pasos en comparación con Java o C ++. Python es ampliamente utilizado en organizaciones más grandes debido a sus múltiples paradigmas de programación. Última modificación: 2025-01-22 17:01

Para comenzar: vaya al sitio de Coinbase. También es posible obtener $ 10 de Bitcoin gratis utilizando un cupón como este. Coinbase. Haga clic en la pestaña "Productos" en la parte superior de la página y luego en "Ganar". Esto lo llevará a la página de aprendizaje de CoinbaseEarn. Empezar a ganar. Explore los cursos disponibles y comience a aprender. Última modificación: 2025-01-22 17:01

Las mejores cámaras de respaldo para vehículos recreativos Furrion 729125 Vision S Sistema de observación de vehículos de 4.3 pulgadas. DohonesBest cámara de respaldo inalámbrica digital RV. Seguridad de visión trasera RVS-770613 Sistema de cámara de marcha atrás para RV. Cámara de respaldo inalámbrica LeeKooLuu y kit de monitor de 7 pulgadas. Sistema de observación inalámbrico Furrion FOS48TA-BL. Cámara inalámbrica digital 4Ucam. Última modificación: 2025-01-22 17:01

Xgboost es la abreviatura de eXtreme Gradient Boosting package. El propósito de esta viñeta es mostrarle cómo usar Xgboost para construir un modelo y hacer predicciones. Es una implementación eficiente y escalable del marco de impulso de gradiente de @ friedman2000additive y @ friedman2001greedy. Última modificación: 2025-01-22 17:01

Una transmisión M-ary es un tipo de modulación digital en la que, en lugar de transmitir un bit a la vez, se transmiten dos o más bits simultáneamente. Este tipo de transmisión da como resultado una reducción del ancho de banda del canal. Este proceso se conoce como modulación en cuadratura. Última modificación: 2025-01-22 17:01

Notepad ++: Cómo usar "ColumnMode" Mantenga presionadas las teclas "Shift" y "Alt" en su teclado. Continúe presionando "Shift" y "Alt" mientras usa las teclas de flecha "Abajo" y "Derecha" en su teclado para seleccionar el texto como desee. Última modificación: 2025-01-22 17:01

Mostrar en IMAP se refiere a las carpetas que se sincronizarán si utiliza un cliente de correo electrónico, como Outlook o Thunderbird, a través de una conexión IMAP. Si no usa un cliente a través de una conexión IMAP, entonces no necesita preocuparse por esa configuración. Última modificación: 2025-01-22 17:01

Pasos: Cómo conectarse a un dispositivo airMAX Configure su computadora en 192.168. Conecte la radio airMAX al puerto etiquetado como PoE en el inyector de energía. Conecte el puerto Ethernet de su computadora al puerto LAN del mismo inyector de energía. Una vez conectado, inicie su navegador web e ingrese 192.168. Última modificación: 2025-01-22 17:01

La gestión de datos de prueba (TDM) es la administración de los datos necesarios para satisfacer las necesidades de los procesos de prueba automatizados. TDM también debe garantizar la calidad de los datos, así como su disponibilidad en el momento correcto. Última modificación: 2025-01-22 17:01

Haga clic con el botón derecho en cualquier carpeta que desee restaurar y seleccione Restaurar. La carpeta volverá a aparecer en Picasa. También puede hacer clic con el botón derecho y restaurar en cualquier foto que desee restaurar. Puede ver las fotos como miniaturas para seleccionar cuáles restaurar. Última modificación: 2025-01-22 17:01

Simplemente toque la tecla Tab dos veces (Tab Tab). Se le preguntará si desea ver todos los comandos posibles. Toque y y se le presentará una lista. Puede hacer lo mismo para comandos individuales para ver todas las opciones para ese comando específico. Última modificación: 2025-01-22 17:01

Presione Ctrl + Alt + Supr para abrir el Administrador de tareas de Windows. Si el Administrador de tareas puede abrirse, resalte el programa que no responde y elija Finalizar tarea, que debería descongelar la computadora. El programa que no responde puede tardar entre diez y veinte segundos en finalizar después de elegir Finalizar tarea. Última modificación: 2025-01-22 17:01

Versiones de esquema de AD Versión de objeto de versión de AD Windows Server 2008 R2 47 Windows Server 2012 56 Windows Server 2012 R2 69 Windows Server 2016 87. Última modificación: 2025-01-22 17:01

¿Cuáles son las dos diferencias principales entre un módem y una NIC Ethernet? Un módem utiliza datos binarios y los convierte en ondas analógicas y viceversa; Las NIC Ethernet convierten datos digitales en señales digitales. Última modificación: 2025-01-22 17:01

Java. util. HashMap. get () Descripción del método. El método get (clave de objeto) se utiliza para devolver el valor al que se asigna la clave especificada, o nulo si este mapa no contiene ninguna asignación para la clave. Declaración. A continuación se muestra la declaración de java. Parámetros. Valor devuelto. Excepción. Ejemplo. Última modificación: 2025-01-22 17:01

Paso 1: el tapón de corcho. Toma un corcho y pégalo en la abertura de la botella de refresco para asegurarte de que encaje bien. Paso 2: Taladre el corcho. Perfora el centro del corcho hasta el final. Paso 3: las aletas. Paso 4: Tape las aletas. Paso 5: el cono. Paso 6: llévelo afuera. Paso 7: llénelo con agua. Paso 8: Bombeo. Última modificación: 2025-01-22 17:01

La propiedad CSS column-span hace posible que un elemento abarque todas las columnas cuando su valor se establece en all. Última modificación: 2025-01-22 17:01