Ejecutar la aplicación En el Explorador de paquetes, haga clic con el botón derecho en el nombre del proyecto connect-with-salesforce, luego seleccione Ejecutar como> Aplicación Mule. Este proyecto incluye un archivo CSV de muestra, llamado contactos. Haga clic y arrastre los contactos. El conector de archivos de la aplicación sondea la carpeta de entrada cada diez segundos. Última modificación: 2025-01-22 17:01

Cree el informe SSRS-> Inicie VS 2012, luego vaya a 'Archivo' -> 'Nuevo' -> 'Proyecto'. Vaya a la pestaña Inteligencia empresarial, seleccione Plantilla de proyecto del servidor de proyectos, cambie el nombre del proyecto y haga clic en Aceptar. Luego, en este asistente de informes, haga clic en el botón siguiente. Última modificación: 2025-01-22 17:01

Formato de salida predeterminado SQL Server genera valores de fecha, hora y fecha y hora en los siguientes formatos: aaaa-mm-dd, hh: m: ss. nnnnnnn (n depende de la definición de la columna) y aaaa-mm-dd hh: mm: ss. Última modificación: 2025-01-22 17:01

La memoria reconstructiva se refiere a recuerdos en los que agregamos u omite detalles del evento original. Los estudios de memoria y memoria reconstructiva incluyen el estudio de Roediger y McDermott de 1995, donde los participantes recordaron haber visto la palabra 'dormir' en una lista, aunque nunca estuvo allí. Última modificación: 2025-01-22 17:01

Para apagar completamente la barra de información, siga estos pasos: Presione el botón [INICIO] en el control remoto. Desplácese hacia abajo hasta 'Configuración' y presione [OK] Seleccione 'Configuración de canal' y presione [OK] Desplácese hacia abajo hasta 'Banner de información' y presione [OK] Seleccione 'Desactivado' y presione [OK [Luego regrese de todo. Última modificación: 2025-01-22 17:01

En C #, Dictionary es una colección genérica que generalmente se usa para almacenar pares clave / valor. El funcionamiento de Dictionary es bastante similar al de la tabla hash no genérica. La ventaja del Diccionario es que es de tipo genérico. El diccionario se define en Sistema. Última modificación: 2025-01-22 17:01

Los ataques UDP e ICMP Flood son un tipo de ataque de denegación de servicio (DoS). Se inician enviando una gran cantidad de paquetes UDP o ICMP a un host remoto. SonicWall UDP e ICMP Flood Protection se defienden contra estos ataques mediante el uso de un método de vigilancia y bloqueo. Última modificación: 2025-01-22 17:01

Encienda la Brother 575. Coloque el documento boca abajo en la bandeja del alimentador de documentos en la parte superior de la máquina. El 575 tiene un límite de 10 páginas a la vez. Ingrese el número de fax al que desea enviar el documento usando el teclado numérico. Última modificación: 2025-01-22 17:01

Se dio cuenta de que las dos cosas más importantes que podía lograr una empresa eran la innovación y el marketing. Drucker enseñó que la administración es un arte liberal y se trata de mucho más que productividad. A lo largo de su carrera, Peter Drucker escribió 39 libros en los que acuñó varios términos que todavía se utilizan en la actualidad. Última modificación: 2025-01-22 17:01

La función "Preguntar" es probablemente la forma más fácil de enviar mensajes y comunicarse con otros usuarios en Tumblr. Cuando tiene mensajes nuevos, aparecen en la parte superior de su Tablero como un número al lado del ícono del sobre. Cuando hace clic en el icono, lo lleva a la bandeja de entrada de su mensaje, donde puede ver todos sus mensajes. Última modificación: 2025-01-22 17:01

El comando mount de Linux carga los sistemas de archivos de USB, DVD, tarjetas SD y otros tipos de dispositivos de almacenamiento en una computadora que ejecuta el sistema operativo Linux. Linux utiliza una estructura de árbol de directorios. A menos que el dispositivo de almacenamiento esté montado en la estructura de árbol, el usuario no puede abrir ninguno de los archivos en la computadora. Última modificación: 2025-01-22 17:01

Anuncios. RMI son las siglas de Remote Method Invocation (Invocación de método remoto). Es un mecanismo que permite que un objeto que reside en un sistema (JVM) acceda / invoque un objeto que se ejecuta en otra JVM. RMI se utiliza para crear aplicaciones distribuidas; proporciona comunicación remota entre programas Java. Última modificación: 2025-01-22 17:01

Casi las cámaras Yoosee Wi-Fi tienen un diseño de botón de reinicio, al presionar el botón de reinicio hasta 5 segundos, la cámara se reiniciará a los valores predeterminados de fábrica. Se borrarán todas las configuraciones personalizadas por el usuario, pero no se borrarán los datos / clips de video en la tarjeta de memoria SD / TF. Última modificación: 2025-01-22 17:01

No puede utilizar varios archivos de configuración (es decir, uno por proyecto de biblioteca) sin codificar. Opción: puede utilizar la clase ConfigurationManager para cargar un archivo de configuración alternativo por código. Última modificación: 2025-01-22 17:01

Cómo crear formularios en Office Word 2008 Inicie Microsoft Office Word 2008. Haga clic en "Ver" en la barra de menú. Coloque el cursor sobre 'Barras de herramientas' para abrir un submenú. Haga clic en 'Formularios' para abrir la barra de herramientas flotante de Formularios. Coloque el cursor en el lugar deseado para crear un cuadro de texto para su formulario. Haga clic en el 'Campo de formulario de casilla de verificación' para crear una casilla de verificación para su formulario. Última modificación: 2025-01-22 17:01

Alrededor de 3 horas. Última modificación: 2025-01-22 17:01

Para comenzar, abra el asistente Importar y exportar, haga clic con el botón derecho en una base de datos y seleccione el submenú Tareas -> Comando Exportar datos: Conéctese a una base de datos de origen mediante el paso Elegir un origen de datos. Conéctese a una base de datos de SQL Server de destino en el paso Elija un destino. Última modificación: 2025-01-22 17:01

La imagen de una persona es una combinación de su apariencia y sus impresiones en las personas que la rodean. La imagen de una persona es una combinación de su apariencia y sus impresiones en las personas que la rodean. De buenas a primeras, habrá parte de tu imagen que no podrás controlar. Última modificación: 2025-01-22 17:01

Acceda al sistema mediante un navegador web. En el árbol de navegación, vaya a Sistema -> Panel de control -> Estado y seleccione el enlace Revisiones para el widget de información del sistema. Haga clic en Restaurar valores predeterminados de fábrica. El sistema se reiniciará y cargará la configuración básica. Última modificación: 2025-01-22 17:01

Costco vende computadoras Apple, incluidas MacBook, MacBook Air, MacBook Pro e iMac, en su tienda en línea. Si es miembro de Costco, puede obtener descuentos entre $ 50 y $ 200, con AppleCare + incluido en la oferta para ciertos modelos. Última modificación: 2025-01-22 17:01

Firma XML. Una firma XML utilizada para firmar un recurso fuera del documento XML que lo contiene se denomina firma separada; si se utiliza para firmar alguna parte del documento que lo contiene, se denomina firma envuelta; si contiene los datos firmados dentro de sí mismo, se llama firma envolvente. Última modificación: 2025-01-22 17:01

Una copia de seguridad de RMAN es una copia de seguridad física y una copia de seguridad de la bomba de datos es una copia de seguridad lógica. Un volcado de base de datos que utiliza expdp es una exportación única de uno o más esquemas de base de datos. Realiza copias de seguridad de DDL (estructuras de tablas, vistas, sinónimos, procedimientos almacenados, paquetes, etc.), además de datos. Última modificación: 2025-01-22 17:01

Los modelos mentales son un artefacto de creencia, lo que básicamente significa que son las creencias que tiene un usuario sobre cualquier sistema o interacción dada, por ejemplo, un sitio web o un navegador web. Es importante porque los usuarios planificarán y predecirán acciones futuras dentro de un sistema en función de sus modelos mentales. Última modificación: 2025-01-22 17:01

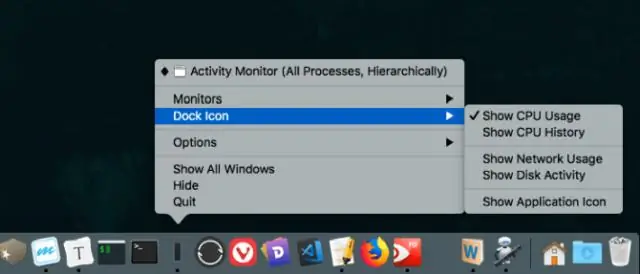

Acerca de los ciclos de batería Mantenga presionada la tecla Opción y haga clic en el menú Apple (?). Elija Información del sistema. En la sección Hardware de la ventana Información del sistema, seleccione Energía. El recuento de ciclos actual se enumera en la sección Información de la batería. Última modificación: 2025-01-22 17:01

Microsoft prioriza la seguridad de la cuenta y trabaja para evitar que las personas inicien sesión sin su permiso.Cuando notamos un intento de inicio de sesión desde una nueva ubicación o dispositivo, ayudamos a proteger la cuenta enviándole un mensaje de correo electrónico y una alerta por SMS. Última modificación: 2025-01-22 17:01

Puede verificar la versión de Oracle ejecutando una consulta desde el símbolo del sistema. La información de la versión se almacena en una tabla llamada v $ versión. En esta tabla puede encontrar la información de la versión de Oracle, PL / SQL, etc. Última modificación: 2025-01-22 17:01

La inteligencia cognitiva es la capacidad de manejar el razonamiento, resolver problemas, aplicar trucos, pensar de manera abstracta, comprender ideas complejas, aprender rápidamente y aprender de la experiencia. Última modificación: 2025-01-22 17:01

Crear una búsqueda guardada Vaya a Informes> Nueva búsqueda guardada (o Informes> Búsquedas guardadas> Todas las búsquedas guardadas> Nuevo) Seleccione el registro en el que desea buscar (seleccionar entre los diferentes registros solo le permitirá elegir entre los campos relacionados con el registro tu eliges). Última modificación: 2025-01-22 17:01

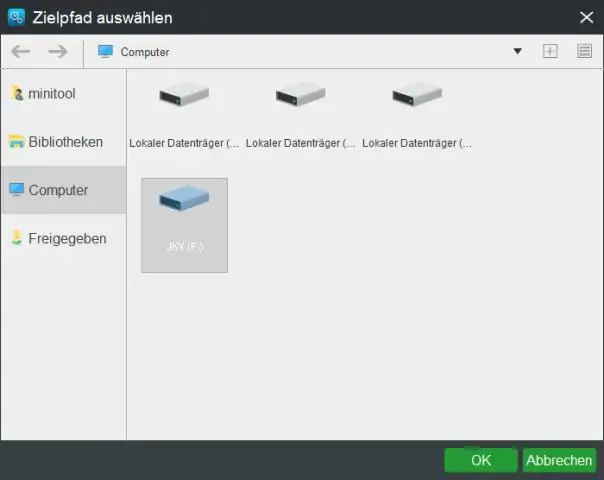

Seleccione el archivo rar que desea convertir, luego haga clic en el botón 'Abrir'. PowerISO abrirá el archivo rar seleccionado y listará todos los archivos y carpetas en el archivo rar. Haga clic en el menú 'Archivo -> Guardar como'. Aparecerá el cuadro de diálogo "Guardar como". PowerISO comenzará a convertir el archivo rar a formato zip. Última modificación: 2025-01-22 17:01

Acerca de los repositorios de metadatos SAS. Un repositorio de metadatos es una ubicación física en la que se almacena una colección de objetos de metadatos relacionados. son los almacenes de metadatos necesarios para los servidores de metadatos SAS. Cada servidor de metadatos tiene un repositorio básico que se crea de forma predeterminada cuando se configura el servidor de metadatos. Última modificación: 2025-01-22 17:01

1703 Ubicaciones de Chili en Estados Unidos Ubicaciones de Alaska Chili (5) Ubicaciones de Alabama Chili (18) Ubicaciones de Arkansas Chili (20) Ubicaciones de Arizona Chili (43) Ubicaciones de California Chili (158) Ubicaciones de Colorado Chili (45) Ubicaciones de Connecticut Chili (30) Delaware Chili ubicaciones (4). Última modificación: 2025-01-22 17:01

Blockchain es un libro de contabilidad electrónico (base de datos digital) que mantiene un registro inalterable de las operaciones de datos. Estas operaciones se agrupan en "bloques". Los datos están descentralizados y almacenados en la red. Todos y cada uno de los bloques están vinculados al anterior y tienen una marca de tiempo. Estos enlaces crean "cadenas". Última modificación: 2025-01-22 17:01

Las 3 formas principales de duplicar iPhone a TV Samsung Conecte su adaptador AV al puerto de carga de su dispositivo iOS. Obtenga su cable HDMI y luego conéctelo al adaptador. Conecte el otro extremo del cable HDMI a su Samsung Smart TV. Encienda el televisor y seleccione la entrada HDMI adecuada con su control remoto. Última modificación: 2025-01-22 17:01

Los tipos complejos consisten en una lista de propiedades sin clave y, por lo tanto, solo pueden existir como propiedades de una entidad contenedora o como un valor temporal. Puede utilizar tipos complejos para agrupar campos sin exponerlos como una entidad OData independiente. Última modificación: 2025-01-22 17:01

Regla de desbordamiento para la suma Si se suman 2 números de complemento a dos, y ambos tienen el mismo signo (ambos positivos o ambos negativos), el desbordamiento ocurre si y solo si el resultado tiene el signo opuesto. El desbordamiento nunca ocurre al agregar operandos con diferentes signos. Última modificación: 2025-01-22 17:01

Definición. MICAP. Capacidad de misión / Capacidad de misión (Departamento de Defensa de EE. UU.) MICAP. Capacidad de misión comprometida en espera de piezas. Última modificación: 2025-01-22 17:01

El análisis de sentimientos es una tecnología similar que se utiliza para detectar los sentimientos de los clientes y existen múltiples algoritmos que se pueden usar para construir dichas aplicaciones para el análisis de sentimientos. Según los desarrolladores y expertos en ML SVM, Naive Bayes y la máxima entropía son los mejores algoritmos de aprendizaje automático supervisados. Última modificación: 2025-01-22 17:01

Deslice el dedo hacia la derecha hacia el centro de la pantalla para acceder al Centro de actividades, luego toque Modo tableta. Para volver al modo PC, vuelva a tocar Modo tableta. Alternativamente, puede cambiar entre los modos Tableta y PC yendo a Configuración-> Sistema-> TabletMode. Última modificación: 2025-01-22 17:01

Uso del código Alt Mantenga presionada la tecla 'Alt' y escriba '0179' sin comillas. Cuando suelta la tecla 'Alt', aparece el símbolo del cubo. Última modificación: 2025-01-22 17:01

Recomendamos no tener más de 12 cámaras conectadas a una sola red Wi-Fi para garantizar la mejor conexión. Cada cámara requiere suficiente ancho de banda para permanecer conectada y ocupará aproximadamente 0,5 Mbps de ancho de banda de carga. Cada cámara de su cuenta se puede emparejar con la misma red o con una diferente. Última modificación: 2025-01-22 17:01