Los temporizadores permiten que JMeter se demore entre cada solicitud que realiza un hilo. Un temporizador puede resolver el problema de sobrecarga del servidor. Además, en la vida real, los visitantes no llegan a un sitio web todos al mismo tiempo, sino en diferentes intervalos de tiempo. Entonces, Timer ayudará a imitar el comportamiento en tiempo real. Última modificación: 2025-01-22 17:01

A continuación se muestran los pasos para acceder a los mensajes de texto en línea: Instale MySMS en su dispositivo móvil. Vaya a la página web de MySMS. Registre la aplicación con su número de teléfono. Entonces puedes encontrar todos tus mensajes en la página web. Última modificación: 2025-01-22 17:01

Para instalar la fuente TrueType en Windows: Haga clic en Inicio, Seleccionar, Configuración y haga clic en Panel de control. Haga clic en Fuentes, haga clic en Archivo en la barra de herramientas principal y seleccione Instalar nueva fuente. Seleccione la carpeta donde se encuentra la fuente. Aparecerán las fuentes; seleccione la fuente deseada que se titula TrueType y haga clic en Aceptar. Última modificación: 2025-01-22 17:01

Haga clic en en la barra de herramientas, luego elija Ecuación. También puede elegir Insertar> Ecuación (en el menú Insertar en la parte superior de la pantalla). Si tiene MathType instalado, aparece un cuadro de diálogo que le pregunta si desea utilizar Pages para crear la ecuación. Haga clic en Usar páginas. Última modificación: 2025-01-22 17:01

Un socket es un punto final de un enlace de comunicación bidireccional entre dos programas que se ejecutan en la red. Un socket está vinculado a un número de puerto para que la capa TCP pueda identificar la aplicación a la que están destinados los datos. Un punto final es una combinación de una dirección IP y un número de puerto. Última modificación: 2025-01-22 17:01

Siga estos pasos para configurar su dispositivo Apple iOS 7 o superior (iPod Touch, iPad o iPhone) para usar su buzón de correo @ mymts.net. Presiona el ícono de Configuración. Presiona el ícono de Correo. Toque Cuentas. Toque Agregar cuenta para iniciar el proceso de configuración. Toque Otro en la lista de tipos de cuenta comunes. Toque Agregar cuenta de correo para continuar. Ingresar:. Última modificación: 2025-01-22 17:01

Las funciones asíncronas utilizan una promesa implícita para devolver su resultado. Incluso si no devuelve una promesa explícitamente, la función asíncrona se asegura de que su código pase a través de una promesa. await solo bloquea la ejecución del código dentro de la función async. Solo se asegura de que la siguiente línea se ejecute cuando la promesa se resuelva. Última modificación: 2025-01-22 17:01

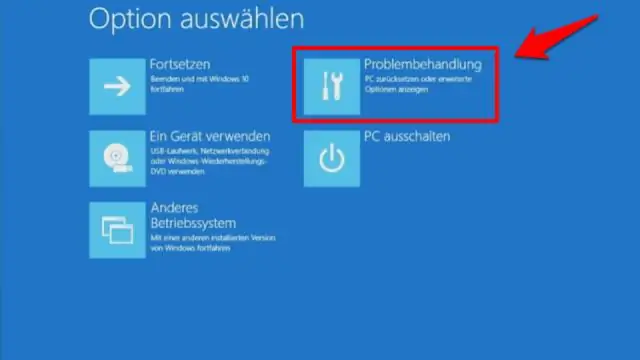

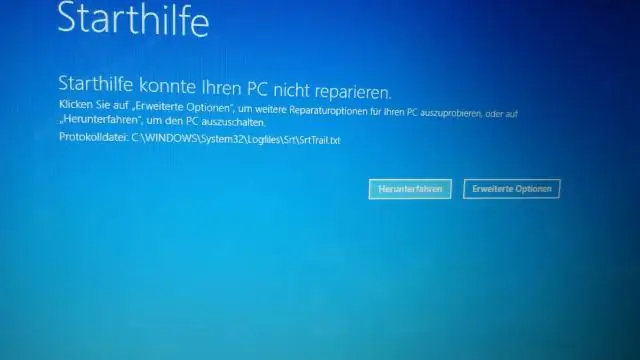

El modo seguro es un modo de diagnóstico de un sistema operativo (SO) de computadora. En Windows, el modo seguro solo permite que los programas y servicios esenciales del sistema se inicien en el arranque. El modo seguro está destinado a ayudar a solucionar la mayoría, si no todos, los problemas dentro de un sistema operativo. También se utiliza para eliminar software de seguridad fraudulento. Última modificación: 2025-01-22 17:01

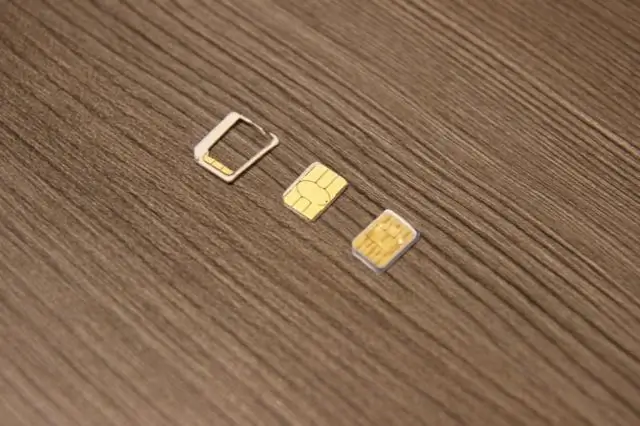

Dimensiones de la tarjeta SIM Como puede ver, las tarjetas Nano-SIM son ligeramente más delgadas que las Mini y Micro SIM. Sin embargo, incluso si corta una Micro-SIM para que quepa en una bandeja Nano-SIM, debería estar bien. Última modificación: 2025-01-22 17:01

El tipo de datos TIME de SQL Server define una hora de un día basada en un reloj de 24 horas. La sintaxis del tipo de datos TIEMPO es la siguiente: 1. TIEMPO [(escala de segundos fraccionarios)] La escala de segundos fraccionarios especifica el número de dígitos para la parte fraccionaria de los segundos. Última modificación: 2025-01-22 17:01

¿Qué son los picos del obturador? Persianas Las púas están hechas del mismo material que las persianas: un plástico llamado polipropileno. Tienen un acabado de cabeza de botón y un vástago dentado. Su único propósito es fijar contraventanas decorativas externas a la pared. Última modificación: 2025-01-22 17:01

Servicios de seguridad AAA La función AAA le permite verificar la identidad, otorgar acceso y rastrear las acciones de los usuarios que administran un dispositivo Cisco NX-OS. Los dispositivos Cisco NX-OS admiten los protocolos Remote Access Dial-In User Service (RADIUS) o Terminal Access Controller Access Control device Plus (TACACS +). Última modificación: 2025-01-22 17:01

Se desinstalarán todos los productos de Office 2007. Si desea desinstalar solo Excel 2007, luego cargue el disco de instalación de MS Office 2007, elija Agregar o Quitar componentes (se elige como predeterminado), presione el botón Siguiente, haga clic en la vista de árbol en Microsoft Office Excel y elija Componente no disponible, luego presione el botón Siguiente. Última modificación: 2025-01-22 17:01

Prueba de escritura de 10 teclas Escriba la parte resaltada y luego presione Intro. Use el dedo meñique de su mano derecha para presionar enter. Coloque su dedo medio sobre la tecla '5', su dedo índice sobre el '4' y el dedo anular sobre el '6'. Recuerde no usar la mano izquierda mientras practica la escritura de 10 teclas. Recuerde no mirar el teclado mientras escribe. Última modificación: 2025-01-22 17:01

VIDEO Asimismo, la gente pregunta, ¿cómo tomo fotos en mi iPhone? Use la cámara frontal para tomar una selfie en modo Foto o en modo Retrato (iPhone X y posterior) En iPhone 11, iPhone 11 Pro y iPhone 11 Pro Max, toque para cambiar a la cámara frontal.. Última modificación: 2025-01-22 17:01

Limpie las manchas de marcador de pizarra de borrado en seco con: Alcohol isopropílico. Asegúrese de utilizar la solución al 99% o al 90%. Peróxido. ¿No dispone de alcohol isopropílico al 99% para limpiar su pizarra de borrado en seco? Alcohol en gel. WD-40. Laca para el cabello. Pasta dental. Ben-Gay. Cometa. Última modificación: 2025-01-22 17:01

La impresora de impacto se refiere a una clase de impresoras que funcionan golpeando un cabezal o una aguja contra una cinta de tinta para hacer una marca en el papel. Esto incluye impresoras de matriz de puntos, impresoras de rueda de margarita e impresoras de línea. Última modificación: 2025-01-22 17:01

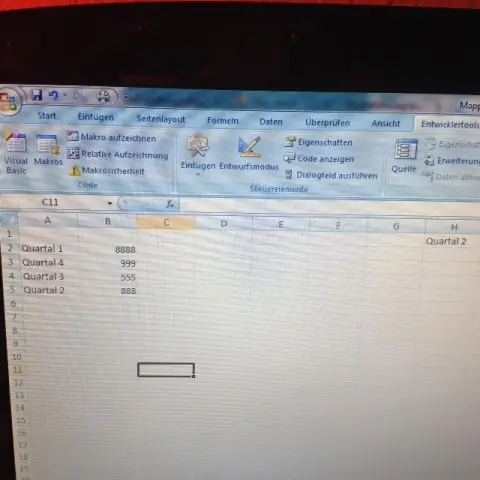

Causa: Se modificó el estilo de referencia de celda predeterminado (A1), que se refiere a las columnas como letras y a las filas como números. En el menú de Excel, haga clic en Preferencias. En Creación, haga clic en General. Desactive la casilla de verificación Usar estilo de referencia R1C1. Los encabezados de columna ahora muestran A, B y C, en lugar de 1, 2, 3, etc. Última modificación: 2025-01-22 17:01

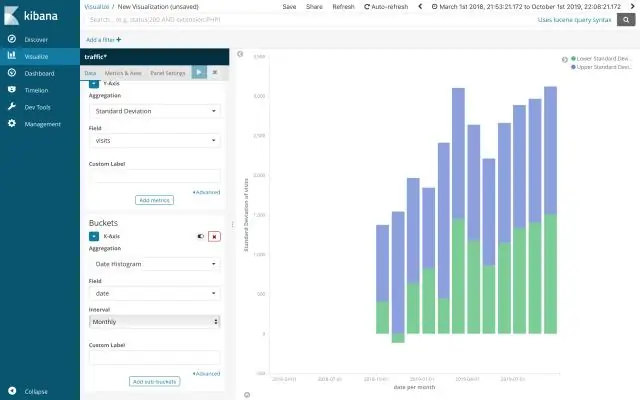

Las agregaciones de depósitos admiten agregaciones de filtro único y de filtro múltiple. Una agregación de un solo filtro construye un solo depósito a partir de todos los documentos que coinciden con una consulta o un valor de campo especificado en la definición del filtro. Los documentos que coincidan con este valor se agregarán a un solo depósito generado por la agregación. Última modificación: 2025-01-22 17:01

¿Cómo funciona un sistema de alimentación ininterrumpida (UPS)? La fuente de alimentación no interrumpible (UPS), también conocida como batería de respaldo, proporciona energía de respaldo cuando falla su fuente de energía regular o el voltaje cae a un nivel inaceptable. Un UPS permite el apagado seguro y ordenado de una computadora y equipo conectado. Última modificación: 2025-01-22 17:01

Con un precio de solo $ 69 y características deportivas como Google Cast integrado y búsqueda por voz, el dispositivo compatible con 4K y HDR parece que vale la pena echarle un vistazo. Pero al final del día, Mi Box sigue siendo un reproductor de Android TV y está sujeto a las limitaciones de esa plataforma, que son muchas. Última modificación: 2025-01-22 17:01

Para crear una carpeta compartida en Windows 7, deberá hacer lo siguiente: Cree una nueva carpeta en la unidad C de la computadora y asigne un nombre a la carpeta (Escaneos). Comparta la carpeta con los botones Compartir y Compartir avanzado. Accediendo a las Propiedades de la Carpeta. Configuración de la carpeta en 'Compartir. Última modificación: 2025-01-22 17:01

Los mensajes HTTP son la forma en que se intercambian datos entre un servidor y un cliente. Hay dos tipos de mensajes: solicitudes enviadas por el cliente para desencadenar una acción en el servidor y respuestas, la respuesta del servidor. Los mensajes HTTP se componen de información textual codificada en ASCII y abarcan varias líneas. Última modificación: 2025-01-22 17:01

Bricolaje: conecte una cámara web USB a YourTV. Algunos televisores de gama alta admiten el chat de video con una cámara web sin una computadora, al igual que algunos dispositivos de Internet que se conectan a un televisor. Sin embargo, incluso si su televisor no admite conexiones directas a la cámara web, aún puede usar su computadora para transmitir la cámara a su televisor. Última modificación: 2025-01-22 17:01

El campo Sí-No se utiliza para recopilar datos con solo una respuesta Sí o No. El campo aparece como una lista desplegable en el lienzo. La respuesta se almacena en una base de datos como 1 o 0, donde 1 = Sí y 0 = No. Al escribir el código de verificación, utilice (+) y (-) para indicar sí y no, respectivamente. Última modificación: 2025-01-22 17:01

Inicie Power BI Desktop, haga clic en Obtener datos en la barra de herramientas y haga clic en Más…. En el cuadro de diálogo Obtener datos, busque y seleccione el conector Spark. Haga clic en Conectar. En el cuadro de diálogo Spark, configure su conexión de clúster. Última modificación: 2025-01-22 17:01

Para establecer el estilo, use border-style y elija un estilo de la lista de palabras CSS disponibles. Para establecer el color, use border-color y use códigos de color hexadecimales, RGB o RGBA. Para establecer el ancho, el estilo y el color de una sola vez, use la propiedad de borde. Para establecer bordes individuales, use la parte superior, derecha, izquierda e inferior (p. Ej. Última modificación: 2025-01-22 17:01

Este es el sitio web desde el que descargará el archivo DMG de VirtualBox. Haga clic en Descargar VirtualBox. Haga clic en el enlace de hosts de OS X. Abra el archivo DMG 'VirtualBox'. Haga doble clic en 'VirtualBox. Navegue por las indicaciones de instalación. Espere a que se complete la instalación. Abrir VirtualBox. Última modificación: 2025-01-22 17:01

Los programas y archivos se eliminarán: si está ejecutando XP o Vista, la actualización de su computadora a Windows10 eliminará todos sus programas, configuraciones y archivos. Luego, una vez realizada la actualización, podrá restaurar sus programas y archivos en Windows 10. Última modificación: 2025-01-22 17:01

Microsoft introdujo por primera vez Service Broker como parte del motor relacional de SQL Server 2005. Service Broker es un marco de mensajería asincrónica con el que puede implementar aplicaciones de base de datos escalables, distribuidas, de alta disponibilidad, confiables y seguras basadas en SQL Server. Última modificación: 2025-01-22 17:01

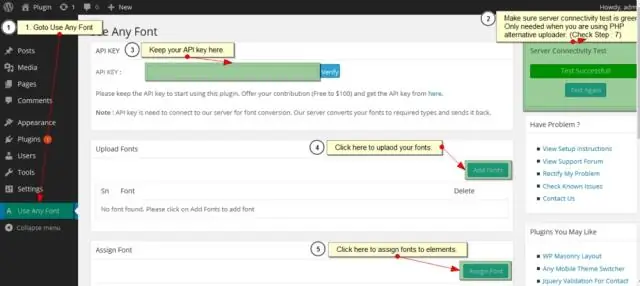

No es posible agregar fuentes personalizadas a GoogleDocs en este momento. Puede agregar fuentes adicionales haciendo clic en la lista de fuentes y yendo a 'Más fuentes' en la parte superior. Si encuentra una fuente en la lista que es la que debe usar, simplemente haga clic en ella para agregarla a su lista de fuentes. Última modificación: 2025-01-22 17:01

Nativo de la nube es un término doble. Es el nombre de un enfoque para crear aplicaciones y servicios específicamente para un entorno de nube. También son las características de esas aplicaciones y servicios. Última modificación: 2025-01-22 17:01

VIDEO Simplemente, ¿cómo se conecta SQL Assistant a la base de datos de Teradata? Para conectar a una fuente de datos, desde la ventana principal de Asistente SQL de Teradata seleccione "Herramientas" y " Conectar . ". Última modificación: 2025-01-22 17:01

Puede haber diferentes versiones de los archivos redistribuibles de Microsoft Visual C ++. Serían para 2005, 2008 y 2010. Muchas veces el software requiere estos archivos e instala automáticamente los archivos requeridos. El programa Visual C ++ no está instalado en su computadora, por lo que no verá ningún archivo para él. Última modificación: 2025-01-22 17:01

Paso 1: Host con una dirección IP dedicada. Para brindar la mejor seguridad, los certificados SSL requieren que su sitio web tenga su propia dirección IP dedicada. Paso 2: compre un certificado. Paso 3: activa el certificado. Paso 4: instale el certificado. Paso 5: actualice su sitio para usar HTTPS. Última modificación: 2025-01-22 17:01

Para aplicar un tema a una presentación completa, simplemente haga clic en el tema que desea aplicar en el grupo Temas en la pestaña Diseño. Estos temas se denominan de la siguiente manera: Tema de Office. Faceta. Integral. Ion. Sala de juntas Ion. Orgánico. Retrospección. Rodaja. Última modificación: 2025-01-22 17:01

Si está reemplazando un interruptor, no se requiere conexión a tierra, según la excepción anterior. Sin embargo, si está instalando un conmutador; reemplazo o de otro modo, en una caja de metal que esté conectada a tierra. El interruptor se conectará a tierra a través del yugo del dispositivo y los tornillos de montaje. Entonces, si la caja de metal está conectada a tierra, el interruptor también está conectado a tierra. Última modificación: 2025-01-22 17:01

CNSSI 4009 define la herencia de control de seguridad como “una situación en la que un sistema de información o una aplicación recibe protección de los controles de seguridad (o partes de los controles de seguridad) que son desarrollados, implementados y evaluados, autorizados y monitoreados por entidades distintas de las responsables de la sistema o. Última modificación: 2025-01-22 17:01

La activación de propagación es un método para buscar redes asociativas, redes neuronales biológicas y artificiales o redes semánticas. Los modelos de activación de propagación se utilizan en psicología cognitiva para modelar el efecto de abanico. Última modificación: 2025-01-22 17:01

La extensión de archivo para video flash es FLV y los archivos FLV son el formato preferido para entregar clips de video a través de flash. SWF es la extensión de archivo que ven los usuarios finales. Es la versión comprimida del archivo FLA que se ha optimizado para su visualización en un navegador web. Última modificación: 2025-01-22 17:01