Join () es un método de cadena que devuelve una cadena concatenada con los elementos de un iterable. El método join () proporciona una forma flexible de concatenar cadenas. Concatena cada elemento de un iterable (como lista, cadena y tupla) a la cadena y devuelve la cadena concatenada. Última modificación: 2025-01-22 17:01

Los 10 mejores marcos de trabajo PHP Laravel. Este es uno de los frameworks PHP de código abierto más populares, que se introdujo en 2011. Symfony. Symfony es uno de los primeros framework PHP y existe desde 2005. Codelgniter. Codelgniter se encuentra entre los mejores frameworks PHP en 2019. CakePHP. Yii. Zend. Phalcon. CombustiblePHP. Última modificación: 2025-01-22 17:01

De forma predeterminada, una declaración DML ejecutada sin iniciar explícitamente una transacción se confirma automáticamente en caso de éxito o se revierte en caso de falla al final de la declaración. Este comportamiento se llama confirmación automática. Este comportamiento se controla con el parámetro AUTOCOMMIT. Última modificación: 2025-01-22 17:01

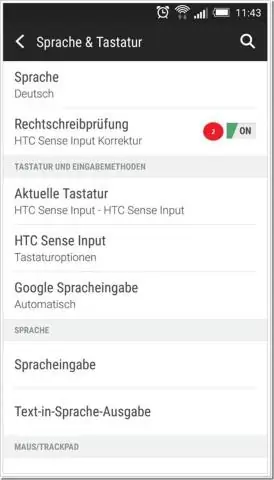

Administrar Autocorrección en Android En su dispositivo Android, abra la aplicación Configuración. En la pantalla de Configuración, toque Sistema. Presiona Idiomas y entrada. Toque Teclado virtual. Aparece una página que enumera todas las aplicaciones de teclado virtual instaladas en su dispositivo. En la configuración de su teclado, toque Corrección de texto. Última modificación: 2025-01-22 17:01

7 de noviembre de 2018, 6:40 am EDT. MIMO significa "entrada múltiple, salida múltiple". Un dispositivo MIMO 4 × 4 tiene cuatro antenas para cuatro flujos de datos simultáneos, mientras que un MIMO 2 × 2 tiene dos. Última modificación: 2025-01-22 17:01

Instale un disco duro viejo para computadora portátil en su escritorio. (Las unidades SATA más nuevas para computadoras portátiles tienen la misma interfaz y conectores de alimentación que sus contrapartes de escritorio más grandes). Si estoy en lo cierto, puede usar la unidad de su computadora portátil dentro de su computadora de escritorio, pero necesitará un adaptador. Última modificación: 2025-01-22 17:01

Devtool. Esta opción controla si se generan los mapas de origen y cómo se generan. Utilice SourceMapDevToolPlugin para una configuración más detallada. Consulte el cargador de mapas de origen para tratar con los mapas de origen existentes. Última modificación: 2025-01-22 17:01

A continuación, los diferentes controles de ajax que se utilizan en asp.net. 1. Control de ScriptManager Administra el script del cliente para páginas web ASP.NET habilitadas para AJAX. ScriptManager. El ScriptManager gestiona todos los Asp. ScriplManagerProxy. Una página solo puede tener un control ScriptManager. Temporizador. UpdatePanel. Progreso de actualización. Última modificación: 2025-01-22 17:01

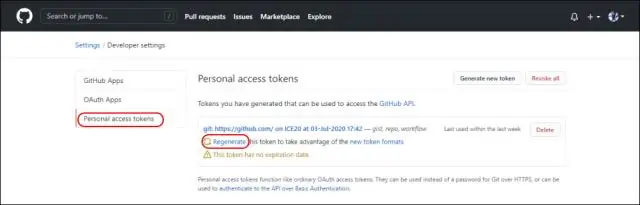

Crea un nuevo repositorio en GitHub. Abra TerminalTerminalGit Bash. Cambie el directorio de trabajo actual a su proyecto local. Inicialice el directorio local como un repositorio de Git. Agregue los archivos en su nuevo repositorio local. Confirme los archivos que ha almacenado en su repositorio local. Última modificación: 2025-01-22 17:01

¿Cómo obtengo la certificación? Revise las opciones de certificación. Revise sus certificaciones actuales. Explore las certificaciones disponibles. Prepárate para tu examen. Encuentra exámenes y pruebas de práctica. Completar el entrenamiento recomendado. Programe y tome su examen. Compra de vales. Revise y comparta sus credenciales. Accede a tus certificaciones. Última modificación: 2025-01-22 17:01

De forma predeterminada, los directorios de MySQL se instalan en / usr / local /. Aún mejor, agregue / usr / local / mysql / bin a su variable de entorno PATH. Última modificación: 2025-01-22 17:01

Parte 2: Imprima un mensaje de texto desde Samsung Galaxy con el software de PC Paso 1 Instale el Asistente de Android en su PC o Mac. Paso 2 Conecte Samsung Galaxy S8 / S7 / S6 / S5 o Galaxy Note 7/5/4/3 a la computadora. Paso 3 Seleccione Mensajes y expórtelos a la PC. Paso 4 Imprima mensajes de texto desde Samsung GalaxyPhone. Última modificación: 2025-01-22 17:01

Encuentra el programa en tu menú INICIO. Haga clic con el botón derecho en el programa y seleccione ABRIR UBICACIÓN DE ARCHIVO. Haga clic con el botón derecho en el programa y seleccione ACCESO DIRECTO (pestaña), AVANZADO (botón) Haga clic en la casilla de verificación EJECUTAR COMO ADMINISTRADOR. Última modificación: 2025-01-22 17:01

Han pasado casi 18 años desde que Deep Blue de IBM venció a Garry Kasparov en el ajedrez, convirtiéndose en la primera computadora en derrotar a un campeón mundial humano. Los mejores programas de ajedrez de la actualidad pueden superar fácilmente a los mejores ajedrecistas humanos del mundo, incluso cuando se ejecutan en hardware bastante convencional (una moderna CPU de varios núcleos). Última modificación: 2025-01-22 17:01

Un punto de inflexión llegó a finales de 2013 cuando Byrne reunió a un grupo de programadores de Overstock para averiguar cómo aceptar Bitcoin para las compras. Se movieron rápidamente; en un mes, Overstock se convirtió en el primer minorista importante en aceptar la criptomoneda. Última modificación: 2025-01-22 17:01

La televisión de retroproyección está muerta, y hay pocas razones para pensar que la tecnología sacará un Lazarus pronto. El lunes, Mitsubishi confirmó que ya cesó la producción de sus últimos RPTV y le dijo a Twice.com que el inventario casi se ha agotado. Última modificación: 2025-01-22 17:01

Para acceder a RetroPie a través de SSH usando la cuenta de root: Abra el archivo sshd_config ubicado en etc / ssh: sudo nano / etc / ssh / sshd_config. Busque la línea: PermitRootLogin sin contraseña, coméntela (o elimínela) y reemplácela con: PermitRootLoginyes. Guardar cambios (CTRL + X) Establecer contraseña de root: sudo passwd root. Reinicia tu Raspberry Pi. Última modificación: 2025-01-22 17:01

Para hacer esto, abra Configuración presionando la tecla de Windows + I y haga clic en Personalización. Seleccione Barra de tareas en el panel de la ventana izquierda y active la opción Ocultar automáticamente la barra de tareas en el modo de escritorio. Verifique si aún puede ver la barra de tareas en modo de pantalla completa mientras mira videos o juega juegos en su computadora. Última modificación: 2025-01-22 17:01

Precios FUNCIÓN PRECIO Ancho de banda Precios de Google Cloud El documento escribe $ 0.18 / 100K El documento lee $ 0.06 / 100K El documento se borra $ 0.02 / 100K. Última modificación: 2025-01-22 17:01

Pasos Llame a uno de los participantes en la llamada de conferencia. Puede encontrarlos en su lista de contactos o simplemente use el teclado para marcar el número. Llame al próximo participante. Nuevamente, puede usar su lista de contactos o simplemente marcar el número. Toque Combinar llamada. Esto agregará al segundo participante a la llamada. Última modificación: 2025-01-22 17:01

VFRC, abreviatura de vSphere Flash Read Cache, es un mecanismo mediante el cual las operaciones de lectura de su máquina virtual se aceleran mediante el uso de un SSD o un dispositivo flash PCIe para almacenar en caché los bloques de disco de la aplicación que se ejecuta en el sistema operativo invitado de su máquina virtual. Última modificación: 2025-01-22 17:01

Respuesta: La memoria ECC (Código de corrección de errores) es una memoria de paridad y la memoria que no es ECC no tiene paridad. Algunas fuentes dicen que incluso puede mezclar los dos tipos de RAM y la RAM ECC funcionará como una memoria no ECC. Sin embargo, la mayoría de las empresas de memoria no admiten la combinación de los dos tipos, así que pruébelo bajo su propia responsabilidad. Última modificación: 2025-01-22 17:01

Blob Storage es una función de Microsoft Azure que permite a los desarrolladores almacenar datos no estructurados en la plataforma en la nube de Microsoft. Se puede acceder a estos datos desde cualquier parte del mundo y pueden incluir audio, video y texto. Los blobs se agrupan en 'contenedores' que están vinculados a cuentas de usuario. Última modificación: 2025-01-22 17:01

Desafortunadamente, From Your Flowers no proporciona información detallada si se permite la cancelación de pedidos. Sin embargo, puede comunicarse con el servicio de atención al cliente de From Your Flowers si desea cancelar un pedido o preguntar si ofrecen cancelaciones. Última modificación: 2025-01-22 17:01

Inicie la guía Crear informe de una de las siguientes formas: Desde el encabezado global, haga clic en Nuevo y luego en Informe. En la página de inicio, en la región Crear, haga clic en Informe. En la barra de herramientas del catálogo, haga clic en Nuevo y luego en Informe. En la página del editor del modelo de datos, haga clic en Crear informe. Última modificación: 2025-01-22 17:01

La kinésica es la interpretación de la comunicación del movimiento corporal, como las expresiones faciales y los gestos, el comportamiento no verbal relacionado con el movimiento de cualquier parte del cuerpo o del cuerpo en su conjunto. Última modificación: 2025-01-22 17:01

Comando Traceroute en Mac OS X Alternativamente, puede hacer doble clic en el icono Disco duro -> Aplicaciones -> Utilidades -> Programa de utilidad de red. Haga clic en Traceroute, ingrese el nombre de dominio para el que desea ejecutar el comando traceroute y luego haga clic en Trace. Eso es. Última modificación: 2025-01-22 17:01

Windows XP: haga clic en el botón Inicio, luego seleccione Todos los programas »Accesorios. En la lista de programas resultante, haga clic con el botón derecho en Símbolo del sistema y seleccione Ejecutar como. La ventana Ejecutar como se configurará de manera diferente según los privilegios de su cuenta, pero debe quedar claro lo que debe hacer para ejecutar como administrador. Última modificación: 2025-01-22 17:01

Como ejemplo, tomemos un servidor de base de datos heredado con 16 núcleos, 64 GiB de RAM y la necesidad de un rendimiento de disco de moderado a alto. Selección de su serie. Serie DSv2 ACU por vCPU 210 a 250 vCPU: Núcleo 1: 1 Propósito Computación general. Ideal para la mayoría de las cargas de trabajo de bases de datos OLAP. Admite hasta 20 núcleos y 140 Gib RAM. Última modificación: 2025-01-22 17:01

Porque eran considerados los reyes de los tres reinos del mundo: Zeus era el rey del cielo, Poseidón gobernaba los mares mientras que Hades tenía su poder en el inframundo. Última modificación: 2025-01-22 17:01

El código de error 554 significa que el servidor receptor ve algo en los encabezados Desde o Hasta del mensaje que no le gusta. Esto puede deberse a un filtro de correo no deseado que identifica su máquina como retransmisor o como una máquina en la que no se confía para enviar correos electrónicos desde su dominio. Última modificación: 2025-01-22 17:01

Puede lanzar una IOException cuando la transmisión en sí está dañada o se produjo algún error durante la lectura de los datos, es decir, excepciones de seguridad, permiso denegado, etc. y / o un conjunto de excepciones que se derivan de IOEXception. Última modificación: 2025-01-22 17:01

Para comprender los requisitos de almacenamiento de datos y diseñar la arquitectura del almacén, un desarrollador ETL debe tener la experiencia con bases de datos SQL / NoSQL y mapeo de datos. También existen instrumentos como Hadoop, que es tanto el marco como la plataforma que se utiliza en ETL como herramienta de integración de datos. Experiencia en análisis de datos. Última modificación: 2025-01-22 17:01

Busque (y elimine) todos los procesos que escuchan en un puerto lsof -n | grep ESCUCHAR. Intento. DE UNA MANERA SIGNIFICATIVAMENTE MÁS RÁPIDA. lsof -i tcp: [PUERTO] Bash. Para matar todos los procesos que escuchan en un puerto específico, use: lsof -ti tcp: 5900 | xargs matan. Intento. El comando -t devuelve solo el PID, exactamente con el propósito de canalizarlo en algún lugar, y el xargs ejecuta kill en cada línea devuelta. Última modificación: 2025-01-22 17:01

12 de enero de 2016. Última modificación: 2025-01-22 17:01

Configuración. Puede configurar el elemento a nivel de servidor en ApplicationHost. config y en el nivel de sitio y aplicación en el archivo Web. archivo de configuración. Última modificación: 2025-01-22 17:01

Vaya al menú "Archivo" y seleccione "Imprimir". En el menú desplegable de la impresora, seleccione la impresora que desea utilizar. Haga clic en el botón Imprimir. Autenticarse en impresoras MyPrint Escriba su nombre de inicio de sesión de BU en formato de inicio de sesión. Escriba su contraseña de BU Kerberos. Marque recordar esta contraseña en la caja de mi llavero. Haga clic en Aceptar. Última modificación: 2025-01-22 17:01

No es necesario que siga "guardando" una sesión, ya que todo lo que sucede en la sesión se registra continuamente. Es mucho más rápido persistir una sesión al principio, pero siempre puede persistir una sesión más tarde si es necesario. Si cierra ZAP sin continuar con su sesión, no podrá volver a acceder a ella. Última modificación: 2025-01-22 17:01

CTPM® se basa en el estándar global para la gestión de proyectos, el PMBOK® del PMI y agrega información técnica de los programas dentro del Marco Educativo de Infraestructura Digital Global. CTPM® es un programa de aprendizaje a distancia asincrónico con el apoyo del instructor, entregado en el sistema de gestión del aprendizaje de CNet. Última modificación: 2025-01-22 17:01

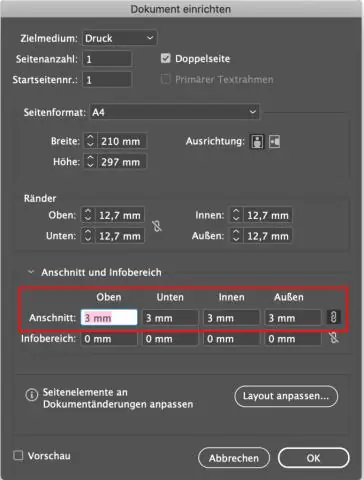

Cómo configurar el recorte y sangrado en InDesign Abra InDesign y luego haga clic en "Abrir" en el menú "Archivo". Haga clic en "Archivo" y luego seleccione "Configuración de documento" para abrir el menú Configuración de documento. Ingrese las dimensiones requeridas para el documento en los cuadros Ancho y Alto. Haga clic en "Más opciones" y luego ingrese el tamaño del área de sangrado que desee en los cuadros de sangrado. Última modificación: 2025-01-22 17:01