El comando de origen lee y ejecuta comandos del archivo especificado como argumento en el entorno de shell actual. Es útil cargar funciones, variables y archivos de configuración en scripts de shell. source es un shell incorporado en Bash y otros shells populares utilizados en los sistemas operativos Linux y UNIX. Última modificación: 2025-01-22 17:01

PC Matic es un software que pretende ser una herramienta de optimización con capacidad de limpieza del registro (haga clic en la pestaña Funciones) que pretende mejorar el rendimiento, realizar reparaciones, mejorar la velocidad de una computadora, eliminar virus y prevenir infecciones de malware. Última modificación: 2025-01-22 17:01

Análisis exploratorio de datos. Última modificación: 2025-01-22 17:01

En Docker, un volumen es simplemente un directorio en el disco o en otro contenedor. Un volumen de Kubernetes, por otro lado, tiene una vida útil explícita, la misma que el Pod que lo incluye. En consecuencia, un volumen sobrevive a los contenedores que se ejecutan dentro del pod y los datos se conservan durante los reinicios del contenedor. Última modificación: 2025-01-22 17:01

Haga clic con el botón derecho en la imagen que desea editar y seleccione abrir en Photoshop. En la barra de menú superior, vaya a Filtro-Galería de filtros. Photoshop lo llevará a una ventana separada donde puede comenzar el proceso de edición. Última modificación: 2025-01-22 17:01

ContextClosedEvent. Este evento se publica cuando ApplicationContext se cierra mediante el método close () en la interfaz ConfigurableApplicationContext. Un contexto cerrado llega al final de su vida; no se puede actualizar ni reiniciar. Última modificación: 2025-01-22 17:01

Cambio de contraseñas de usuario en Linux Para cambiar una contraseña en nombre de un usuario: Primero inicie sesión o "su" o "sudo" en la cuenta "root" en Linux, ejecute: sudo-i. Luego escriba passwd tom para cambiar la contraseña de un usuario. El sistema le pedirá que ingrese una contraseña dos veces. Última modificación: 2025-01-22 17:01

¿Cómo instalo ActiveX en mi navegador web? Haga clic en Herramientas. Haga clic en Opciones de Internet. Haga clic en la pestaña Seguridad. Haga clic en Nivel personalizado. Asegúrese de que todas las configuraciones de ActiveX estén configuradas en Activar o Preguntar. Haga clic en Aceptar. Haga clic en Sitios de confianza. Haga clic en Sitios. Última modificación: 2025-01-22 17:01

¿Cómo funciona el Registro Nacional No Llame? La ley requiere que los vendedores por teléfono busquen en el registro cada 31 días y eviten llamar a cualquier número de teléfono del registro. Última modificación: 2025-01-22 17:01

Puede desbloquear su cuenta usted mismo siempre que sepa su ID de inicio de sesión. Además de su ID de inicio de sesión, se le pedirá que responda correctamente a tres preguntas de seguridad para que el sistema le permita continuar. Para restablecer su contraseña, visite MyLOGIN y siga las instrucciones. Última modificación: 2025-01-22 17:01

Generalmente, recomendamos un TTL de 24 horas (86,400 segundos). Sin embargo, si planea realizar cambios en el DNS, debe reducir el TTL a 5 minutos (300 segundos) al menos 24 horas antes de realizar los cambios. Una vez realizados los cambios, vuelva a aumentar el TTL a 24 horas. Última modificación: 2025-01-22 17:01

Java DataTable es una estructura de tabla ligera en memoria escrita en Java. La implementación es completamente inmutable. Modificar cualquier parte de la tabla, agregar o eliminar columnas, filas o valores de campos individuales creará y devolverá una nueva estructura, dejando la anterior completamente intacta. Última modificación: 2025-01-22 17:01

Vaya a Eventos - Información del evento y arrastre y suelte el SMQ del evento (Estrecho) en el panel Objetos del resultado. Haga clic en Ejecutar consulta. Vaya a Eventos - Información del evento y arrastre y suelte Número de caso en el panel Objetos de resultado. Haga clic en Ejecutar consulta para mostrar todos los números de casos que corresponden a la SMQ seleccionada. Última modificación: 2025-01-22 17:01

Las manifestaciones de afecto son las manifestaciones verbales y no verbales de afecto (emoción). Estas exhibiciones pueden ser a través de expresiones faciales, gestos y lenguaje corporal, volumen y tono de voz, risa, llanto, etc. Las exhibiciones de afecto se pueden alterar o fingir para que uno pueda parecer de una manera, cuando se siente de otra (es decir, sonreír cuando está triste). Última modificación: 2025-01-22 17:01

Cambie el número de lote de la migración que desea revertir al más alto. Ejecute migrate: rollback. Vaya a DB y elimine / cambie el nombre de la entrada de migración para su migración específica. Elimine la tabla creada por su-migración-específica. Ejecute php artisan migrate --path = / database / migrations / your-specific-migration. php. Última modificación: 2025-01-22 17:01

El repetidor establece una conexión de cliente inalámbrica común y ordinaria a través de B / G / N al AP remoto, al mismo tiempo que establece su propio AP utilizando esos mismos protocolos. No puede ser más sencillo. Irónicamente, WDS (cuando es compatible) generalmente se considera la solución superior. Última modificación: 2025-01-22 17:01

El comando apigw ingresa al modo API Gateway para crear o modificar una API Gateway. Utilice el comando no apigw para eliminar una puerta de enlace API. Última modificación: 2025-01-22 17:01

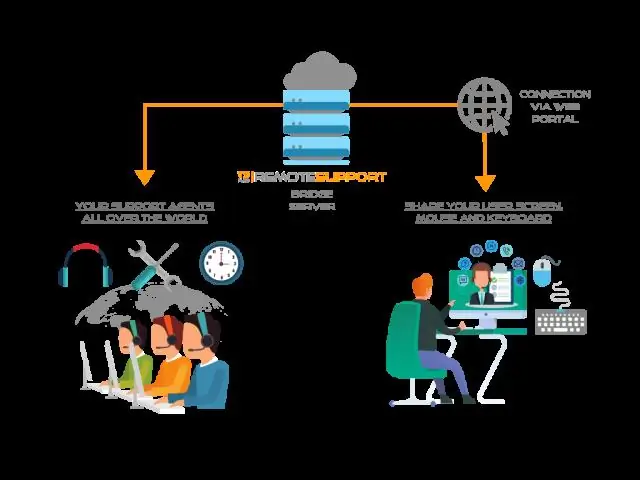

Cómo administrar un servidor de red de forma remota Abra el Panel de control. Haga doble clic en Sistema. Haga clic en Configuración avanzada del sistema. Haga clic en la pestaña Remoto. Seleccione Permitir conexiones remotas a esta computadora. Haga clic en Aceptar. Última modificación: 2025-01-22 17:01

Para hacer esto: Seleccione cualquier celda en las etiquetas de fila que tengan el valor de venta. Vaya a Analizar -> Grupo -> Selección de grupo. En el cuadro de diálogo de agrupación, especifique los valores Comenzando en, Finalizando en y Por. En este caso, Por valor es 250, lo que crearía grupos con un intervalo de 250. Haga clic en Aceptar. Última modificación: 2025-06-01 05:06

Este método de comunicación en serie a veces se denomina TTL en serie (lógica transistor-transistor). La comunicación en serie a un nivel TTL siempre permanecerá entre los límites de 0V y Vcc, que a menudo es de 5V o 3.3V. Alogic alto ('1') está representado por Vcc, mientras que un lógico bajo ('0') es 0V. Última modificación: 2025-01-22 17:01

Los cables en sí cuestan aproximadamente $ 200 por 2,000 pies, lo que hace un total de alrededor de $ 700 para la instalación básica. Estos costos podrían ser mayores o menores dependiendo de si desea materiales adicionales o necesita ejecutar líneas más largas. Última modificación: 2025-01-22 17:01

El propósito de un puerto etiquetado o 'troncalizado' es pasar tráfico para múltiples VLAN, mientras que un puerto sin etiquetar o de 'acceso' acepta tráfico para una sola VLAN. En términos generales, los puertos troncales vincularán los conmutadores y los puertos de acceso se vincularán a los dispositivos finales. Última modificación: 2025-01-22 17:01

Para restablecer la contraseña de root para MySQL, siga estos pasos: Inicie sesión en su cuenta usando SSH. Detenga el servidor MySQL usando el comando apropiado para su distribución de Linux: Reinicie el servidor MySQL con la opción -skip-grant-tables. Inicie sesión en MySQL usando el siguiente comando: En el indicador de mysql>, restablezca la contraseña. Última modificación: 2025-06-01 05:06

Éstos son algunos de los consejos. El límite de descripción del blog es de 320 caracteres. Sin embargo, puede ser más corto. Use palabras de conversación; como tú y como yo. A la gente le gusta que la aborden. Utilice palabras de impacto o poder. Recorta las palabras de relleno. Incluya su palabra clave principal en la descripción del blog. Última modificación: 2025-01-22 17:01

El Europlug es un enchufe de alimentación de CA doméstico plano, de dos polos y clavija redonda, clasificado para voltajes de hasta 250 V y corrientes de hasta 2,5 A. Es un diseño de compromiso destinado a conectar electrodomésticos de clase II de bajo consumo de forma segura a muchos Diferentes formas de toma de corriente doméstica de clavija redonda que se utilizan en Europa. Última modificación: 2025-01-22 17:01

Dinámica de evolución del programa. La dinámica de la evolución del programa es el estudio del cambio de sistema. La evolución del programa es un proceso autorregulado. Atributos del sistema como el tamaño; tiempo entre lanzamientos; el número de errores reportados es aproximadamente invariante para cada versión del sistema. Última modificación: 2025-01-22 17:01

En las redes de computadoras, el Protocolo punto a punto (PPP) es un protocolo de comunicaciones de capa de enlace de datos (capa 2) entre dos enrutadores directamente sin ningún host ni ninguna otra red en el medio. Puede proporcionar autenticación de conexión, cifrado de transmisión y compresión. Última modificación: 2025-01-22 17:01

El Festival Fyre fue un desastre total. Su fundador irá a prisión por fraude electrónico. El organizador del Fyre Festival, Billy McFarland, quien se declaró culpable a principios de este año de fraude electrónico después del fallido festival de música en 2017 en las Bahamas, ha sido sentenciado a seis años de prisión, según informes. Última modificación: 2025-01-22 17:01

La captura de cargos es un proceso que utilizan los médicos y otros proveedores de atención médica para que se les pague por sus servicios. En su forma más simple, la captura de cargos es el proceso mediante el cual los médicos registran información sobre sus servicios, que luego se envía a diferentes pagadores y compañías de seguros para su reembolso. Última modificación: 2025-01-22 17:01

Cómo recortar un video en su tableta Android Muestre el video en la Galería. No reproduzca el video; solo tenlo merodeando en la pantalla. Elija el comando Recortar. Toque el icono de Desbordamiento de acción o Menú para encontrar el comando Recortar. Ajusta los puntos de inicio y finalización del video. Toque el botón Guardar o Listo para guardar el video editado. Última modificación: 2025-01-22 17:01

R: No hay una aplicación separada para Strive en las tiendas de aplicaciones. Para acceder a Strive, simplemente abra una ventana del navegador en un dispositivo móvil y navegue hasta el sitio web de su distrito para acceder a su enlace de Eduphoria. Utilice el mismo nombre de usuario y contraseña que utiliza para iniciar sesión en Eduphoria. Haga clic en 'Mostrar aplicaciones de escritorio' y luego seleccione Strive. Última modificación: 2025-01-22 17:01

La verificación de datos es una forma de asegurar que el usuario ingrese lo que pretende, en otras palabras, para asegurarse de que el usuario no cometa un error al ingresar los datos. La validación consiste en verificar los datos de entrada para asegurarse de que cumplen con los requisitos de datos del sistema para evitar errores de datos. Última modificación: 2025-01-22 17:01

La grabación digital comercial fue pionera en Japón por NHK y Nippon Columbia y su marca Denon, en la década de 1960. Las primeras grabaciones digitales comerciales se lanzaron en 1971. La BBC también comenzó a experimentar con audio digital en la década de 1960. Última modificación: 2025-01-22 17:01

Puede alternar entre estos dos modos presionando una tecla; Si cree que nunca usará el modo de sobrescribir, también puede desactivarlo permanentemente en Microsoft Word. Presione la tecla 'Ins' para desactivar el modo de sobrescribir. Última modificación: 2025-01-22 17:01

Node Version Manager (NVM en resumen) es un script bash simple para administrar múltiples nodos activos. js en su sistema Linux. Le permite instalar múltiples nodos. js, vea todas las versiones disponibles para la instalación y todas las versiones instaladas en su sistema. Nvm también admite la ejecución de un nodo específico. Última modificación: 2025-01-22 17:01

El movimiento abierto busca trabajar para encontrar soluciones a muchos de los problemas más urgentes del mundo con un espíritu de transparencia, colaboración, reutilización y libre acceso. Abarca datos abiertos, gobierno abierto, desarrollo abierto, ciencia abierta y mucho más. Última modificación: 2025-01-22 17:01

NYNEX se fusionó con Bell Atlantic el 14 de agosto de 1997, en lo que fue, en ese momento, la segunda fusión más grande en la historia corporativa de Estados Unidos. Aunque Bell Atlantic fue la empresa superviviente, la empresa fusionada se trasladó de la sede de Bell Atlantic en Filadelfia a la sede de NYNEX en la ciudad de Nueva York. Última modificación: 2025-01-22 17:01

Tipo de datos. La característica que define el tipo de datos que se pueden ingresar en un campo, como números, texto o fechas. Base de datos. Una colección organizada de datos sobre personas, eventos, cosas o ideas relacionadas con un tema o propósito específico. Última modificación: 2025-01-22 17:01

Agregar un nuevo fragmento Junto al cuadro de mensaje de Slack, haz clic en el botón clip. Haga clic en Crear nuevo, luego seleccione Código o fragmento de texto. Introduzca un título si lo desea y elija un tipo de archivo del menú. Cuando haya terminado, haga clic en Crear fragmento para publicar el suyo. Última modificación: 2025-01-22 17:01

Para deshabilitar la agrupación de conexiones, establezca Pooling = false en la cadena de conexión si se trata de una conexión ADO.NET. Si es un objeto OLEDBConnection, establezca Servicios OLE DB = -4 en la cadena de conexión. Última modificación: 2025-01-22 17:01