En palabras simples, Jenkins Pipeline es una combinación de complementos que admiten la integración e implementación de canalizaciones de entrega continua mediante Jenkins. Una canalización tiene un servidor de automatización extensible para crear canalizaciones de entrega simples o complejas 'como código' a través de la canalización DSL (Lenguaje específico de dominio). Última modificación: 2025-01-22 17:01

La cláusula WHERE de Oracle se utiliza para restringir las filas devueltas de una consulta. A diferencia de las instrucciones SELECT y FROM de Oracle, que son necesarias para crear una consulta SQL válida, la cláusula WHERE de Oracle es opcional. Una consulta SQL puede funcionar correctamente con o sin la cláusula WHERE de Oracle. Última modificación: 2025-01-22 17:01

1957: Fortran: un lenguaje de programación de computadoras creado por John Backus para trabajos científicos, matemáticos y estadísticos complicados, Fortran son las siglas de Formula Translation. Es uno de los lenguajes de programación de computadoras más antiguos que todavía se usa en la actualidad. Última modificación: 2025-01-22 17:01

A continuación, compartimos algunos ejemplos de aprendizaje automático que usamos todos los días y que tal vez no tengamos idea de que están impulsados por ML. Asistentes personales virtuales. Predicciones durante los desplazamientos. Videos de vigilancia. Servicios de redes sociales. Correo electrónico no deseado y filtrado de malware. Atención al cliente en línea. Refinamiento de resultados del motor de búsqueda. Última modificación: 2025-01-22 17:01

Un silogismo categórico es un argumento que consta de exactamente tres proposiciones categóricas (dos premisas y una conclusión) en las que aparece un total de exactamente tres términos categóricos, cada uno de los cuales se usa exactamente dos veces. Considere, por ejemplo, el silogismo categórico: ningún ganso es felino. Algunas aves son gansos. Última modificación: 2025-01-22 17:01

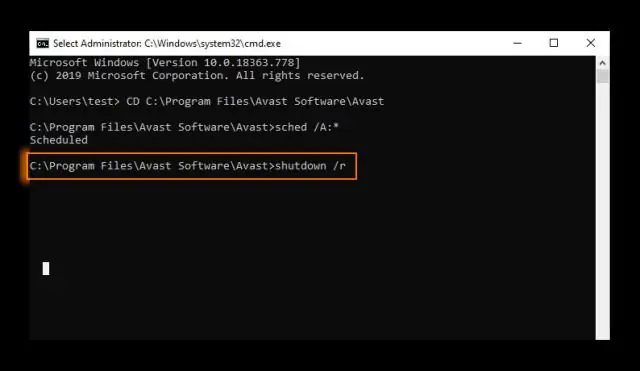

Ejecutar un restablecimiento de fábrica, también conocido como restablecimiento de Windows o reformatear y reinstalar, destruirá todos los datos almacenados en el disco duro de la computadora y todos los virus, excepto los más complejos. Los virus no pueden dañar la computadora y los restablecimientos de fábrica eliminan los lugares donde se esconden los virus. Última modificación: 2025-01-22 17:01

De Wikipedia, la enciclopedia libre. Internetofthings es una idea de la informática: conectar cosas ordinarias, como luces y puertas, a una red informática para hacerlas "inteligentes". Un sistema integrado o una computadora conecta todo en una red y a Internet. Última modificación: 2025-01-22 17:01

Para crear un nuevo proyecto con CocoaPods, siga estos sencillos pasos: Cree un nuevo proyecto en Xcode como lo haría normalmente. Abra una ventana de terminal y $ cd en el directorio de su proyecto. Crea un Podfile. Esto se puede hacer ejecutando $ pod init. Abra su Podfile. Última modificación: 2025-01-22 17:01

JUnit - Plug with Eclipse Paso 1: Descargue JUnit Archive. Descargue un jar JUnit basado en el sistema operativo que tiene en su sistema. Paso 2: configurar el entorno de Eclipse. Abra eclipse → haga clic con el botón derecho en el proyecto y haga clic en propiedad> Build Path> Configure Build Path y agregue junit-4.10. Paso 3: verificar la instalación de JUnit en Eclipse. Última modificación: 2025-01-22 17:01

El registro TMOD se utiliza para seleccionar el modo de funcionamiento y el funcionamiento del temporizador / contador de los temporizadores. El formato del registro TMOD es, Los cuatro bits inferiores del registro TMOD se utilizan para controlar el temporizador-0 y los cuatro bits superiores se utilizan para controlar el temporizador-1. Última modificación: 2025-01-22 17:01

Michelangelo se clasifica como un virus del sector de inicio, un tipo de virus que infecta los sectores de inicio de los dispositivos de almacenamiento, generalmente el sector de inicio de un disquete o el registro de inicio maestro (MBR) de un disco duro. Última modificación: 2025-01-22 17:01

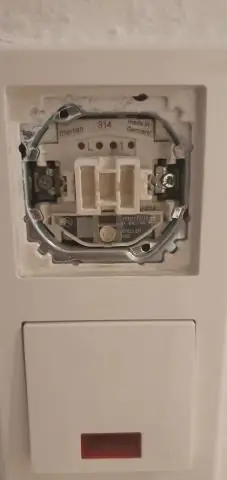

Si tiene un circuito de 2 vías (donde las mismas luces están controladas por dos interruptores) debe elegir un atenuador de encendido / apagado y reemplazar uno de los interruptores con ese atenuador. Solo puede usar un atenuador push-on / push-off en un circuito de 2 vías. Debe usarse junto con un interruptor normal. Última modificación: 2025-01-22 17:01

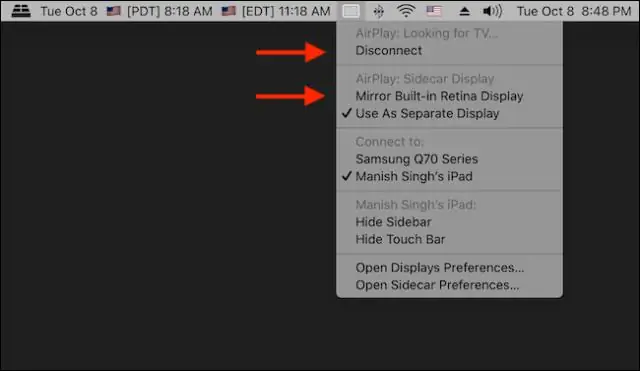

Cómo: Deshabilitar la función de barra lateral deslizable en el iPad Abra la aplicación "Configuración" en el iPad y vaya al menú "General". Toca "Multitarea". Toque el interruptor junto a "Permitir múltiples aplicaciones" para moverlo a la posición "APAGADO". (Como se ve en la captura de pantalla a continuación). Salga de la aplicación Configuración presionando el botón Inicio. ¡AUGE! ¡No más funciones molestas de Slide Over. Última modificación: 2025-01-22 17:01

La solución es utilizar IIS express para ejecutar el sitio en la computadora de escritorio del desarrollador. Configuración expresa de IIS. Descargue IIS express desde el siguiente enlace e instálelo en la PC del desarrollador. Edite el host de la aplicación. Abra el archivo de configuración y agregue la configuración del sitio al archivo. Inicie el sitio usando un dominio personalizado. Sitio de depuración en Visual Studio. Última modificación: 2025-01-22 17:01

Shotcut demuestra que un editor de video de primera categoría no tiene por qué costar una fortuna. Está disponible para Windows, Mac y Linux, y es totalmente gratuito, sin anuncios, adware incluido o funciones ocultas detrás de un muro de pago. Última modificación: 2025-01-22 17:01

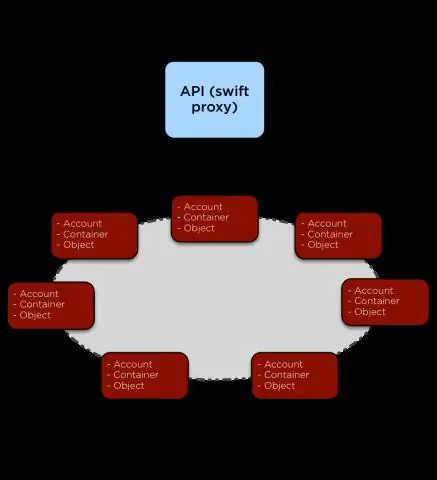

OpenStack Swift, también conocido como OpenStack Object Storage, es un software de código abierto diseñado para administrar el almacenamiento de grandes cantidades de datos de manera rentable a largo plazo en clústeres de hardware de servidor estándar. Última modificación: 2025-01-22 17:01

Cómo transferir música de iPhone a Android en Windows Inicie iTunes. Copie los archivos a una nueva carpeta en su PC. Conecte su dispositivo Android a su PC, luego navegue hasta la carpeta Música del dispositivo. Copie y pegue las canciones que le gustaría transferir. Disfruta de tu música en tu dispositivo Android. Última modificación: 2025-01-22 17:01

Debe ser mayor que 7. Ahora, abra Visual Studio 2017, presione Ctrl + Shift + N y seleccione el tipo de proyecto ASP.NET Core Web Application (.NET Core) de las plantillas. Visual Studio creará una aplicación ASP.NET Core 2.2 y Angular 6. Para crear la aplicación Angular 7, primero elimine la carpeta ClientApp. Última modificación: 2025-01-22 17:01

Mientras implementamos el árbol de decisiones, pasaremos por las siguientes dos fases: Fase de construcción. Procesar previamente el conjunto de datos. Divida el conjunto de datos del tren y pruebe con el paquete sklearn de Python. Entrena al clasificador. Fase operativa. Hacer predicciones. Calcule la precisión. Última modificación: 2025-01-22 17:01

La versión actual de Unified Modeling Language ™ es UML 2.5, lanzada en junio de 2015 [Especificación UML 2.5]. La especificación UML® (estándar) es actualizada y administrada por Object Management Group (OMG ™) OMG UML. Última modificación: 2025-01-22 17:01

Un dispositivo de entrada es cualquier dispositivo de hardware que envía datos a una computadora, lo que le permite interactuar con ella y controlarla. Los dispositivos de entrada primarios o más utilizados en una computadora son el teclado y el mouse. Sin embargo, hay docenas de otros dispositivos que también se pueden usar para ingresar datos en la computadora. Última modificación: 2025-01-22 17:01

Matplotlib es una biblioteca de trazado para el lenguaje de programación Python. Permite realizar gráficos de calidad en pocas líneas de código. La mayoría de las otras bibliotecas de trazado de Python se construyen sobre Matplotlib. Eso lo convierte en un entendimiento básico. de matplotlib probablemente sea necesario para hacer cualquier gráfico con python. Última modificación: 2025-01-22 17:01

Tutorial de Photoshop: comprensión del orden de apilamiento de capas en Photoshop CS6. Las capas son como trozos de película transparente que se pueden colocar sobre una mesa. Las capas en sí son transparentes, pero todo lo que se coloque en una de las capas se colocará encima de las capas que se encuentran debajo de ella. Última modificación: 2025-01-22 17:01

¿Qué es una pérdida de memoria en Java? La definición estándar de una pérdida de memoria es un escenario que ocurre cuando la aplicación ya no usa objetos, pero el recolector de basura no puede eliminarlos de la memoria de trabajo, porque todavía se hace referencia a ellos. Última modificación: 2025-01-22 17:01

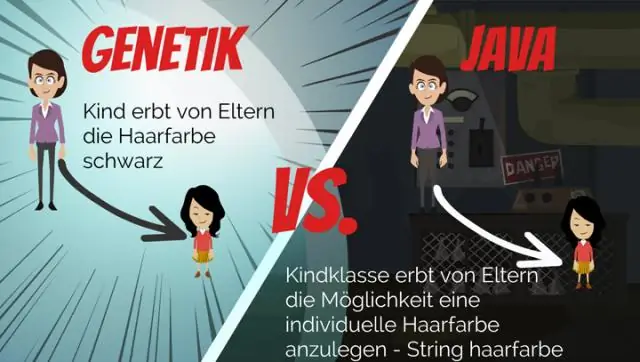

Cuando una clase extiende más de una clase, esto se denomina herencia múltiple. Por ejemplo: la clase C extiende la clase A y B, entonces este tipo de herencia se conoce como herencia múltiple. Java no permite la herencia múltiple. Última modificación: 2025-01-22 17:01

Crear una capa de máscara Seleccione o cree una capa que contenga los objetos que aparecerán dentro de la máscara. Seleccione Insertar> Línea de tiempo> Capa para crear una nueva capa encima. Coloque una forma rellena, texto o una instancia de un símbolo en la capa de máscara. Última modificación: 2025-01-22 17:01

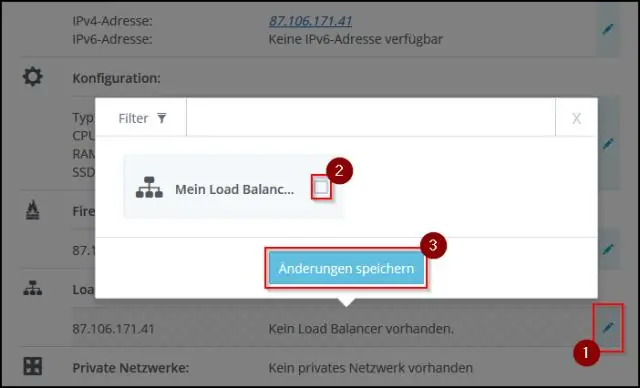

Los Equilibradores de carga de red no tienen grupos de seguridad asociados. Por lo tanto, los grupos de seguridad de sus objetivos deben utilizar direcciones IP para permitir el tráfico desde el equilibrador de carga. Por lo tanto, si no desea otorgar acceso a todo el CIDR de VPC, puede otorgar acceso a las direcciones IP privadas que usan los nodos del balanceador de carga. Última modificación: 2025-01-22 17:01

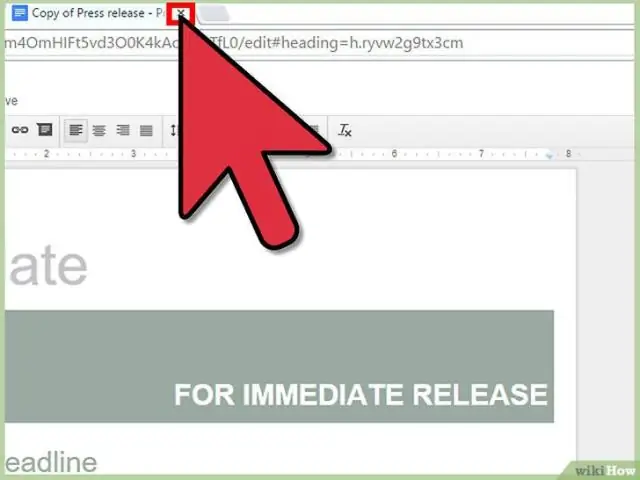

Para abrir las plantillas: Primero, inicie sesión en su cuenta de Google Drive y acceda a Docs. Si no ha iniciado sesión, ingrese su dirección de correo electrónico y contraseña cuando se le solicite. Haga clic en el botón NUEVO en la parte superior del menú del lado izquierdo, desplácese hasta Google Docs y haga clic en '>' a la derecha. Elija de una plantilla. Para Flyers:. Última modificación: 2025-01-22 17:01

¿Cómo usar aceite de naranja para matar termitas por tu cuenta? Agite el aceite de naranja antes de la dilución. Mezcle cuatro gotas de aceite de naranja por galón de agua hasta que se disuelva. Toca las paredes para encontrar huecos y galerías de termitas. Última modificación: 2025-01-22 17:01

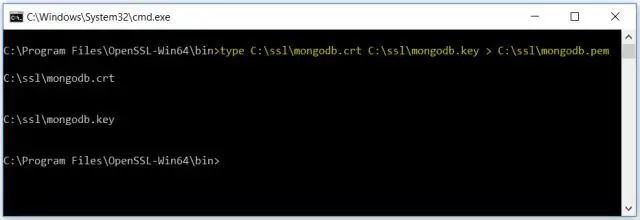

Si tiene un almacén de claves y un almacén de confianza en formato PEM, convierta el archivo de almacén de claves PEM a PKCS12. Luego, exporte el certificado y la clave a archivos JKS. Si no tiene archivos de almacén de claves y almacén de confianza, puede crearlos con OpenSSL y Java keytool. Última modificación: 2025-01-22 17:01

Un canal de comunicación se refiere a un medio de transmisión físico, como un cable, oa una conexión lógica a través de un medio multiplexado, como un canal de radio en telecomunicaciones y redes informáticas. La comunicación de datos de un lugar a otro requiere algún tipo de vía o medio. Última modificación: 2025-01-22 17:01

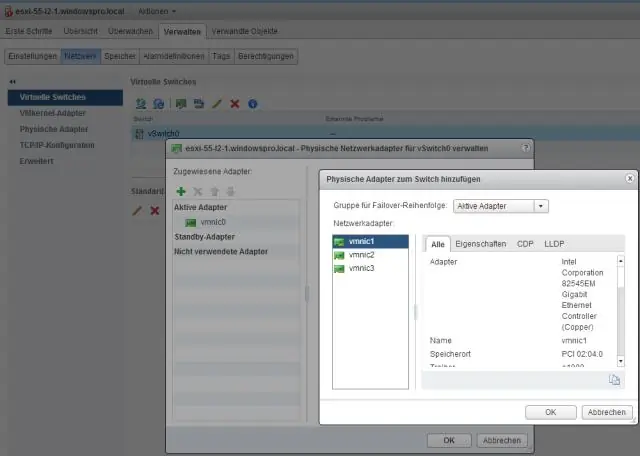

En sus términos más simples, la formación de equipos de NIC significa que tomamos varias NIC físicas en un host ESXi determinado y las combinamos en un único enlace lógico que proporciona agregación de ancho de banda y redundancia a un vSwitch. La formación de equipos NIC se puede utilizar para distribuir la carga entre los enlaces ascendentes disponibles del equipo. Última modificación: 2025-01-22 17:01

Ingrese su URL de registro de Canvas (por ejemplo, canvas.instructure.com) en su navegador. Crear cuenta de Canvas. Haga clic en el botón ¿Necesita una cuenta de Canvas? Regístrese como profesor. Haga clic en el enlace Soy un profesor. Regístrese para obtener su cuenta. Crear contraseña. Finalizar registro. Ver cuenta de Canvas. Ver correo electrónico de bienvenida. Última modificación: 2025-01-22 17:01

Configure en su impresora HP DeskJet 2548 a través de Preferencias del sistema Conecte la HP DeskJet 2548 a la red y los procedimientos se basan en el panel de control de la impresora. En la impresora, seleccione el menú Configuración, Red o Inalámbrica, seleccione Asistente de configuración inalámbrica y luego siga las instrucciones en pantalla para conectar la impresora. Última modificación: 2025-01-22 17:01

Una pérdida de memoria ocurre cuando su código asigna memoria para un objeto, pero nunca la desasigna. Esto puede suceder por muchas razones. Aprenderá estas causas más tarde. Independientemente de la causa, cuando se produce una pérdida de memoria, el recolector de basura cree que un objeto todavía es necesario porque todavía se hace referencia a él por otros objetos. Última modificación: 2025-01-22 17:01

En la Mac con la unidad multimedia, inserte un CD o DVD de datos. En su MacBook Air, dentro de la ventana Remote Disc, haga doble clic en el nombre de la Mac que tiene la unidad multimedia. Verá un icono para el disco. Haga doble clic en ese icono y podrá ver el contenido del disco. Última modificación: 2025-01-22 17:01

Para rellenar sin copiar el formato Si desea utilizar Autocompletar en una celda formateada y le gusta evitar que se copie el formato, Autocompletar como de costumbre, luego seleccione "Rellenar sin formato" de las opciones de etiqueta inteligente. Última modificación: 2025-01-22 17:01

Lavado de tuberías. El lavado de tuberías es el proceso de limpieza de los sistemas de tuberías de agua enfriada mediante bombas de lavado, filtros y, si es necesario, productos químicos. Última modificación: 2025-01-22 17:01

Según los documentos de Snowden, la NSA está investigando si un ataque criptográfico basado en taustatistic puede ayudar a romper AES. En la actualidad, no se conoce ningún ataque práctico que permita a alguien sin conocimiento de la clave leer datos cifrados por AES cuando se implementan correctamente. Última modificación: 2025-01-22 17:01

La ventaja de estas nuevas bibliotecas JavaScript como AngularJs, Aurelia, Ember y Meteor es que proporciona una forma más 'civilizada' y estructurada de construir aplicaciones JavaScript completas.;-) jQuery tiene algunas plantillas, pero cada biblioteca JavaScript tiene eso construido en ello por naturaleza. Última modificación: 2025-01-22 17:01