Sistema operativo elemental. Probablemente la distribución más atractiva del mundo. Linux Mint. Una buena opción para aquellos que son nuevos en Linux. Arch Linux. Arch Linux o Antergos son excelentes opciones de Linux. Ubuntu. Una de las distribuciones más populares por buenas razones. Cruz. Una distribución para los que se preocupan por la privacidad. CentOS. Ubuntu Studio. openSUSE. Última modificación: 2025-01-22 17:01

Con el lanzamiento de Surface y Surface Pro de tercera generación, Microsoft aumentó los tamaños de pantalla a 10,8 pulgadas (27 cm) y 12 pulgadas (30 cm) respectivamente, cada uno con una relación de aspecto de 3: 2, diseñado para un uso cómodo en una orientación vertical. Última modificación: 2025-06-01 05:06

Comenzará con métodos muy simples, como preguntar "¿cuál es su modelo de amenaza?" e intercambio de ideas sobre amenazas. Esos pueden funcionar para un experto en seguridad y pueden funcionar para usted. A partir de ahí, aprenderá sobre tres estrategias para el modelado de amenazas: centrarse en los activos, centrarse en los atacantes y centrarse en el software. Última modificación: 2025-01-22 17:01

IntelliJ IDEA se diseñó como un IDE de Java, pero se puede ampliar mediante complementos para admitir el desarrollo con casi cualquier lenguaje popular. Para algunos de esos lenguajes de programación, JetBrains proporciona IDE separados, que se basan en la plataforma IntelliJ y solo incluyen características específicas del lenguaje. Última modificación: 2025-01-22 17:01

Marco de datos de Pandas. La función append () se usa para agregar filas de otro marco de datos al final del marco de datos dado, devolviendo un nuevo objeto de marco de datos. Las columnas que no están en los marcos de datos originales se agregan como nuevas columnas y las nuevas celdas se completan con el valor NaN. ignore_index: si es verdadero, no use las etiquetas de índice. Última modificación: 2025-01-22 17:01

La inyección de constructor es el acto de definir estáticamente la lista de dependencias requeridas especificándolas como parámetros para el constructor de la clase. La clase que necesita la Dependencia debe exponer un constructor público que tome una instancia de la Dependencia requerida como argumento de constructor. Última modificación: 2025-01-22 17:01

Obtenga lo mejor de ambos con RanorexStudio Selenium WebDriver es una solución líder de código abierto para automatizar las pruebas de aplicaciones web. En comparación, Ranorex Studio es un marco de automatización con todas las funciones para aplicaciones de escritorio y móviles, así como aplicaciones web. Última modificación: 2025-01-22 17:01

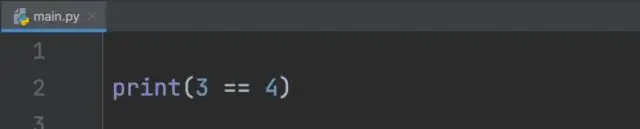

Asegúrese de que NFC y Android Beam estén activados Abra la aplicación Configuración de su dispositivo. Presiona Dispositivos conectados Preferencias de conexión. Compruebe que NFC esté encendido. Toca Android Beam. Comprueba que Android Beam esté encendido. Última modificación: 2025-01-22 17:01

Apex - Cuerdas. Anuncios. Cadena en Apex, como en cualquier otro lenguaje de programación, es cualquier conjunto de caracteres sin límite de caracteres. Ejemplo String companyName = 'Abc International'; Sistema. Última modificación: 2025-01-22 17:01

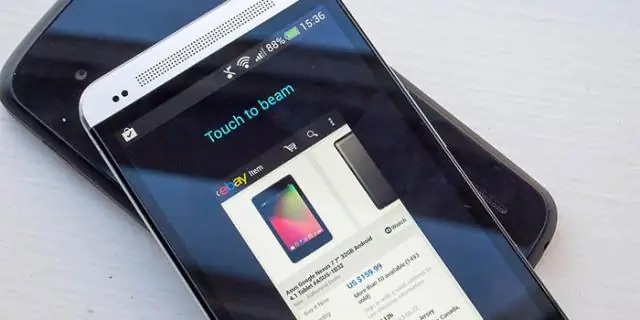

En general, es seguro eliminar cualquier cosa en la carpeta Temp. A veces, puede recibir un mensaje de 'no se puede eliminar porque el archivo está en uso', pero puede omitir esos archivos. Por seguridad, elimine el directorio Temp justo después de reiniciar la computadora. Última modificación: 2025-01-22 17:01

La clase HttpClient proporciona una clase base para enviar / recibir solicitudes / respuestas HTTP desde una URL. Es una función asincrónica compatible de. NET Framework. HttpClient puede procesar múltiples solicitudes simultáneas. Última modificación: 2025-01-22 17:01

Los ajustes de velocidad del sistema operativo Windows 10 activan el modo de juego. Desactive los efectos visuales. Acelere su procesador. Desactive los programas de inicio automático. Comprueba tu conexión a Internet. Administre Windows Update para el rendimiento. Desactive la función de indexación de búsqueda de Windows 10. Los analizadores de almacenamiento y la limpieza de discos pueden acelerar Windows. Última modificación: 2025-01-22 17:01

Ambos son gramaticalmente correctos. Denotan diferentes cosas, dependiendo de si hay o no múltiples procesos involucrados. Si hay un proceso general que utiliza para todos sus proyectos, diga "proceso". Si usa un proceso diferente para diferentes tipos de proyectos, diga "procesos". Última modificación: 2025-01-22 17:01

Un enrutador es un dispositivo de red que envía paquetes de datos entre redes de computadoras. Los enrutadores realizan las funciones de dirección de tráfico en Internet. Los datos enviados a través de Internet, como una página web o un correo electrónico, se encuentran en forma de paquetes de datos. Última modificación: 2025-01-22 17:01

Touch VPN es una popular descarga gratuita de VPN que es compatible con Windows, iOS, Android y Chrome. El appalso de Android también tiene anuncios, sin versión comercial. Los demás son completamente gratuitos y ninguno requiere registro ni tiene límites de transferencia de datos. Última modificación: 2025-01-22 17:01

Un lenguaje específico de dominio (DSL) es un lenguaje informático especializado en un dominio de aplicación en particular. Existe una amplia variedad de DSL, que van desde lenguajes ampliamente utilizados para dominios comunes, como HTML para páginas web, hasta lenguajes utilizados por solo una o unas pocas piezas de software, como el código de software MUSH. Última modificación: 2025-01-22 17:01

¿Qué es un archivo SPEC? Un archivo SPEC puede considerarse como la "receta" que utiliza la utilidad rpmbuild para crear un RPM. Le dice al sistema de compilación qué hacer definiendo instrucciones en una serie de secciones. Las secciones se definen en el Preámbulo y el Cuerpo. Última modificación: 2025-01-22 17:01

Puede invocar el compilador de C # escribiendo el nombre de su archivo ejecutable (csc.exe) en un símbolo del sistema. Si usa el símbolo del sistema del desarrollador para la ventana de Visual Studio, todas las variables de entorno necesarias están configuradas para usted. Última modificación: 2025-01-22 17:01

1. Introducción. ClassCastException es una excepción de tiempo de ejecución que se genera en Java cuando intentamos convertir incorrectamente una clase de un tipo a otro. Se lanza para indicar que el código ha intentado convertir un objeto en una clase relacionada, pero de la cual no es una instancia. Última modificación: 2025-01-22 17:01

Las aplicaciones incluyen versiones de vista previa de Word, Excel y PowerPoint diseñadas específicamente para tabletas Android. Microsofintrodujo una aplicación Office Mobile para Android en 2013, pero solo para teléfonos inteligentes y solo para suscriptores de Office 365.También se presentó en 2013, la versión de iOS también requería una suscripción a Office365. Última modificación: 2025-01-22 17:01

MQTT puede ser un protocolo ligero, pero se utiliza en algunos de los escenarios complejos que exigen una entrega fiable de mensajes. Los clientes pueden configurar diferentes niveles de calidad de servicio (QoS) para garantizar una entrega de mensajes confiable. Hay tres niveles de QoS en MQTT: QoS 0: como máximo una entrega. Última modificación: 2025-01-22 17:01

Muchos teléfonos se venden bloqueados en una red específica. Cuando compra un teléfono a un operador de telefonía celular, a menudo bloquean ese teléfono en su red para que no pueda llevarlo a la red de un competidor. Los operadores de telefonía móvil generalmente desbloquearán su teléfono siempre que ya no tenga un contrato con ellos. Última modificación: 2025-01-22 17:01

La minería de datos implica seis clases comunes de tareas. Detección de anomalías, aprendizaje de reglas de asociación, agrupamiento, clasificación, regresión, resumen. La clasificación es una técnica importante en la minería de datos y se usa ampliamente en varios campos. Última modificación: 2025-01-22 17:01

Si su Samsung Galaxy no puede conectarse a la red WiFi, entonces uno de los pasos para resolver el problema es eliminar la caché y los datos de Wi-Fi Direct. Eliminar estos datos no causará ningún problema porque el teléfono creó automáticamente nuevos archivos de caché si se eliminó el anterior. Última modificación: 2025-01-22 17:01

AAAA-MM-DD. Última modificación: 2025-01-22 17:01

En el Explorador de objetos de SQL Server, en el nodo de SQL Server, expanda la instancia del servidor conectado. Haga clic con el botón derecho en el nodo Bases de datos y seleccione Agregar nueva base de datos. Cambie el nombre de la nueva base de datos a TradeDev. Haga clic con el botón derecho en la base de datos de comercio en el Explorador de objetos de SQL Server y seleccione Comparación de esquemas. Última modificación: 2025-01-22 17:01

Por último, estudiaremos Chaining Decorators en el lenguaje de programación Python. En Python, una función es un objeto de primera clase. Esto significa que puede pasarlo con absoluta facilidad. Puede devolverlo e incluso pasarlo como argumento a otro. Última modificación: 2025-01-22 17:01

Video simple sobre cómo restablecer completamente la tableta NextbookAndroid. Apague el dispositivo, seleccione subir volumen y luego encender, mantenga el poder durante 5-7 segundos y suéltelo sin soltar el volumen. Cuando obtenga el menú de Android, desplácese hacia abajo para borrar los datos navegando con los botones de volumen y luego borre los datos. Última modificación: 2025-01-22 17:01

IBM afirmó en abril de 2011 que el 80% de las empresas Fortune 500 utilizaban la nube de IBM y que su software y servicios eran utilizados por más de 20 millones de clientes finales, con clientes como American Airlines, Aviva, Carfax, Frito-Lay, India. Compañía de seguros de vida y 7-Eleven. Última modificación: 2025-01-22 17:01

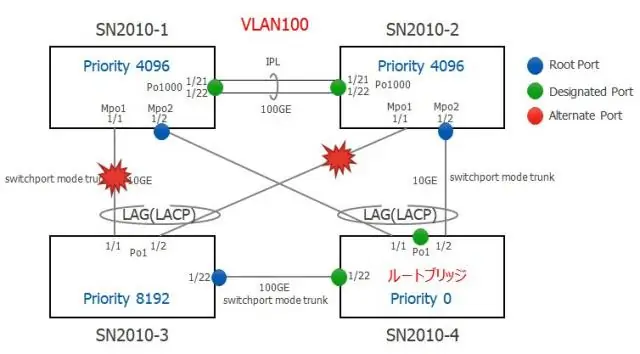

El ID del puente es la dirección MAC del conmutador en el que se encuentra. El ID de raíz es la dirección mac del conmutador que es el puente raíz para ese vlan. Entonces, si el ID del puente y el ID de la raíz son los mismos, entonces está en el puente raíz para ese vlan. Última modificación: 2025-01-22 17:01

Cómo cifrar un archivo Haga clic con el botón derecho (o mantenga presionado) un archivo o carpeta y seleccione Propiedades. Seleccione el botón Avanzado y seleccione la casilla de verificación Cifrar contenido para proteger los datos. Seleccione Aceptar para cerrar la ventana Atributos avanzados, seleccione Aplicar y luego seleccione Aceptar. Última modificación: 2025-01-22 17:01

Microsoft Azure Backup proporciona respaldo para cargas de trabajo de aplicaciones como Microsoft SQL Server, Hyper-V y VMware VM, clientes de SharePoint Server, Exchange y Windows con soporte para respaldo de disco a disco para copias locales y respaldo de disco a disco a nube para retención a largo plazo. - Un servidor físico autónomo. Última modificación: 2025-01-22 17:01

9 formas de reutilizar su repetidor inalámbrico de enrutadores antiguos. Si su red Wi-Fi no llega a todas las partes de su hogar, puede usar el enrutador antiguo como repetidor inalámbrico. WiFi para invitados. No todos los enrutadores tienen un modo de invitado seguro integrado. Transmisor de radio por Internet. Conmutador de red. Puente inalámbrico. Smart Home Hub. Unidad NAS. Conexión VPN. Última modificación: 2025-01-22 17:01

A los ejemplares se les proporcionan ejemplos de las mejores o peores prácticas en el entorno educativo, que están diseñados para ayudar a los estudiantes a aumentar su comprensión de habilidades, contenidos o conocimientos particulares en cualquier situación dada y articular los criterios y estándares establecidos. Última modificación: 2025-01-22 17:01

Los datos preliminares son los datos generados a partir de proyectos de investigación a pequeña escala para evaluar la viabilidad, antes de realizar estudios de investigación completos. En algunos casos, los datos preliminares también se pueden combinar con datos del proyecto de investigación completo para generar un conjunto de datos más grande. Última modificación: 2025-01-22 17:01

Consiste en un tubo lleno de gas xenón, con electrodos en cada extremo y una placa de gatillo de metal en el medio del tubo. El tubo se encuentra frente a la placa del gatillo. La placa del gatillo está oculta por material reflectante, que dirige la luz del flash hacia adelante. Última modificación: 2025-01-22 17:01

El ajuste de Brillo / Contraste le permite realizar ajustes simples en el rango tonal de una imagen. Usar Legado se selecciona automáticamente al editar las capas de ajuste de Brillo / Contraste creadas con versiones anteriores de Photoshop. Última modificación: 2025-01-22 17:01

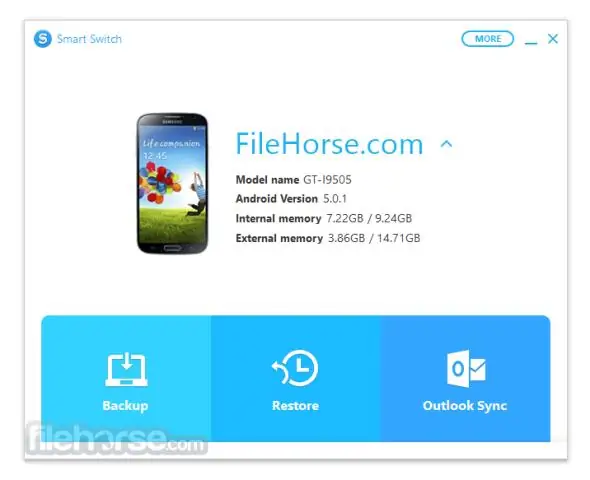

1 Asegúrese de que ambos dispositivos estén encendidos y abra la aplicación Samsung Smart Switch en ambos dispositivos. 2 En su antiguo teléfono Windows, toque INALÁMBRICO. 3 En su nuevo dispositivo Galaxy, toque INALÁMBRICO. 4 En su antiguo teléfono con Windows, toque ENVIAR, ya que su antiguo teléfono con Windows contiene los datos que se van a importar desde. Última modificación: 2025-01-22 17:01

Redux se utiliza principalmente para la gestión del estado de la aplicación. Para resumirlo, Redux mantiene el estado de una aplicación completa en un solo árbol de estado inmutable (objeto), que no se puede cambiar directamente. Cuando algo cambia, se crea un nuevo objeto (usando acciones y reductores). Última modificación: 2025-01-22 17:01

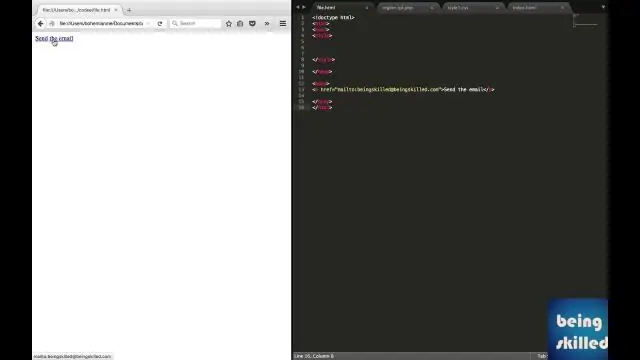

Cómo crear enlaces de Mailto Para crear un enlace de Mailto, debe usar la etiqueta con su atributo href e insertar un parámetro 'mailto:' después, así: Si desea tener un campo de asunto ya completado, agregue el " asunto”para el atributo href:. Última modificación: 2025-01-22 17:01