Diez consejos de búsqueda principales Utilice Y para combinar palabras clave y frases cuando busque artículos de revistas en las bases de datos electrónicas. Utilice truncamiento (un asterisco) y comodines (generalmente un signo de interrogación o de exclamación). Averigüe si la base de datos que está utilizando tiene una opción de "búsqueda de tema". Use su imaginación. Última modificación: 2025-01-22 17:01

Entonces, ¿cómo funciona la animación por computadora? El animador utiliza una computadora para generar una secuencia de imágenes fijas, que dan la ilusión de movimiento a través del espacio tridimensional cuando las reproduce. En lugar de dibujar todos los detalles del cuadro a mano, ¡dibuja cada cuadro con una computadora. Última modificación: 2025-01-22 17:01

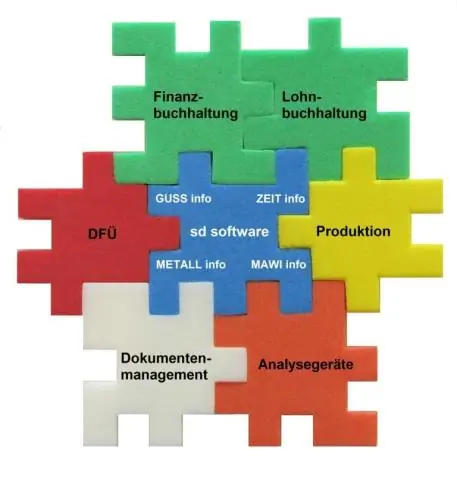

Principalmente, UML se ha utilizado como lenguaje de modelado de propósito general en el campo de la ingeniería de software. Sin embargo, ahora ha encontrado su camino en la documentación de varios procesos comerciales o flujos de trabajo. Por ejemplo, los diagramas de actividad, un tipo de diagrama UML, se pueden utilizar como un lugar para los diagramas de flujo. Última modificación: 2025-01-22 17:01

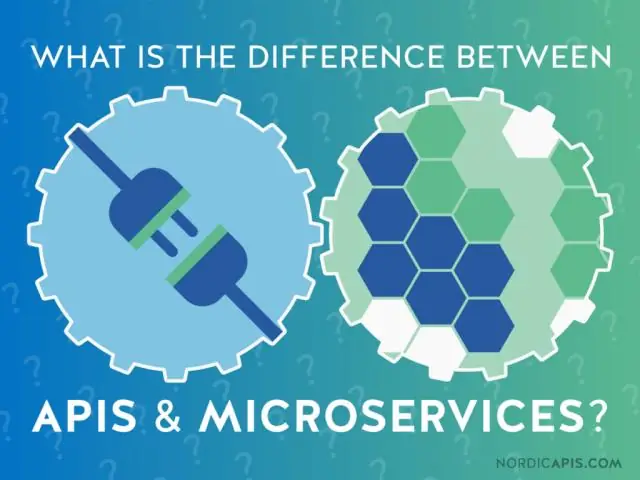

En pocas palabras, existe una gran diferencia entre una API RESTful y una API HTTP. Una API RESTful cumple TODAS las restricciones REST establecidas en su documentación de 'formato' (en la disertación de Roy Fielding). Una API HTTP es CUALQUIER API que utiliza HTTP como protocolo de transferencia. Última modificación: 2025-01-22 17:01

Directorios de registro La ubicación predeterminada SPARK_WORKER_LOG_DIR es / var / log / spark / worker. El directorio de registro predeterminado para iniciar el servidor Spark SQL Thrift es $ HOME / spark-thrift-server. Spark Shell y los registros de la aplicación se envían a la consola. Los archivos de configuración de registro se encuentran en el mismo directorio que spark-env.sh. Última modificación: 2025-01-22 17:01

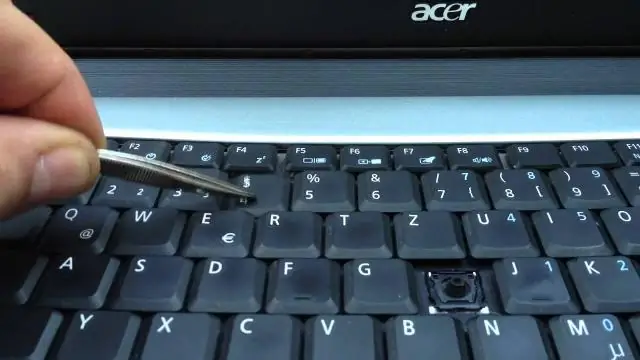

Pasos Apague y desenchufe su computadora portátil antes de realizar cualquier limpieza. Incline el portátil boca abajo y golpéelo suavemente o agítelo. Pulverizar entre las teclas con aire comprimido para eliminar el polvo. Limpia las teclas con un paño de microfibra húmedo. Quite la suciedad rebelde con una bola de algodón humedecida en alcohol isopropílico. Última modificación: 2025-01-22 17:01

Complemento del navegador Okta. Okta Browser Plugin protege sus contraseñas y lo conecta de forma segura a todas sus aplicaciones comerciales y personales. Las organizaciones más grandes del mundo y más de 100 millones de personas confían en Okta para conectarse a aplicaciones dentro y fuera de su organización sabiendo que sus credenciales están protegidas. Última modificación: 2025-01-22 17:01

Aquí está la verificación a seguir: Asegúrese de que la conexión HDMI no se haya salido. Desenchufe y luego vuelva a enchufar el cable. Encienda su televisor HDMI o altavoz HDMI y luego inicie su PC. A continuación, apague el televisor o el altavoz, desconecte los dispositivos por completo, espere un minuto, vuelva a conectarlos y vuelva a encenderlos. Última modificación: 2025-01-22 17:01

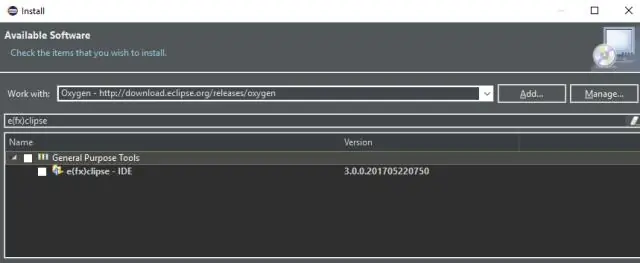

Hola mundo Comienza el eclipse. En la vista Explorador de paquetes, haga clic con el botón derecho del mouse y seleccione Nuevo> Proyecto Java. Cree un nuevo proyecto JavaTM. Nómbrelo MyJavaFXProject y presione el botón Finalizar. Abra el menú emergente del proyecto y seleccione JavaFX> Agregar naturaleza JavaFX. La perspectiva JavaFX está activada. ¡Voila. Última modificación: 2025-01-22 17:01

Descarga la aplicación Hulu en los últimos televisores y reproductores de Blu-ray de Samsung siguiendo estos pasos: Presiona Inicio en tu control remoto para acceder al SmartHub. Seleccione Aplicaciones, luego busque "Hulu" usando el ícono de la lupa en la esquina superior derecha. Siga las instrucciones en pantalla para completar el proceso de instalación. Última modificación: 2025-01-22 17:01

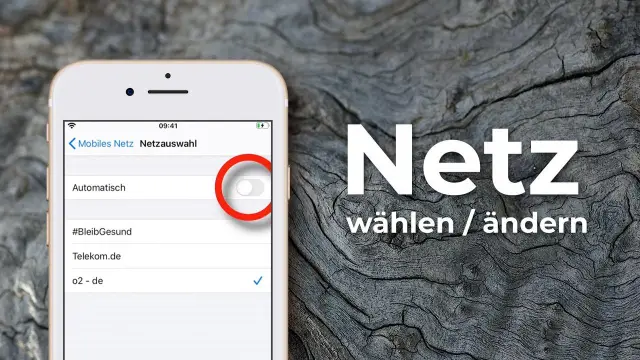

Cómo hacer un punto de acceso de iPhone Toque 'Configuración' en la pantalla de inicio del iPhone para abrir el menú de Configuración. Toque la opción 'Personal Hotspot' para iniciar la aplicación Personal Hotspot. Toque el interruptor 'Punto de acceso personal' para encender el punto de acceso. Toque el campo 'Contraseña de Wi-Fi' y luego configure una contraseña o cambie la existente. Última modificación: 2025-01-22 17:01

La redundancia define la implementación o el aprovisionamiento de dispositivos o sistemas duplicados en áreas críticas para asumir la operación activa si falla el dispositivo o sistema principal. La resiliencia define la capacidad de recuperarse, converger o autocurarse para restaurar las operaciones normales después de un evento disruptivo. Última modificación: 2025-01-22 17:01

Inicie iBooks desde la pantalla de inicio de su iPhone o iPad. Toque el botón Editar en la esquina superior izquierda de la estantería principal. Toque los títulos que le gustaría mover a una colección diferente y luego toque el botón Mover en la parte superior. Última modificación: 2025-01-22 17:01

Golang es un lenguaje mucho más simple que incluso Python o JavaScript. Las únicas dos áreas en las que puede tener problemas con golang son las interfaces y las funciones de concurrencia: goroutines y canales. A muchos principiantes les resulta difícil entender la simultaneidad. Golang me resultó muy fácil de aprender. Última modificación: 2025-01-22 17:01

Mientras que incluso los cables UTP sin blindaje reducen algunas EMI, los cables STP blindados bloquean la interferencia de manera más efectiva. Los cables blindados Cat5 y Cat6 se complementan con una lámina delgada que sirve para bloquear EMI. Sin embargo, el cable solo se conectará a tierra si los conectores y acopladores utilizados en la instalación también están blindados. Última modificación: 2025-01-22 17:01

Los diagramas de flujo de la interfaz de usuario se utilizan normalmente para uno de dos propósitos. Primero, se utilizan para modelar las interacciones que los usuarios tienen con su software, como se define en un caso de uso único. Por ejemplo, un caso de uso puede hacer referencia a varias pantallas y proporciona información sobre cómo se utilizan. Última modificación: 2025-01-22 17:01

A continuación, toque Configuración de contraseña. Este código de acceso o bloqueo de huellas dactilares garantiza que solo usted pueda activar y desactivar el acceso guiado. 4. Ahora, retroceda una pantalla y active Accesibilidad Atajo, que le permite ingresar al modo de Acceso Guiado presionando tres veces el botón de inicio. Última modificación: 2025-01-22 17:01

Hay varias formas de importar datos a R, y hay varios formatos disponibles, desde Excel a R. Abra sus datos de Excel. Vaya a Archivo> Guardar como o presione Ctrl + Mayús + S. Nombra esto con lo que quieras, di Datos. Cuando se guarde, este archivo tendrá un nombre Datos. Última modificación: 2025-01-22 17:01

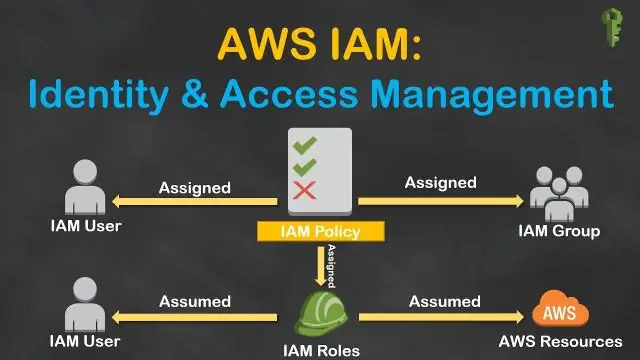

AWS Identity and Access Management (IAM) le permite administrar el acceso a los servicios y recursos de AWS de forma segura. Con IAM, puede crear y administrar usuarios y grupos de AWS, y usar permisos para permitir y denegar su acceso a los recursos de AWS. IAM es una función de su cuenta de AWS que se ofrece sin cargo adicional. Última modificación: 2025-01-22 17:01

RSS (originalmente RDF Site Summary; más tarde, surgieron dos enfoques en competencia, que usaban los backronyms Rich SiteSummary y Really Simple Syndication respectivamente) es un tipo de fuente web que permite a los usuarios y aplicaciones acceder a actualizaciones de sitios web en un formato estandarizado legible por computadora. Última modificación: 2025-01-22 17:01

Un terminal es el punto en el que un conductor de un componente, dispositivo o red llega a su fin. El terminal también puede referirse a un conector eléctrico en este punto final, que actúa como la interfaz reutilizable a un conductor y crea un punto donde se pueden conectar circuitos externos. Última modificación: 2025-01-22 17:01

Un relé es un dispositivo de conmutación simple que usa una pequeña señal para controlar una señal más grande. En este caso, los pulsos de bajo voltaje abren o cierran un circuito de mayor voltaje. Piense en un relé como un interruptor de control remoto. Entonces, un panel de relés agrega control de encendido / apagado a un circuito, pero aún debe ser alimentado desde un panel de disyuntores. Última modificación: 2025-01-22 17:01

Un MBean es un objeto Java administrado, similar a un componente JavaBeans, que sigue los patrones de diseño establecidos en la especificación JMX. Un MBean puede representar un dispositivo, una aplicación o cualquier recurso que deba administrarse. Última modificación: 2025-01-22 17:01

La red de solo host proporciona una conexión de red entre la máquina virtual y la computadora host, mediante un adaptador Ethernet virtual que es visible para el sistema operativo host. Las direcciones de esta red las proporciona el servidor DHCP de VMware. Última modificación: 2025-01-22 17:01

La ciberética se refiere al código de conducta responsable en Internet. Así como se nos enseña a actuar con responsabilidad en la vida diaria. Eso no es siempre cierto; Los navegadores, las computadoras y los proveedores de servicios de Internet pueden mantener registros de sus actividades que pueden usarse para detectar comportamientos ilegales o inapropiados. Última modificación: 2025-01-22 17:01

T-Mobile en Twitter: 'Lo sentimos, los clientes de DavidMetroPCS no son elegibles para los martes de T-Mobile. Última modificación: 2025-01-22 17:01

El teléfono inteligente no es principalmente un teléfono resistente porque el gigante de Corea del Sur tiene el Galaxy S6 Active que llegará pronto totalmente resistente y resistente al agua. A diferencia del modelo Galaxy S5, tanto el Galaxy S6 como el Galaxy S6 edge no son oficialmente a prueba de agua / resistentes al agua, pero esta prueba de agua demuestra lo contrario, más o menos. Última modificación: 2025-01-22 17:01

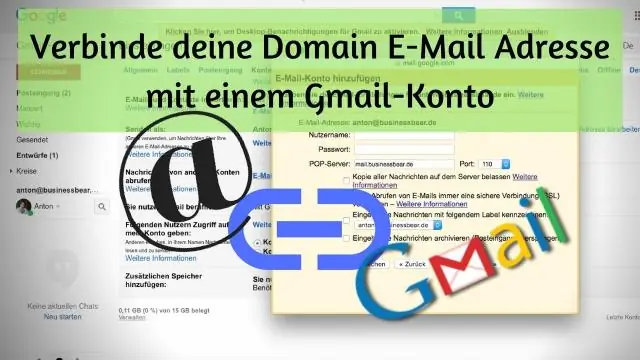

Agregue sus amigos de Facebook al archivo csv de contactos de Gmail a su lista de contactos de Gmail, abra la página Contactos de Gmail y haga clic en Importar en la esquina superior derecha. Haga clic en Examinar, busque y seleccione el archivo Exportar amigos.csv, marque 'Agregar también estos contactos importados a', elija Nuevo grupo y haga clic en Importar. Última modificación: 2025-01-22 17:01

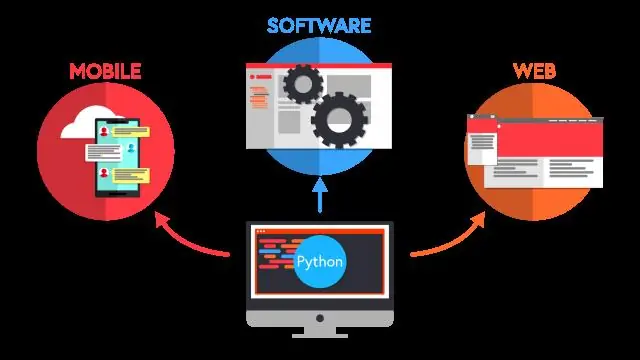

Python es el segundo idioma más utilizado en ciencia de datos después de R.Una vez que aprenda Python, hará algunos proyectos en Python usando bibliotecas de también puede aprender ML usando Python. si haces esto al 99% definitivamente conseguirás trabajo. Última modificación: 2025-01-22 17:01

Uso de SQL Server Management Studio Haga clic con el botón derecho en la carpeta Seguridad, seleccione Nuevo y seleccione Esquema. En el cuadro de diálogo Esquema - Nuevo, en la página General, ingrese un nombre para el nuevo esquema en el cuadro Nombre del esquema. En el cuadro Propietario del esquema, ingrese el nombre de un usuario o rol de la base de datos que posea el esquema. Última modificación: 2025-01-22 17:01

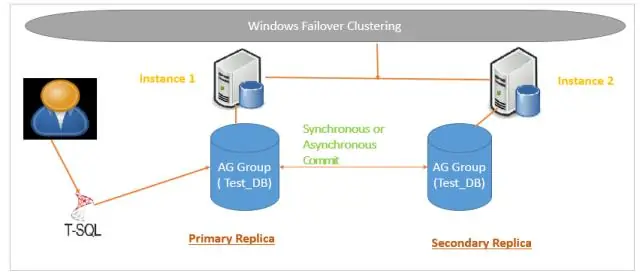

Haga clic con el botón derecho en la entrada TCP / IP y seleccione Activar. Mientras aún se encuentra en el Administrador de configuración de SQL Server, haga clic con el botón derecho en Servicios de SQL Server para abrir el cuadro de diálogo Propiedades. Vaya a la pestaña AlwaysOn High Availability y seleccione la casilla de verificación Habilitar grupos de disponibilidad AlwaysOn. Última modificación: 2025-01-22 17:01

Vaya a Ventana -> Dispositivos y simuladores. Esto abrirá una nueva ventana con todos los dispositivos que usa en Xcode. En la parte superior, toque Simuladores y verá una lista en el lado izquierdo. Desde allí, busque el simulador que desea eliminar y Cntl - haga clic (o haga clic con el botón derecho) y seleccione Eliminar. Última modificación: 2025-01-22 17:01

Tanto el iPhone 6 como el iPhone 6 Plus cuentan con un mini conector para auriculares estéreo estándar de 3,5 mm. Ambos iPhones se envían con un juego de Apple EarPods, auriculares internos con micrófono en línea. Los rumores de que Apple solicita a los usuarios que compren auriculares patentados compatibles con Lightning son falsos. Última modificación: 2025-01-22 17:01

Https://contoso.com/federationmetadata/2007-06/federationmetadata.xml. Contiene información sobre su servicio de federación que se utiliza para crear fideicomisos, identificar certificados de firma de tokens y muchas otras cosas. Por lo tanto, debe estar disponible públicamente para que otras partes puedan acceder y consumirlo. Última modificación: 2025-01-22 17:01

Requisitos previos para la migración P2V / V2V para Windows Asegúrese de que la máquina servidor Converter Standalone tenga acceso de red a la máquina fuente de Windows. Apague las aplicaciones de firewall y Defender Antivirus que se ejecutan en la máquina de origen. Deshabilite el uso compartido simple de archivos en la máquina de origen con Windows. Detenga o deshabilite el software antivirus que se ejecuta en la máquina de origen. Última modificación: 2025-01-22 17:01

Para comenzar nuestra aventura de búsqueda, veamos algunos motores de búsqueda generales más allá de los tres primeros. Pato Pato a ganar. ¿Le preocupa la privacidad en línea? Search Encrypt. ¿Está buscando una alternativa a DuckDuckGo? Ecosia. ¿Quieres plantar árboles mientras buscas? Dogpile. Blekko. Wolfram Alpha. Gigablast. Búsqueda de Facebook. Última modificación: 2025-01-22 17:01

Conecte los auriculares mono en el conector para auriculares estéreo del controlador. Cuando esté usando el micrófono, debe sujetar el clip a su ropa. Para ajustar el nivel del micrófono o configurar otras configuraciones de audio, seleccione (Configuración)> [Dispositivos]> [Dispositivos de audio]. Última modificación: 2025-01-22 17:01

VIDEO Teniendo esto en cuenta, ¿qué hace un enrutador inalámbrico? Ventajas de un Enrutador inalámbrico Como carpintero, uso un compacto enrutador para hacer mis propios alféizares de ventanas al recortar ventanas, suavizar los bordes de la terraza y las molduras, crear chaflanes, instalar empotrados, mortajar bisagras y, a veces, hacer molduras en el lugar.. Última modificación: 2025-01-22 17:01

Defina SAAS. SAAS, por definición, es un acrónimo de "Software as a Service". La idea de SAAS es que los usuarios pueden acceder al software con una suscripción, en lugar de una compra única. Para los consumidores, una sola gran compra de cientos o miles de dólares suele ser difícil de gestionar. Última modificación: 2025-01-22 17:01

Usando el teclado Seleccione el objeto u objetos que desea copiar y pegar. Mantenga presionada la tecla 'Comando'. Presione la tecla 'C' mientras mantiene presionada la tecla 'Comando', luego suelte ambas. Mantenga presionada la tecla 'Comando' nuevamente. Presione la tecla 'V' mientras mantiene presionada la tecla 'Comando', luego suelte ambas. Última modificación: 2025-01-22 17:01