Reemplace uno o ambos cartuchos de tinta indicados por el estado del cartucho de tinta en el panel frontal. Encienda la impresora, si aún no lo está. Baje la bandeja de salida, alcance el interior de la impresora, agarre el asa y luego baje la puerta de acceso a los cartuchos de tinta. Espere hasta que la impresora esté inactiva y en silencio antes de continuar. Última modificación: 2025-01-22 17:01

Jerusalén Además, ¿Intel es de Israel? En marzo de 2017, Intel anunció que habían acordado comprar Mobileye, un israelí desarrollador de sistemas de "conducción autónoma" por 15,3 mil millones de dólares. Tabla de adquisiciones (2009-presente) Empresa MobilEye Negocio Tecnología de vehículos autónomos País Israel Precio $ 15 mil millones Usado como o integrado con Tecnología de conducción autónoma En segund. Última modificación: 2025-01-22 17:01

Diferencia: servicio orientado a la conexión y sin conexión El protocolo orientado a la conexión hace una conexión y comprueba si el mensaje se recibe o no y vuelve a enviarlo si se produce un error, mientras que el protocolo de servicio sin conexión no garantiza la entrega de un mensaje. Última modificación: 2025-01-22 17:01

Instale Firefox OS en la PC Abra el navegador Firefox instalado en su PC. Vaya a la página web y seleccione 'Agregar a Firefox'. Después de descargar, instale el complemento. Después de la instalación, seleccione Menú de Firefox -> Desarrollador web -> Simulador de Firefox OS. Ahora verá el panel de Firefox OS. 6.De forma predeterminada, el simulador está parado. Última modificación: 2025-01-22 17:01

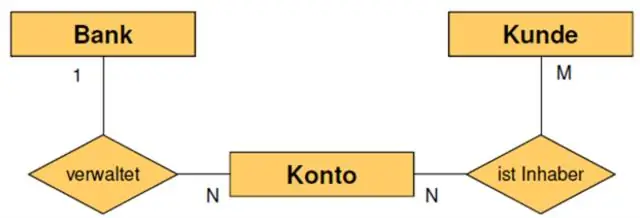

Los modelos de datos se componen de entidades, que son los objetos o conceptos sobre los que queremos rastrear los datos, y se convierten en las tablas de una base de datos. Los productos, proveedores y clientes son todos ejemplos de entidades potenciales en un modelo de datos. Las relaciones entre entidades pueden ser de una a una, de una a varias o de varias a varias. Última modificación: 2025-01-22 17:01

El token de acceso representa la autorización de una aplicación específica para acceder a partes específicas de los datos de un usuario. Los tokens de acceso deben mantenerse confidenciales durante el transporte y el almacenamiento. Las únicas partes que deberían ver el token de acceso son la propia aplicación, el servidor de autorización y el servidor de recursos. Última modificación: 2025-01-22 17:01

La respuesta es muy simple: 'Runner' es el antiguo nombre de 'Scanner'. Todo lo que necesita saber sobre los diferentes escáneres SonarQube está disponible en la sección Escáneres de la documentación oficial. Si está atascado en Java 7, puede usar: SonarQube Runner (sonar-runner) hasta la versión 5.5 de SonarQube. Última modificación: 2025-01-22 17:01

NSOperationQueue. NSOperationQueue regula la ejecución concurrente de operaciones. Actúa como una cola de prioridad, de modo que las operaciones se ejecutan de una manera aproximada de primero en entrar, primero en salir, y las de mayor prioridad (NSOperation. QueuePriority) se adelantan a las de menor prioridad. Última modificación: 2025-01-22 17:01

La cantidad máxima de máquinas virtuales que puede contener un servicio en la nube es 50. Última modificación: 2025-01-22 17:01

La estrategia de marketing de GoPro utiliza las redes sociales para la promoción, la creación de valor del producto y la interacción con el consumidor. Última modificación: 2025-06-01 05:06

Cuando escribe un ensayo académico, presenta un argumento: propone una tesis y ofrece algún razonamiento, utilizando evidencia, que sugiere por qué la tesis es verdadera. Cuando contra-argumenta, considera un posible argumento en contra de su tesis o algún aspecto de su razonamiento. Última modificación: 2025-01-22 17:01

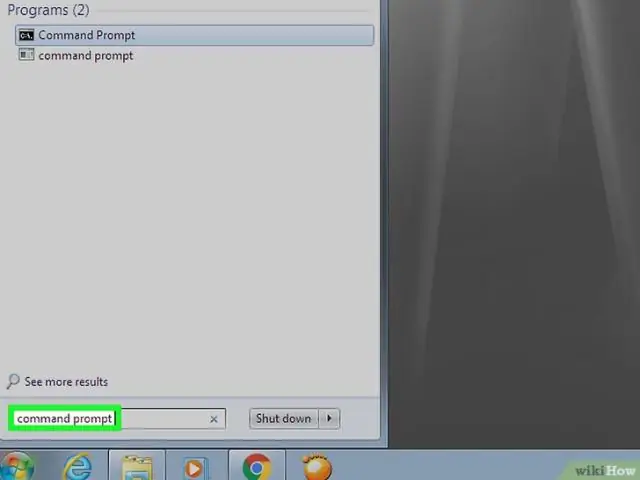

En Windows 7 no hay una interfaz de usuario para eliminar la caché de archivos sin conexión (caché CSC). Eliminar la caché de archivos sin conexión Windows 7 Abra el editor del registro (Ejecute Regedit desde la ventana Ejecutar) Vaya a esta clave: HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesCscParameters. Si la clave de parámetros no existe en CSC, puede agregarla. Última modificación: 2025-01-22 17:01

Como mencioné anteriormente, en el iPhone 6 y versiones posteriores, el botón Dormir / Activar está en el lado derecho de los dispositivos, cerca de la parte superior. Y si su iPhone es de los modelos anteriores, puede encontrar el botón de reposo / activación en la parte superior de los dispositivos, hacia el lado derecho. Última modificación: 2025-01-22 17:01

Como aplicación de mensajería, WhatsApp no es muy personalizable. Pero puede cambiar el fondo de pantalla de su chat yendo a Configuración> Chats> Fondo de pantalla de chat y eligiendo el suyo. Si desea leer sobre otras características interesantes de WhatsApp, consulte nuestra publicación sobre el uso de mensajes en negrita, cursiva y tachado. Última modificación: 2025-01-22 17:01

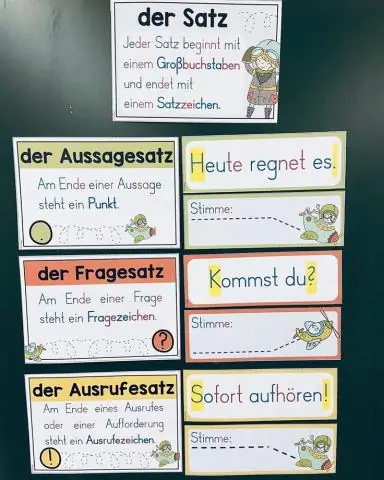

Las oraciones interrogativas se utilizan generalmente para realizar actos de habla de hacer directamente una pregunta o hacer una solicitud, pero también se utilizan para transmitir dichos actos de habla de forma indirecta. Última modificación: 2025-01-22 17:01

Amazon Lightsail es la forma más fácil de comenzar con AWS para desarrolladores que solo necesitan servidores privados virtuales. Lightsail incluye todo lo que necesita para lanzar su proyecto rápidamente: una máquina virtual, almacenamiento basado en SSD, transferencia de datos, administración de DNS y una IP estática, por un precio bajo y predecible. Última modificación: 2025-01-22 17:01

Cambiar servidores de nombres para mis dominios Inicie sesión en su Centro de control de dominios de GoDaddy. Seleccione su nombre de dominio de la lista para acceder a la página Configuración del dominio. Desplácese hacia abajo hasta Configuración adicional y seleccione Administrar DNS. En la sección Servidores de nombres, seleccione Cambiar. Elija la opción que mejor se adapte a sus necesidades: seleccione Guardar o Conectar para completar sus actualizaciones. Última modificación: 2025-01-22 17:01

La palabra 'fuente' surgió en la década de 1680 para referirse a 'un conjunto completo de caracteres de una cara y tamaño de tipo particular'. Fue utilizada por primera vez por las fundiciones tipográficas europeas, que fabricaban tipos de letra de metal y madera para la impresión. TL; DR 'Font' proviene del francés antiguo fondre, que significa 'derretir'. Última modificación: 2025-01-22 17:01

La revocación es para certificados válidos por tiempo que deben terminarse antes de su fecha de vencimiento. Es técnicamente posible eliminar los certificados caducados, pero asegúrese de que nunca querrá comprobar si se emitieron en el pasado. Una vez que se eliminan, desaparecen. Última modificación: 2025-01-22 17:01

Se le preguntará si el video no está en un formato compatible. El tamaño máximo del archivo es de 512 MB para TweetVideo, pero puede cargar un video de más de 2 minutos y 20 segundos y recortarlo antes de incluir el video en un Tweet. Complete su mensaje y haga clic en Tweet para compartir su Tweetand video. Última modificación: 2025-01-22 17:01

Un holograma 3D se define como una proyección 3D que existe libremente en el espacio y es visible para todos sin la necesidad de gafas 3D. La holografía es la siguiente etapa de la fotografía y la película convencional y su tridimensionalidad crea posibilidades de uso completamente nuevas, como la presentación de productos. Última modificación: 2025-01-22 17:01

¿Qué es mcrypt? La extensión mcrypt es un reemplazo del comando crypt de UNIX. Estos comandos sirven como un medio para cifrar archivos en sistemas UNIX y Linux. La extensión php-mcrypt sirve como interfaz entre PHP y mcrypt. Última modificación: 2025-01-22 17:01

Las mejores tarjetas SD SanDisk Extreme PRO SDXC UHS-I. La mejor tarjeta SD completa en este momento, ya sea para archivos Raw o video 4K. Lexar Professional Class 10 UHS-II 2000X. SanDisk Extreme PRO SD UHS-II. Transcend SDXC UHS-II U3. Lexar Professional 633x SDHC / SDXC UHS-I. SanDisk Extreme. Última modificación: 2025-01-22 17:01

Una cámara de video digital, una videocámara de video o una cámara de video digital es un dispositivo que graba formatos de video, incluidos Digital8, MiniDV, DVD, un disco duro o una memoria flash de estado sólido. Algunas videocámaras digitales pueden grabar incluso con calidad de alta definición. Última modificación: 2025-01-22 17:01

El propósito del plan de seguridad del sistema (SSP) es proporcionar una descripción general de los requisitos de seguridad del sistema y describir los controles implementados o planificados, las responsabilidades y el comportamiento esperado de todas las personas que acceden al sistema. Es un componente central de DITSCAP. Última modificación: 2025-01-22 17:01

Un polyfill es un respaldo del navegador, hecho en JavaScript, que permite que la funcionalidad que espera que funcione en los navegadores modernos funcione en navegadores más antiguos, por ejemplo, para admitir lienzo (una función de HTML5) en navegadores más antiguos. Última modificación: 2025-01-22 17:01

Windows XP / Vista Desafortunadamente, no hay un camino fácil para aquellos de ustedes que se han resistido a actualizar a la última versión de Windows. Los usuarios de Windows XP y Vista deben realizar una instalación limpia con una copia en DVD de Windows 8.1. No se transferirán archivos o programas de Windows XP o Vista a Windows 8.1. Última modificación: 2025-01-22 17:01

No se preocupe más por empacar; Target te respalda. Desde fundas para pasaportes hasta estuches para pastillas, encontrará una amplia gama de accesorios de viaje. También tenemos convertidores de viaje y adaptadores de corriente de viaje, que son útiles si se va de viaje largo. Última modificación: 2025-01-22 17:01

En pocas palabras, el puerto predeterminado para usar el Protocolo de escritorio remoto es 3389. Este puerto debe estar abierto a través del Firewall de Windows para que sea accesible mediante RDP dentro de la red de área local. Última modificación: 2025-01-22 17:01

Ejemplos de razonamiento deductivo Todos los delfines son mamíferos, todos los mamíferos tienen riñones; por tanto, todos los delfines tienen riñones. Todos los números que terminan en 0 o 5 son divisibles entre 5. Todos los pájaros tienen plumas y todos los petirrojos son pájaros. Es peligroso conducir por calles heladas. Todos los gatos tienen un agudo sentido del olfato. Última modificación: 2025-01-22 17:01

Lastlog es un programa disponible en la mayoría de las distribuciones de Linux. Formatea e imprime el contenido del último archivo de registro de inicio de sesión, / var / log / lastlog (que suele ser un archivo muy escaso), incluido el nombre de inicio de sesión, el puerto y la fecha y hora del último inicio de sesión. Última modificación: 2025-01-22 17:01

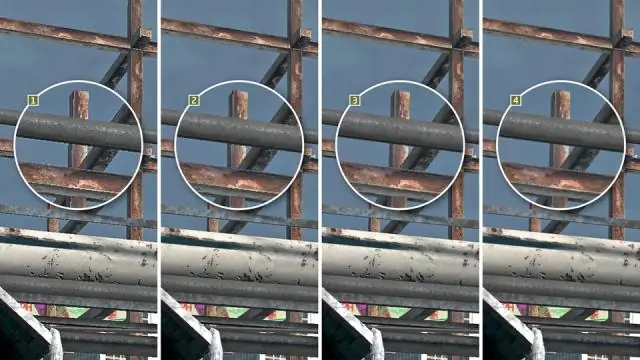

MSAA 8x es el más intensivo en rendimiento, pero tiene los bordes más limpios. TXAA es una mezcla de MSAA y FXAA, algunas personas lo juran diciendo que es el más limpio, mientras que otros lo usan porque usa el aspecto borroso de FXAA. Última modificación: 2025-01-22 17:01

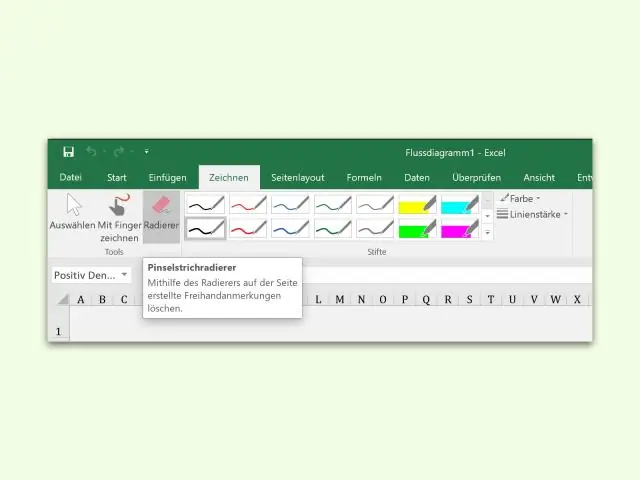

¿Dónde está la herramienta Borrador en MS Word? Seleccione el texto o gráfico que tiene el formato que desea borrar. Si aún no está seleccionado, haga clic en la pestaña 'Inicio' en su cinta. Es una letra 'A' con una goma de borrar enfrente. Última modificación: 2025-01-22 17:01

Palabras de 10 letras que comienzan con automatización automática. automotor. autónomo. automóvil. autoinmune. autólogo. automatismo. autógeno. Última modificación: 2025-01-22 17:01

Una red de entrega de contenido o red de distribución de contenido (CDN) es una red distribuida geográficamente de servidores proxy y sus centros de datos. El objetivo es proporcionar una alta disponibilidad y un alto rendimiento distribuyendo los servicios de forma espacial en relación con los usuarios finales. Última modificación: 2025-01-22 17:01

Función IZQUIERDA () MySQL IZQUIERDA () devuelve un número especificado de caracteres desde la izquierda de la cadena. Tanto el número como la cadena se proporcionan como argumentos de la función. Última modificación: 2025-01-22 17:01

Un CD-RW es un tipo de CD que le permite grabar sobre datos previamente grabados. Este tipo de disco es diferente al CD-R estándar porque una vez que graba datos en un CD-R, no puede volver a grabar nada en ese disco. Use su disco CD-RW una y otra vez. Última modificación: 2025-01-22 17:01

Consulte Disco Zip y Floptical. (2) Un disquete anterior de 3,5 'desarrollado por IBM y disponible en determinadas PC de IBM. Con una capacidad de 2,88 MB, las unidades de disquete de densidad extra alta (ED) eran compatibles con disquetes de 1,44 MB, que eran el disquete estándar de uso común. Última modificación: 2025-01-22 17:01

Para guardar datos como un objeto RData, use la función de guardar. Para guardar datos como un objeto RDS, use la función saveRDS. En cada caso, el primer argumento debe ser el nombre del objeto R que desea guardar. A continuación, debe incluir un argumento de archivo que tenga el nombre de archivo o la ruta de archivo en la que desea guardar el conjunto de datos. Última modificación: 2025-01-22 17:01

Cosas como las alas y las antenas pueden ayudarlo a identificar un insecto como una termita. También debe buscar signos de una infestación, como tubos de lodo y excrementos. Mira las alas y las antenas. Las termitas tienen 4 alas. Tenga en cuenta que las termitas pierden sus alas después de enjambrar, por lo que es posible que la termita que está mirando no tenga ninguna. Última modificación: 2025-01-22 17:01