El a6500 es prácticamente igual que el a6300 en términos de audio. Eso significa que todavía no hay un conector para auriculares en la cámara, pero hay una entrada de micrófono estéreo de 3.5. Última modificación: 2025-01-22 17:01

Un modelo de ciclo de vida de desarrollo de software (SDLC) es un marco conceptual que describe todas las actividades de un proyecto de desarrollo de software, desde la planificación hasta el mantenimiento. Este proceso está asociado con varios modelos, cada uno de los cuales incluye una variedad de tareas y actividades. Última modificación: 2025-01-22 17:01

Si su teléfono tiene algún valor, tiene dos formas de canjear el dispositivo: Canjee en línea: si no puede ir a una tienda, puede usar Mi T-Mobile para canjear su dispositivo una vez que sea cliente. Última modificación: 2025-01-22 17:01

VIDEO Del mismo modo, se pregunta, ¿está bien poner pegatinas en una computadora portátil? Por tanto, es poco probable que el ordenador portátil sí mismo se quemará. Sin embargo, puede calentarse lo suficiente como para encender elementos que estén en contacto directo con él, especialmente papel y pegamento.. Última modificación: 2025-01-22 17:01

Para descargar el complemento del navegador Okta directamente, navegue hasta las tiendas de aplicaciones de Mac, Chrome o Edge, según el navegador en el que desee instalar el complemento. Una vez que se complete la instalación, notará el logotipo de Okta en su navegador web. Última modificación: 2025-01-22 17:01

Los sensores LoRa pueden transmitir señales a distancias de 1 km a 10 km. Los sensores LoRa transmiten datos a las puertas de enlace LoRa. Las puertas de enlace LoRa se conectan a Internet a través del protocolo IP estándar y transmiten los datos recibidos de los sensores integrados de LoRa a Internet, es decir, una red, servidor o nube. Última modificación: 2025-01-22 17:01

NFC es una tecnología inalámbrica que utiliza ondas de radio para permitir que los dispositivos intercambien pequeñas cantidades de datos en una distancia muy corta. Estamos hablando de un máximo de 10 centímetros (4 pulgadas). Así que es como Bluetooth o Wi-Fi pero con un alcance mucho más corto, ¿verdad?. Última modificación: 2025-01-22 17:01

Definición de método de acuerdo: método de inducción científica ideado por JS Mill según el cual si dos o más instancias de un fenómeno bajo investigación tienen una sola circunstancia en común, la circunstancia en la que todas las instancias concuerdan es la causa o efecto de el fenómeno. Última modificación: 2025-01-22 17:01

Una instancia de Java Path representa una ruta en el sistema de archivos. Una ruta puede apuntar a un archivo o directorio. Un camino puede ser absoluto o relativo. Una ruta absoluta contiene la ruta completa desde la raíz del sistema de archivos hasta el archivo o directorio al que apunta. Última modificación: 2025-01-22 17:01

"Todo en Ruby es un objeto" es algo que escuchará con bastante frecuencia. El objetivo aquí es que veas la Matriz de que todo en Ruby es un Objeto, cada objeto tiene una clase, y ser parte de esa clase le da al objeto muchos métodos geniales que puede usar para hacer preguntas o hacer cosas. Última modificación: 2025-01-22 17:01

El Air de 13 pulgadas tiene un conector de alimentación dedicado, un puerto Thunderbolt 2, una ranura para tarjetas SDXC, dos puertos USB 3.0 y un conector para auriculares. El MacBook Pro de 13 pulgadas tiene todo eso, más un puerto Thunderbolt 2 adicional y una salida HDMI. Última modificación: 2025-01-22 17:01

Cómo volver a cambiar el correo electrónico de la cuenta principal de Google a uno anterior Inicie sesión en Mi cuenta. En la sección "Información personal y privacidad", seleccione Su información personal. Haga clic en Correo electrónico> Correo electrónico de la cuenta de Google. Ingrese su nueva dirección de correo electrónico. Elija Guardar. Última modificación: 2025-01-22 17:01

¿Cuáles son dos ventajas de usar LACP? (Elija dos.) Aumenta la redundancia a los dispositivos de Capa 3. elimina la necesidad del protocolo de árbol de expansión. permite la formación automática de enlaces EtherChannel. proporciona un entorno simulado para probar la agregación de enlaces. Última modificación: 2025-01-22 17:01

Eliminar una cuenta de correo electrónico Desde casa, desliza el dedo hacia arriba para acceder a las aplicaciones. Toque Correo electrónico. Presiona Menú> Configuración. Toque el nombre de una cuenta y luego toque Eliminar> Eliminar. Última modificación: 2025-01-22 17:01

VIDEO También la pregunta es, ¿cómo conecto mi cámara al estudio OBS? Cómo agregar una cámara web en OBS Seleccione el dispositivo de captura de video. Haga clic en el símbolo + debajo de la sección 'Fuentes'. Nombra la capa. Al agregar varias capas, es importante asegurarse de etiquetar la capa.. Última modificación: 2025-01-22 17:01

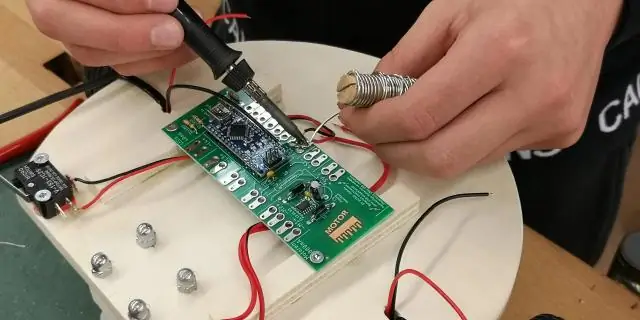

VIDEO Con respecto a esto, ¿necesitas soldar Arduino? Si usted estás haciendo algo solo por diversión, no hay Necesito soldar cualquier cosa. Sin embargo, si usted encontrar un buen uso para algo usted hacer en la vida real, entonces tal vez no sería una mala idea conservarlo.. Última modificación: 2025-01-22 17:01

Los registros de Linux se pueden ver con el comando cd / var / log, luego escribiendo el comando ls para ver los registros almacenados en este directorio. Uno de los registros más importantes para ver es el syslog, que registra todo menos los mensajes relacionados con la autenticación. Última modificación: 2025-01-22 17:01

La función len () se usa para contar caracteres en una cadena. palabra = 'doppelkupplungsgetriebe' print (len (palabra)). Última modificación: 2025-01-22 17:01

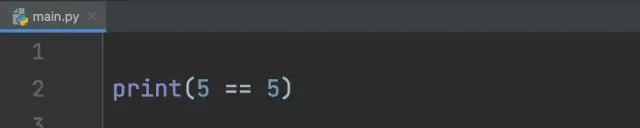

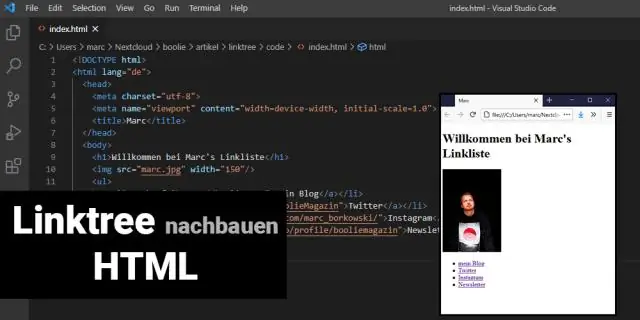

Hay dos formas de abrir una carpeta en Visual Studio. En el menú contextual del Explorador de Windows en cualquier carpeta, puede hacer clic en "Abrir en Visual Studio". O en el menú Archivo, haga clic en Abrir y luego en Carpeta. Abra cualquier carpeta con el código de edición de vista previa de Visual Studio “15”. Navegue a los símbolos. Construir. Depurar y colocar puntos de interrupción. Última modificación: 2025-01-22 17:01

Eso- una forma de combinación que significa "interior", que se utiliza en la formación de palabras compuestas: esonarthex. Última modificación: 2025-01-22 17:01

12 Reglas y ejemplos sobre la herencia en Java Una clase implementa una interfaz: Una clase abstracta implementa una interfaz: Una clase extiende otra clase: Una interfaz extiende otra interfaz: Una clase extiende otra clase e implementa otra interfaz: No se permite la herencia múltiple de estados : Se permite la herencia múltiple de tipo:. Última modificación: 2025-01-22 17:01

El comando standby preempt permite que el enrutador Hot Standby Router Protocol (HSRP) con la prioridad más alta se convierta inmediatamente en el enrutador activo. La prioridad se determina primero por el valor de prioridad configurado y luego por la dirección IP. En cada caso, un valor más alto es de mayor prioridad. Última modificación: 2025-01-22 17:01

En la alegoría, Platón compara a las personas sin instrucción en la Teoría de las Formas con prisioneros encadenados en una cueva, incapaces de girar la cabeza. Todo lo que pueden ver es la pared de la cueva. Detrás de ellos arde un fuego. Entre el fuego y los prisioneros hay un parapeto, por el que pueden caminar los titiriteros. Última modificación: 2025-01-22 17:01

Método 1 Apertura de los puertos del cortafuegos del enrutador Busque la dirección IP de su enrutador. Ve a la página de configuración de tu enrutador. Ingrese su nombre de usuario y contraseña. Busque la sección Reenvío de puertos. Abra su puerto preferido. Ingrese la dirección IP privada de su computadora. Guarde su configuración. Última modificación: 2025-01-22 17:01

Un programa de computadora es una colección de instrucciones que puede ejecutar una computadora para realizar una tarea específica. La mayoría de los dispositivos informáticos requieren programas para funcionar correctamente. Un programa informático suele estar escrito por un programador informático en un lenguaje de programación. Última modificación: 2025-01-22 17:01

El rango es la diferencia entre los valores más bajo (mínimo) y más alto (máximo). En este conjunto de datos, el rango sería el valor más alto restando el valor más bajo. El más alto (valor máximo) es 10, el más bajo (valor mínimo) es 1. Por lo tanto, el rango del conjunto de datos es 9. Última modificación: 2025-06-01 05:06

Una de las formas más antiguas de comunicación a larga distancia son las señales de humo, que se remontan a la antigüedad. Las señales de humo se usaban típicamente para comunicar noticias importantes como peligro o para reunir a las personas en una sola área. Otra forma perdida de comunicación son las palomas mensajeras. Última modificación: 2025-01-22 17:01

¿Resultados de cobertura en las ventanas de herramientas? Si desea volver a abrir la ventana de la herramienta Cobertura, seleccione Ejecutar | Mostrar datos de cobertura de código desde el menú principal, o presione Ctrl + Alt + F6. El informe muestra el porcentaje del código que ha sido cubierto por las pruebas. Puede ver el resultado de la cobertura de clases, métodos y líneas. Última modificación: 2025-01-22 17:01

Tumblr es un sitio web de microblogueo que lo hace más versátil que Instagram. Puede utilizar este canal de redes sociales para compartir texto, imágenes, enlaces, videos y cualquier cosa que pueda entusiasmar a los espectadores. Para las empresas, Tumblr ofrece una forma más personalizada de promocionar sus productos. Última modificación: 2025-01-22 17:01

Un administrador de red es esencialmente responsable del mantenimiento diario de la red y el sistema informático de una empresa. Solucionan problemas que surgen en el uso diario y también trabajan en proyectos a largo plazo, como la copia de seguridad de datos o la gestión de redes de telecomunicaciones. Última modificación: 2025-01-22 17:01

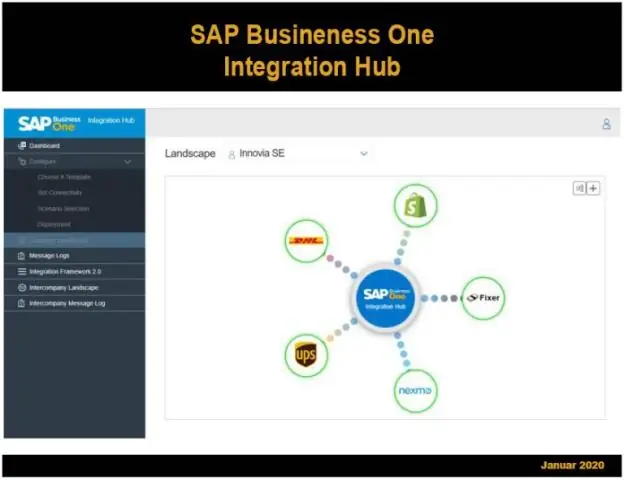

Instale la licencia SAP desde el nivel del sistema operativo (SAPLICENSE) NOMBRE DEL SISTEMA SAP = PRD. Especifique su identificación de sistema única: si no tiene un número de sistema especificado, simplemente presione Intro. SYSTEM-NR = Especifique su clave de hardware: HARDWARE KEY = D1889390344. Especifique su número de instalación: INSTALLATION NO = 0005500021. Especifique su fecha de vencimiento: EXPIRATION_DATE [AAAAMMDD] = 99991231. Última modificación: 2025-01-22 17:01

¿Skwids es el sitio web y la aplicación principales para contenido para "niños en su totalidad"? - ¿algo totalmente único ?. Última modificación: 2025-01-22 17:01

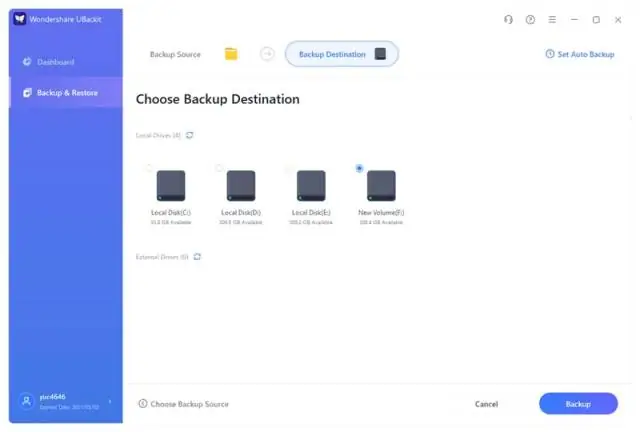

Realización de una copia de seguridad completa de una PC con Windows 10 en un disco duro externo Paso 1: Escriba 'Panel de control' en la barra de búsqueda y luego presione. Paso 2: en Sistema y seguridad, haga clic en 'Guardar copias de seguridad de sus archivos con el historial de archivos'. Paso 3: haga clic en 'Copia de seguridad de imagen del sistema' en la esquina inferior izquierda de la ventana. Última modificación: 2025-01-22 17:01

Hosts de Sendgrid (.net). Sendgird es un software de marketing por correo electrónico fácil de usar. El servicio es seguro y legítimo, pero preste atención a que los usuarios pueden usarlo para hacer spam o fraudes, así que * sospeche * y compruebe quién es el remitente. Última modificación: 2025-01-22 17:01

La leyenda se oculta estableciendo la propiedad de la leyenda en none en las Opciones de gráficos de Google. título: 'Distribución de la ciudad de EE. UU.', leyenda: 'ninguna' // Oculta la leyenda. Última modificación: 2025-01-22 17:01

Atascado en la solución n. ° 1 del logotipo de Samsung: reinicio forzado Mantenga presionados los botones de Encendido + Bajar volumen durante aproximadamente 12 segundos o hasta que el dispositivo se apague y se apague. En la pantalla Modo de arranque de mantenimiento, seleccione Arranque normal. Si la pantalla del modo de arranque de mantenimiento no se muestra, entonces su dispositivo no la tiene. Última modificación: 2025-01-22 17:01

Campo Un miembro de datos de una clase. Atributo Un atributo es otro término para un campo. Es típicamente un campo público al que se puede acceder directamente. Veamos un caso particular de Array, el arreglo es en realidad un objeto y usted está accediendo al valor constante público que representa la longitud del arreglo. Última modificación: 2025-01-22 17:01

Simplemente use Archivo / Abrir proyecto / Solución, seleccione el archivo EXE y ábralo. Luego seleccione Depurar / Iniciar depuración. La otra opción es ejecutar el EXE primero y luego seleccionar Depurar / Adjuntar para procesar. Última modificación: 2025-01-22 17:01

Administrador de base de datos. Los administradores de bases de datos (DBA) utilizan software especializado para almacenar y organizar datos. El rol puede incluir planificación de capacidad, instalación, configuración, diseño de base de datos, migración, monitoreo del desempeño, seguridad, resolución de problemas, así como respaldo y recuperación de datos. Última modificación: 2025-01-22 17:01

Agregue un puerto COM de Bluetooth® (entrante) - Dispositivos Bluetooth abiertos de Windows®. Desde el escritorio de Windows, navegue: Inicio> (Configuración)> Panel de control> (Red e Internet)> Dispositivos Bluetooth. En la pestaña Puertos COM, haga clic en Agregar. Asegúrese de que 'Entrante (el dispositivo inicia la conexión)' esté seleccionado y luego haga clic en Aceptar. Haga clic en Aceptar. Última modificación: 2025-01-22 17:01