Programación de ATMEGA32 (o cualquier otro AVR) con Arduino IDE Introducción: Programación de ATMEGA32 (o cualquier otro AVR) con Arduino IDE. Paso 1: convierta su Arduino en un depurador / programador. Paso 2: Instale Arduino Core para ATMEGA32. Paso 3: Conecte el ATMEGA32 al Arduino. Paso 4: Su nuevo pin-out de Arduino es. Última modificación: 2025-01-22 17:01

Actualizado el 10 de noviembre de 2019. Un archivo con la extensión .ODTfile es un archivo de documento de texto OpenDocument. Estos archivos suelen ser creados por el programa procesador de textos gratuito OpenOfficeWriter. Los archivos ODT son similares al formato de archivo DOCX popular utilizado con Microsoft Word. Última modificación: 2025-01-22 17:01

GCP respalda el cumplimiento de HIPAA dentro del alcance de BAA y sus productos cubiertos. Google Cloud proporciona protecciones integrales de seguridad y privacidad de la información que ayudan a cumplir con los requisitos de HIPAA. Última modificación: 2025-01-22 17:01

TIF - (o TIFF) son las siglas de Tagged Image File Format y es un archivo rasterizado grande. Un archivo TIF se usa principalmente para imágenes en la impresión, ya que el archivo no pierde información o calidad como lo hace un JPEG. Es un archivo basado en vectores que puede contener texto, así como gráficos e ilustraciones. Última modificación: 2025-01-22 17:01

El predicado es la parte de la oración que hace una declaración sobre el sujeto; la parte principal del predicado es el verbo. Por lo general, el sujeto viene antes del predicado en una oración en inglés: Janet y Alex salieron a cenar. Última modificación: 2025-01-22 17:01

7 formas de recopilar datos en encuestas. Las encuestas son una forma de solicitar información directamente a los clientes. Seguimiento online. Seguimiento de datos transaccionales. Análisis de marketing online. Monitoreo de redes sociales. Recopilación de datos de suscripción y registro. Monitoreo del tráfico en la tienda. Última modificación: 2025-01-22 17:01

Certificaciones de nivel de entrada de Cisco Cisco tiene dos credenciales de nivel de entrada: el técnico de redes de entrada certificado de Cisco (CCENT) y el técnico certificado de Cisco (CCT). No se necesitan requisitos previos para obtener la credencial CCENT o CCT, y los candidatos deben aprobar un solo examen para obtener cada credencial. Última modificación: 2025-01-22 17:01

Los errores de la tarjeta de memoria afectan la capacidad de la cámara para escribir en la tarjeta de memoria para almacenar fotografías. Esto significa que su cámara es prácticamente inútil. Hay varias cosas diferentes que puede hacer para corregir este error. Última modificación: 2025-01-22 17:01

En el campo del diseño de interfaces de usuario, un modelo mental se refiere a la representación de algo (el mundo real, un dispositivo, software, etc.) que el usuario tiene en mente. Es una representación de una realidad externa. Los usuarios crean modelos mentales muy rápidamente, a menudo incluso antes de usar el software o el dispositivo. Última modificación: 2025-01-22 17:01

Limpieza de una lente sucia Elimine la acumulación de suciedad utilizando una solución de limpieza de lentes no abrasiva. Evite el alcohol para limpiar la lente del proyector. NUNCA aplique la solución limpiadora directamente sobre la lente. Aplique la solución de limpieza a un paño suave, seco y sin pelusa comprado en una tienda de fotografía o cámara. Última modificación: 2025-01-22 17:01

Parámetro de sintaxis Descripción función (índice, clase actual) Opcional. Especifica una función que devuelve uno o más nombres de clase para agregarse index - Devuelve la posición de índice del elemento en el conjunto currentclass - Devuelve el nombre de clase actual del elemento seleccionado. Última modificación: 2025-01-22 17:01

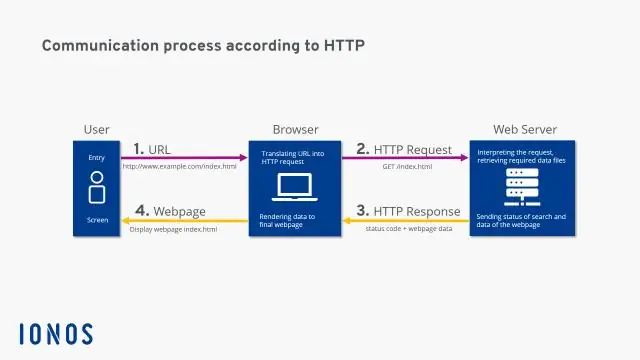

101 Protocolos de conmutación es un código de estado que se usa en un servidor para indicar que la conexión TCP está a punto de usarse para un protocolo diferente. El mejor ejemplo de esto está en el protocolo WebSocket. Última modificación: 2025-01-22 17:01

Costco vende computadoras Apple, incluidas MacBook, MacBook Air, MacBookPro e iMac, en su tienda en línea. Si es miembro de Costco, puede obtener descuentos entre $ 50 y $ 200, con AppleCare + incluido en la oferta para ciertos modelos. Una de las mejores ofertas es la nueva MacBook Air con un descuento de $ 200 en el precio de Apple. Última modificación: 2025-01-22 17:01

Los datos de origen deben pasar por un proceso llamado almacenamiento de datos y ser extraídos, reformateados y luego almacenados en un almacén de datos. ¿Qué tipo de procesos se utilizan para detectar tendencias en grandes conjuntos de datos? La minería de datos se utiliza para analizar grandes cantidades de datos para ayudar a identificar tendencias. Última modificación: 2025-01-22 17:01

Puede enviar un mensaje SMS a cualquiera de sus contactos almacenados en su cuenta de Gmail. Seleccione 'Enviar SMS' de la lista de opciones disponibles en la ventana, y luego escriba y envíe su mensaje SMS. También puede ingresar el número de teléfono de 10 dígitos de su contacto en el cuadro 'Buscar, chatear o SMS' para enviar un mensaje. Última modificación: 2025-06-01 05:06

Un generador de números pseudoaleatorios criptográficamente seguro (CSPRNG) es aquel en el que el número que se genera es extremadamente difícil para que un tercero prediga cuál podría ser. Además, los procesos para extraer la aleatoriedad de un sistema en ejecución son lentos en la práctica. En tales casos, a veces se puede utilizar un CSPRNG. Última modificación: 2025-01-22 17:01

Js directamente. Node js se utiliza para todas las herramientas de desarrollo y compilación. Angular es un marco y puede usar mecanografiado o javascript o lenguaje de programación dart para programar usando Angular. Mecanografiado es la opción más popular. Última modificación: 2025-01-22 17:01

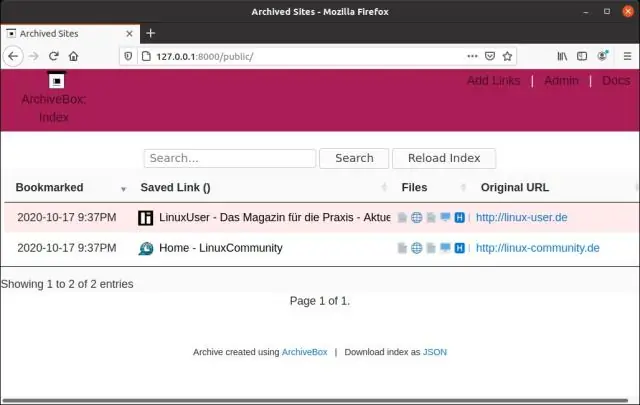

Guardar páginas manualmente Si no tiene acceso a los archivos del sitio web, aún puede archivar las páginas web manualmente. Navegue a la página con la que desea archivar solo sobre cualquier navegador web. Los navegadores también difieren en la cantidad de información que almacenan y cómo guardan los datos. Última modificación: 2025-01-22 17:01

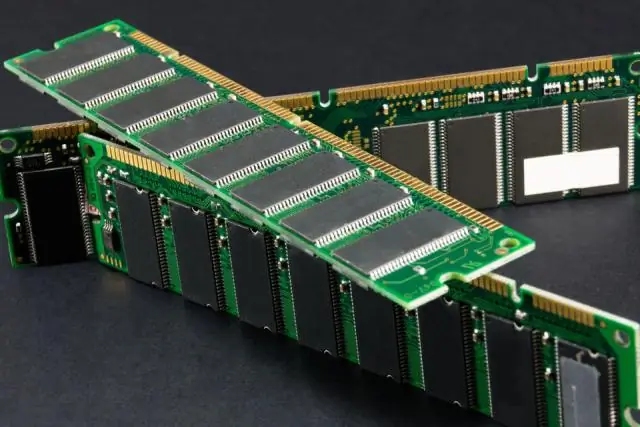

La memoria es el área de almacenamiento donde se almacenan todas las entradas antes del procesamiento y las salidas se almacenan después del procesamiento de las entradas. Muchos dispositivos proporcionan entrada a la computadora y se requiere un espacio para almacenar y poner en cola todas estas entradas, antes de que sean procesadas por la CPU. Última modificación: 2025-01-22 17:01

En el panel de la aplicación de Fitbit, toca el icono Cuenta> Configuración avanzada. Toque Zona horaria. Desactive la opción Auto y seleccione la zona horaria correcta. Última modificación: 2025-01-22 17:01

Un ordenador. Al iniciar un estudio desde cero, la computadora es el mayor gasto con diferencia. Un combo de interfaz de audio / DAW. Si aún no lo sabe… Micrófonos. A medida que su estudio madura con el tiempo … Auriculares. Monitores de estudio. Cables XLR. Un soporte de micrófono. Filtros Pop. Última modificación: 2025-01-22 17:01

En conclusión, no, cargar su teléfono celular con un cargador de batería portátil no dañará ni afectará la vida útil de la batería. Por supuesto, debe tener cuidado con el uso de modelos extremadamente baratos o de imitación, y siempre asegúrese de observar el voltaje de un cargador de batería portátil antes de comprarlo. Última modificación: 2025-01-22 17:01

Para Tomcat, los registros reales se colocan en el directorio CATALINA_BASE / logs. El valor de CATALINA_BASE establecido por IntelliJ IDEA se imprimirá en la consola de la ventana de la herramienta Ejecutar o Depurar. También puede encontrar los archivos de registro en idea. Última modificación: 2025-01-22 17:01

El encabezado Content-Type se utiliza para indicar el tipo de medio del recurso. El tipo de medio es una cadena enviada junto con el archivo que indica el formato del archivo. Por ejemplo, para un archivo de imagen, su tipo de medio será como image / png o image / jpg, etc. En respuesta, le informa al cliente sobre el tipo de contenido devuelto. Última modificación: 2025-01-22 17:01

Archivo de entrada - (ciencias de la computación) un archivo de computadora que contiene datos que sirven como entrada a un dispositivo o programa. los datos de entrada. Última modificación: 2025-01-22 17:01

Un mosaico de una superficie plana es el mosaico de un plano utilizando una o más formas geométricas, llamadas mosaicos, sin superposiciones ni espacios. En matemáticas, las teselaciones se pueden generalizar a dimensiones más altas y una variedad de geometrías. Un mosaico que carece de un patrón repetitivo se denomina 'no periódico'. Última modificación: 2025-01-22 17:01

El vapor puede dañar los dispositivos electrónicos con el tiempo, por lo que es mejor evitar someter su teléfono celular a la humedad. Pero incluso en el `` mejor de los casos '', es probable que la humedad de una ducha de vapor termine en los componentes internos de su teléfono celular, acelerando la corrosión y disminuyendo la temperatura de su teléfono celular. esperanza de vida. Última modificación: 2025-01-22 17:01

Mezcla de asfalto en caliente. HMA. Asociados de Gestión de la Salud. HMA. Hide My Ass (empresa de cifrado de Internet). Última modificación: 2025-01-22 17:01

La industria minorista está experimentando una rápida transformación, con las soluciones de Internet de las cosas (IoT) ocupando el centro del escenario en el sector. Al tener muchas aplicaciones, IoT ayuda a aumentar la lealtad de los clientes, impulsar las ventas, ofrecer una experiencia personalizada y mejorar la gestión del inventario. Última modificación: 2025-01-22 17:01

Instale la herramienta de migración Ant Descargue el archivo. zip de la herramienta Spring '20 Ant Migration Tool. El enlace de descarga no requiere autenticación en Salesforce. Si ha iniciado sesión en Salesforce, le recomendamos que cierre la sesión antes de acceder al enlace en su navegador. Salva el. zip localmente y extraiga el contenido en el directorio de su elección. Última modificación: 2025-01-22 17:01

Método 1 iPhone, iPad y iPod Touch Abra la App Store en su dispositivo iOS. Toque la pestaña 'Buscar' en la parte inferior de la pantalla. Busque 'Messenger'. Aparecerá una lista de aplicaciones coincidentes. Toca "OBTENER" junto a la aplicación "Messenger". Toque 'INSTALAR' para comenzar a instalar la aplicación. Inicie Facebook Messenger después de descargarlo. Última modificación: 2025-01-22 17:01

Inicie sesión en GoDaddy y vuelva a obtener la clave del certificado. Deberá enviar la CSR que hemos generado con la clave privada. Una vez que vuelva a introducir la clave del certificado, podrá instalar el certificado utilizando el archivo crt que obtuvo, el paquete ca que obtuvo y la clave privada que acabamos de crear. Última modificación: 2025-01-22 17:01

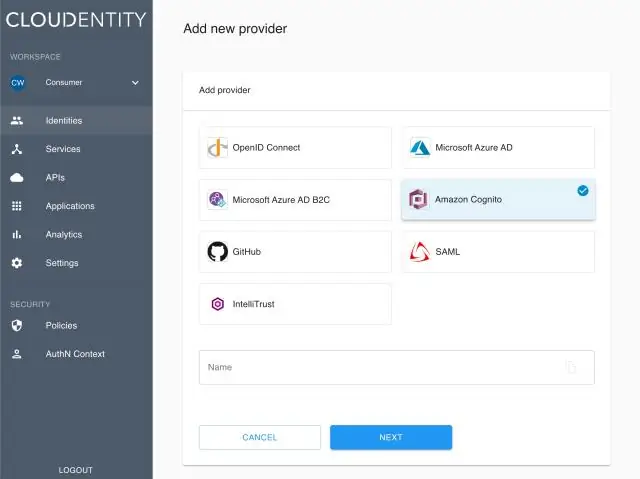

En mi opinión, Cognito no es un proveedor de identidad. Más bien, es lo que almacena información sobre sus usuarios y les da permiso para acceder a los recursos de AWS con credenciales de IAM. Un IdP es algo que federa el acceso a su tienda de usuarios privados y autentica a sus usuarios para entidades externas. Última modificación: 2025-01-22 17:01

Para habilitarlo, comuníquese con el Soporte de Okta. Una vez que su política de registro y el widget de inicio de sesión están configurados y habilitados, los usuarios finales pueden hacer clic en el enlace Registrarse en el widget de inicio de sesión de Okta, que abre el formulario de registro para crear una cuenta. Última modificación: 2025-01-22 17:01

Debido a que está cableado en el sistema eléctrico, se puede enchufar un cable de extensión. Esta es la única vez que es aceptable enchufar un cable de extensión en una regleta de enchufes. Los cables de extensión son solo para uso temporal y no deben dejarse enchufados en los tomacorrientes de la pared cuando no se estén usando activamente. Última modificación: 2025-01-22 17:01

El Samsung Galaxy S9 es un gran teléfono, pero uno que realmente no se inició en el Galaxy S8, trayendo un diseño y una pantalla muy similares a la versión de 2017. La biometría mejorada era muy necesaria, y la cámara es un salto adelante, pero las asombrosas capacidades con poca luz han resultado en sacrificios en otros lugares. Última modificación: 2025-01-22 17:01

Las Mac son compatibles con casi cualquier teclado USB estándar, incluidos los fabricados por Microsoft. Algunas teclas, como la tecla de Windows, se utilizarán para diferentes funciones en una Mac, pero seguirán funcionando. Conecte el cable USB del teclado de Microsoft a un puerto USB disponible en su computadora Mac. Última modificación: 2025-01-22 17:01

Sobrecarga de operadores en C ++ Esto significa que C ++ tiene la capacidad de proporcionar a los operadores un significado especial para un tipo de datos, esta capacidad se conoce como sobrecarga de operadores. Por ejemplo, podemos sobrecargar un operador '+' en una clase como String para que podamos concatenar dos cadenas simplemente usando +. Última modificación: 2025-01-22 17:01

La forma en que Samsung hace que deshacerse de su iPhone sea más fácil que nunca con su aplicación Smart Switch usando un cable USB o vía Wi-Fi. Verá la opción 'transferir desde dispositivo iOS' cuando configure por primera vez su nuevo teléfono Galaxy, o puede acceder a la aplicación una vez que haya completado el proceso de configuración. Última modificación: 2025-01-22 17:01

Las pruebas de rendimiento de la interfaz de usuario (UI) garantizan que su aplicación no solo cumpla con sus requisitos funcionales, sino que las interacciones del usuario con su aplicación sean fluidas y se ejecuten a una velocidad constante de 60 fotogramas por segundo (¿por qué 60 fps?), Sin ningún fotograma caído o retrasado. o como nos gusta llamarlo, jank. Última modificación: 2025-01-22 17:01