Tabla de contenido:

- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2024-01-18 08:23.

- Última modificación 2025-01-22 17:22.

Cómo proteger su dispositivo móvil en seis pasos

- Usar contraseñas / datos biométricos seguros. Las contraseñas seguras junto con funciones biométricas, como los autenticadores de huellas dactilares, hacen que el acceso no autorizado sea casi imposible.

- Asegúrese de que la conexión Wi-Fi pública o gratuita esté protegida.

- Utilice VPN.

- Encripta tu dispositivo .

- Instale una aplicación antivirus.

- Actualice al software más reciente.

Teniendo esto en cuenta, ¿cuáles se utilizan para proteger los datos en el quizlet de dispositivos móviles?

Métodos primarios para proteger la confidencialidad de datos (incluso datos en reposo y datos en tránsito) son encriptación y fuertes controles de acceso. Cifrado basado en software: puede cifrar archivos y carpetas individuales, discos completos, medios extraíbles, dispositivos móviles y bases de datos.

En segundo lugar, ¿qué salvaguardias técnicas deben utilizarse para los dispositivos móviles? Algunas de las mejores prácticas de seguridad móvil más comunes incluyen:

- Autenticacion de usuario.

- Actualice su sistema operativo móvil con parches de seguridad.

- Realice copias de seguridad de su dispositivo móvil con regularidad.

- Utilice cifrado.

- Habilite el borrado remoto de datos como una opción.

- Desactive Wi-Fi y Bluetooth cuando no los necesite.

- No se deje engañar por los esquemas de phishing.

- Evite todos los jailbreak.

Además, ¿cuál es el objetivo de la seguridad de la información en relación con los dispositivos móviles?

Seguridad de dispositivos móviles se refiere a las medidas tomadas para proteger los datos confidenciales almacenados en dispositivos . También es la capacidad de evitar que usuarios no autorizados utilicen dispositivos móviles para acceder a la empresa la red.

¿Qué es la seguridad del dispositivo?

Móvil seguridad del dispositivo significa el seguridad medidas diseñadas para proteger la información confidencial almacenada y transmitida por teléfonos inteligentes, tabletas, computadoras portátiles y otros dispositivos móviles dispositivos.

Recomendado:

¿Cómo reconocen los sitios web los dispositivos móviles?

La detección de dispositivos es una tecnología que identifica qué tipo de dispositivos móviles acceden al sitio web de una organización. Mediante el uso de la detección de dispositivos, estas empresas pueden ofrecer mejores experiencias de usuario de la web móvil a los usuarios finales, segmentar la publicidad, mejorar el análisis de los datos de acceso a la web y acelerar los tiempos de carga de las imágenes

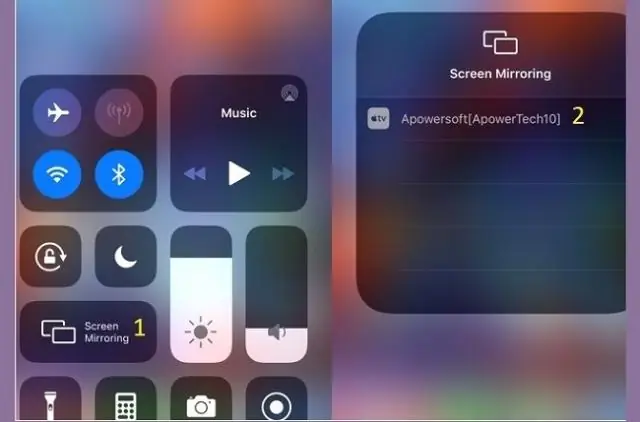

¿Cómo se utilizan los datos móviles en el iPhone?

Vaya a Configuración> Celular, luego active o desactive Datos celulares para cualquier aplicación que pueda usar datos celulares. Si una configuración está desactivada, el iPhone solo usa Wi-Fi para ese servicio

¿Cuáles son las herramientas de seguimiento de defectos que se utilizan para las pruebas móviles?

Hay muchas herramientas disponibles para el seguimiento de defectos. A continuación se muestran las herramientas de seguimiento de defectos que se utilizan para las pruebas móviles: Airbrake Bug Tracker. Mantis. Bugzilla. JIRA. Rastreador de errores de Zoho. FogBugz. Faro. Trac

¿Qué dos dispositivos se utilizan para conectar dispositivos IoT a una red doméstica?

Hay muchos dispositivos que puede utilizar para conectar los dispositivos de Internet de las cosas (IoT) a una red doméstica. Dos de ellos incluyen enrutador y puerta de enlace IoT

¿Qué tecnología utilizan los teléfonos móviles para comunicarse entre sí?

Los teléfonos móviles utilizan ondas de radio para comunicarse. Las ondas de radio transportan voz o datos digitalizados en forma de campos eléctricos y magnéticos oscilantes, llamados campos electromagnéticos (EMF). La tasa de oscilación se llama frecuencia. Las ondas de radio transportan la información y viajan en el aire a la velocidad de la luz