Tabla de contenido:

- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:45.

- Última modificación 2025-01-22 17:22.

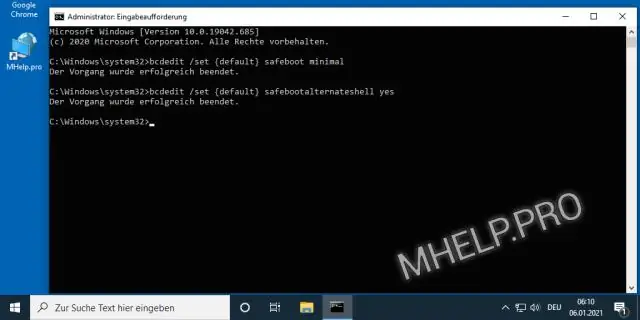

Administración y mantenimiento de imágenes de implementación ( DISM .exe) es un mando -Herramienta de línea que puede ser usó para dar servicio a una imagen de Windows o para preparar una imagen del Entorno de preinstalación de Windows (Windows PE).

En consecuencia, ¿cómo se usa DISM?

Cómo ejecutar DISM para reparar una imagen de Windows 10

- Abrir inicio.

- Busque el símbolo del sistema, haga clic con el botón derecho en el resultado superior y seleccione la opción Ejecutar como administrador.

- Escriba el siguiente comando para realizar una verificación de estado rápida y presione Entrar: DISM / Online / Cleanup-Image / CheckHealth.

En segundo lugar, ¿cuánto tiempo tarda dism RestoreHealth? (recomendado) Utilizaría / RestoreHealth para escanear la imagen en busca de daños en el almacén de componentes, realizar operaciones de reparación automáticamente y registrar esos daños en el archivo de registro. Esto puede tomar alrededor 10-15 minutos hasta unas pocas horas para terminar dependiendo del nivel de corrupción.

También para saber, ¿qué hace Dism exe Online cleanup image RestoreHealth?

Dism / En línea / Limpiar - Imagen / Recuperar salud intenta reparar archivos de sistema dañados desde Windows Update, por lo tanto Internet Se requiere acceso. Si alguna vez encuentra problemas, primero debe ejecutar sfc / scannow y si no tiene éxito, luego ejecute Dism / En línea / Limpiar - Imagen / Recuperar salud.

¿Qué hace realmente SFC Scannow?

los sfc / escanear ahora el comando será escanear todos los archivos protegidos del sistema y reemplace los archivos dañados con una copia en caché que se encuentra en una carpeta comprimida en% WinDir% System32dllcache. El marcador de posición% WinDir% representa la carpeta del sistema operativo Windows. Protección de recursos de Windows hizo no encontrar ninguna violación de la integridad.

Recomendado:

¿Qué tipo de algoritmos requieren que el remitente y el receptor intercambien una clave secreta que se utiliza para garantizar la confidencialidad de los mensajes?

¿Qué tipo de algoritmos requieren que el remitente y el receptor intercambien una clave secreta que se utiliza para garantizar la confidencialidad de los mensajes? Explicación: Los algoritmos simétricos utilizan la misma clave, una clave secreta, para cifrar y descifrar datos. Esta clave debe compartirse previamente antes de que se pueda producir la comunicación

¿Qué comando de línea de edición de ISPF se utiliza para insertar una nueva línea de texto?

Utilice los comandos de línea I o TE para insertar nuevas líneas, ya sea entre las líneas existentes o al final de los datos. Para eliminar una línea, escriba D sobre el número de la izquierda y presione Entrar. Para guardar su trabajo y salir del editor, escriba END en la línea de comando y presione Enter

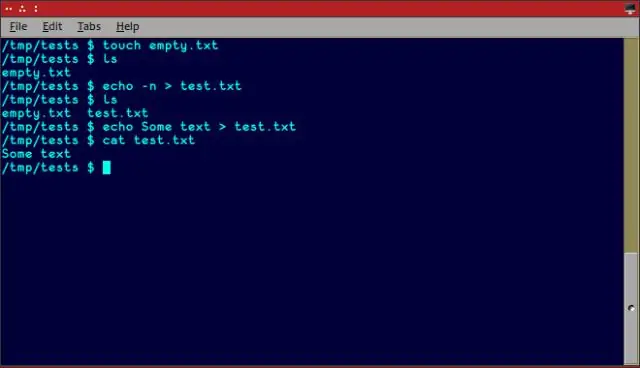

¿Para qué se utiliza el comando táctil en Linux?

El comando táctil es un comando estándar que se usa en el sistema operativo UNIX / Linux que se usa para crear, cambiar y modificar las marcas de tiempo de un archivo

¿Qué hace un comando con un comando O?

Los siguientes son atajos de teclado típicos de Windows y sus equivalentes de Macintosh que se aplican al sistema operativo. Accesos directos del sistema. Acción Windows Macintosh Minimizar ventanas Tecla del logotipo de Windows + M COMANDO + M Nueva carpeta CONTROL + N COMANDO + MAYÚS + N Abrir archivo CONTROL + O COMANDO + O Pegar contenido del portapapeles CONTROL + V COMANDO + V

¿Para qué se utiliza el papel para duplicar?

Una amplia categoría de artículos utilizados para producir copias idénticas. Estos pueden incluir papeles utilizados para xerografía, litografía e impresión offset, así como papeles carbón y sin carbón. Los papeles para duplicar son opacos con un acabado suave y uniforme