- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:45.

- Última modificación 2025-01-22 17:22.

Código malicioso es una amenaza para la seguridad de las aplicaciones que no puede ser controlada de manera eficiente por un antivirus convencional software solo. Código malicioso describe una amplia categoría de términos de seguridad del sistema que incluye ataque scripts, virus, gusanos, caballos de Troya, puertas traseras y malicioso contenido activo.

Teniendo esto en cuenta, ¿cuál es un ejemplo de código malicioso?

Ejemplos de de código malicioso incluyen virus informáticos, gusanos, troyanos, bombas lógicas, software espía, software publicitario y programas de puerta trasera.

Del mismo modo, ¿qué es la protección contra códigos maliciosos? Código malicioso incluye, por ejemplo, virus, gusanos, caballos de Troya y software espía. Protección de código malicioso Los mecanismos incluyen, por ejemplo, definiciones de firmas antivirus y tecnologías basadas en la reputación. Existe una variedad de tecnologías y métodos para limitar o eliminar los efectos de código malicioso.

Además, ¿qué es un ataque malicioso?

A ataque malicioso es un intento de abusar por la fuerza o aprovecharse de la computadora de alguien, ya sea a través de virus informáticos, ingeniería social, phishing u otros tipos de ingeniería social.

¿Cómo pueden causar daños los códigos maliciosos?

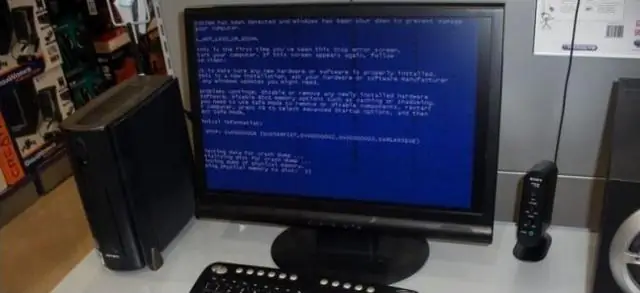

Los virus tienen la capacidad dañar o destruir archivos en un sistema informático y se propagan al compartir un medio extraíble ya infectado, abriendo malicioso adjuntos de correo electrónico y visitando malicioso páginas web. Su funcionalidad es para utilizar todos los recursos de su computadora, que puede causar tu computadora para dejar de responder.

Recomendado:

¿Qué es un ataque de Navidad?

Un ataque de árbol de Navidad es un ataque muy conocido que está diseñado para enviar un paquete TCP diseñado de manera muy específica a un dispositivo en la red. Hay un espacio configurado en el encabezado TCP, llamado banderas. Y todas estas banderas están encendidas o apagadas, dependiendo de lo que esté haciendo el paquete

¿Qué se detecta un ataque CSRF?

La falsificación de solicitudes entre sitios, también conocida como ataque con un solo clic o sesión de conducción y abreviada como CSRF (a veces pronunciado sea-surf) o XSRF, es un tipo de explotación maliciosa de un sitio web donde se transmiten comandos no autorizados de un usuario que la web fideicomisos de aplicación

¿Qué tipo de mecanismo de acceso es más vulnerable a un ataque de repetición?

Enrutamiento seguro en redes ad hoc Las redes ad hoc inalámbricas también son susceptibles a ataques de repetición. En este caso, el sistema de autenticación se puede mejorar y fortalecer ampliando el protocolo AODV

¿Qué parece ser un programa legítimo pero en realidad es malicioso?

Un caballo de Troya es un programa que no se replica y que parece legítimo, pero que en realidad realiza actividades ilícitas y maliciosas cuando se ejecuta. Los atacantes utilizan caballos de Troya para robar la información de la contraseña de un usuario, o simplemente pueden destruir programas o datos en el disco duro

¿En qué se diferencia un ataque de spear phishing de un ataque de phishing general?

El phishing y el spear phishing son formas muy comunes de ataque de correo electrónico diseñadas para que usted realice una acción específica, por lo general, hacer clic en un enlace o archivo adjunto malicioso. La diferencia entre ellos es principalmente una cuestión de focalización. Los correos electrónicos de spear phishing están cuidadosamente diseñados para que un solo destinatario responda