- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:45.

- Última modificación 2025-01-22 17:22.

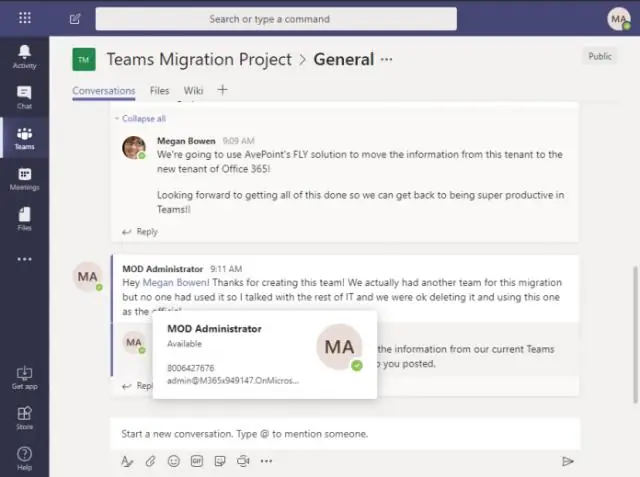

Suplantación de identidad y el spear phishing son formas muy comunes de correo electrónico ataque diseñado para que realice una acción específica, por lo general, hacer clic en un enlace o archivo adjunto malicioso. los diferencia entre ellos es principalmente una cuestión de focalización. Spear phishing correos electrónicos están cuidadosamente diseñado para que un solo destinatario responda.

Con respecto a esto, ¿es más fácil detectar el spear phishing que el phishing estándar?

Spear phishing . A spear phishing El ataque también parecerá provenir de una fuente confiable. Sin embargo, a diferencia de un phishing tradicional ataque, un spear phishing El ataque será muy específico. Porque spear phishing Los ataques son altamente dirigidos y personalizados, es mucho más probable que tengan éxito. que el phishing tradicional ataques

Asimismo, ¿qué tan efectivo es el spear phishing? Una definición de lanza - suplantación de identidad Los atacantes luego se disfrazan como un amigo o entidad confiable para adquirir información confidencial, generalmente a través del correo electrónico u otros mensajes en línea. Esta es la forma más exitosa de adquirir información confidencial en Internet y representa el 91% de los ataques.

Además, ¿cuáles son las características del spear phishing?

Para protegerse de suplantación de identidad ataques, busque correos electrónicos y mensajes que tengan estos caracteristicas : Solicita hacer clic en enlaces o abrir archivos adjuntos. Sensación de urgencia. Apelar a la codicia y el miedo humanos.

¿Cuál es un ejemplo de spear phishing?

Otros comunes spear phishing estafa ejemplos Un correo electrónico de una tienda en línea sobre una compra reciente. Podría incluir un enlace a una página de inicio de sesión donde el estafador simplemente recopila sus credenciales. Una llamada telefónica automatizada o un mensaje de texto de su banco indicando que su cuenta puede haber sido violada.

Recomendado:

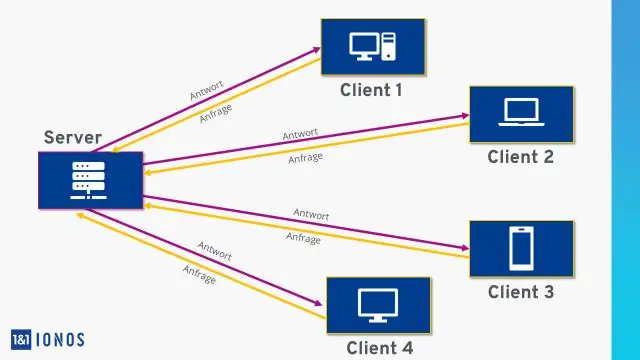

¿Qué es el diagrama de descripción general del sistema?

El diagrama de descripción general del sistema puede ayudarlo a identificar los componentes básicos de su sistema, sin tener que determinar, todavía, si deben ser hardware, software o mecánicos. El diagrama de descripción general del sistema se dibuja antes de dividirlo en diagramas de bloques HW y SW

¿Qué es el desarrollo general del dominio?

De Wikipedia, la enciclopedia libre. Las teorías del desarrollo del aprendizaje del dominio general sugieren que los seres humanos nacen con mecanismos en el cerebro que existen para apoyar y guiar el aprendizaje en un nivel amplio, independientemente del tipo de información que se aprende

¿Qué es el cuestionario de spear phishing?

Spear Phishing. Este es un ataque de phishing dirigido a una persona u organización específica y es más probable que engañe al objetivo. Ballenero

¿Qué es un sistema de apoyo general?

Un sistema de apoyo general (GSS) es. [un] n conjunto interconectado de recursos de información bajo el mismo control de gestión directo que comparte una funcionalidad común. Normalmente incluye hardware, software, información, datos, aplicaciones, comunicaciones y personas

¿Qué es un dominio general frente a un dominio específico?

Las teorías de aprendizaje de dominio general se oponen directamente a las teorías de aprendizaje de dominio específico, también llamadas a veces teorías de modularidad. Las teorías de aprendizaje de dominios específicos postulan que los humanos aprenden diferentes tipos de información de manera diferente y tienen distinciones dentro del cerebro para muchos de estos dominios