Tabla de contenido:

- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:45.

- Última modificación 2025-01-22 17:22.

Vista el registro de actividad en el azur portal y acceda a eventos desde PowerShell y CLI. Ver Ver y recuperar Registro de actividad de Azure eventos para más detalles. Vista Azur Seguridad de Active Directory y Actividad informes en el azur portal.

Aquí, ¿qué es el registro de actividad en Azure?

los Registro de actividad de Azure es una suscripción Iniciar sesión que proporciona información sobre los eventos de nivel de suscripción que se han producido en Azur . Esto incluye una variedad de datos, desde Azur Datos operativos de Resource Manager para actualizaciones sobre eventos de estado del servicio.

También sepa, ¿dónde se almacenan los registros de Azure? Datos recopilados por Azur Monitor Registros es almacenado en un Tronco Espacio de trabajo de análisis. Cada espacio de trabajo contiene varias tablas y cada una almacena datos de una fuente en particular.

La gente también pregunta, ¿cómo verifico los registros de Azure?

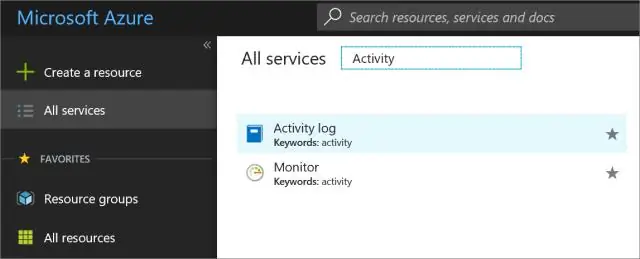

Para ver los registros de actividad a través del portal, siga estos pasos:

- En el menú de Azure Portal, seleccione Supervisar o busque y seleccione Supervisar en cualquier página.

- Seleccione Registro de actividad.

- Verá un resumen de las operaciones recientes.

- Para ejecutar rápidamente un conjunto predefinido de filtros, seleccione Información rápida.

- Seleccione una de las opciones.

¿Cuál es el período de retención predeterminado para los registros de actividad de Azure?

los periodo de retención representa el número de días para conservar registros de actividad para una Microsoft Azur suscripción a la nube. A periodo de retención de 365 días o más debería permitirle recolectar la cantidad necesaria de registro de actividades datos útiles para encontrar anomalías y posibles brechas de seguridad.

Recomendado:

¿Qué es el ciclo de vida de la actividad en Android Studio?

Ciclo de vida de la actividad de Android. Una actividad es la pantalla única en Android. Es como una ventana o un marco de Java. Con la ayuda de la actividad, puede colocar todos los componentes o widgets de la interfaz de usuario en una sola pantalla. El método de actividad de los 7 ciclos de vida describe cómo se comportará la actividad en diferentes estados

¿Qué monitor de actividad física tiene cronómetro?

Lintelek Fitness Tracker, 107Plus Heart RateMonitor Monitor de actividad, Cronómetro, Relax, 14 modos de deportes, Pulsera de podómetro impermeable IP67 para niños, mujeres y hombres

¿Cómo utilizo la actividad en Apple Watch 4?

Cómo configurar la actividad en su Apple Watch Inicie la aplicación Actividad desde la pantalla de inicio de su iPhone. Toca Configurar actividad. Ingrese su información personal. Toque Continuar. Establezca su objetivo de movimiento diario. Puede utilizar los signos más y menos para ajustar. Toca Establecer objetivo de movimiento

¿Cómo encuentro el registro MX de un dominio?

Vaya a Inicio> Ejecutar y escriba cmd. En un símbolo del sistema, escriba nslookup y luego presione Entrar. Escriba, donde nombre de dominio es el nombre de su dominio, y luego presione Entrar. Se debe mostrar el registro MX del dominio que ingresó

¿Cómo encuentro el registro de errores de SQL Server?

Visualización del registro de errores con SQL Server Management Studio En Microsoft SQL Server Management Studio, expanda SQL Server. En el Explorador de objetos, expanda Administración → Registros de SQL Server. Elija el registro de errores que desea ver, por ejemplo, el archivo de registro actual. Haga doble clic en el archivo de registro o haga clic con el botón derecho en él y seleccione Ver registro de SQL Server