Tabla de contenido:

- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:45.

- Última modificación 2025-01-22 17:22.

Si la cuenta pertenece a un grupo de cuentas, seleccione la opción de gestión del grupo de cuentas correspondiente:

- Para cambiar la contraseña en todo los cuentas que pertenecen a los mismo grupo, seleccione Cambiar la contraseña de los grupo entero.

- Para cambiar la contraseña solo en esta cuenta, seleccione Cambiar la contraseña de esta cuenta solamente.

También sepa, ¿qué es la bóveda de contraseñas de CyberArk?

Cyber-Ark's Empresa Bóveda de contraseñas (EPV) se encuentra entre un puñado de productos especializados diseñados para manejar de manera segura estos contraseñas , controlando las cuentas de privilegios en una amplia gama de sistemas operativos cliente / servidor y mainframe, conmutadores, bases de datos, etc.

En segundo lugar, ¿qué es la tecnología CyberArk? Respuesta: CyberArk Enterprise Password Vault, un elemento del CyberArk Privileged AccountSecuritySolution, ha sido diseñado para descubrir, asegurar, rotar y controlar el acceso a contraseñas de cuentas confidenciales que se utilizan para acceder a cualquier sistema en toda la organización en su Información. Tecnología medio ambiente.

También se preguntó, ¿qué es la seguridad de la cuenta privilegiada de CyberArk?

Seguridad de la cuenta privilegiada de CyberArk La solución proporciona un seguridad solución que incluye privilegiado gestión de contraseñas, grabación de sesiones, al menos privilegio cumplimiento y privilegiado análisis de datos para ayudar a las organizaciones a defenderse de las amenazas persistentes avanzadas y las amenazas internas.

¿Qué es CyberArk Pam?

CyberArk Se ha demostrado que las soluciones de seguridad de acceso privilegiado ayudan a las organizaciones a cumplir con los requisitos más estrictos de auditoría y cumplimiento de TI al implementar controles de administración de contraseñas privilegiadas para asegurar, administrar y monitorear de manera centralizada las cuentas privilegiadas para proteger lo que realmente importa.

Recomendado:

¿Puedes cambiar la contraseña WiFi de enlace repentino?

Siga los pasos para cambiar el nombre y la contraseña de SuddenlinkWi-Fi: Abra su navegador web y luego vaya a 192.168. 0.1 que será redirigido a la página de inicio de sesión oficial de Suddenlink Wi-Fi. Ahora escriba una nueva contraseña para su Suddenlink Wi-Fi en el cuadro Contraseña para cambiar la contraseña

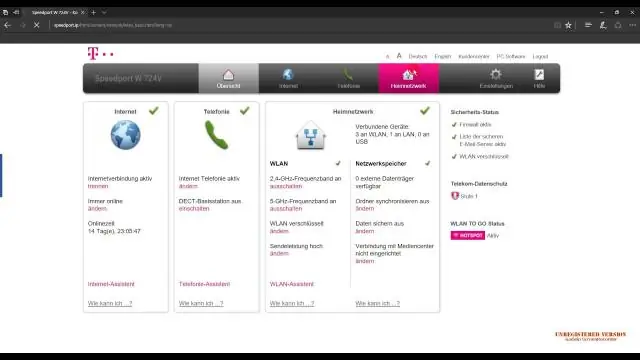

¿Cómo puedo cambiar mi contraseña de WiFi Singtel?

Su contraseña de WiFi predeterminada se puede encontrar en una etiqueta al costado o en la parte inferior de su módem. Si desea cambiar su contraseña de WiFi, visite http: //192.168.1.254 para ver la página de configuración de su enrutador. Marque en 'Inalámbrico' y cambie su 'Clave precompartida WPA' o su 'Clave de red'

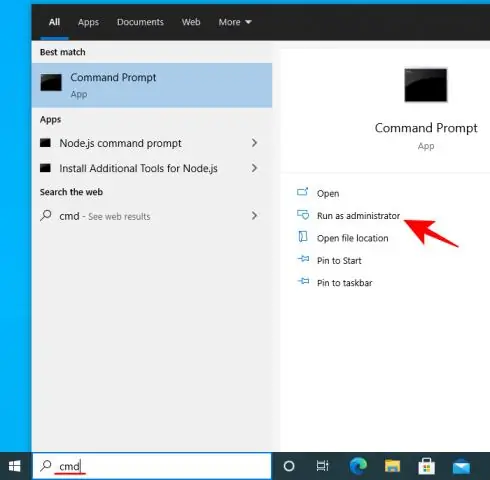

¿Cómo puedo cambiar la contraseña de root de MySQL usando CMD?

Para restablecer la contraseña de root para MySQL, siga estos pasos: Inicie sesión en su cuenta usando SSH. Detenga el servidor MySQL usando el comando apropiado para su distribución de Linux: Reinicie el servidor MySQL con la opción -skip-grant-tables. Inicie sesión en MySQL usando el siguiente comando: En el indicador de mysql>, restablezca la contraseña

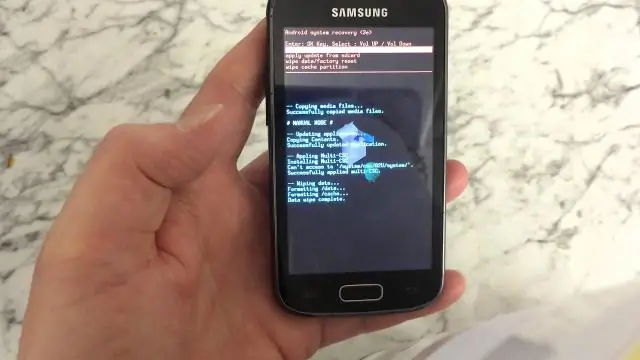

¿Cómo puedo cambiar la contraseña de mi Hotspot en Samsung j2?

Usar el teléfono como módem - Samsung Galaxy J2 Select Apps. Selecciona Configuraciones. Seleccione Hotspot móvil y anclaje a red. Seleccione Hotspot móvil. Seleccione MÁS. Seleccione Configurar hotspot móvil. Ingrese una contraseña de al menos 8 caracteres y seleccione GUARDAR. Contraseña del punto de acceso Wi-Fi. Encienda el hotspot móvil

¿Cómo puedo cambiar mi contraseña de Edimax WiFi?

Abra el navegador web, escriba "192.168.2.1" en la barra de direcciones y presione Intro. 3. La cuenta y contraseña predeterminadas es admin / 1234