Dos tipos principales de señales que se encuentran en la práctica son analógicas y digitales. La figura muestra una señal digital que resulta de aproximar una señal analógica por sus valores en momentos particulares. Las señales digitales se cuantifican, mientras que las señales analógicas son continuas. Última modificación: 2025-01-22 17:01

Permitir que una computadora remota acceda a su Mac En su Mac, seleccione el menú Apple> Preferencias del sistema, haga clic en Compartir y luego seleccione Inicio de sesión remoto. Abrir por mí el panel Inicio de sesión remoto de las preferencias de uso compartido. Seleccione la casilla de verificación Inicio de sesión remoto. Seleccionar RemoteLogin también habilita el servicio FTP seguro (sftp). Especifique qué usuarios pueden iniciar sesión:. Última modificación: 2025-01-22 17:01

El software espía es un software no deseado que se infiltra en su dispositivo informático, robando sus datos de uso de Internet e información confidencial. El software espía se clasifica como un tipo de software malintencionado: software malintencionado diseñado para obtener acceso a su equipo o dañarlo, a menudo sin su conocimiento. El software espía se utiliza para muchos propósitos. Última modificación: 2025-01-22 17:01

Cuando Lambda ejecuta su función, pasa un objeto de contexto al controlador. Este objeto proporciona métodos y propiedades que proporcionan información sobre la invocación, la función y el entorno de ejecución. Última modificación: 2025-01-22 17:01

Abstracto. La API Push permite enviar un mensaje push a una aplicación web a través de un servicio push. Un servidor de aplicaciones puede enviar un mensaje push en cualquier momento, incluso cuando una aplicación web o un agente de usuario están inactivos. Última modificación: 2025-01-22 17:01

Conexión a su base de datos DB2 Recopile detalles y credenciales de la base de datos. Para conectarse a su base de datos, necesita detalles de la base de datos (como el nombre de host), así como credenciales (como una identificación de usuario y una contraseña). Verifique que esté instalado un controlador compatible. Configura tu entorno. Confirmar que los puertos están disponibles. Última modificación: 2025-01-22 17:01

La Asociación Nacional para la Educación en Alfabetización Mediática, con sede en EE. UU., Lo define como la capacidad de acceder, analizar, evaluar, crear y actuar utilizando todas las formas de comunicación. La educación en alfabetización mediática tiene como objetivo promover la conciencia de la influencia de los medios y crear una postura activa hacia el consumo y la creación de medios. Última modificación: 2025-01-22 17:01

Formatos de archivos en columnas (Parquet, RCFile) Lo último en formatos de archivo para Hadoop es el almacenamiento de archivos en columnas. Básicamente, esto significa que en lugar de simplemente almacenar filas de datos adyacentes entre sí, también almacena valores de columna adyacentes entre sí. Por lo tanto, los conjuntos de datos se dividen tanto horizontal como verticalmente. Última modificación: 2025-01-22 17:01

Hay cinco componentes de hardware principales en un sistema informático: dispositivos de entrada, procesamiento, almacenamiento, salida y comunicación. Son dispositivos que se utilizan para ingresar datos o instrucciones a la unidad central de procesamiento. Se clasifican de acuerdo con el método que utilizan para ingresar datos. Última modificación: 2025-01-22 17:01

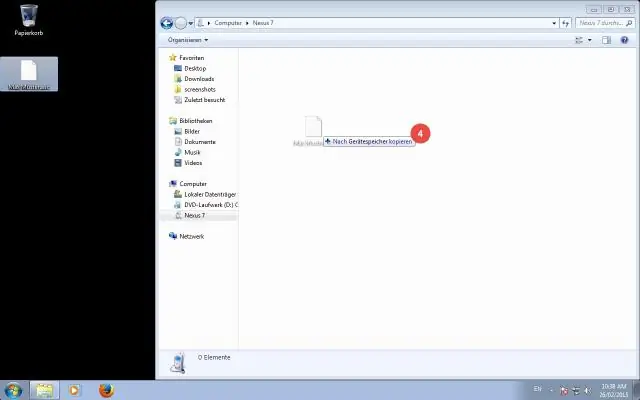

Descargue e instale iOS 10 desde iTunes. Ahora conecte su dispositivo a su computadora y iTunes se abrirá automáticamente. Con iTunes abierto, seleccione su dispositivo, luego haga clic en 'Resumen' y luego en 'Buscar actualizaciones'. Debería aparecer la actualización de iOS 10. Cuando lo haga, haga clic en 'Descargar y actualizar. Última modificación: 2025-01-22 17:01

En Windows 7: haga clic en Inicio -> Panel de control -> Hardware y sonido-> Opciones de energía. Seleccione mostrar planes adicionales. Seleccione Alto rendimiento como se ve arriba. Última modificación: 2025-01-22 17:01

Hay varios tipos de listas de control de acceso y la mayoría están definidas para un propósito o protocolo distinto. En los enrutadores Cisco, hay dos tipos principales: estándar y extendido. Estos dos tipos son las ACL más utilizadas y en las que me centraré en este artículo y en futuros, pero también hay algunas ACL avanzadas. Última modificación: 2025-01-22 17:01

Se requiere un ingeniero de pruebas para probar completamente el producto o sistema para garantizar que funcione correctamente y satisfaga las necesidades comerciales. Las responsabilidades del trabajo incluyen: Configuración de entornos de prueba, diseño de planes de prueba, desarrollo de casos de prueba / escenarios / casos de uso y ejecución de estos casos. Última modificación: 2025-01-22 17:01

9. ¿Cuál de los siguientes es el protocolo de acceso múltiple para el control de acceso al canal? Explicación: en CSMA / CD, se ocupa de la detección de colisiones después de que se ha producido, mientras que CSMA / CA se ocupa de la prevención de colisiones. CSMA / CD es la abreviatura de Carrier Sensing Multiple Access / Collision Detection. Última modificación: 2025-01-22 17:01

Eclipse anuncia soporte para Java12. El mes pasado, el equipo de Eclipse anunció que Eclipse ahora es compatible con Java 12. Última modificación: 2025-01-22 17:01

Con los televisores tradicionales, esto era 60 veces por segundo, o '60Hz'. Algunos televisores modernos pueden actualizar al doble de esta velocidad, o 120 Hz (120 fotogramas por segundo). Las frecuencias de actualización más altas pueden reducir el desenfoque de movimiento en pantallas LCD y televisores OLED (las únicas dos tecnologías de TV en el mercado). Última modificación: 2025-01-22 17:01

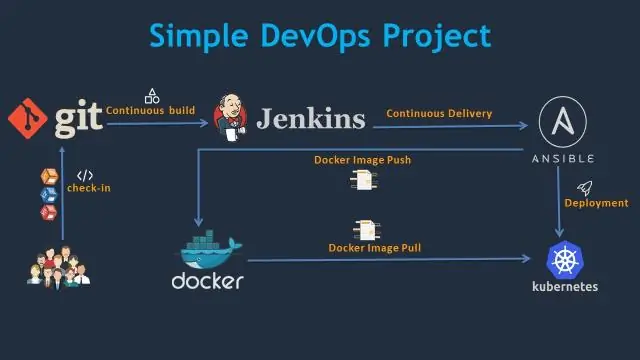

AWS tiene CI / CD clavado. Para mayor claridad, CI / CD significa Integración continua, Entrega continua. En pocas palabras, si tiene una canalización de CI / CD, siempre que envíe código a su repositorio, automáticamente compilará e instalará su software en su entorno de desarrollo. Última modificación: 2025-01-22 17:01

El evento. El método preventDefault () detiene la acción predeterminada de un elemento. Por ejemplo: Evite que un botón de envío envíe un formulario. Evitar que un enlace siga la URL. Última modificación: 2025-06-01 05:06

De cualquier manera, complete estos cinco pasos para el cableado del interruptor de luz de 3 vías: Apague el circuito correcto en su panel eléctrico. Agregue una caja eléctrica para el segundo interruptor de tres vías en el sótano. Alimente un tramo de cable NM de tipo 14-3 (o 12-3, si se conecta a un cable de calibre 12) entre las dos cajas. Última modificación: 2025-01-22 17:01

WinZip Registry Optimizer técnicamente no es avirus. Es más apropiado que se le llame PUP (programa potencialmente no deseado). Su naturaleza puede ser tan agresiva como los virus informáticos, sin embargo, nunca se replica una vez instalado en la PC. Última modificación: 2025-01-22 17:01

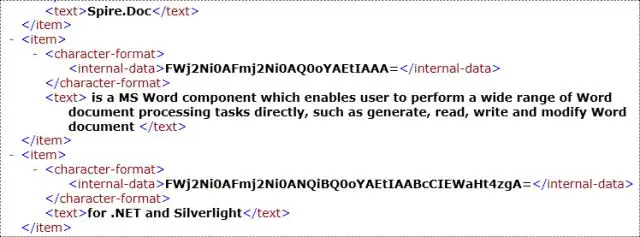

Los atributos son parte de los elementos XML. Un elemento puede tener múltiples atributos únicos. El atributo proporciona más información sobre los elementos XML. Para ser más precisos, definen las propiedades de los elementos. Un atributo XML es siempre un par nombre-valor. Última modificación: 2025-01-22 17:01

Sí, es verdad. Lo crea o no, todavía hay algunas cámaras de película en producción disponibles, completamente nuevas, hoy. Y mirando más allá de lo nuevo, existe, por supuesto, un mercado de uso activo para fotógrafos que buscan sumergirse en el mundo de la fotografía cinematográfica. Última modificación: 2025-01-22 17:01

Cuatro ejemplos de organizadores gráficos: esquema, diagrama de Venn, organizador jerárquico y mapa de burbujas. Última modificación: 2025-01-22 17:01

¡Golpéalo, pimientos fantasma! Wendy's Jalapeño Fresco Spicy Chicken Sandwich y Ghost Pepper Fries, la edición casera. Gelatina de pimienta fantasma. Pizza de verduras asadas con salsa de pimiento fantasma. Versión casera de las alitas de pollo con pimienta fantasma de Popeye. Sal de pimienta fantasma. Última modificación: 2025-01-22 17:01

Si bien el uso de una VPN dentro de Arabia Saudita es legal, el gobierno desaprueba el uso de las VPN y bloquea el acceso a muchos sitios web de proveedores de VPN populares. Inicie sesión en la red del servidor del proveedor de VPN. Conéctese a un servidor VPN ubicado en cualquier lugar fuera de las fronteras de Arabia Saudita. Disfrute de su nueva libertad en Internet. Última modificación: 2025-01-22 17:01

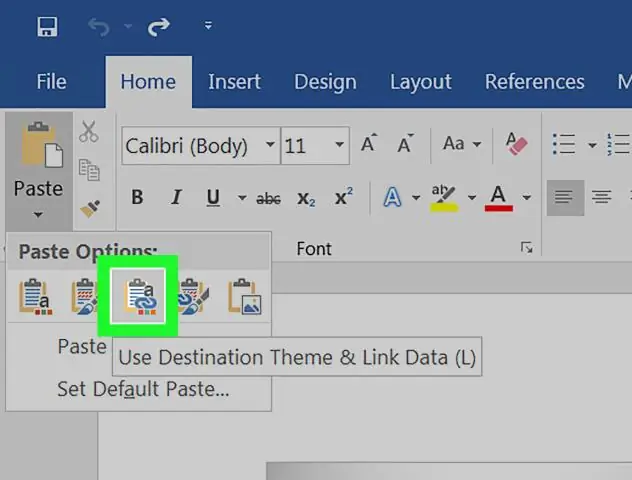

Convierta de Quicken para Mac a Quicken para Windows Abra su archivo de datos en Quicken Mac 2015,2016, 2017 o la versión de suscripción. Elija Archivo> Exportar> Archivo de transferencia de Windows Quicken (QXF). Salva el. QXF a un medio que le permitirá moverlo a su PC, como una unidad de memoria USB o un CD / DVD. Última modificación: 2025-01-22 17:01

Como explicación simplista, una ciudad inteligente es un lugar donde las redes y servicios tradicionales se vuelven más flexibles, eficientes y sostenibles con el uso de tecnologías de la información, digitales y de telecomunicaciones para mejorar las operaciones de la ciudad en beneficio de sus habitantes. Última modificación: 2025-01-22 17:01

Comió. un sufijo que aparece en préstamos del latín, su distribución en inglés es paralela a la del latín. La forma se originó como un sufijo agregado a los verbos de raíz a para formar adjetivos (separados). En inglés, el uso como sufijo verbal se ha extendido a las raíces de origen no latino: calibrar; acierar. Última modificación: 2025-01-22 17:01

Confidencialidad. La confidencialidad se refiere a proteger la información para que no acceda a ella personas no autorizadas. En otras palabras, solo las personas autorizadas para ello pueden acceder a datos sensibles. Casi todos los principales incidentes de seguridad informados en los medios de comunicación en la actualidad implican importantes pérdidas de confidencialidad. Última modificación: 2025-01-22 17:01

Materias basadas en cinestésica: gimnasia, teatro, arte y música Por ejemplo, gimnasia, arte, música y teatro son todas áreas de materias en las que la mayoría de las estrategias de enseñanza son actividades que requieren que los estudiantes se concentren en el movimiento físico. Los estudiantes que aprenden cinestésica a menudo se desempeñan mejor en estas materias. Última modificación: 2025-01-22 17:01

La resolución admitida es el número de puntos que un monitor puede emitir electrónicamente. El monitor puede aceptar 1980 x 1200 como una "Resolución admitida", pero la imagen solo será tan buena como la "Resolución nativa". Última modificación: 2025-01-22 17:01

Un operador SAS es un símbolo que representa una comparación, cálculo aritmético u operación lógica; una función SAS; o agrupando paréntesis. SAS utiliza dos tipos principales de operadores: operadores de prefijo. operadores infijos. Última modificación: 2025-01-22 17:01

El LSI SAS 2008 es un controlador basado en SAS 2 o SATA III de 6.0 gbs que cuenta con ocho puertos y conectividad PCIe nativa. En los foros hemos mantenido un mapeo de controlador LSI entre los controladores LSI y sus homólogos OEM. Última modificación: 2025-01-22 17:01

Dibujar una curva En la pestaña Insertar, en el grupo Ilustraciones, haga clic en Formas. En Líneas, haga clic en Curva. Haga clic donde desee que comience la curva, arrastre para dibujar y luego haga clic donde desee agregar una curva. Para finalizar una forma, realice una de las siguientes acciones: Para dejar la forma abierta, haga doble clic en cualquier momento. Última modificación: 2025-01-22 17:01

SOAP es un protocolo que se utiliza para intercambiar datos entre aplicaciones que se basan en diferentes lenguajes de programación. SOAP se basa en la especificación XML y funciona con el protocolo HTTP. Esto lo hace perfecto para su uso en aplicaciones web. Los bloques de construcción SOAP consisten en un mensaje SOAP. Última modificación: 2025-01-22 17:01

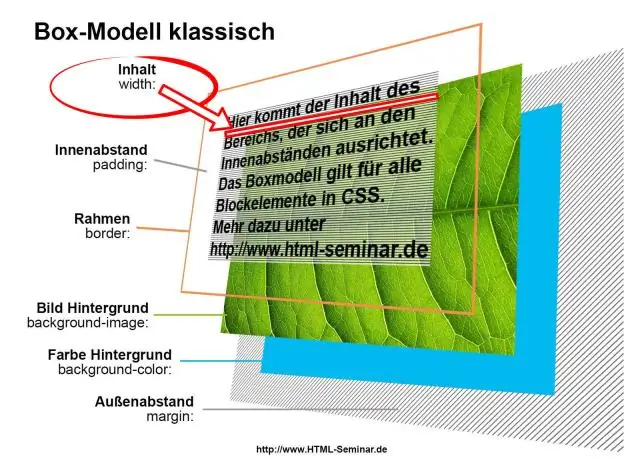

Puede utilizar dos valores arriba y a la izquierda junto con la propiedad de posición para mover un elemento HTML a cualquier parte del documento HTML. Mover a la izquierda: use un valor negativo para la izquierda. Mover a la derecha: use un valor positivo para la izquierda. Subir: use un valor negativo para la parte superior. Mover hacia abajo: use un valor positivo para la parte superior. Última modificación: 2025-01-22 17:01

Mocha es un marco de prueba de código abierto que se utiliza para ejecutar sus pruebas automatizadas en Node. Viene con una amplia gama de características que le permiten crear pruebas descriptivas automatizadas, informes sólidos e incluso ejecutar sus pruebas automatizadas cada vez que se cambia un archivo localmente. Última modificación: 2025-01-22 17:01

La idea es simple: en un momento dado, puede haber más personas o casos que necesiten servicio, ayuda o atención de los que una organización puede manejar. Las colas ayudan a los trabajadores y gerentes a rastrear, priorizar y garantizar la entrega de servicios y transacciones. Última modificación: 2025-01-22 17:01

En lugar de tablas, las arañas producen hilos de seda para construir sus telas. La seda se produce en glándulas de seda con la ayuda de las hileras de araña. Los hilos de seda pueden ser gruesos o delgados, secos o pegajosos, con cuentas o lisos. Los hilos que usa una araña para construir su telaraña comienzan como líquidos, pero se secan rápidamente en el aire. Última modificación: 2025-01-22 17:01

Fijar un elemento Coloca el cursor sobre el mensaje o el mensaje del archivo original que te gustaría incluir. Haga clic en el icono Más acciones. Seleccione Anclar al canal o Anclar a esta conversación en un mensaje directo. Haga clic en Sí, anclar este mensaje o archivo para confirmar. Última modificación: 2025-01-22 17:01