Js), puede llevar de 2 a 6 semanas aprender a Node. js y JavaScript. Por último, si tiene una experiencia de desarrollo muy limitada en la programación y recién está comenzando, espere que le lleve entre 2 y 12 meses o más aprender a Node. js. Última modificación: 2025-01-22 17:01

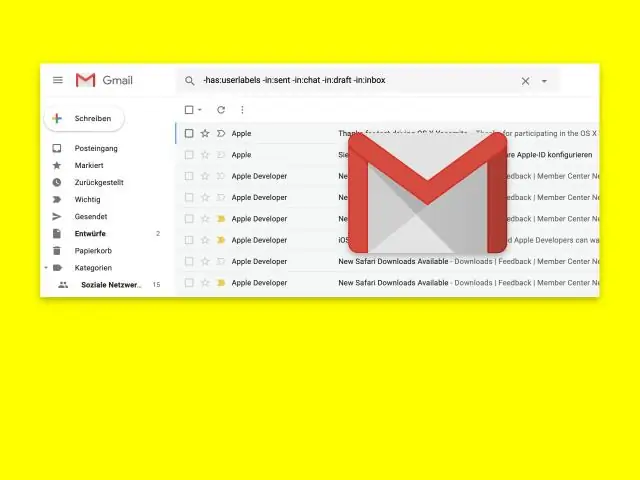

Haga clic en una carpeta o etiqueta, haga clic en un mensaje y luego presione 'Ctrl-A' para seleccionar todos los mensajes en la carpeta o etiqueta. Haga clic con el botón derecho y luego haga clic en 'Imprimir' para abrir la ventana Imprimir del programa. Seleccione sus opciones de impresión y luego haga clic en 'Imprimir. Última modificación: 2025-01-22 17:01

El enrutamiento es un mecanismo en MVC que decide qué método de acción de una clase de controlador ejecutar. Sin enrutamiento no hay forma de mapear un método de acción. a una solicitud. El enrutamiento es parte de la arquitectura MVC, por lo que ASP.NET MVC admite el enrutamiento de forma predeterminada. Última modificación: 2025-01-22 17:01

Razonamiento deductivo versus razonamiento inductivo Razonamiento inductivo: Mi madre es irlandesa. Ella tiene cabello rubio. Por lo tanto, todos los de Irlanda tienen el pelo rubio. Razonamiento inductivo: La mayoría de nuestras tormentas de nieve provienen del norte. Está empezando a nevar. Razonamiento inductivo: Maximiliano es un perro de refugio. Él es feliz. Última modificación: 2025-01-22 17:01

Solución Haga clic en Inicio> Herramientas administrativas> Administrador de Internet Information Services (IIS). Vaya al nombre de su servidor> Sitios> Su sitio basado en SSL. En el panel Acciones, haga clic en Enlaces. En la ventana Enlaces de sitios, si no existe un enlace https, elija Agregar y cambie el Tipo de HTTP a HTTPS. Última modificación: 2025-01-22 17:01

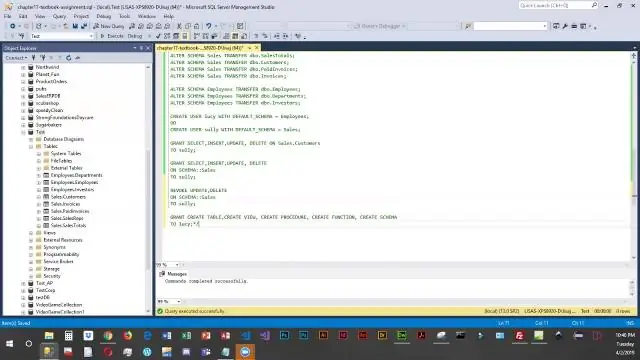

El Analizador de consultas de Microsoft SQL Server 2000 es una herramienta gráfica que le permite: Puede crear consultas y otros scripts SQL y luego ejecutarlos en bases de datos de SQL Server. Puede crear rápidamente objetos de base de datos de uso común a partir de scripts predefinidos. (Plantillas) Puede copiar rápidamente objetos de base de datos existentes. Última modificación: 2025-01-22 17:01

No es tan difícil aprender Spring Framework. Sucede con todos los temas / asignaturas nuevos, te tomas un tiempo para comprender sus conceptos básicos y básicos. Una vez que lo aprenda, será mucho más fácil trabajar en él. Vale la pena tomar el dolor para aprenderlo. Última modificación: 2025-01-22 17:01

Habilitar el uso compartido de contactos Inicie sesión en su consola de administración de Google. Inicie sesión con su cuenta de administrador (no termina en @ gmail.com). Desde la página de inicio de la consola de administración, vaya a Menú Directorio Configuración de directorio. Haga clic en Configuración de uso compartido Uso compartido de contactos. Seleccione Habilitar el uso compartido de contactos y guarde los cambios. Última modificación: 2025-01-22 17:01

Las Mac no necesitan software antivirus. Los usuarios de Mac a menudo preguntan si deberían instalar software 'anti-virus' (AV) o 'anti-malware'. La respuesta más corta es "no", pero puede dar la impresión errónea de que no existe una amenaza de lo que se conoce en términos generales como "virus". Hay una amenaza. Última modificación: 2025-01-22 17:01

Robert Bosch. Última modificación: 2025-01-22 17:01

La documentación de la API es un producto de contenido técnico que contiene instrucciones sobre cómo utilizar e integrar de forma eficaz una API. Última modificación: 2025-01-22 17:01

Las líneas T1 transportan señales de 1.544 Mbps para conexiones de redes de computadoras en el área inmediata, en la ciudad o en todo el país. Utilice cables cruzados para conectar servidores T1, conmutadores telefónicos privados (PBX) u otros dispositivos de red T1 juntos. Última modificación: 2025-01-22 17:01

Una columna IDENTIDAD de SQL Server es un tipo especial de columna que se utiliza para generar automáticamente valores clave basados en una semilla (punto de partida) y un incremento proporcionados. SQL Server nos proporciona una serie de funciones que funcionan con la columna IDENTIDAD. Última modificación: 2025-01-22 17:01

OpenVINO son las siglas de "Open Visual Inferenceand Neural Network Optimization". Es un conjunto de herramientas gratuito que proporciona a los desarrolladores un rendimiento mejorado de la red neuronal en una variedad de dispositivos Intel y les ayuda a desbloquear aún más aplicaciones de visión en tiempo real rentables. Última modificación: 2025-01-22 17:01

Los mercados de datos permiten a los usuarios recuperar información para departamentos o temas individuales, mejorando el tiempo de respuesta del usuario. Debido a que los data marts catalogan datos específicos, a menudo requieren menos espacio que los almacenes de datos empresariales, lo que los hace más fáciles de buscar y más económicos de ejecutar. Última modificación: 2025-01-22 17:01

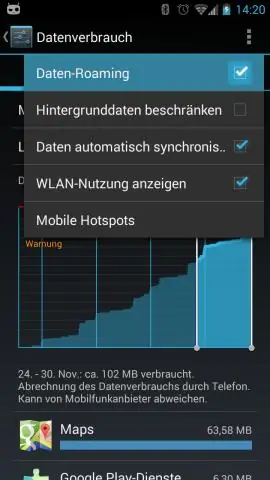

Cómo crear un punto de acceso móvil con un teléfono Android Apague la radio Wi-Fi. Conecte el teléfono a una fuente de alimentación. Abra la aplicación Configuración. Toque el elemento Más en la sección Conexiones inalámbricas y redes y luego seleccione Anclaje a red y punto de acceso portátil. Toque la casilla para colocar una marca de verificación junto al elemento Punto de acceso Wi-Fi portátil o Punto de acceso móvil. Última modificación: 2025-01-22 17:01

Seleccione todas las capas presionando Ctrl + Alt + A, y luego, con las capas seleccionadas, vaya a Capa> Capas ocultas y luego Capa> Capas de presentación. ¡Espero que esto ayude! Cree una capa en blanco en la parte superior de todas las capas, apunte el mouse a esta nueva capa creada y presione el botón Alt para encender / apagar. Última modificación: 2025-01-22 17:01

Barbie en el cascanueces. Última modificación: 2025-01-22 17:01

Declaración SQL DROP: El comando SQL DROP se utiliza para eliminar un objeto de la base de datos. Si quita una tabla, todas las filas de la tabla se eliminan y la estructura de la tabla se elimina de la base de datos. Una vez que se suelta una tabla, no podemos recuperarla, así que tenga cuidado al usar el comando DROP. Última modificación: 2025-01-22 17:01

La etiqueta de sección define la sección de documentos como capítulos, encabezados, pies de página o cualquier otra sección. La etiqueta de sección divide el contenido en secciones y subsecciones. La etiqueta de sección se utiliza cuando se necesitan dos encabezados o pies de página o cualquier otra sección de documentos. Última modificación: 2025-01-22 17:01

El muestreo de bola de nieve es donde los participantes de la investigación reclutan a otros participantes para una prueba o estudio. Se utiliza cuando es difícil encontrar participantes potenciales. Se llama muestreo de bola de nieve porque (en teoría) una vez que la bola está rodando, recoge más "nieve" en el camino y se vuelve cada vez más grande. Última modificación: 2025-01-22 17:01

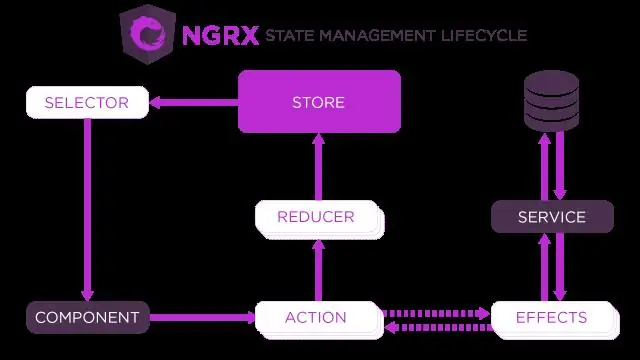

Para usar Redux en el marco Angular, podemos usar la biblioteca NgRx. Esta es una biblioteca de gestión de estado reactivo. Con NgRx, podemos obtener todos los eventos (datos) de la aplicación Angular y ponerlos todos en el mismo lugar (Tienda). Última modificación: 2025-01-22 17:01

La tubería PEX está aprobada para el entierro directo al aire libre, una práctica que con mayor frecuencia es necesaria cuando se instala una línea de suministro de agua a una casa. PEX, dado que puede expandirse, resiste la congelación de manera más efectiva que la tubería rígida, pero PEX aún puede explotar si el agua se congela en una línea. Incrustar PEX en arena lo protege de las rocas en el suelo. Última modificación: 2025-01-22 17:01

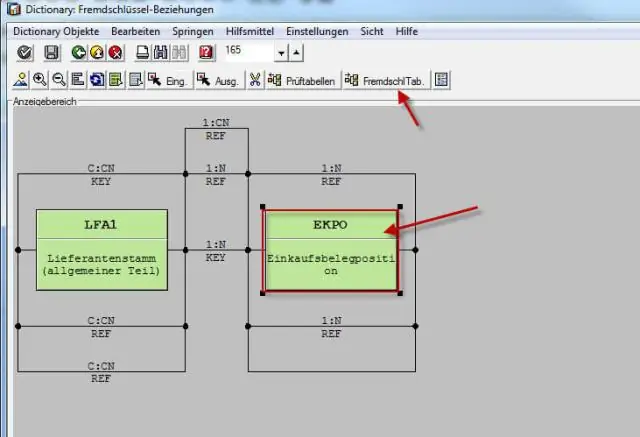

1 respuesta. Una clave externa puede hacer referencia a cualquier campo definido como único. Si ese campo único se define en sí mismo como una clave externa, no hace ninguna diferencia. Si es un campo único, también puede ser el objetivo de otro FK. Última modificación: 2025-01-22 17:01

Un conector de CC (o enchufe de CC, para un tipo común de conector) es un conector eléctrico para suministrar energía de corriente continua (CC) a la red. En comparación con los enchufes y enchufes de alimentación de CA domésticos, los conectores de CC tienen muchos más tipos estándar que no son intercambiables. Última modificación: 2025-01-22 17:01

Los archivos .emf son la única forma de incrustar gráficos vectoriales de manera confiable en varias versiones de Word en Mac y Windows. Si simplemente inserta el. eps en Word como una imagen, se verá mal en Word, pero cuando lo imprima en papel, utilizará los gráficos vectoriales y se verá bien. Última modificación: 2025-01-22 17:01

Establezca un punto de interrupción e inicie el depurador Para depurar, debe iniciar su aplicación con el depurador adjunto al proceso de la aplicación. Presione F5 (Depurar> Iniciar depuración) o el botón Iniciar depuración. Para iniciar su aplicación con el depurador adjunto, presione F11 (Depurar> Paso a paso). Última modificación: 2025-01-22 17:01

Cómo hacer su estructura alámbrica en 6 pasos Investigue. Prepare su investigación como referencia. Asegúrese de tener su flujo de usuarios mapeado. Borrador, no dibujes. Dibuja, no ilustres. Agrega algunos detalles y haz pruebas. Empiece a convertir sus wireframes en prototipos. Última modificación: 2025-01-22 17:01

Pasos Abra Viber. Es la aplicación morada con un teléfono blanco dentro de una burbuja de chat. Toca la pestaña Chats. Es el ícono que se asemeja a una burbuja de diálogo púrpura en la parte inferior izquierda de la pantalla. Desliza el dedo hacia la izquierda sobre el nombre del grupo. Toque Eliminar. Toca Salir y eliminar. Última modificación: 2025-01-22 17:01

Estas PALABRAS RAÍCES son los Prefijos SYS, SYL, SYM y SYN, todos significados CON, JUNTOS Y JUNTO CON. Última modificación: 2025-01-22 17:01

Si tiene un iPhone 7 o iPhone 7 Plus, puede tomar fotos 360 simplemente usando el modo Panorama en la aplicación de cámara iOS incorporada. Al mismo tiempo, la funcionalidad está disponible solo para fotos, por lo que no puede crear videos de 360 grados con la aplicación iOScamera. Última modificación: 2025-01-22 17:01

Los ejemplos comunes de impresoras de impacto incluyen impresoras de matriz de puntos, impresoras de rueda de margarita e impresoras de bolas. Las impresoras matriciales funcionan golpeando una cuadrícula de pines contra una cinta. Estas impresoras, como las impresoras láser y de inyección de tinta, son mucho más silenciosas que las impresoras de impacto y pueden imprimir imágenes más detalladas. Última modificación: 2025-01-22 17:01

El Firewall de Windows o cualquier otra aplicación de firewall puede ayudarlo a notificarle sobre actividades sospechosas si un virus o un gusano intentan conectarse a su PC. También puede impedir que virus, gusanos y piratas informáticos intenten descargar aplicaciones potencialmente dañinas en su PC. Utilice la configuración de privacidad de su navegador de Internet. Última modificación: 2025-01-22 17:01

¿Cómo guardo los correos electrónicos de Yahoo en mi disco duro? Descargue y abra la herramienta de copia de seguridad de correo de Yahoo, ingrese las credenciales de su cuenta de Yahoo. Elija el formato de archivo entre los diferentes formatos de archivo disponibles en la lista y elija las opciones de filtro. Seleccione la ubicación de destino e inicie "Copia de seguridad". Última modificación: 2025-01-22 17:01

Implementar Office 2019 (para profesionales de TI) Descargue la herramienta de implementación de Office desde el Centro de descarga de Microsoft. Cree el archivo configuration.xml. Archivo configuration.xml de muestra para usar con la herramienta de implementación de Office. Elimine las versiones existentes de Office antes de instalar Office 2019. Descargue los archivos de instalación de Office 2019. Última modificación: 2025-01-22 17:01

Almacenamiento y recuperación de información, el proceso sistemático de recopilación y catalogación de datos para que puedan ser localizados y mostrados a pedido. Los sistemas de recuperación de documentos almacenan documentos completos, que generalmente se recuperan por título o por palabras clave asociadas con el documento. Última modificación: 2025-01-22 17:01

Microsoft Windows 7 con Service Pack 1. Vaya a http://www.verizon.com. Seleccione Residencial e inicie sesión en su cuenta principal de Verizon. Seleccione Mis servicios. Selecciona Verizon Internet Security Suite. Haga clic en Descargar. Cuando se le solicite, haga clic en Guardar en la ventana VZDownload Manager.exe. Ejecute VZDownloadManager.exe. Haga clic en Continuar. Última modificación: 2025-01-22 17:01

Uso 1 Ejecute MagicISO. Abra un archivo ISO o un archivo de imagen de CD / DVD. Seleccione los archivos y directorios que desea extraer del archivo ISO. Haga clic en el botón para abrir ISO Extractor. Elija directorios de destino. Si desea extraer todos los archivos del archivo ISO, debe marcar la opción 'todos los archivos' en 'extraer a' Windows. Última modificación: 2025-01-22 17:01

Respuesta: A: Respuesta: A: Es el símbolo de Prohibición y significa que su Mac no pudo encontrar una carpeta de sistema válida para comenzar. Reinstalar Mac OS: Acerca de las pantallas que ve cuando se inicia su Mac - Soporte técnico de Apple. Última modificación: 2025-01-22 17:01

Mejor en general. Pata de cabra FitFort Finger. $ 11 en Amazon. Subcampeón. Anillo estilo Spigen. $ 13 en Amazon. Mejor valor. Soporte para teléfono móvil Lamicall. $ 7 de Amazon. Garantía de por vida. Aduro 3 en 1. $ 15 de Amazon. Anillo grande. Anillo de teléfono universal Humixx. $ 10 en Amazon. Última modificación: 2025-01-22 17:01