CMOS y TTL son clasificaciones de circuitos integrados. CMOS significa 'Semiconductor complementario de óxido de metal', mientras que TTL significa 'Transistor-TransistorLogic'. El término TTL se obtiene del uso de dos BJT (transistores de unión bipolar) en el diseño de cada puerta lógica. Última modificación: 2025-01-22 17:01

Bueno, si desea encontrar aplicaciones ocultas en su teléfono Android, haga clic en Configuración, luego vaya a la sección Aplicaciones en el menú de su teléfono Android. Eche un vistazo a los dos botones de navegación. Abra la vista del menú y presione Tarea. Marque una opción que dice "mostrar aplicaciones ocultas". Última modificación: 2025-01-22 17:01

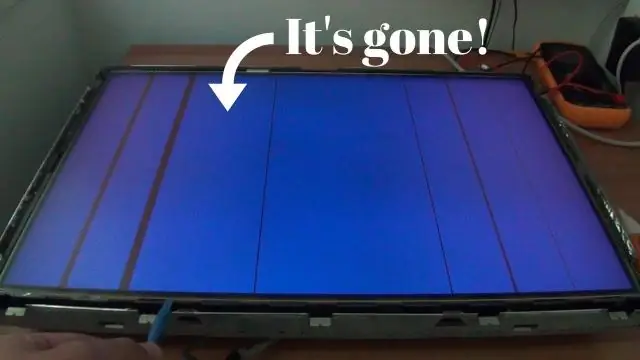

¿Cómo puedo arreglar líneas verticales en el monitor de mi PC? Verifique la configuración de visualización de la resolución de pantalla. Actualice su tarjeta de video o controlador de gráficos. Cambie el controlador de la tarjeta de video a una versión anterior. Utilice el solucionador de problemas de calidad de la pantalla. Verifique si las líneas verticales aparecen en el BIOS. Realizar un arranque limpio. Última modificación: 2025-01-22 17:01

El Internet de las cosas permite a los bancos vigilar su propio equipo, evaluar los activos de los usos de una sucursal y mejorar la calidad de la toma de decisiones mientras otorgan préstamos, mejorar la eficiencia de la gestión de riesgos, etc. Última modificación: 2025-01-22 17:01

Para bloquear todas las llamadas en su teléfono, vaya a Configuración-No molestar y mueva el botón a la derecha para detener todas las llamadas entrantes. También puede usar esta pantalla para programar llamadas, mensajes de texto y notificaciones durante ciertas horas todos los días, como cuando está durmiendo. Última modificación: 2025-01-22 17:01

NativeScript es una de esas plataformas. NativeScript es desarrollado y mantenido por Progress Telerik. Es un marco compilado JIT y su código se ejecuta dentro de una máquina virtual JS, que se incluye junto con la aplicación. Como referencia, React Native usa JavaScriptCore tanto en las plataformas Android como iOS. Última modificación: 2025-01-22 17:01

Se puede utilizar para analizar el rendimiento general del servidor con una gran carga. JMeter se puede utilizar para probar el rendimiento tanto de recursos estáticos como JavaScript y HTML, como de recursos dinámicos, como JSP, Servlets y AJAX. JMeter proporciona una variedad de análisis gráficos de informes de rendimiento. Última modificación: 2025-01-22 17:01

¿Qué aspecto tienen los excrementos de termitas? La mayoría de los excrementos son muy pequeños, de aproximadamente un milímetro de largo, y pueden parecerse a serrín o virutas de madera. La principal diferencia es que las hormigas carpinteras tienen su excremento alrededor de las aberturas de su nido o galerías, mientras que las termitas tienden a esparcir su excremento. Última modificación: 2025-01-22 17:01

Industria: Correo. Última modificación: 2025-01-22 17:01

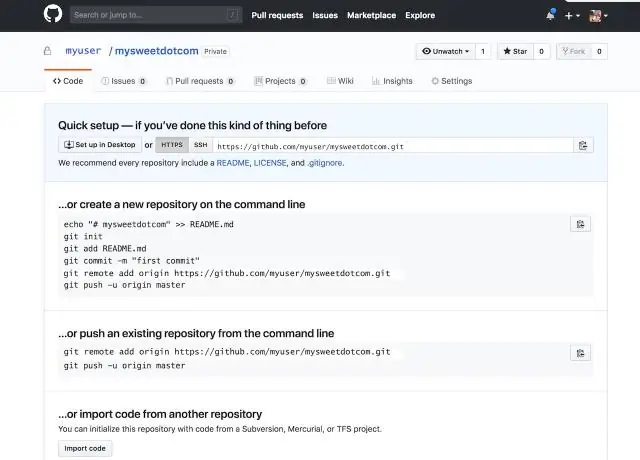

Pasos para configurar la implementación de GitHub Vaya a la página Código e implementaciones de su proyecto, en la pestaña Repositorio. Haga clic en el botón CONECTAR A GITHUB para conectar su proyecto con GitHub. Conéctese a uno de sus repositorios de GitHub. Configure las opciones de implementación. Implementa tu proyecto. Última modificación: 2025-01-22 17:01

Planes de iPhone de T-Mobile Modelo de iPhone comparado Precio mensual Precio total iPhone XR 64GB $ 95 * $ 599.99 por adelantado iPhone XS Max 64GB $ 101.25 * $ 849.99 por adelantado iPhone XS 64GB $ 99.17 * $ 699.99 por adelantado iPhone 8 Plus 64GB $ 88.75 * $ 549.99 por adelantado. Última modificación: 2025-01-22 17:01

Y si te gusta y te apasiona, entonces puedes elegir tu carrera en linux. Campos donde los profesionales de Linux pueden hacer su carrera: Administración de sistemas. Administración de redes. Administración del servidor web. Apoyo técnico. Desarrollador de sistemas Linux. Desarrolladores Kernal. Controladores de dispositivo. Desarrolladores de aplicaciones. Última modificación: 2025-01-22 17:01

Inicie sesión en la interfaz gráfica de usuario. Pulse IBM Security Key Lifecycle Manager> Configuración> Truststore. En la página Truststore, seleccione un certificado. Haga clic en Eliminar. Última modificación: 2025-01-22 17:01

XCF es una extensión de archivo para un archivo de imagen nativo de GIMP. XCF son las siglas de eXperimental Computing Facility. Al igual que un documento de Photoshop (PSD), los archivos XCF admiten guardar capas, canales, transparencias, rutas y guías, pero no admiten guardar el historial de deshacer. Última modificación: 2025-01-22 17:01

La recuperación ante desastres (DR) es un área de planificación de la seguridad que tiene como objetivo proteger a una organización de los efectos de eventos negativos importantes. Tener una estrategia de recuperación de desastres en su lugar permite a una organización mantener o reanudar rápidamente las funciones de misión crítica después de una interrupción. Última modificación: 2025-01-22 17:01

En Java, un servlet es una forma de crear esas páginas web dinámicas. Los servlets no son más que programas Java. En Java, un servlet es un tipo de clase Java que se ejecuta en JVM (máquina virtual Java) en el lado del servidor. Los servlets de Java funcionan en el lado del servidor. Última modificación: 2025-01-22 17:01

Re: flash de foto - efectos de fundido a blanco Agregue brillo y efecto de contraste, use tres fotogramas clave, establezca el primero en 0 y el segundo entre 90 - 100, luego el tercer fotograma clave en 0 nuevamente. asegúrese de que el intervalo de tiempo esté en algún lugar entre 8-12 fotogramas. Última modificación: 2025-01-22 17:01

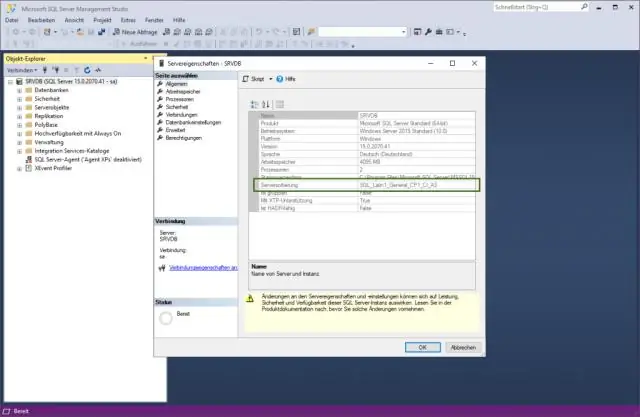

Reemplazo sensible a mayúsculas y minúsculas de SQL Server (la función REPLACE realmente usa la intercalación predeterminada del texto de entrada que está buscando). Para convertirlo en un reemplazo sensible a mayúsculas y minúsculas de SQL Server, solo necesitamos agregar una pequeña cosa al final. Última modificación: 2025-01-22 17:01

Para cambiar el esquema de una tabla mediante SQL Server Management Studio, en el Explorador de objetos, haga clic con el botón derecho en la tabla y luego haga clic en Diseño. Presione F4 para abrir la ventana Propiedades. En el cuadro Esquema, seleccione un nuevo esquema. Última modificación: 2025-01-22 17:01

Cómo minimizar una ventana en una Mac Haga clic en el botón Minimizar de la ventana que desea apartar del camino. Haga clic en la ventana que desea minimizar y elija Ventana → Minimizar (o presione Comando + M). Haz doble clic en la barra de título de la ventana. Última modificación: 2025-01-22 17:01

Licenciatura (BS) en Ciencias de la Computación, Ciencias de la Información, Programación Web: la mayoría de las licenciaturas que lo preparan para una carrera en desarrollo web deben incluir cursos de programación, diseño gráfico, software y arquitectura de la información. Una licenciatura generalmente toma 4 años y requiere 120 créditos. Última modificación: 2025-01-22 17:01

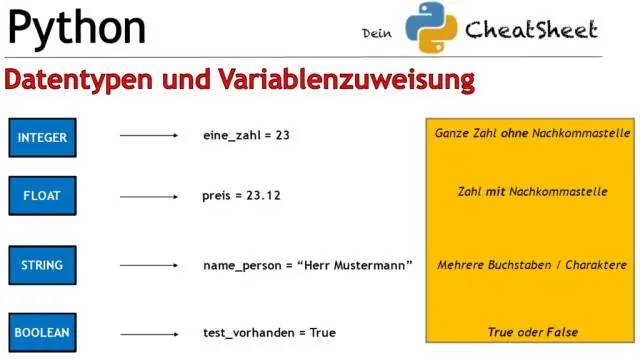

Lista. Las listas son un tipo de variable muy útil en Python. Una lista puede contener una serie de valores. Las variables de lista se declaran utilizando corchetes [] después del nombre de la variable. Última modificación: 2025-01-22 17:01

Debe presionar [ALPHA] antes de ingresar cada letra. Sin embargo, si desea ingresar muchas letras, primero presione [2nd] [ALPHA] para bloquear la calculadora en modo Alfa. Entonces todo lo que tiene que hacer es presionar las teclas de las distintas letras. Cuando haya terminado, presione [ALPHA] para sacar la calculadora del modo Alfa. Última modificación: 2025-06-01 05:06

Un dispositivo de protección contra sobretensiones (SPD) para toda la casa con todas las funciones puede proteger todos sus aparatos electrónicos, electrodomésticos, teléfono, Internet y equipos de televisión por cable (el Square D No. SDSB1175C es un tipo; alrededor de $ 300 en spectrumsuperstore.com). Los electricistas cobran alrededor de $ 175 para instalarlo. Última modificación: 2025-01-22 17:01

Si usted es como muchos usuarios de Notepad ++ y encuentra que el fondo blanco es demasiado duro para sus ojos, puede cambiarlo a negro (o verde o rosa o cualquier otra cosa). Puede cambiar el fondo y el color del texto de Notepad ++ en una ventana llamada Configurador de estilos. Puede acceder a eso a través del Menú principal / Configuración / Configurador de estilo. Última modificación: 2025-01-22 17:01

Muchos fabricantes de herramientas consideran que 5/16 y 8 mm son intercambiables. 5/16 es aproximadamente 2 milésimas de pulgada más pequeño, 0.06096 mm pero en un perno Allen endurecido que no debería ser significativo, y nunca he quitado el casquillo interior de un perno Allen de acero endurecido. Última modificación: 2025-01-22 17:01

La seguridad física es la protección del personal, hardware, software, redes y datos de acciones y eventos físicos que podrían causar pérdidas o daños graves a una empresa, agencia o institución. Esto incluye protección contra incendios, inundaciones, desastres naturales, robos, robos, vandalismo y terrorismo. Última modificación: 2025-01-22 17:01

El parásito AOL es un programa informático malicioso diseñado para atacar a los usuarios a través de un AOL Instant Messenger (también conocido como AIM) y otro software America OnLine. Un virus AOL típico es muy similar al troyano o gusano. Última modificación: 2025-01-22 17:01

Se introducen dos elementos opcionales en el elemento para proporcionar una contramedida para los ataques de repetición: y. Un nonce es un valor aleatorio que el remitente crea para incluir en cada UsernameToken que envía. Última modificación: 2025-01-22 17:01

Una agencia de inteligencia es una agencia gubernamental responsable de la recopilación, análisis y explotación de información en apoyo de la aplicación de la ley, la seguridad nacional, los objetivos militares y de política exterior. Las agencias de inteligencia pueden proporcionar los siguientes servicios para sus gobiernos nacionales. Última modificación: 2025-01-22 17:01

Vaya a su oficina de correos local y solicite un paquete de Guía de mudanzas. Llene este formulario de cambio de dirección y entrégueselo a un empleado de correos detrás del mostrador o déjelo en la ranura para correspondencia dentro de la oficina de correos. Debería recibir una carta de confirmación en su nueva dirección en cinco días hábiles. Última modificación: 2025-01-22 17:01

La pila de computación en la nube. La computación en la nube, a menudo descrita como una pila, tiene una amplia gama de servicios construidos uno encima del otro bajo el nombre de nube. La definición generalmente aceptada de computación en la nube proviene del Instituto Nacional de Estándares y Tecnología (NIST). Última modificación: 2025-01-22 17:01

Silver Peak Unity es la principal arquitectura WAN definida por software (SD-WAN) para la empresa actual. Unity es una superposición de WAN virtual que permite a los clientes implementar WAN híbridas o de banda ancha utilizando múltiples tipos de conectividad, incluidos MPLS, cable, DSL, LTE, etc. Última modificación: 2025-01-22 17:01

Una lista enlazada circular es aquella en la que no hay nodos iniciales o finales, sino que siguen un patrón circular. Una lista doblemente vinculada es aquella en la que cada nodo apunta no solo al siguiente nodo, sino también al nodo anterior. Última modificación: 2025-01-22 17:01

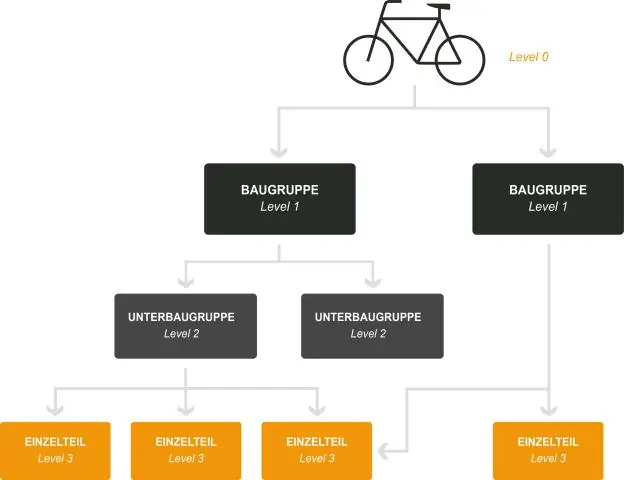

Un sistema puede hacerse modular de muchas formas. Un método es el enfoque por capas, en el que el sistema operativo se divide en varias capas (niveles). La capa inferior (capa 0) identifica el hardware; la más alta (capa N) es la interfaz de usuario. Este enfoque simplifica la depuración y la verificación del sistema. Última modificación: 2025-01-22 17:01

Instrucciones de eliminación Vaya al símbolo del sistema y escriba la letra de su unidad USB. Escriba dir / w / ay presione enter, esto mostrará una lista de los archivos en su unidad flash. Elimine los archivos: Ravmon.exe, ntdelect.com, NewFolder.exe, kavo.exe svchost.exe, autorun. inf Si los encuentras. Última modificación: 2025-01-22 17:01

Unimate. En 1961, el primer robot industrial, Unimate, se unió a la línea de montaje en una planta de General Motors para trabajar con máquinas de fundición a presión calentadas. Unimate tomó piezas de fundición a presión de máquinas y realizó soldaduras en carrocerías de automóviles; tareas que son desagradables para las personas. Última modificación: 2025-01-22 17:01

Dentro del teléfono más 'ético' del mundo. La empresa social holandesa Fairphone acaba de anunciar el lanzamiento del Fairphone 3, el teléfono inteligente más sostenible del mundo. Última modificación: 2025-01-22 17:01

Sintaxis de INNER JOIN de SQL Server Primero, especifique la tabla principal (T1) en la cláusula FROM. En segundo lugar, especifique la segunda tabla en la cláusula INNER JOIN (T2) y un predicado de combinación. Solo las filas que hacen que el predicado de combinación se evalúe como VERDADERO se incluyen en el conjunto de resultados. Última modificación: 2025-01-22 17:01

Bueno, 127 es el último número de red en una red de clase A. Tiene una máscara de subred de 255.0. 0.0. Entonces, la primera dirección asignable en la subred es 127.0. Última modificación: 2025-01-22 17:01