Tabla de contenido:

- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:45.

- Última modificación 2025-01-22 17:22.

Pautas del NIST

- Las contraseñas deben tener al menos 8 caracteres de longitud si las elige el suscriptor.

- Los sistemas de verificación de contraseñas deben permitir contraseñas elegidas por el suscriptor de al menos 64 caracteres de longitud.

- Toda la impresión de caracteres ASCII, así como el espacio. personaje debe ser aceptable en las contraseñas.

Simplemente, ¿cuáles son los estándares de contraseñas del NIST?

Cuantos más, mejor: el nuevo Contraseña de NIST Las pautas sugieren un mínimo de ocho caracteres cuando contraseña lo establece un humano y un mínimo de seis caracteres cuando lo establece un sistema o servicio automatizado. También recomiendan animar a los usuarios a crear contraseñas con una longitud máxima de 64 caracteres o más.

Además, ¿cuáles son las pautas del NIST? Generalmente hablando, Orientación NIST proporciona el conjunto de estándares para los controles de seguridad recomendados para los sistemas de información en las agencias federales. En muchos casos, cumplir con Pautas del NIST y las recomendaciones ayudarán a las agencias federales a garantizar el cumplimiento de otras regulaciones, como HIPAA, FISMA o SOX.

¿Qué requieren la mayoría de las contraseñas?

Pautas comunes

- Use una longitud mínima de contraseña de 8 o más caracteres si está permitido.

- Incluya caracteres alfabéticos en minúsculas y mayúsculas, números y símbolos si está permitido.

- Genere contraseñas al azar cuando sea posible.

- Evite usar la misma contraseña dos veces (por ejemplo, en múltiples cuentas de usuario y / o sistemas de software).

¿Qué debe incluir una política de contraseñas?

Eso debería contener personajes de las cuatro categorías principales, incluso : letras mayúsculas, minúsculas, números y caracteres.

Recomendado:

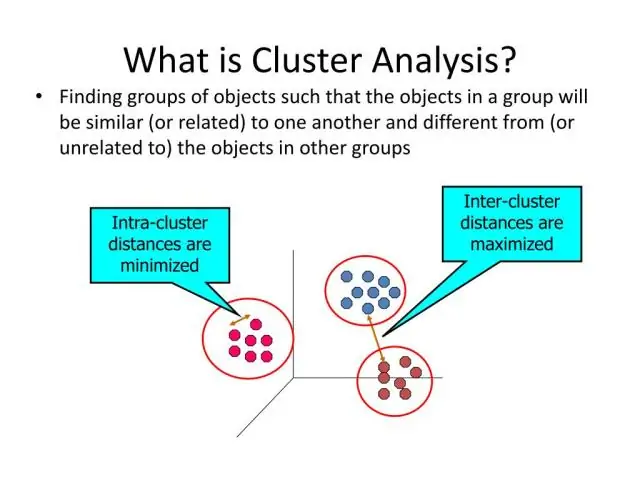

¿Cuáles son los requisitos de la agrupación en clústeres en la minería de datos?

Los principales requisitos que debe cumplir un algoritmo de agrupación en clústeres son: escalabilidad; lidiar con diferentes tipos de atributos; descubrir agrupaciones con formas arbitrarias; requisitos mínimos de conocimiento del dominio para determinar los parámetros de entrada; capacidad para lidiar con el ruido y los valores atípicos;

¿Cuáles son los requisitos previos para p2v?

Requisitos previos para la migración P2V / V2V para Windows Asegúrese de que la máquina servidor Converter Standalone tenga acceso de red a la máquina fuente de Windows. Apague las aplicaciones de firewall y Defender Antivirus que se ejecutan en la máquina de origen. Deshabilite el uso compartido simple de archivos en la máquina de origen con Windows. Detenga o deshabilite el software antivirus que se ejecuta en la máquina de origen

¿Cuáles son los controles comunes del NIST?

Los controles comunes son controles de seguridad que pueden soportar múltiples sistemas de información de manera eficiente y efectiva como una capacidad común. Por lo general, definen la base de un plan de seguridad del sistema. Son los controles de seguridad que hereda en contraposición a los controles de seguridad que selecciona y crea usted mismo

¿Cuáles son los pasos del SDLC según NIST 800 64?

El boletín analiza los temas presentados en SP 800-64 y describe brevemente las cinco fases del proceso del ciclo de vida del desarrollo del sistema (SDLC), que es el proceso general de desarrollo, implementación y retiro de sistemas de información desde el inicio, análisis, diseño, implementación y mantenimiento hasta su eliminación

¿Cuáles son las notas del orador para escribir su propósito y cuáles son las cosas clave para recordar acerca de las notas del orador?

Las notas del orador son texto guiado que el presentador usa al presentar una presentación. Ayudan al presentador a recordar puntos importantes mientras realiza una presentación. Aparecen en la diapositiva y solo pueden ser vistos por el presentador y no por la audiencia