- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:45.

- Última modificación 2025-01-22 17:22.

los principio de defensa en profundidad establece que múltiple Los controles de seguridad que abordan los riesgos de diferentes maneras son la mejor opción para proteger una aplicación. Entonces, en lugar de tener un control de seguridad para el acceso de los usuarios, tendría múltiples capas de validación, herramientas adicionales de auditoría de seguridad y herramientas de registro.

Teniendo esto en cuenta, ¿cuáles son las múltiples capas de seguridad?

La seguridad multicapa es un enfoque de seguridad de red que utiliza varios componentes para proteger las operaciones de sus clientes con múltiples niveles de medidas de seguridad.

Del mismo modo, ¿qué elementos incluiría al proporcionar un sistema de seguridad por capas? La seguridad por capas, como en el ejemplo anterior, se conoce como defensa en profundidad. Esta seguridad se implementa en capas superpuestas que proporcionan los tres elementos necesarios para asegurar activos : prevención, detección y respuesta.

También se preguntó, ¿cuáles son los principios de diseño de seguridad?

La mediación completa Principio de diseño establece que todo acceso a cada recurso debe ser validado para su autorización. Abierto Principio de diseño de diseño . La apertura Principio de diseño de diseño es un concepto que el seguridad de un sistema y sus algoritmos no deben depender del secreto de su diseño o implementación.

¿Qué es el diseño centrado en el sistema de seguridad?

Seguridad por diseño es un enfoque para el desarrollo de software y hardware que busca hacer que los sistemas estén lo más libres de vulnerabilidades e impermeables a los ataques a través de medidas tales como pruebas continuas, salvaguardas de autenticación y adherencia a las mejores prácticas de programación.

Recomendado:

¿Por qué las redes neuronales tienen múltiples capas?

¿Por qué tenemos múltiples capas y múltiples nodos por capa en una red neuronal? Necesitamos al menos una capa oculta con una activación no lineal para poder aprender funciones no lineales. Por lo general, se piensa en cada capa como un nivel de abstracción. Por lo tanto, permite que el modelo se ajuste a funciones más complejas

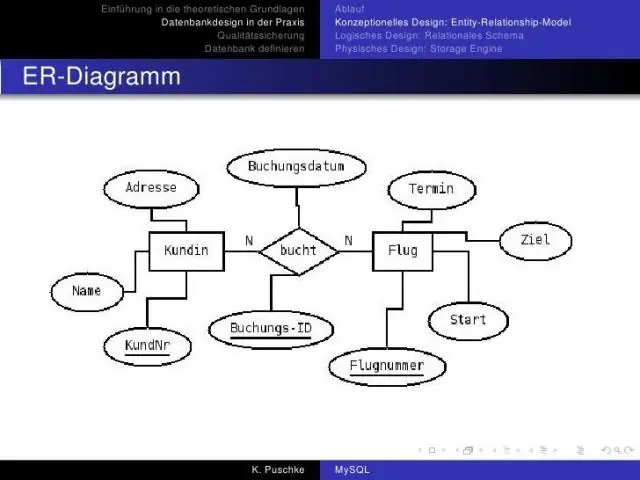

¿Qué es el diseño de base de datos lógica y el diseño de base de datos física?

El modelado de bases de datos lógicas incluye; ERD, diagramas de procesos comerciales y documentación de comentarios de los usuarios; Considerando que el modelado de bases de datos físicas incluye; diagrama de modelo de servidor, documentación de diseño de base de datos y documentación de comentarios de los usuarios

¿Cuál es la ventaja del enfoque en capas para el diseño del sistema en el sistema operativo?

Con el enfoque por capas, la capa inferior es el hardware, mientras que la capa más alta es la interfaz de usuario. La principal ventaja es la simplicidad de construcción y depuración. La principal dificultad es definir las distintas capas. La principal desventaja es que el sistema operativo tiende a ser menos eficiente que otras implementaciones

¿Qué es el diseño de reversión de tratamientos múltiples?

En un diseño de reversión de múltiples tratamientos, una fase inicial es seguida por fases separadas en las que se introducen diferentes tratamientos. En un diseño de tratamientos alternos, dos o más tratamientos se alternan relativamente rápido en un horario regular

¿Cuál es la última capa en el diseño en capas de RPA?

La última capa en diseño en capas es la capa del sistema. La capa del sistema forma la base de la arquitectura de diseño en capas. Sin esta capa, la animación del proceso robótico no se llevará a cabo correctamente. Una de las características clave del aprendizaje automático está inscrita en esta capa del sistema