- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:45.

- Última modificación 2025-01-22 17:22.

¿Qué tres tecnologías deberían incluirse? en un SOC información de seguridad y sistema de gestión de eventos? (Escoger Tres .) El servidor proxy, la autenticación de usuarios y los sistemas de prevención de intrusiones (IPS) son dispositivos y mecanismos de seguridad implementados en la infraestructura de red y administrados por el centro de operaciones de red (NOC).

Con respecto a esto, ¿qué tres tecnologías deberían incluirse en un sistema de gestión de eventos e información de seguridad SOC?

(Escoger Tres .) Servidor proxy, autenticación de usuarios y prevención de intrusiones sistemas (IPS) son seguridad dispositivos y mecanismos desplegados en la infraestructura de red y gestionados por el centro de operaciones de red (NOC).

En segundo lugar, ¿cuáles son las tres categorías principales de elementos en un centro de operaciones de seguridad, elija tres? los tres categorías principales de elementos de un centro de operaciones de seguridad son personas, procesos y tecnologías. Un motor de base de datos, un dato centrar y una conexión a Internet son componentes de las tecnologías categoría.

En consecuencia, ¿cómo un sistema de gestión de eventos e información de seguridad Siem en un SOC ayuda al personal a luchar contra las amenazas a la seguridad?

A información de seguridad y sistema de gestión de eventos ( SIEM ) combina datos de múltiples fuentes para ayudar al personal del SOC recopilar y filtrar datos, detectar y clasificar amenazas , analizar e investigar amenazas y gestionar los recursos para implementar medidas preventivas.

¿Qué es un servicio SOC?

SOC -como un- Servicio , también conocido como SOC como un Servicio , es una suscripción o basada en software Servicio que administra y monitorea sus registros, dispositivos, nubes, red y activos para los equipos de TI internos. los Servicio proporciona a las empresas el conocimiento y las habilidades necesarias para combatir las amenazas a la ciberseguridad.

Recomendado:

¿Qué debería incluirse en un Dockerfile?

El Dockerfile es un archivo de texto que (en su mayoría) contiene las instrucciones que ejecutarías en la línea de comandos para crear una imagen. Un Dockerfile es un conjunto de instrucciones paso a paso

¿Por qué las empresas deberían utilizar el aprendizaje automático?

El aprendizaje automático en los negocios ayuda a mejorar la escalabilidad comercial y las operaciones comerciales para empresas de todo el mundo. Las herramientas de inteligencia artificial y numerosos algoritmos de aprendizaje automático han ganado una enorme popularidad en la comunidad de análisis empresarial

¿Qué debería incluirse en una lista de referencia?

Qué incluir en una lista de referencia. Cuando proporcione una lista de referencias profesionales a un empleador, debe incluir: Su nombre en la parte superior de la página. Enumere sus referencias, incluido su nombre, cargo, empresa e información de contacto, con un espacio entre cada referencia

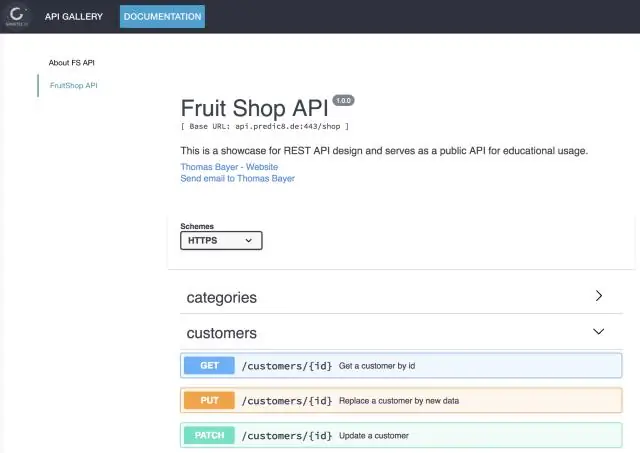

¿Qué debería incluirse en la documentación de la API?

Cómo escribir una excelente documentación de API Mantenga una estructura clara. El pegamento que mantiene unida su documentación es la estructura, y normalmente evoluciona a medida que desarrolla nuevas funciones. Escribe ejemplos detallados. La mayoría de las API tienden a incluir muchos puntos finales de API complejos. Coherencia y accesibilidad. Piense en su documentación durante el desarrollo. Conclusión

¿Por qué los niños deberían tener relojes Apple?

Razones para comprar Tener un reloj en la muñeca de su hijo hace que sea menos probable que el teléfono emparejado se olvide 'accidentalmente' o (genuinamente) se pierda, por lo que siempre sabrá dónde están. Menos razones para sacarlo de su bolso significa menos oportunidades para perderlo