- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:45.

- Última modificación 2025-01-22 17:22.

Es completamente posible que tu el enrutador podría haber sido pirateado y ni siquiera lo sabes. Mediante el uso de una técnica llamada secuestro de DNS, los piratas pueden violar la seguridad de tu WiFi doméstico y potencialmente causarle un gran daño.

Del mismo modo, ¿se puede piratear el WiFi de mi hogar?

Hackeo de WiFi es más fácil que hackear un dispositivo conectado a eso Wifi . Los enrutadores con seguridad WEP son fáciles de cortar a tajos . WEP es un tipo de herramienta de cifrado que se utiliza para proteger su conexión inalámbrica . Sin embargo, los enrutadores en estos días están protegidos con claves WPA-PSK que son difíciles de cortar a tajos pero esto no significa que sean imposibles de piratear.

En segundo lugar, ¿cómo puedo saber si mi enrutador ha sido pirateado? Aquí hay señales claras de que ha sido pirateado.

- Su dispositivo se ralentiza de repente.

- Estás usando muchos más datos de lo habitual.

- Los videos de repente se almacenan en búfer y las páginas web tardan una eternidad en cargarse.

- Los programas y aplicaciones comienzan a fallar.

- Empieza a ver anuncios emergentes.

- Su dispositivo se reinicia repentinamente.

- Actividad en línea inexplicable.

Del mismo modo, puede preguntar, ¿se puede piratear un enrutador?

Cuando tu enrutador está comprometido, un hacker pueden infligir daño, no solo en el enrutador sí mismo, sino en todos los dispositivos conectados que se ejecutan en su red. Una vez que tu enrutador es pirateado , permite a los delincuentes ejecutar estos ataques adicionales: · Identificar otros dispositivos vulnerables en la red.

¿Alguien puede piratear tu teléfono a través de WiFi?

Ha sido posible gracias a numerosos celda aplicaciones espía e incluso usando WiFi redes. Es tan sencillo acceder a a móvil teléfono ( Androide o IOS) como a cualquier otra computadora. Hay tantas formas de hackear tu dispositivo . Y tener acceso a los dispositivos, a través de wifi es Uno el métodos más utilizados.

Recomendado:

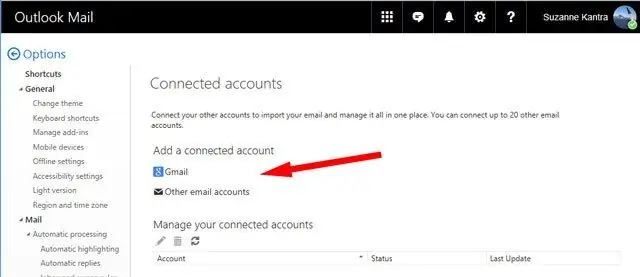

¿Puede cambiar de proveedor de Internet y conservar su dirección de correo electrónico?

R: Desafortunadamente, cuando cambia de proveedor de servicios, no puede llevarse su dirección de correo electrónico. Luego, una vez que haya configurado su nueva cuenta de correo electrónico, puede configurar el reenvío en su antigua cuenta de correo electrónico ISP a su nueva dirección de correo electrónico antes de cerrarla

¿Se usa Python para piratear?

De hecho, la comunidad de piratería utiliza Python para escribir exploits, herramientas y otros scripts. Pero lo especial que tiene Python es su simplicidad. Los scripts de Python se ejecutan lentamente, pero los exploits no tienen que ser súper rápidos. Por lo general, el proceso de encontrar una vulnerabilidad es el problema principal y no la velocidad de ejecución

¿Cuáles son las herramientas que se utilizan para piratear?

Hacking ético - Herramientas NMAP. Nmap son las siglas de Network Mapper. Metasploit. Metasploit es una de las herramientas de explotación más poderosas. Traje de eructo. Burp Suite es una plataforma popular que se usa ampliamente para realizar pruebas de seguridad de aplicaciones web. Escáner de IP enojado. Caín y Abel. Ettercap. EtherPeek. SuperScan

¿Qué herramientas se utilizan para piratear?

15 herramientas de piratería ética que no puedes perderte John the Ripper. John the Ripper es uno de los crackers de contraseñas más populares de todos los tiempos. Metasploit. Nmap. Wireshark. OpenVAS. IronWASP. Nikto. SQLMap

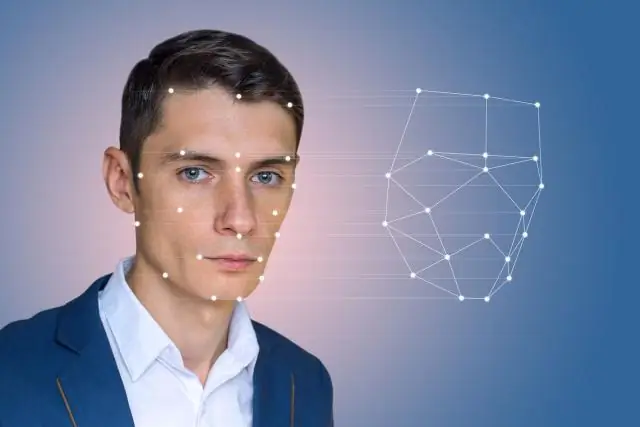

¿Se puede piratear el reconocimiento facial?

El reconocimiento facial tiene el potencial de ser peligroso. En la práctica, vemos que puede ser pirateado o falsificado, las bases de datos pueden ser violadas o vendidas y, a veces, simplemente no es efectivo; como tal, deberíamos restringir el reconocimiento facial a casos de uso viables como aeropuertos y seguridad fronteriza